Een bijlage in een e-mail waarin de afzender zich voordoet als DHL en die betrekking heeft op een zending, bevat een link naar een vooraf geconfigureerde SimpleHelp-tool voor toegang op afstand – een ideaal startpunt voor aanvallers om een netwerk te verkennen, gegevens te stelen en extra malware te plaatsen.

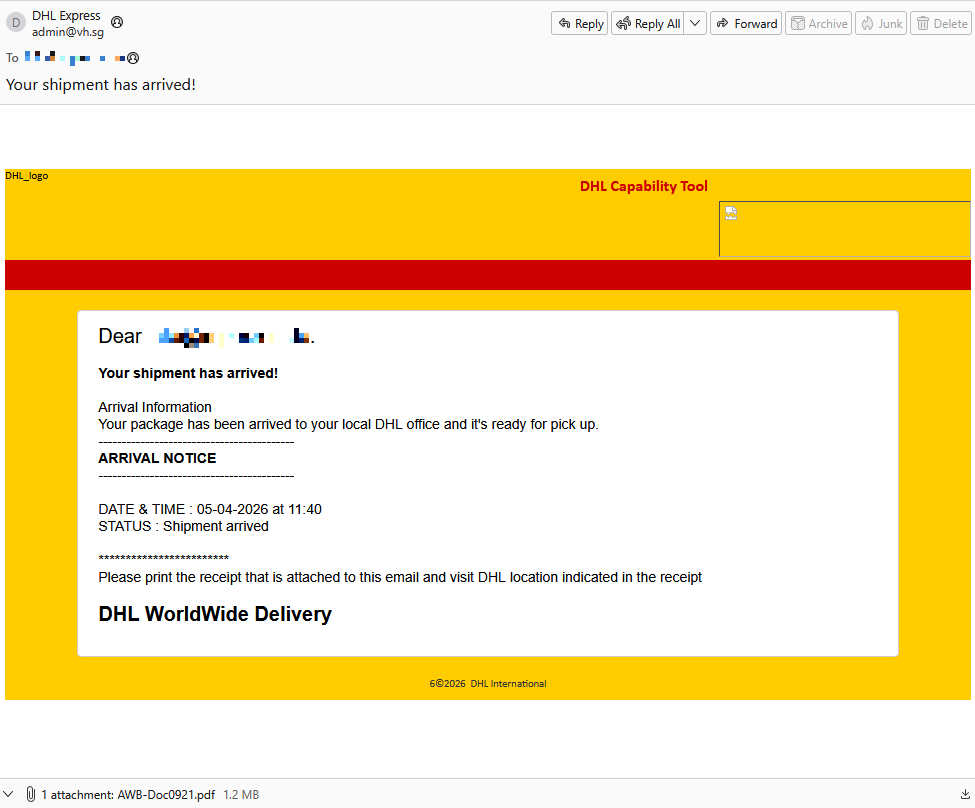

Een Duitse leverancier van industriële reserveonderdelen en apparatuur ontving een e-mail die deed alsof deze afkomstig was van DHL, waarin werd gemeld dat er een zending was aangekomen.

Gezien hun branche denk ik dat ze dit soort e-mails voortdurend krijgen. Maar een paar details vielen me op:

- Het e-mailadres van de afzender was niet van DHL,

- het e-mailadres van de ontvanger was het algemene info@-adres van het bedrijf,

- de afbeeldingen in de e-mail stonden gehost op

ecp.yusercontent.com, - en, het allerbelangrijkste, er was genegenheid.

Hoewel de externe inhoud wordt gehost op een legitieme Yahoo-webpagina die doorgaans wordt gebruikt voor het weergeven van afbeeldingen en andere inhoud in Yahoo Mail, is dit niet iets wat DHL normaal gesproken gebruikt.

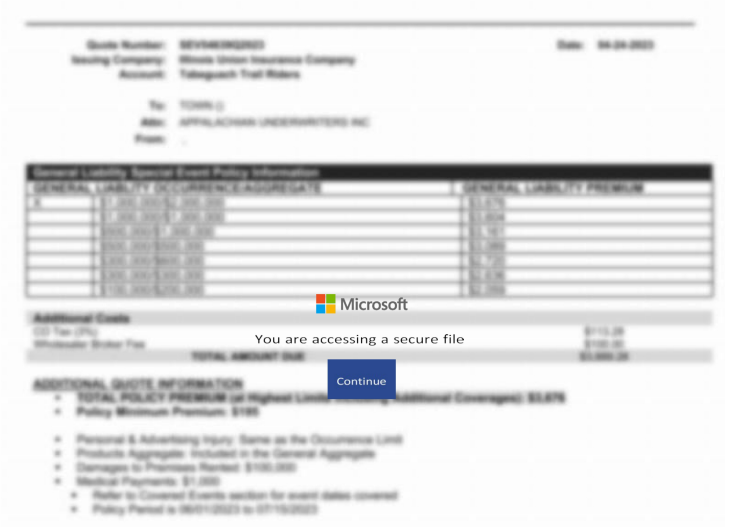

De bijlage, een pdf-bestand met de naam AWB-Doc0921.pdf is slechts een wazige afbeelding met een knop van Microsoft waarop het slachtoffer wordt gevraagd op „Doorgaan“ te klikken om toegang te krijgen tot een beveiligd bestand.

Als je op de knop klikt, wordt er in feite een bestand gedownload met de naam AWB-Doc0921.scr van het domein longhungphatlogistics[.]vn, een domein van een Vietnamees logistiek bedrijf dat waarschijnlijk is gehackt om malware te hosten.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

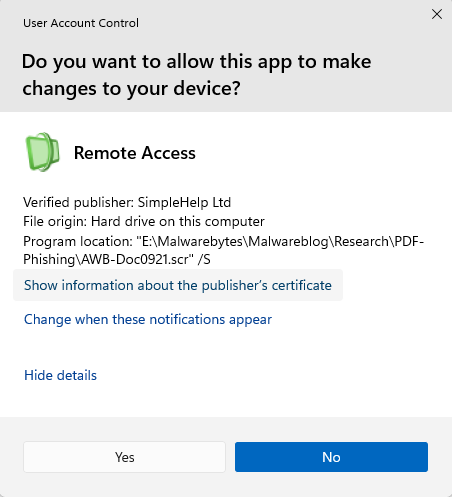

A .scr het bestand is een Windows , namelijk een uitvoerbaar bestand (.exe) -bestand dat wordt gebruikt om screensavers te starten. Ze worden vaak gebruikt om schadelijke code te verbergen, omdat Windows ze Windows , waardoor ze bepaalde beveiligingslagen kunnen omzeilen.

In dit geval gaat het om een aangepast installatieprogramma van een tool voor toegang op afstand, ondertekend door SimpleHelp.

SimpleHelp is een platform voor ondersteuning op afstand en voor monitoring en beheer op afstand (RMM). Het biedt mogelijkheden voor bediening op afstand, bestandsoverdracht, diagnostiek en toegang zonder toezicht. In verkeerde handen is dit in feite een achterdeur die voor ondersteuningsdoeleinden is bedoeld. Aanvallers kunnen het gebruiken voor verkenning, het stelen van inloggegevens, laterale bewegingen, het omzeilen van beveiligingsmaatregelen en het plaatsen van verdere malware, waaronder ransomware. We hebben al eerder gezien dat SimpleHelp op deze manier werd misbruikt.

Dit is in feite een ‘beaconing’-model. Zodra het systeem is geïnstalleerd, maakt het verbinding met de server van de aanvaller; dergelijke uitgaande verbindingen worden vaker door NAT en firewalls doorgelaten dan inkomende verbindingen. Omdat de gebruiker zelf de installatie heeft gestart, krijgt de aanvaller direct inzicht in het systeem en kan hij later opnieuw verbinding maken zodra de dienst actief is. In het geval van phishing betekent dit dat het lokmiddel het slachtoffer slechts één keer hoeft te verleiden om het bestand uit te voeren. Daarna kan de console van de aanvaller de nieuwe machine weergeven als een beheersbaar apparaat.

Hoewel het om een niet-gerichte aanval lijkt te gaan, getuigt de campagne van een behoorlijke mate van verfijning, aangezien er legitieme componenten worden gebruikt om slachtoffers ertoe te verleiden de tool voor toegang op afstand uit te voeren.

Hoe blijf ik veilig

Het goede nieuws: als je eenmaal weet waar je op moet letten, zijn deze aanvallen veel gemakkelijker te herkennen en te blokkeren. Het slechte nieuws: ze zijn goedkoop, schaalbaar en zullen blijven circuleren.

Dus als je de volgende keer door een „PDF“ wordt gevraagd om een bestand te downloaden, sta dan even stil bij wat er zich daarachter zou kunnen verbergen.

Naast het vermijden van ongevraagde bijlagen, zijn hier een paar manieren om veilig te blijven:

- Ga alleen naar je accounts via officiële apps of door de officiële website rechtstreeks in je browser in te voeren.

- Controleer de bestandsextensies zorgvuldig. Zelfs als een bestand een legitiem programma installeert, is het mogelijk niet veilig om het uit te voeren.

- Schakelmeervoudige authenticatiein voor uw belangrijke accounts.

- Gebruik een actuele, realtimeanti-malwareoplossingmet een webbeveiligingsmodule.

Pro-tip:Malwarebytes Guardheeft deze e-mail als scam herkend.

Voelt er iets niet helemaal goed? Controleer het even voordat je klikt.

Met Malwarebytes Guardkunt u verdachte links, teksten en schermafbeeldingen direct analyseren.

Verkrijgbaar viaMalwarebytes Premium voor al je apparaten, en in deMalwarebytes voor iOS Android.