Een valse Microsoft-ondersteuningswebsite misleidt mensen door hen een bestand te laten downloaden dat eruitziet als een gewone Windows . In werkelijkheid installeert het echter malware die is ontworpen om wachtwoorden, betalingsgegevens en toegang tot accounts te stelen. Omdat het bestand er legitiem uitziet en detectie weet te omzeilen, kan het zowel gebruikers als beveiligingsprogramma’s omzeilen.

Een zeer overtuigende Windows

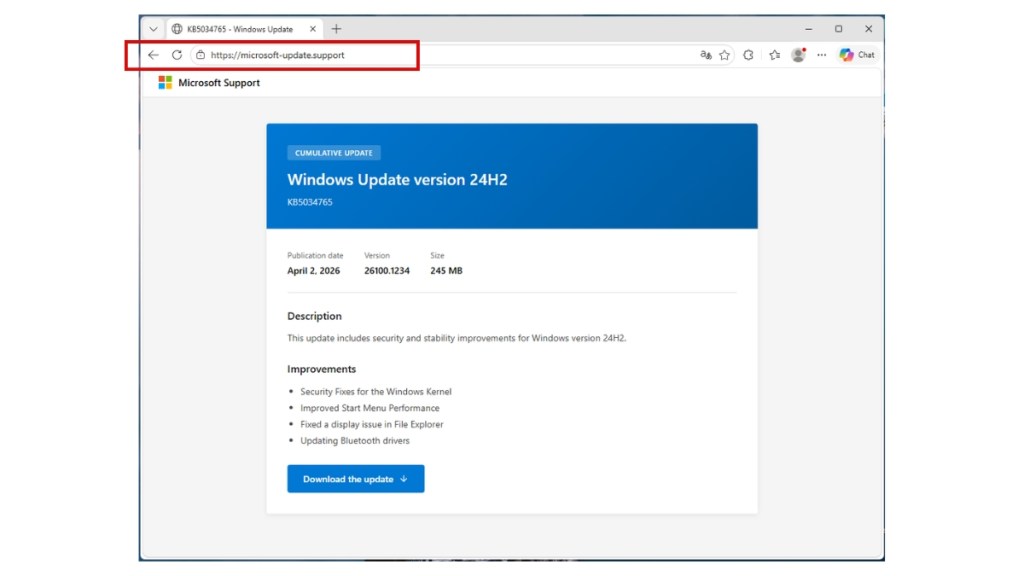

We zagen de campagne op microsoft-update[.]support, een domein dat via typosquatting is gekaapt en is vermomd als een officiële Microsoft-ondersteuningspagina. De site is volledig in het Frans geschreven (maar dit soort campagnes verspreiden zich doorgaans snel) en biedt een valse cumulatieve update voor Windows 24H2 aan, compleet met een geloofwaardig KB-artikelnummer. Een grote blauwe downloadknop nodigt gebruikers uit om de update te installeren.

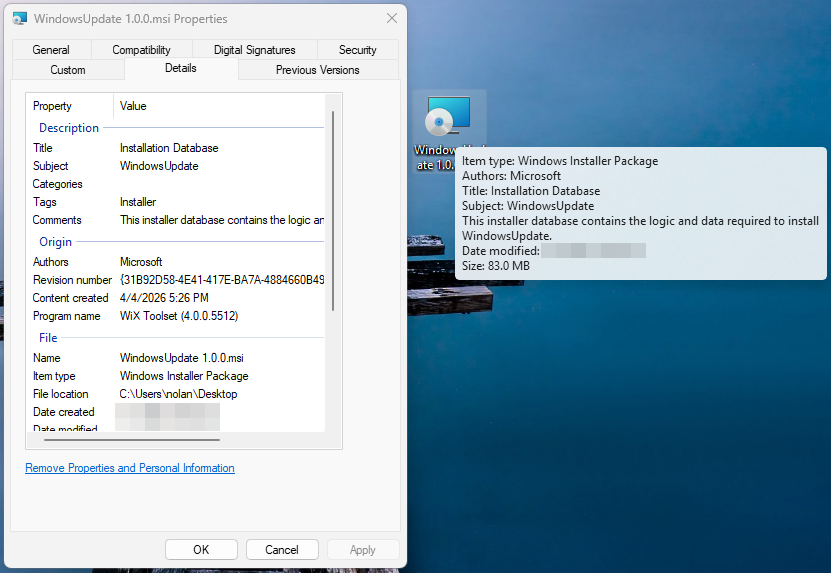

Wat er wordt gedownload, is WindowsUpdate 1.0.0.msi, een Windows van 83 MB. Op het eerste gezicht ziet alles er legitiem uit. De bestandseigenschappen zijn zorgvuldig vervalst: in het veld ‘Auteur’ staat ‘Microsoft’, de titel luidt ‘Installatiedatabase’ en in het veld ‘Opmerkingen’ wordt vermeld dat het ‘de logica en gegevens bevat die nodig zijn om Windows Update te installeren’.

Het pakket is samengesteld met WiX Toolset 4.0.0.5512, een legitiem open-source installatieprogramma, en is op 4 april 2026 gemaakt.

Waarom deze campagne zich op Frankrijk richt

De keuze om zich op Franstalige gebruikers te richten is niet willekeurig. Frankrijk heeft de afgelopen twee jaar te maken gehad met een reeks datalekken, waardoor er een enorme hoeveelheid persoonlijke gegevens op criminele marktplaatsen circuleert. Deze datalekken leveren de ruwe gegevens, en campagnes zoals deze zetten die om in zeer geloofwaardige oplichtingspraktijken.

In oktober 2024 bevestigde Free, de op één na grootste internetprovider van Frankrijk, dat een aanvaller toegang had gekregen tot persoonsgegevens van ongeveer 19 miljoen abonneecontracten, waaronder bankrekeninggegevens. Slechts enkele weken eerder maakte de Société Française du Radiotéléphone (SFR) bekend dat er bij haar een datalek had plaatsgevonden, waarbij namen, adressen, telefoonnummers en bankgegevens van klanten openbaar waren geworden.

Eerder in 2024 werd France Travail, de nationale openbare arbeidsbemiddelingsdienst, het slachtoffer van een inbraak waarbij de gegevens van 43 miljoen mensen werden buitgemaakt, waaronder zowel huidige als voormalige werkzoekenden uit een periode van twintig jaar. Onderzoekers ontdekten bovendien een onbeveiligde Elasticsearch-server waarop 90 miljoen records uit ten minste 17 afzonderlijke Franse datalekken in één database waren samengebracht.

Door deze stortvloed aan gelekte gegevens is Frankrijk een aantrekkelijk doelwit geworden voor diefstal van inloggegevens. Uit het onderzoek van KELA naar infostealers in 2025 bleek dat Frankrijk tot de landen met de meeste slachtoffers behoort, naast Brazilië, India, de VS, Spanje, het Verenigd Koninkrijk en Indonesië.

Wanneer aanvallers de naam, het adres en de internetprovider van een slachtoffer al hebben verkregen via een eerdere datalek, is een FranstaligeWindows “-pagina een veel overtuigender lokmiddel dan een algemene Engelstalige versie.

Van buitenaf gezien Electron, van binnenuit Python

Wanneer het MSI-bestand wordt uitgevoerd, wordt er een Electron-toepassing geïnstalleerd (in feite een uitgeklede Chromium-browser in combinatie met aangepast JavaScript) om C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Het hoofdprogramma, WindowsUpdate.exe, is een hernoemde kopie van de standaard Electron-shell—volgens de metagegevens van VirusTotal wordt het geïdentificeerd als electron.exe. Bij 69 antivirusengines werd het bestand niet gedetecteerd, omdat het uitvoerbare bestand zelf schoon is. Dit wijst erop dat de kwaadaardige code zich bevindt in de meegeleverde JavaScript-code van de Electron-app (die doorgaans is verpakt als app.asar).

Naast de elektronenschil bevindt zich AppLauncher.vbs, een Visual Basic dat fungeert als het startprogramma. De ingebouwde cscript.exe De interpreter voert de VBS uit, die vervolgens de Electron-app start – een klassieke ‘living-off-the-land’-techniek waarmee wordt voorkomen dat de payload direct wordt gestart en de uitvoeringsketen in de proceslogboeken een routinekarakter behoudt.

Maar de Electron-wrapper is slechts de buitenste laag. Zodra het programma draait, WindowsUpdate.exe brengt voort _winhost.exe, een omgedoopte Python 3.10-interpreter die is vermomd als een legitiem Windows . Dit proces pakt een volledige Python-runtime uit inC:\Users<USER>\AppData\Local\Temp\WinGet\tools, waaronder python.exe en ondersteunende bibliotheken.

Vervolgens installeert het een reeks Python-pakketten die vaak voorkomen in tools voor gegevensdiefstal:

- pycryptodome, gebruikt om gestolen gegevens te versleutelen

- psutil, wordt gebruikt om actieve processen te controleren en sandbox-omgevingen te detecteren

- pywin32, dat uitgebreide toegang tot de Windows biedt

- PythonForWindows, dat wordt gebruikt om te communiceren met interne systeemprocessen zoals processen en rechten

Uit analyse van de JavaScript-code van de Electron-app blijkt dit. De kernfunctionaliteit zit vervat in twee sterk versleutelde bestanden, die zijn bewerkt met technieken zoals het afvlakken van de controlestroom en ondoorzichtige predicaten.

Het grotere bestand (~7 MB) bevat de belangrijkste payload van de stealer, met verwijzingen naar pbkdf2-, sha256- en AES-decoderingsroutines, evenals een controle op de geldigheidsduur van de campagne. Het kleinere bestand (~1 MB) richt zich op Discord: aangezien Discord op Electron draait, past het script de code aan om inlogtokens, betalingsgegevens en wijzigingen in de tweefactorauthenticatie te onderscheppen wanneer de app wordt geopend.

Beide bestanden leverden bij de belangrijkste antivirusprogramma’s geen enkele detectie op – het gevolg van malware die zich in legitieme software verbergt en van sterk versleutelde code.

Twee manieren waarop het een herstart overleeft

De malware zet twee onafhankelijke mechanismen in om zich in het systeem te nestelen.

Ten eerste, reg.exe schrijft een waarde met de naam SecurityHealth onder de registersleutel CurrentVersion\Run van de gebruiker, verwijzend naar WindowsUpdate.exe. De naam van de waarde doet zich voor als Windows Health’, de service die verantwoordelijk is voor Defender-meldingen. Het is iets waar de meeste gebruikers en zelfs IT-medewerkers zonder argwaan aan voorbij zouden scrollen.

Ten tweede, cscript.exe maakt een snelkoppelingsbestand aan met de naam Spotify.lnk in de map ‘Opstarten’ van de gebruiker. Iedereen die dit opmerkt, zou waarschijnlijk aannemen dat Spotify zichzelf zo heeft ingesteld dat het bij het inloggen wordt gestart.

Twee mechanismen om gegevens te bewaren, twee verschillende vermommingen, elk ontworpen om eruit te zien als iets wat de gebruiker zou verwachten te zien.

Vingerafdrukken van het slachtoffer nemen, naar huis bellen, de buit uploaden

Binnen enkele seconden na het opstarten, WindowsUpdate.exe neemt contact op met www.myexternalip.com en ip-api.com om het openbare IP-adres en de geografische locatie van het slachtoffer te achterhalen. Dit soort verkenning is een vrijwel universeel kenmerk van infostealers: het vertelt de beheerder waar het slachtoffer zich bevindt en kan bepalend zijn voor welke gegevens worden verzameld.

De malware neemt vervolgens contact op met zijn command-and-control-infrastructuur (C2). Het bereikt datawebsync-lvmv.onrender[.]com, een C2-eindpunt dat wordt gehost op Render, en sync-service.system-telemetry.workers[.]dev, een relay die draait op Cloudflare Workers. Dat tweede domein is bijzonder sluw: „system-telemetry“ is precies het soort subdomein dat een netwerkanalist bij een snelle controle van de logbestanden zou kunnen afdoen als legitiem monitoringverkeer.

Om gegevens te stelen, maakt de malware gebruik van store8.gofile[.]io, een dienst voor het delen van bestanden waarmee anoniem bestanden kunnen worden geüpload. Gofile is een favoriet geworden onder dieven van handelsgoederen omdat het gratis en tijdelijk is en geen papieren spoor achterlaat voor de gebruiker.

Honderden processen beëindigd nog voor het ontbijt

De Sandbox-telemetrie registreerde meer dan tweehonderd afzonderlijke aanroepen van taskkill.exe, die elk als een afzonderlijk proces werden gestart. Hoewel de specifieke doelprocessen niet in de beknopte telemetrie werden vastgelegd, komen de enorme omvang en het patroon overeen met die van infostealers die systematisch beveiligingsprogramma’s, browserprocessen (om databases met inloggegevens te ontgrendelen) en concurrerende malware beëindigen voordat ze met hun verzamelroutine beginnen. Alles uitschakelen wat in de weg zou kunnen staan, en dan aan de slag.

Waarom de automatische beveiliging het doorliet

Op het moment van de analyse liet VirusTotal geen enkele detectie zien bij de 69 scanners voor het hoofdprogramma en bij de 62 voor het VBS-startprogramma. Er waren geen overeenkomende YARA-regels en op basis van de gedragsanalyse werd de activiteit als een laag risico aangemerkt.

Dit is geen tekortkoming van een specifiek programma. Het is het beoogde resultaat van de opzet van de malware.

De Electron-shell is een legitiem binair bestand dat door miljoenen applicaties wordt gebruikt. De schadelijke code is verborgen in versleuteld JavaScript, dat door traditionele antivirusprogramma’s niet grondig wordt gecontroleerd. De Python-payload draait onder een misleidende procesnaam en haalt tijdens de uitvoering componenten op uit bronnen die op het eerste gezicht normaal lijken.

Op zichzelf lijkt elk onderdeel onschuldig. Pas als je de volledige keten volgt – van de VBS-launcher naar de Electron-app, via het hernoemde Python-proces tot aan het verzamelen en exfiltreren van gegevens – wordt duidelijk dat het om kwaadaardige activiteiten gaat.

Sinds onze analyse hebben we detecties toegevoegd om gebruikers tegen deze bedreiging te beschermen.

Wat dit betekent en wat je nu moet doen

De combinatie van een lokmiddel op maat, een legitiem opgebouwd MSI-installatieprogramma, een Electron-wrapper en een via de runtime geïmplementeerde Python-payload laat zien hoe commodity-stealers zich verder ontwikkelen. Elke laag heeft een specifieke functie: de MSI zorgt voor een vertrouwde installatie-ervaring, de Electron-shell zorgt ervoor dat het bestand er onschuldig uitziet, en de Python-runtime biedt flexibele toegang tot het besturingssysteem. De hele keten is opgebouwd uit kant-en-klare, legitieme componenten.

Het richten op Franse gebruikers volgt een duidelijk patroon. Wanneer er al tientallen miljoenen persoonlijke gegevens in omloop zijn, dalen de kosten voor het maken van een overtuigend, lokaal aangepast lokmiddel aanzienlijk. Een aanvaller die al weet welke provider een slachtoffer gebruikt, kan een phishingpagina zo aanpassen dat deze overeenkomt met wat het slachtoffer verwacht te zien, of dat nu van zijn internetprovider is of, in dit geval, van Microsoft.

Het belangrijkste om te onthouden is dat een VirusTotal-uitslag zonder detectie niet betekent dat een bestand veilig is. Vaak betekent dit dat de schadelijke code verborgen is, bijvoorbeeld in versleutelde scripts of tijdens de uitvoering, waardoor traditionele detectiemethoden weinig kunnen opmerken.

Als u denkt dat u deze update misschien hebt geïnstalleerd, kunt u het volgende doen:

- Controleer je registersleutel. Druk hiervoor op Windows R, typ

regedit, en druk op Enter. Ga naarHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Zoek naar een vermelding met de naamSecurityHealthwijzend naarWindowsUpdate.exein je map AppData, en verwijder deze. - Zoek naar een

Spotify.lnkeen bestand in je map ‘Opstarten’ dat je niet zelf hebt aangemaakt, en verwijder het Verwijder de mapC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Verwijder de tijdelijke bestanden in

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Wijzig alle wachtwoorden die in uw browser zijn opgeslagen – ga ervan uit dat opgeslagen inloggegevens, cookies en sessietokens mogelijk zijn gecompromitteerd

- Schakel tweefactorauthenticatie in, met prioriteit voor e-mail- en financiële accounts

- Voer een volledige systeemscan uit met een up-to-date antimalwaretool (bij voorkeur een met gedragsdetectie)

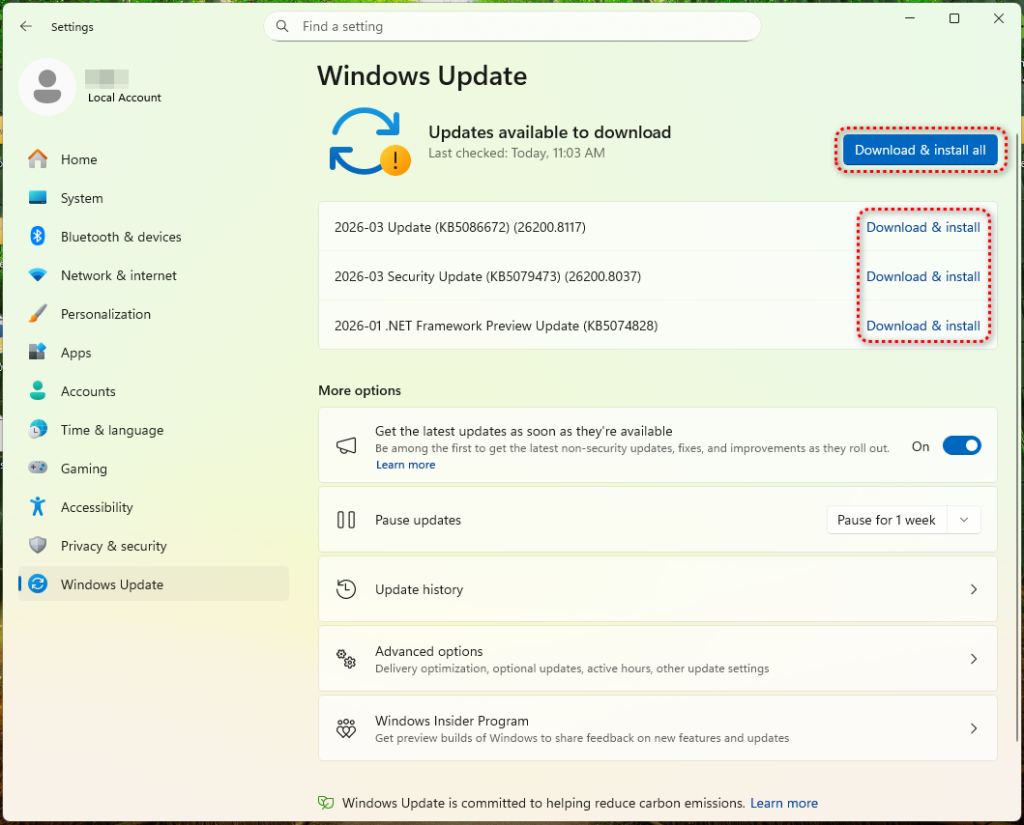

Hoe u Windows kunt updaten

De veiligste manier om Windows bij te werken Windows via de ingebouwde updatefunctie. Open Start, ga naar Instellingen > Windows en klik op ‘Controleren op updates’. Dit zou altijd je eerste stap moeten zijn.

Microsoft biedt wel losse updatepakketten aan via de Microsoft Update-catalogus (catalog.update.microsoft.com), maar dit is de enige betrouwbare bron voor handmatige downloads. Elke andere website die een Windows als bestand aanbiedt, moet als verdacht worden beschouwd.

Wees op uw hoede voor pagina’s die zich voordoen als Microsoft Support of Windows . Deze kunnen er overtuigend uitzien, maar het gaat om de URL. Legitieme Microsoft-pagina’s worden alleen aangeboden via domeinen die eindigen op microsoft.com. Een domein zoals microsoft-update[.]support lijkt misschien aannemelijk, maar het heeft niets met Microsoft te maken.

Als je een e-mail, sms of melding ontvangt waarin je wordt aangespoord om een dringende update te installeren, klik dan niet op de link. Ga in plaats daarvan naar Instellingen > Windows en controleer het daar zelf.

Overweeg ten slotte om automatische updates in te schakelen. Zo hoeft u updates niet meer handmatig te downloaden en loopt u minder kans dat u per ongeluk een valse update installeert.

Indicatoren van compromissen (IOC's)

Bestandshashes (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domeinen

microsoft-update[.]support(phishing-lokmiddel)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(C2-relais)store8[.]gofile[.]io(exfiltratie)www[.]myexternalip[.]com(IP-verkenning)ip-api[.]com(geolocatie)

Bestandssysteemartefacten

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk