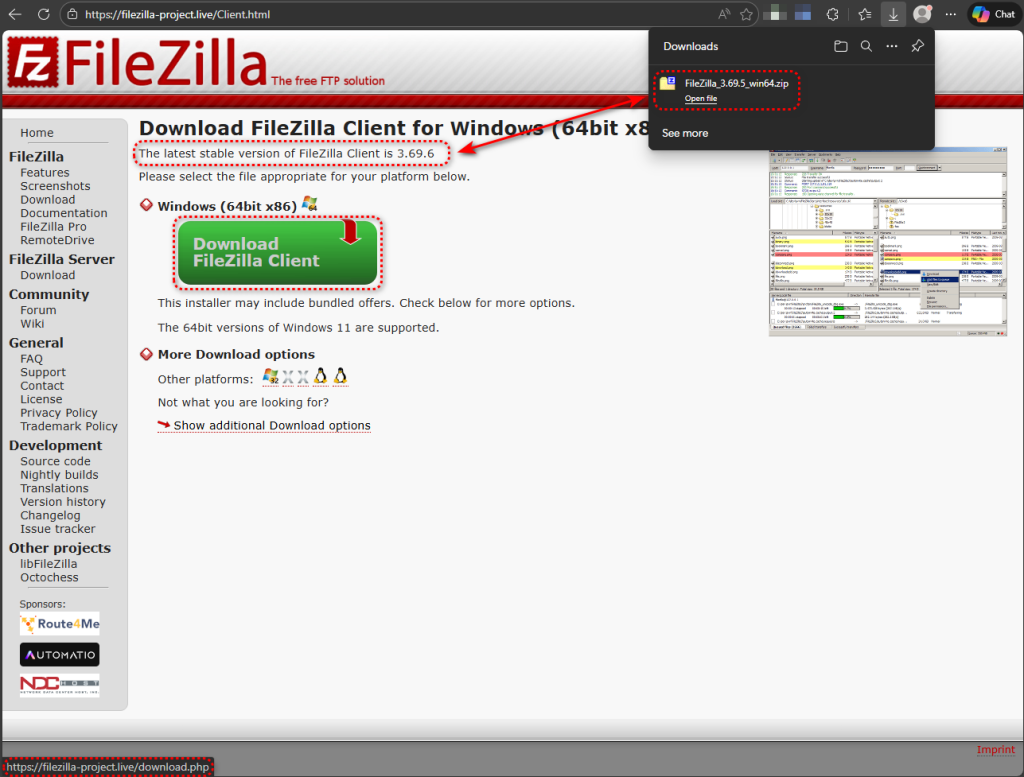

Er circuleert online een met een trojan geïnfecteerde kopie van de open-source FTP-client FileZilla 3.69.5. Het archief bevat de legitieme FileZilla-applicatie, maar met één kwaadaardige DLL toegevoegd aan de map. Wanneer iemand deze gemanipuleerde versie downloadt, uitpakt en FileZilla start, Windows eerst de kwaadaardige bibliotheek. Vanaf dat moment draait de malware binnen wat lijkt op een normale FileZilla-sessie.

Omdat de geïnfecteerde kopie eruitziet en zich gedraagt als de echte software, merken slachtoffers mogelijk niet dat er iets mis is. Ondertussen kan de malware toegang krijgen tot opgeslagen FTP-inloggegevens, contact opnemen met zijn command-and-control-server en mogelijk actief blijven op het systeem. Het risico blijft niet beperkt tot de lokale computer. Gestolen inloggegevens kunnen de webservers of hostingaccounts waaraan de gebruiker verbinding maakt, blootstellen.

Deze aanval maakt geen gebruik van een kwetsbaarheid in FileZilla zelf. Het is afhankelijk van het feit dat iemand de gewijzigde kopie van een onofficiële website downloadt en uitvoert. Het verspreidingsmechanisme is eenvoudige misleiding, zoals lookalike-domeinen of search poisoning, in plaats van automatische zelfverspreiding.

Een groeiende trend van vertrouwde software, besmette pakketten

Het misbruik van vertrouwde open-sourceprogramma's lijkt toe te nemen. Vorige maand meldden we dat valse 7-Zip-downloads thuiscomputers in proxyservers veranderden. Beveiligingsonderzoekers hebben ook gemeld dat een gecompromitteerde Notepad++-update-infrastructuur gedurende enkele maanden een aangepaste achterdeur leverde via DLL-sideloading.

Nu is FileZilla toegevoegd aan de lijst van software die op deze manier wordt geïmiteerd. Een lookalike-domein, filezilla-project[.]live, host het kwaadaardige archief.

De methode is eenvoudig: neem een legitieme draagbare kopie van FileZilla 3.69.5, plaats een enkele kwaadaardige DLL in de map, zip deze opnieuw en verspreid het archief. De infectie is gebaseerd op een bekend Windows DLL-zoekvolgorde-kaping wordt genoemd, waarbij een toepassing een bibliotheek uit zijn eigen map laadt voordat de Windows wordt gecontroleerd.

Eén bestand, één tijdstempel, één weggeefactie

Het archief bevat 918 items. Daarvan hebben er 917 een laatste wijzigingsdatum van 12-11-2025, wat overeenkomt met een officiële release van FileZilla 3.69.5 portable. Eén item springt eruit: version.dll, gedateerd 2026-02-03, bijna drie maanden nieuwer dan al het andere in het archief.

Een schone FileZilla Portable-distributie bevat geen version.dllDe legitieme DLL's in het pakket zijn allemaal FileZilla-specifieke bibliotheken, zoals libfilezilla-50.dll en libfzclient-private-3-69-5.dllDe Windows API-bibliotheek—version.dll—is een systeem-DLL die zich bevindt in C:\Windows\System32 en heeft geen reden om in een FileZilla-map te staan. Zijn aanwezigheid is de hele aanval.

Op heterdaad betrapt: wat Process Monitor ons liet zien

We hebben het sideloaden op een live systeem bevestigd met behulp van Process Monitor. Toen filezilla.exe start, moet het een reeks DLL's laden. Voor elke DLL Windows eerst de eigen map van de toepassing en valt vervolgens terug op de systeemmap.

Voor systeembibliotheken zoals IPHLPAPI.DLL en POWRPROF.dll, geeft de toepassingsmap NAME NOT FOUND terug, dus Windows de legitieme kopieën vanuit C:\Windows\System32. Dit is normaal gedrag. Maar voor version.dllDe geïnfecteerde kopie bevindt zich in de FileZilla-map. Windows deze daar, koppelt deze aan het geheugen en bereikt nooit System32. De kwaadaardige code wordt nu uitgevoerd binnenin. filezilla.exe's eigen proces.

Zeventien milliseconden na het laden zoekt de kwaadaardige DLL naar version_original.dll in dezelfde map en krijgt NAME NOT FOUND. Dit is een duidelijk teken van DLL-proxying, een techniek waarbij de kwaadaardige DLL is ontworpen om legitieme functieaanroepen door te sturen naar een hernoemde kopie van de oorspronkelijke bibliotheek, zodat de hosttoepassing normaal blijft werken. In dit geval was het hernoemde origineel niet opgenomen in het archief, wat kan bijdragen aan de instabiliteit van de toepassing.

FileZilla roept LoadLibrary aan met alleen de DLL-bestandsnaam in plaats van het volledige pad, zodat Windows eerst Windows de eigen map van de toepassing Windows — precies het gedrag dat aanvallers nodig hebben om een kwaadaardige DLL te plaatsen. Dit is een veelvoorkomend ontwerpgedrag.

Gebouwd om analyseomgevingen te detecteren

De DLL bevat meerdere controles die zijn ontworpen om virtuele machines en sandboxes te detecteren voordat de payload wordt uitgevoerd. Gedragsanalyse onthult BIOS-versiecontroles, vragen aan de systeemfabrikant, VirtualBox-registersleutelonderzoek, schijfstationopsomming en geheugentoewijzing met behulp van write-watch, een techniek die geheugenscanning door analysetools kan detecteren. Ontwijkende slaaplussen maken de anti-analysetoolkit compleet.

Deze controles zijn selectief en niet absoluut. In sandbox-omgevingen die sterk leken op echte gebruikerssystemen, slaagde de loader erin zijn C2-domein op te lossen en probeerde hij callbacks uit te voeren. In meer duidelijk gevirtualiseerde omgevingen bleef hij inactief en produceerde hij geen netwerkactiviteit buiten Windows routineuze Windows . Op ons eigen testsysteem werd FileZilla vrijwel onmiddellijk na het opstarten beëindigd, wat overeenkomt met het feit dat de DLL de omgeving detecteerde en het hostproces beëindigde voordat het de netwerkfase bereikte.

DNS-over-HTTPS: naar huis bellen waar niemand luistert

Wanneer de loader vaststelt dat de omgeving veilig is, gebruikt hij geen traditionele DNS om zijn command-and-control-domein op te lossen. In plaats daarvan stuurt hij een HTTPS-verzoek naar de openbare resolver van Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Deze techniek, DNS-over-HTTPS of DoH, omzeilt DNS-monitoring door bedrijven, op DNS gebaseerde blokkeerlijsten en beveiligingsapparatuur die het verkeer op poort 53 inspecteert. Het is dezelfde ontwijkingsmethode die vorige maand werd gebruikt in de nep-7-Zip-proxywarecampagne.

Zodra het domein is opgelost, belt de loader terug naar zijn staging-server. Geheugenanalyse van het loaderproces bracht de volledige configuratie aan het licht die tijdens runtime was ingebed:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

De UTM-achtige campagnetracking duidt op een gestructureerde operatie met meerdere distributievectoren. De tbs2-tag en dll-bronidentificatie onderscheiden deze DLL-sideloadingdistributie waarschijnlijk van andere leveringsmethoden binnen dezelfde operatie.

Een tweede C2-kanaal op een niet-standaardpoort

Naast de DoH-callback maakt de malware ook verbinding met 95.216.51.236 op TCP-poort 31415, een niet-standaardpoort op de door Hetzner gehoste infrastructuur. Netwerkopnames tonen tien verbindingspogingen in twee sessies, wat wijst op een persistent herhalingsmechanisme dat is ontworpen om contact met de operator te behouden. Het gebruik van een hoge, niet-standaard poort is een veelgebruikte techniek om C2-verkeer langs firewalls te loodsen die alleen bekende servicepoorten inspecteren.

Wat de gedragsanalyse aan het licht bracht

Geautomatiseerde gedragsanalyse van het archief bracht verschillende extra mogelijkheden aan het licht die verder gingen dan wat we direct hadden waargenomen. Gedragsregels signaleerden het verzamelen van inloggegevens uit lokale FTP-clientsoftware. Aangezien de malware door FileZilla wordt gesideloaded, kunnen sommige van deze detecties een weerspiegeling zijn van FileZilla's eigen legitieme toegang tot zijn inloggegevensopslag, hoewel de combinatie met de C2-callback-infrastructuur een onschuldige verklaring onwaarschijnlijk maakt.

Aanvullende gedragsindicatoren waren onder meer:

• Het creëren van opgeschorte processen en schrijven naar het geheugen van andere processen

• Runtime .NET-compilatie via csc.exe

• Wijzigingen in het register die consistent zijn met autorun-persistentie

• Meerdere API-aanroepen voor bestandsversleuteling

Al deze gedragingen samen wijzen op een multifunctioneel implantaat dat in staat is tot het stelen van inloggegevens, het injecteren van processen, persistentie en mogelijk gegevensversleuteling.

Wat te doen als u mogelijk bent getroffen

Wees voorzichtig met waar u software downloadt. DLL-sideloading is niet nieuw, en deze campagne laat zien hoe het toevoegen van één enkel schadelijk bestand aan een verder legitiem archief een systeem kan compromitteren. We hebben recentelijk soortgelijke tactieken gezien met valse 7-Zip-downloads en andere gecompromitteerde distributiekanalen. Behandel software die buiten officiële projectdomeinen is gedownload met dezelfde voorzichtigheid als onverwachte e-mailbijlagen.

- Controleer of

version.dllin een FileZilla portable-map op uw systeem. Een legitieme FileZilla-distributie bevat dit bestand niet. Als het aanwezig is, moet u het systeem als gecompromitteerd beschouwen. - Download FileZilla alleen van het officiële projectdomein op filezilla-project.org en controleer de downloadhash aan de hand van de waarde die op de site is gepubliceerd.

- Controleer op DNS-over-HTTPS-verkeer van niet-browserprocessen. Uitgaande HTTPS-verbindingen naar bekende DoH-resolvers zoals

1.1.1.1of8.8.8.8van applicaties die geen webverzoeken mogen doen, moet worden onderzocht. - Blokkeer de domeinen en IP-adressen die in het onderstaande IOC-gedeelte worden vermeld aan de rand van uw netwerk.

- Controleer zip-archieven op afwijkingen in de tijdstempel voordat u applicaties uitpakt en uitvoert. Een enkel bestand met een andere wijzigingsdatum dan de rest van het archief is een eenvoudige maar effectieve rode vlag.

Malwarebytes en blokkeert bekende varianten van deze bedreiging.

Indicatoren van compromissen (IOC's)

Bestandshashes (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— met een trojan geïnfecteerd FileZilla-archief (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— getrojaniseerdversion.dllopgenomen in het archief

Domeinen

filezilla-project[.]livewelcome.supp0v3[.]com— C2-callback en staging

Netwerkindicatoren

95.216.51[.]236:31415— C2-server

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.