Een valse website die zich voordoet als het antivirusprogramma Avast, zorgt ervoor dat mensen hun eigen computers besmetten.

De website ziet er betrouwbaar uit, voert een schijnbare virusscan uit en beweert dat je systeem vol zit met bedreigingen. Maar de resultaten zijn nep: wanneer je wordt gevraagd het probleem te ‘verhelpen’, krijg je in werkelijkheid Venom Stealerte zien – een soort malware die is ontworpen om wachtwoorden, sessiecookies en gegevens van cryptovaluta-wallets te stelen.

Dit is een klassieke 'bangmakerij-en-oplossing'-zwendel: eerst paniek zaaien, dan een oplossing aanbieden. In dit geval maakt de 'oplossing' misbruik van het vertrouwde merk Avast om de aanval uit te voeren.

Een scan die precies laat zien wat de aanvaller je wil laten zien

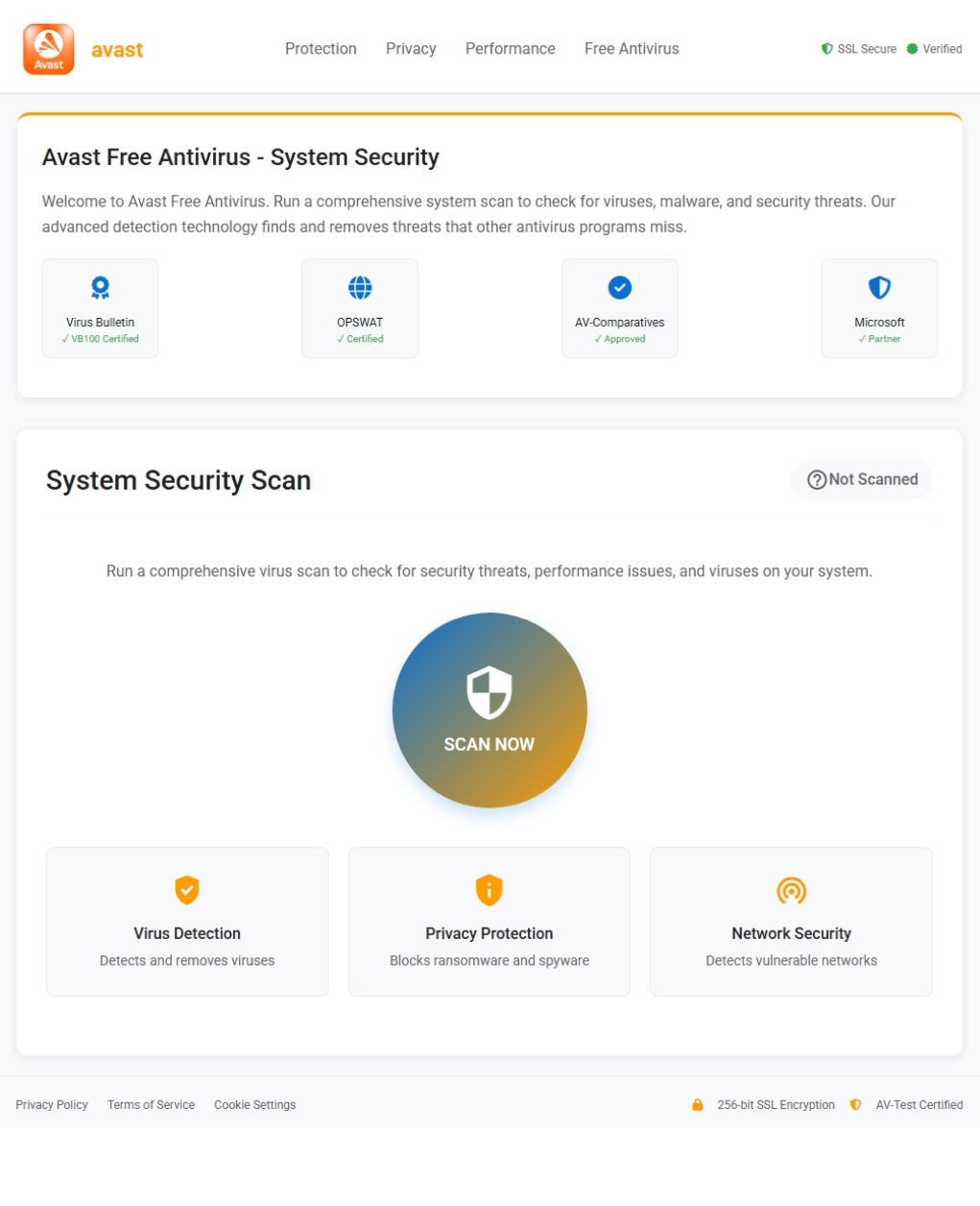

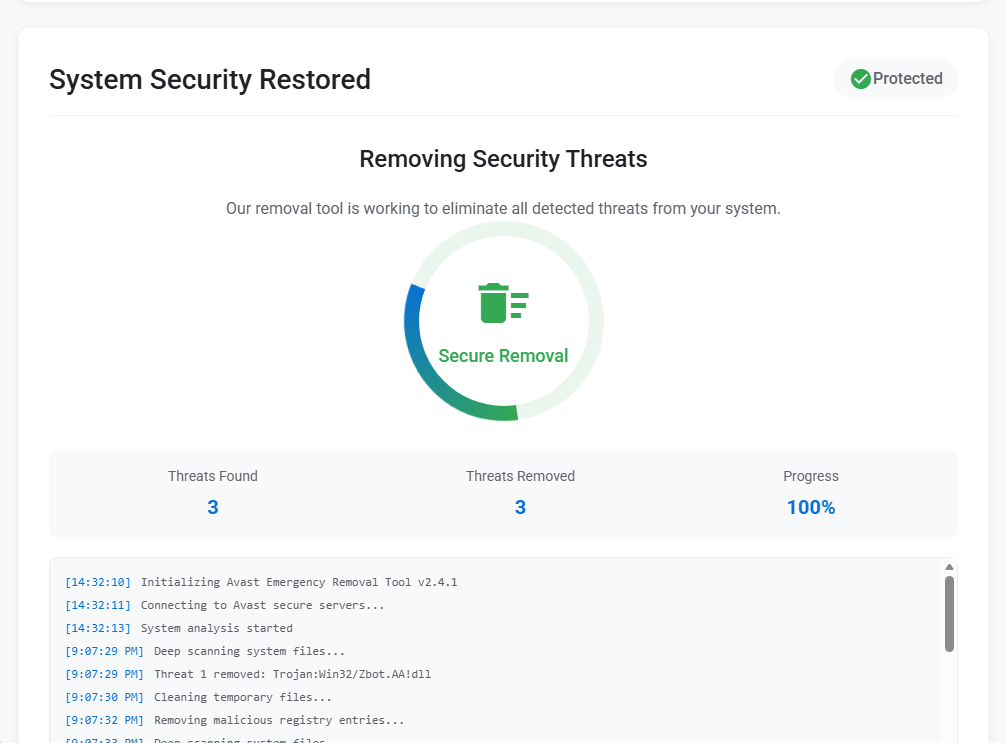

De phishingpagina is een namaakversie van het merk Avast, compleet met navigatiebalk, logo en geruststellende certificeringsbadges. Bezoekers worden uitgenodigd om een schijnbaar uitgebreide virusscan uit te voeren. Zodra ze klikken, toont de pagina een korte animatie, waarna het vooraf bepaalde oordeel wordt gegeven: drie bedreigingen gevonden, drie bedreigingen verwijderd, systeem beveiligd. In een scrollend consolelogboek wordt een specifieke detectie genoemd—Trojan:Win32/Zbot.AA!dll—om de voorstelling een specifiek karakter te geven. Het slachtoffer wordt vervolgens gevraagd om de remedie te downloaden: een bestand met de naam Avast_system_cleaner.exe.

Dit is de payload. En in plaats van iets op te ruimen, begint hij meteen met stelen.

Een Chrome die geen Chrome is

Wanneer het slachtoffer start Avast_system_cleaner.exe, het binaire bestand – een 64-bits Windows van ongeveer 2 MB – kopieert zichzelf naar een locatie die zo is gekozen dat het tussen legitieme software past: C:\Program Files\Google\Chrome\Application\v20svc.exe. Het neergezette bestand is byte voor byte identiek aan het bovenliggende bestand en heeft dezelfde MD5-hash (0a32d6abea15f3bfe2a74763ba6c4ef5). Vervolgens start het programma de kopie met de opdrachtregeloptie --v20c, een zinloos argument dat uitsluitend bedoeld is om de malware te laten weten dat deze in de tweede fase actief is.

De vermomming is opzettelijk. Een proces met de naam v20svc.exe in de programmamap Chromelijkt op het eerste gezicht op een legitieme component van de browser. Iemand die zijn Taakbeheer doorneemt, zou er waarschijnlijk zonder erbij na te denken aan voorbij scrollen. Dit is een schoolvoorbeeld van vermomming: een kwaadaardig bestand zo noemen dat het voldoet aan de naamgevingsconventies van vertrouwde software, zodat het aan oppervlakkige controle ontsnapt.

Een in het binaire bestand ingebakken debug-artefact bevestigt de herkomst ervan: het PDB-pad luidt crypter_stub.pdb, wat erop wijst dat het uitvoerbare bestand is gecomprimeerd met behulp van een crypter, een tool die is ontworpen om de code van een payload te versleutelen, zodat antivirusengines deze niet alleen aan de hand van de handtekening kunnen herkennen. Op het moment van de analyse signaleerde slechts 27% van de engines op VirusTotal het monster, wat betekent dat ongeveer drie op de vier commerciële antivirusproducten het volledig over het hoofd zagen.

De YARA-regels wezen uit dat het monster afkomstig was van de Venom Stealer-malwarefamilie, een bekende afsplitsing van het Quasar RAT-framework die al sinds minstens 2020 op ondergrondse forums wordt verkocht. Venom Stealer is speciaal ontwikkeld voor gegevensdiefstal: inloggegevens van browsers, sessiecookies, cryptovaluta-wallets en creditcardgegevens die in browsers zijn opgeslagen.

Elk koekje, elke portemonnee, elk opgeslagen wachtwoord

Zodra de malware actief is, werkt deze een lijst met belangrijke doelen op de computer van het slachtoffer af.

Het begint bij browsers. Uit gedragsanalyse blijkt dat de malware opgeslagen inloggegevens en sessiecookies verzamelt. In de testomgeving werd waargenomen dat de malware rechtstreeks toegang kreeg tot de cookiedatabase van Firefox op C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. Het procesgeheugen bevatte ook complete JSON-structuren met gestolen cookiegegevens uit Microsoft Edge Google Chrome, waaronder actieve sessies voor Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe en Google. Met gestolen sessiecookies kan de aanvaller geauthenticeerde browsersessies kapen zonder het wachtwoord van het slachtoffer nodig te hebben, ook sessies die beveiligd zijn met tweefactorauthenticatie.

De malware richt zich ook op cryptovaluta-wallets. Uit gedragssignaturen blijkt dat het programma zoekt naar lokaal opgeslagen walletgegevens en probeert deze te stelen, en er is gedocumenteerd dat Venom Stealer zich richt op desktop-walletapplicaties. Voor iedereen die crypto-activa in een hot wallet bewaart, zijn de gevolgen direct merkbaar.

Naast de inloggegevens maakt de stealer een screenshot van het bureaublad van het slachtoffer, dat tijdelijk wordt opgeslagen als C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpg, en schrijft een sessie-logbestand naar C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Er wordt ook een klein markeringsbestand geplaatst in C:\Users\Public\NTUSER.dat—een methode die is gekozen om een legitiem Windows na te bootsen en zo argwaan te voorkomen.

Vermomd als analysegegevens, verzonden via gewoon HTTP

Alle gestolen gegevens worden doorgesluisd naar één enkel command-and-control-domein: app-metrics-cdn[.]com, dat besloot om 104.21.14.89 (een Cloudflare-adres) tijdens de analyse. De domeinnaam is zo opgesteld dat hij lijkt op een onschuldige analyse- of contentleveringsdienst, het soort verkeer dat in een proxy-logboek van een bedrijf waarschijnlijk geen alarmbellen doet rinkelen.

De gegevensdiefstal verloopt via een gestructureerde reeks van vier stappen via onversleuteld HTTP. Eerst wordt een multipart POST-verzoek met formuliergegevens verzonden naar /api/upload verzendt het verzamelde bestand – schermafbeeldingen, portemonneegegevens, cookiedatabases – met een totale omvang van ongeveer 140 KB. Een tweede POST naar /api/upload-json verzendt een gestructureerde JSON-payload van ongeveer 29 KB met daarin geparseerde inloggegevens en cookies. Een bevestigings-POST naar /api/upload-complete geeft aan dat de diefstal is voltooid. De malware gaat vervolgens over op een heartbeat-lus, waarbij hij zich regelmatig meldt bij /api/listener/heartbeat om verbinding te houden met de infrastructuur van de exploitant.

Al dit verkeer maakt gebruik van een generieke Mozilla/5.0-user-agent-string, een nieuwe poging om zich te vermengen met gewoon internetverkeer.

Systeemaanroepen, slaaplussen en debuggercontroles

Venom Stealer steelt niet zomaar iets en verdwijnt dan. Het neemt ingrijpende maatregelen om te voorkomen dat het wordt ontdekt. De meest opvallende ontwijkingstechniek is het gebruik van directe en indirecte systeemaanroepen, een methode waarbij de malware Windows rechtstreeks aanroept in plaats van via de standaard ntdll.dll bibliotheek. Aangezien de meeste tools voor eindpuntdetectie werken door oproepen naar die bibliotheek te onderscheppen, zorgt deze techniek ervoor dat ze in feite niets meer zien. Dit gedrag werd zowel in het bovenliggende proces als in het afgesplitste subproces gesignaleerd.

De malware controleert ook of er een foutopsporing plaatsvindt, vraagt informatie op over de fabrikant en het model van de CPU, leest het serienummer van de systeemschijf, maakt beveiligingspagina’s aan in het geheugen die foutopsporingsprogramma’s kunnen laten crashen wanneer deze de code stap voor stap doorlopen, en inventariseert actieve processen. Dit zijn veelgebruikte technieken om virtuele machines en analyseomgevingen te detecteren. Om geautomatiseerde analyse nog verder te bemoeilijken, bevat het programma slaapcommando’s van meer dan drie minuten.

Dit is geen nieuwe truc

Zich voordoen als beveiligingssoftware om malware te verspreiden is een van de oudste trucs die er bestaan. Een gebruiker die denkt dat zijn systeem is geïnfecteerd, is geneigd om onmiddellijk actie te ondernemen, en een pagina die eruitziet als die van een vertrouwde antivirusleverancier is precies het soort autoriteit waar hij zich op zal baseren. Door een nep-scan te simuleren die bedreigingen ‘ontdekt’ en vervolgens een oplossing aan te bieden, speelt de aanvaller in één enkele interactie zowel in op angst als op vertrouwen.

Dit is geen op zichzelf staande tactiek. In mei 2025 documenteerde DomainTools een andere campagne waarbij aanvallers een overtuigende kopie van de website van Bitdefender hadden gemaakt en deze gebruikten om de Venom RAT samen met de StormKitty-stealer te verspreiden. De werkwijze is vrijwel identiek: zich voordoen als een beveiligingsmerk, een gevoel van urgentie creëren en een trojan verspreiden die zich voordoet als beveiligingssoftware. Dit wijst erop dat het hier om een herhaalbaar patroon gaat, en niet om een eenmalig experiment.

Wat te doen als u mogelijk bent getroffen

Download beveiligingssoftware alleen van de officiële websites van de leveranciers. De officiële website van Avast is avast.com. Vertrouw geen zoekresultaten, advertenties of links in ongevraagde e-mails.

Als u een dergelijke website hebt bezocht of het bestand hebt gedownload, onderneem dan onmiddellijk actie:

- Controleer of uw systeem is geïnfecteerd. Zoek het bestand

v20svc.exeinC:\Program Files\Google\Chrome\Application\. Als dit bestand bestaat, is uw systeem waarschijnlijk door deze malware geïnfecteerd. - Voer onmiddellijk een volledige systeemscan uit. Gebruik een betrouwbaar, up-to-date anti-malwareprogramma (zoals Malwarebytes) om de infectie op te sporen en te verwijderen. Als de scan bedreigingen vindt, volg dan de aanbevelingen van het programma om ze in quarantaine te plaatsen of te verwijderen.

- Wijzig je wachtwoord onmiddellijk. Begin met je e-mail, internetbankieren en alle andere belangrijke accounts. Ga ervan uit dat alle gegevens die in je browser zijn opgeslagen, zijn gelekt.

- Meld je af bij alle actieve sessies. Meld je af bij diensten zoals Google, Microsoft, Facebook en Netflix. Met gestolen sessiecookies kan een aanvaller de tweefactorauthenticatie volledig omzeilen.

- Bescherm uw cryptovaluta. Als u een desktop-cryptovalutaportemonnee gebruikt, maak uw geld dan zo snel mogelijk over naar een nieuwe portemonnee die op een niet-besmet apparaat is aangemaakt.

Indicatoren van compromissen (IOC's)

Bestands-hashes

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domeinen

app-metrics-cdn[.]com

Netwerkindicatoren

104.21.14.89

C2-URL's

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.