Nu het aantal ontslagen sterk toeneemt en werkzoekenden de arbeidsmarkt overspoelen, nemen phishingcampagnes waarin grote merken zoals Coca-Cola en Ferrari worden nagebootst, een hoge vlucht – en ze zijn geavanceerder dan ooit.

De eerste zwendel die we hebben ontdekt, maakt gebruik van een overtuigende boekingspagina om persoonlijke gegevens te verzamelen, waarna slachtoffers worden misleid om de inloggegevens van hun Google-werkaccount af te staan via een valse inlogpagina die is vermomd als een echt Chrome . Wat deze campagne bijzonder gevaarlijk maakt, is dat ze verder gaat dan de gebruikelijke truc met valse vensters: de kit grijpt niet alleen een wachtwoord en stopt dan – de broncode toont aan dat ze gebruikersinvoer doorgeeft aan een door de aanvaller gecontroleerde backend en dynamisch verschillende prompts voor tweefactorauthenticatie weergeeft op basis van het antwoord van de server, in overeenstemming met realtime phishing-frameworks die zijn ontworpen om MFA te omzeilen.

Als je een onverwacht vacaturebericht hebt ontvangen waarin je wordt gevraagd om „een gesprek in te plannen“, let dan op het volgende.

Een perfecte storm voor vacaturefraude

Deze oplichtingspraktijken ontstaan niet uit het niets. De Amerikaanse arbeidsmarkt staat al geruime tijd onder druk: in 2025 hebben werkgevers meer dan 1,17 miljoen werknemers ontslagen – het hoogste aantal sinds het begin van de pandemie – als gevolg van een combinatie van personeelsinkrimpingen bij de federale overheid, bezuinigingen bij bedrijven en een algemene vertraging op de arbeidsmarkt. Het werkloosheidspercentage steeg in november 2025 naar 4,5%, het hoogste niveau in vier jaar, en de langdurige werkloosheid – waaronder vallen mensen die 27 weken of langer zonder werk zitten – is het afgelopen jaar met 322.000 gestegen.

In een gesprek met CNBC schetste Heather Long, hoofdeconoom bij Navy Federal Credit Union, de vooruitzichten zonder omwegen: „Het wordt waarschijnlijk een zwaar voorjaar voor werkzoekenden.“

Te midden van alle onrust hebben oplichters het druk. Volgens de FTC zijn de verliezen als gevolg van vacature- en werkgelegenheidsfraude gestegen van 90 miljoen dollar in 2020 tot meer dan 501 miljoen dollar in 2024, terwijl het aantal meldingen in deze categorie in die periode verdrievoudigd is. Zoals Melanie McGovern van het Better Business Bureau (BBB) het verwoordde: „Werkgelegenheidsfraude maakt een grote comeback.”

Onlangs zijn we twee campagnes tegengekomen die laten zien hoe geavanceerd deze lokmiddelen inmiddels zijn: de ene doet zich voor als Coca-Cola, de andere als Ferrari. Beide spelen in op de wanhoop en het vertrouwen die gepaard gaan met een krappe arbeidsmarkt, en beide maken gebruik van phishing-kits die veel verder gaan dan een simpele valse inlogpagina.

Oplichting 1: Het Coca-Cola-sollicitatiegesprek waarmee je Google-account wordt gestolen

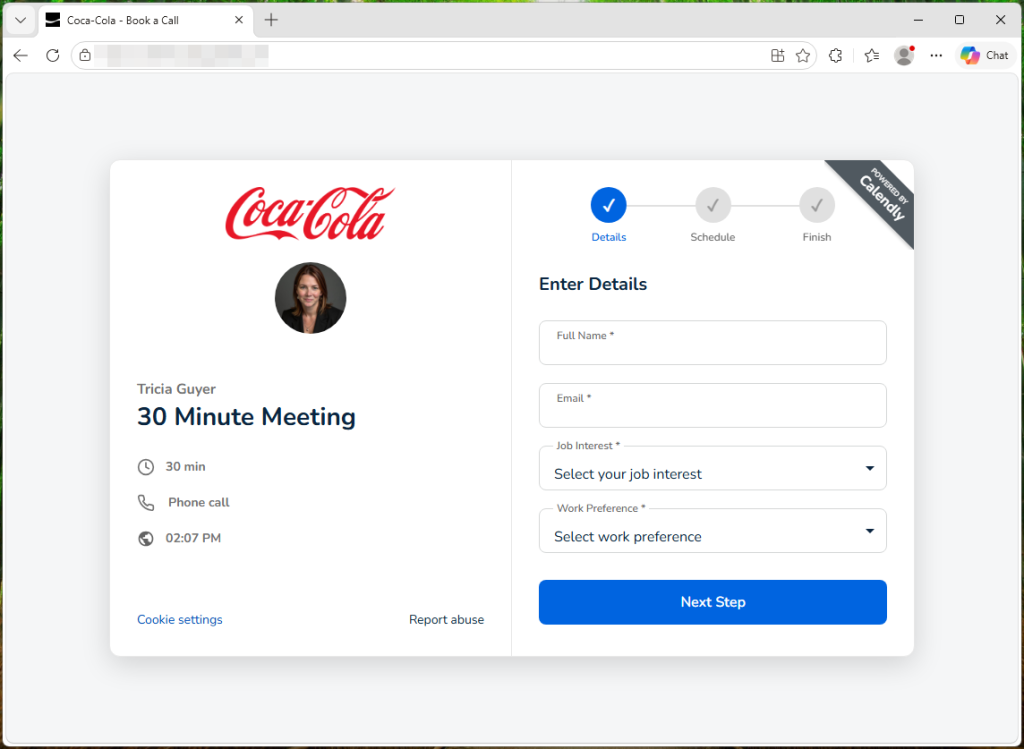

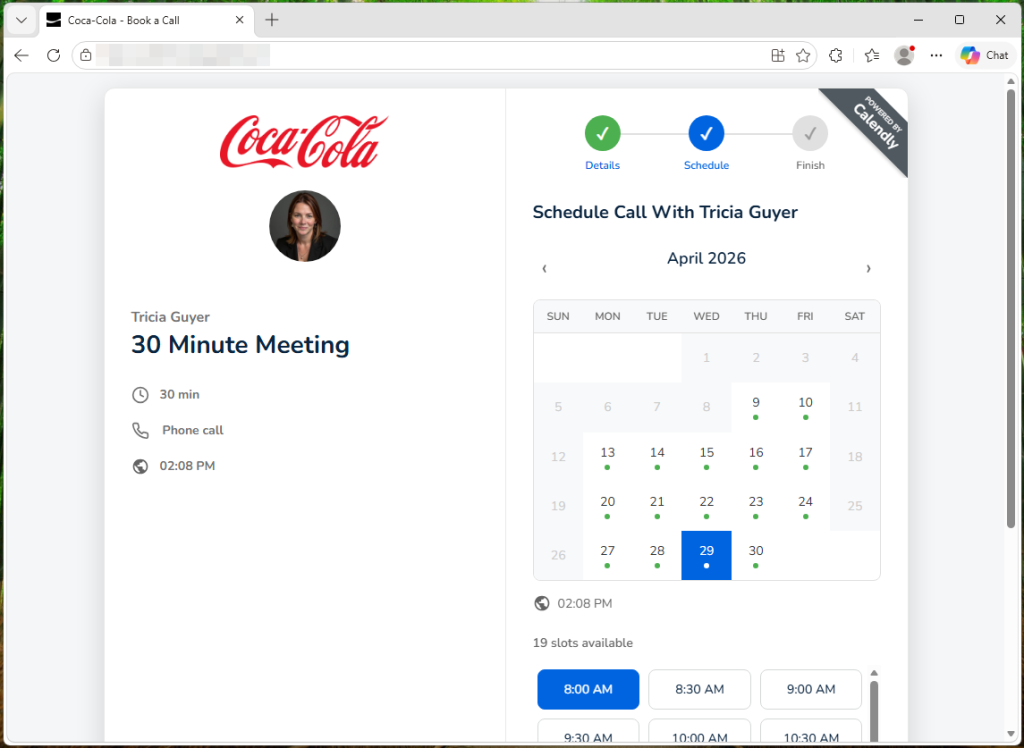

De aanval begint met een link naar wat lijkt op een Calendly-afspraakpagina voor een recruiter van Coca-Cola met de naam „Tricia Guyer“. Je wordt gevraagd je naam, e-mailadres, het soort baan waarin je geïnteresseerd bent en je voorkeuren op het gebied van werk in te vullen – niets dat bij een normale zoektocht naar een baan argwaan zou wekken.

Het eerste alarmsignaal is echter de manier waarop je daar terecht bent gekomen. Betrouwbare recruiters sturen doorgaans geen ongevraagde links voor het plannen van een afspraak zonder voorafgaand contact of zonder eerst een sollicitatie te hebben ontvangen. Dit alles betekent dat als je niet hebt gesolliciteerd naar een functie bij Coca-Cola en je nog nooit met deze persoon hebt gesproken, je de link met uiterste argwaan moet benaderen, hoe professioneel de pagina er ook uitziet.

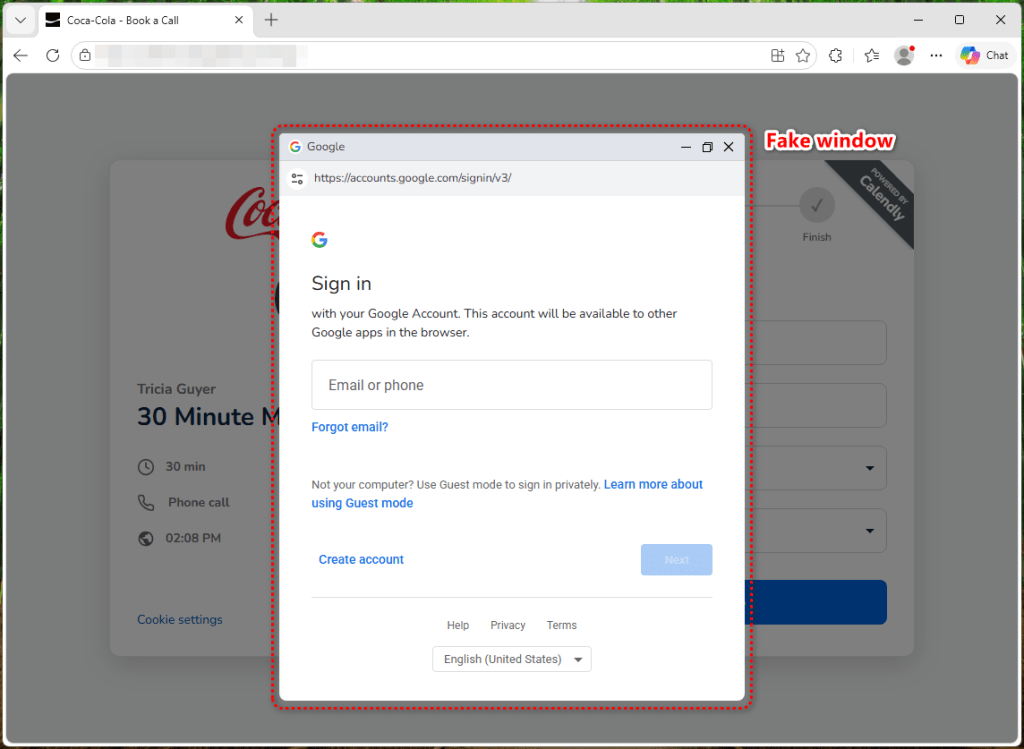

Het valse browservenster dat zelfs voorzichtige gebruikers om de tuin leidt

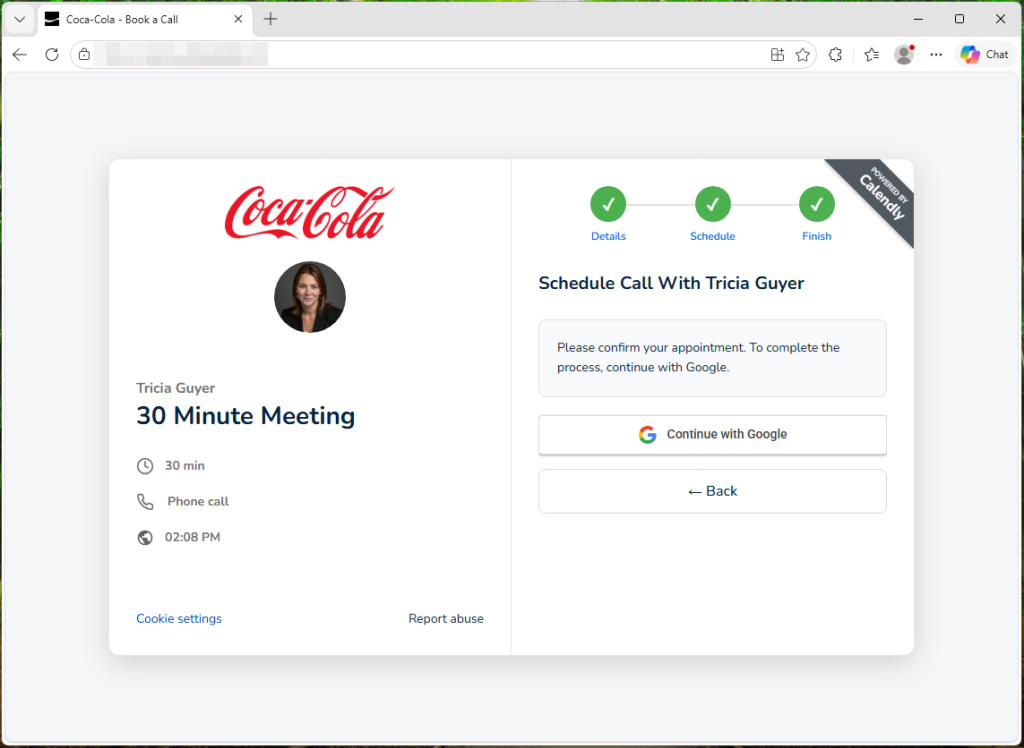

Nadat je het boekingsformulier hebt ingevuld, word je gevraagd een datum te kiezen en op ‘Doorgaan met Google’ te klikken. Hier gebeurt er iets misleidends. In plaats van een echte inlogpagina van Google te openen, tekent de site een nagebootst Chrome binnen de webpagina zelf, in plaats van een echt pop-upvenster te openen. Het heeft zelfs een titelbalk met knoppen voor minimaliseren, maximaliseren en sluiten. Het heeft ook een URL-balk met de tekst https://accounts.google.com/signin/v3/.

In veel opzichten lijkt het precies op een pop-upvenster van Google, maar dat is het niet. Het is slechts een afbeelding ervan, met daaroverheen geplaatste invoervelden.

Ze willen niet alleen je wachtwoord, maar ook je verificatiecode

De meeste aanvallen met valse browservensters zijn relatief eenvoudig: ze tonen je een overtuigend inlogformulier, stelen je e-mailadres en wachtwoord, en daar houdt het op. Als je tweefactorauthenticatie hebt ingeschakeld, zijn die gestolen inloggegevens alleen niet voldoende om toegang te krijgen tot je account, aangezien de aanvaller bij de verificatiestap op een muur stuit.

Deze set loopt niet vast.

Zodra je je e-mailadres en wachtwoord hebt ingevoerd, begint de pagina om de drie seconden de backend-server van de aanvaller te pollen – een patroon dat zichtbaar is in de broncode – in afwachting van instructies over wat je vervolgens te zien krijgt. Aan de andere kant worden de ingevoerde inloggegevens via een speciaal inlog-eindpunt naar de server van de aanvaller gestuurd. Het gedrag van de kit – onmiddellijk pollen voor een authenticatie-uitdagingstype na het invoeren – wijst erop dat de aanvaller die inloggegevens tegelijkertijd gebruikt bij de echte Google-inlogprocedure. De kit bevat vier afzonderlijke verificatieschermen: voor e-mailcodes, authenticatiecodes, sms-codes en Google-telefoonprompts. Wanneer Google de aanvaller om een tweede verificatiestap vraagt, vertelt de backend aan de pagina welk scherm moet worden weergegeven, en de broncode leidt het slachtoffer naar de bijbehorende prompt op basis van een authType-waarde in het antwoord van de server. U ziet wat eruitziet als een normale Google-prompt en geeft de code zonder aarzelen door.

Omdat dit heen-en-weer-gebeuren om de paar seconden plaatsvindt, kan de aanvaller elke vraag doorgeven en je antwoord vrijwel direct invoeren in het echte Google-inlogscherm. De backend kan ook aangepaste foutmeldingen naar je scherm sturen. De code controleert of er een foutveld in het serverantwoord zit en geeft dit direct weer – bijvoorbeeld ‘Verkeerd wachtwoord, probeer het opnieuw’ – om je te dwingen het opnieuw te proberen als er aan hun kant iets niet werkt. Dit verandert wat normaal gesproken een simpele poging zou zijn om inloggegevens te stelen in een potentiële volledige overname van je account, zelfs als tweefactorauthenticatie is ingeschakeld. Tegen de tijd dat je de pagina 'Vergadering bevestigd' ziet, zijn je inloggegevens en eventuele verificatiecodes die je hebt ingevoerd al naar de server van de aanvaller gestuurd.

Een persoonlijk Gmail-account? Daar hebben ze geen behoefte aan

Een veelzeggend detail: het formulier weigert @gmail.com-adressen met de melding „Gebruik uw zakelijke e-mailadres“ – een filter dat vast in de broncode is geprogrammeerd. Dit is specifiek gericht op zakelijke Google Workspace-accounts. De reden is simpel. Een gehackt zakelijk account is veel waardevoller, omdat het toegang kan geven tot bedrijfsmails, gedeelde documenten en interne agenda’s, en kan worden gebruikt om verdere aanvallen op collega’s uit te voeren.

Oplichting 2: De carrièrepagina van Ferrari die je Facebook steelt

De Coca-Cola-kit is geen op zichzelf staand geval. We hebben een tweede phishingcampagne ontdekt – deze keer onder het mom van Ferrari – die een andere, maar even effectieve aanpak hanteert.

De pagina presenteert zich als het officiële carrièreportaal van Ferrari. De pagina bevat de navigatiebalk en huisstijl van het bedrijf, evenals rubrieken die je op de wervingspagina van een echte werkgever zou verwachten – kopjes als ‘Carrièremogelijkheden’, ‘Focus op mensen’, ‘Passie centraal’ en ‘Uitmuntendheid’.

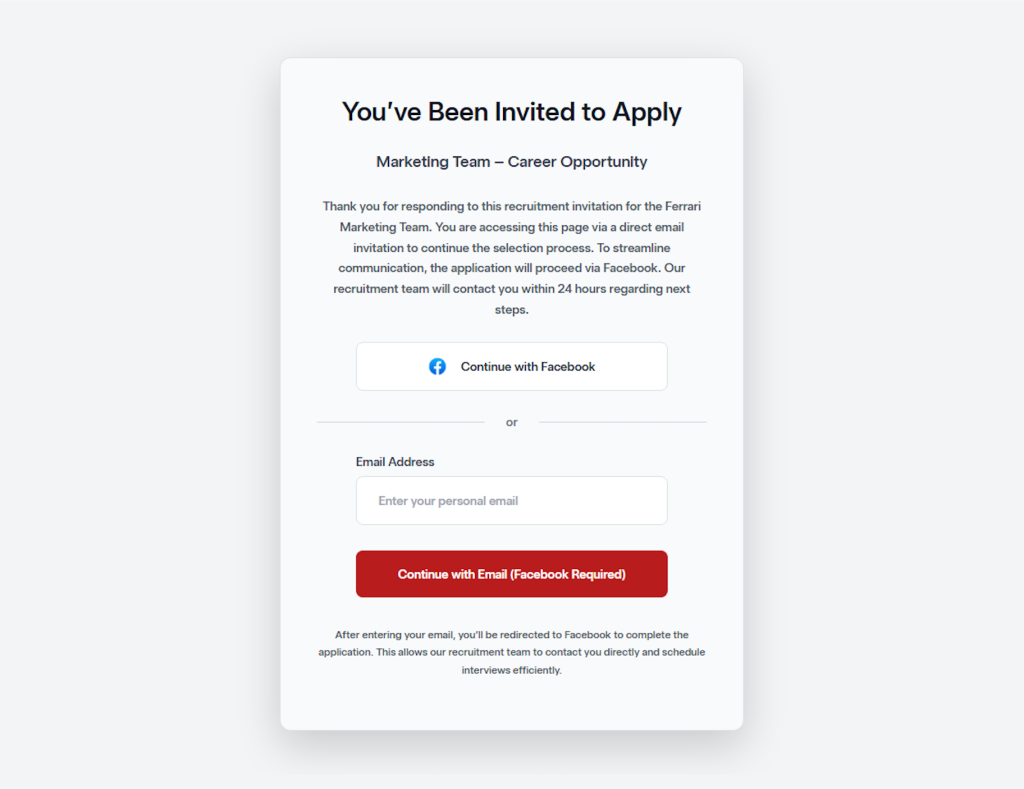

Maar de valstrik zit bovenaan. Over de pagina verschijnt een pop-up met de tekst „Je bent uitgenodigd om te solliciteren“ voor een functie in marketing. Daarin staat dat je de pagina bezoekt via een „directe uitnodiging per e-mail om het selectieproces te versnellen“. Vervolgens wordt je gevraagd om ofwel „Door te gaan met Facebookof je e-mailadres en een toegangscode in te voeren.

Dit is de phishing-valstrik. Of je nu op de Facebook klikt of je e-mailadres invoert, je wordt doorgestuurd naar een valse Facebook is ontworpen om je inloggegevens te stelen. Deze aanpak lijkt op een veelgebruikte OAuth-phishingtechniek: veel legitieme vacatureportalen bieden inderdaad de mogelijkheid om in te loggen via sociale media-accounts, en dat is precies wat deze truc zo overtuigend maakt. Het slachtoffer wordt niet gevraagd om iets ongewoons te doen – alleen om ‘in te loggen met Facebookom een sollicitatie af te ronden.

In tegenstelling tot de Coca-Cola-campagne – die gericht was op zakelijke Google Workspace-accounts en gebruikmaakte van een geavanceerde kit om MFA te omzeilen – gooit de Ferrari-zwendel een breder net uit door het te richten op Facebook . Een gehackt Facebook kan aanvallers toegang geven tot gekoppelde diensten, persoonlijke berichten en identiteitsgegevens die als voedingsbodem dienen voor verdere social engineering. Het biedt ook een springplank om zwendelpraktijken te verspreiden onder de contacten van het slachtoffer.

De rode draad tussen beide campagnes is het lokmiddel: een prestigieuze bedrijfsnaam en de belofte van een carrièrekans. Op een arbeidsmarkt waar miljoenen mensen actief op zoek zijn naar werk, is die combinatie verwoestend effectief.

Hoe u uzelf kunt beschermen

- Wees op je hoede voor ongevraagde vacatures. Als je niet op de functie hebt gesolliciteerd en de recruiter niet kent, klik dan niet op de link. Ga rechtstreeks naar de carrièrepagina van het bedrijf en controleer of de functie en de recruiter echt zijn.

- Zo herken je een vals browservenster:

- Probeer de „pop-up“ eens te verslepen: een echte pop-up kan vrij buiten het hoofdvenster van je browser worden verplaatst, terwijl een nep-pop-up aan de randen blijft hangen omdat deze deel uitmaakt van de pagina.

- Probeer je browser te minimaliseren: een echte pop-up blijft als apart venster op je bureaublad staan, terwijl een nep-pop-up samen met de pagina verdwijnt.

- Kijk eens naar de adresbalk in het venster: die ziet er misschien wel correct uit, maar het is slechts een afbeelding. Je kunt er niet op klikken, de tekst selecteren of een nieuw adres invoeren, zoals je dat in een echte browser wel kunt.

- Zelfs als het pop-upvenster de bovenstaande controles doorstaat, moet u de URL altijd nog eens goed controleren voordat u inloggegevens invoert.

- Voer nooit je wachtwoorden in op een agendapagina. Betrouwbare diensten zoals Calendly vragen niet om je e-mailwachtwoord om een vergadering te boeken.

- Als je je inloggegevens al hebt ingevoerd, wijzig dan onmiddellijk je Google-wachtwoord en beëindig alle sessies via myaccount.google.com > Beveiliging > Je apparaten.

De arbeidsmarkt is een jachtgebied voor oplichters

Werkzoekenden zijn bijzonder kwetsbaar voor phishing. Je verwacht e-mails van onbekenden, je bent gewend aan het invullen van formulieren en je bent gemotiveerd genoeg door de kans om geen vragen te stellen bij een extra inlogstap. Met een werkloosheidspercentage in de VS dat tot begin 2026 rond de 4,3 tot 4,4% schommelt, honderdduizenden recent ontslagen federale werknemers die strijden om functies in de particuliere sector en een wervingsritme dat op het laagste niveau in jaren staat, is de groep potentiële slachtoffers nog nooit zo groot geweest. Oplichters weten dit en ze steken veel energie in het legitiem laten lijken van hun lokmiddelen, compleet met echte bedrijfslogo's, professionele boekingsinterfaces en pixel-perfecte valse inlogpagina's. Deze kits worden sneller beter dan het instinct van de meeste mensen zich kan aanpassen.

De beste bescherming is niet het herkennen van de nepversie, maar het besef dat je bij geen enkel legitiem sollicitatieproces ooit gevraagd wordt je aan te melden via een onbekende pagina, of die nu is vermomd als Google, Facebook of iets anders. Bij twijfel: sluit het tabblad, ga zelf naar de website van het bedrijf en solliciteer op de ouderwetse manier.

Indicatoren van compromissen (IOC's)

Domein

- hrguxhellito281[.]onrender[.]com (back-endserver)

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.