Um site com design semelhante à página de segurança da Conta Google está distribuindo o que pode ser um dos kits de ferramentas de vigilância baseados em navegador mais completos que já observamos em atividade.

Disfarçado como uma verificação de segurança de rotina, ele conduz as vítimas por um fluxo de quatro etapas que concede ao invasor acesso a notificações push, à lista de contatos do dispositivo, à localização GPS em tempo real e ao conteúdo da área de transferência — tudo isso sem instalar um aplicativo tradicional.

Para as vítimas que seguem todas as instruções, o site também oferece um pacote Android que apresenta um implante nativo que inclui um teclado personalizado (que permite a captura de teclas digitadas), recursos de leitura de tela baseados em acessibilidade e permissões consistentes com acesso ao registro de chamadas e gravação de microfone.

A infraestrutura utiliza um único domínio de comando e controle, google-prism[.]com. O domínio é roteado através da rede de entrega de conteúdo da Cloudflare, um serviço amplamente utilizado por sites legítimos e maliciosos.

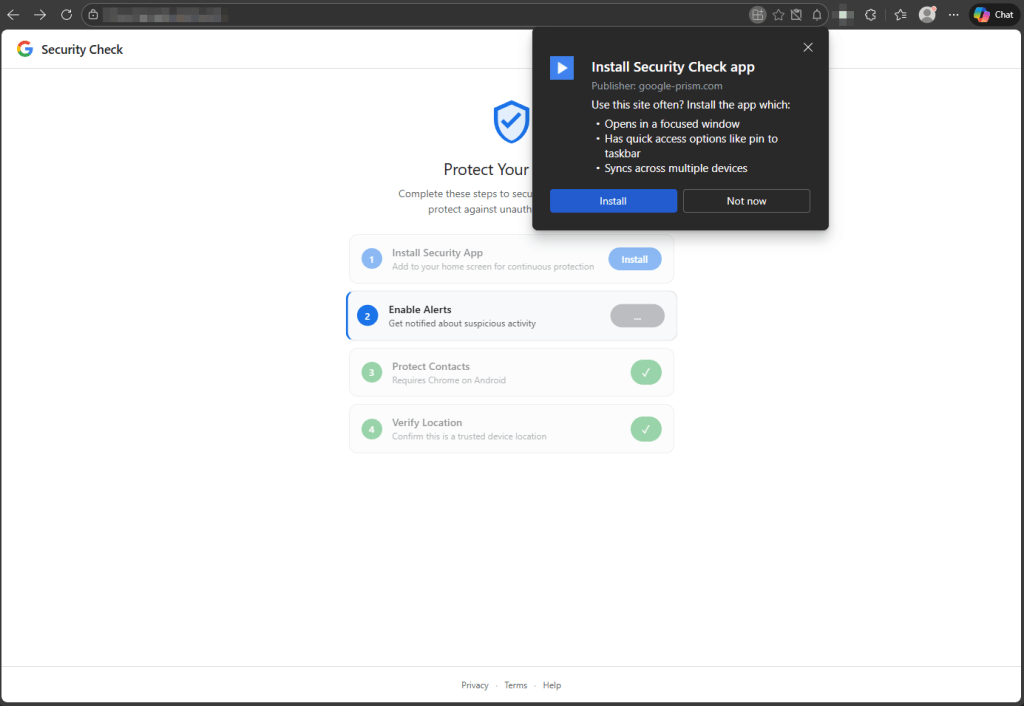

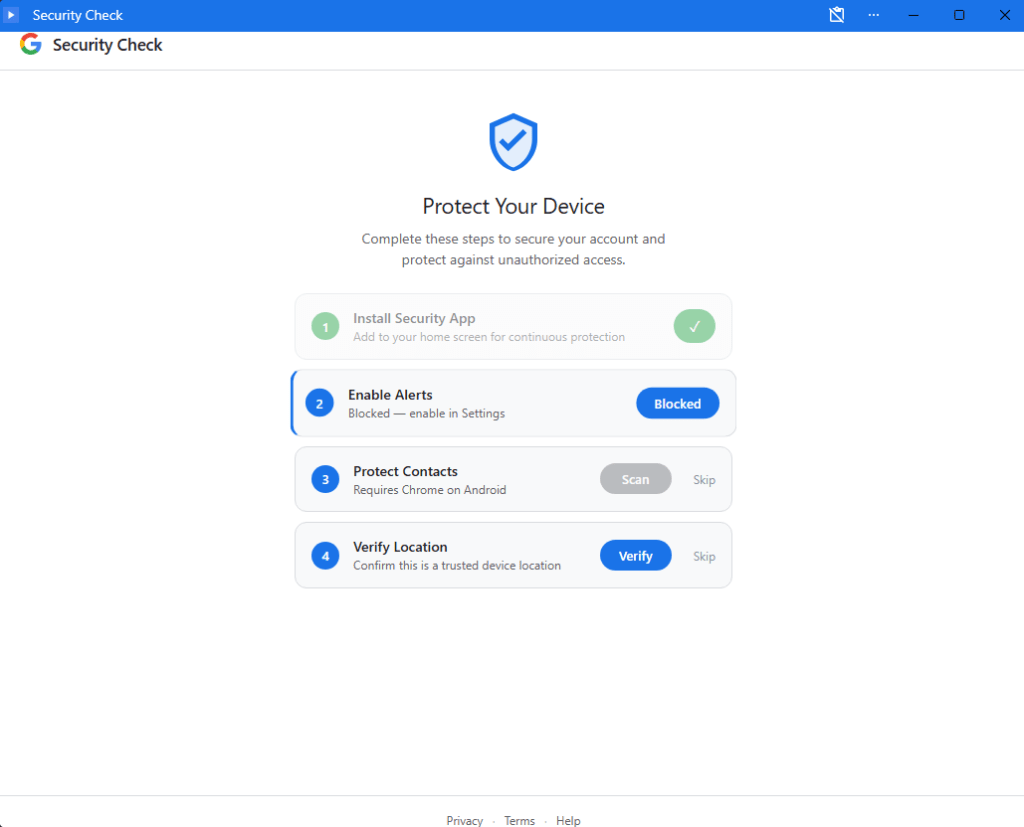

Uma página de segurança sem barra de endereço

O ataque começa com o que parece ser um alerta de segurança genuíno da conta do Google. Ele não depende de uma exploração ou bug do navegador. Ele depende de você acreditar que está respondendo ao Google.

Quando instalado como um PWA (um Progressive Web App, essencialmente um site que é fixado na tela inicial e executado em sua própria janela), a barra de endereço do navegador desaparece. A vítima vê o que parece ser um aplicativo nativo do Google.

Nos testes, fomos orientados por quatro etapas, cada uma delas enquadrada como uma ação de proteção.

- O usuário é solicitado a “instalar” a ferramenta de segurança como um PWA.

- O site solicita permissões de notificação, apresentadas como ativação de “alertas de segurança”. As notificações push da Web fornecem ao invasor um canal de comunicação persistente que pode funcionar mesmo quando o PWA não está ativamente aberto.

- O site usa a API Contact Picker, um recurso legítimo do navegador projetado para compartilhar contatos com aplicativos da web. A vítima é solicitada a selecionar os contatos para compartilhamento. Após a seleção, a interface exibe um texto de confirmação comoX protegidos”, enquadrando a etapa como uma verificação de segurança. No entanto, a análise de rede mostra que os contatos selecionados são enviados diretamente para o domínio controlado pelo invasor.

- O site solicita a localização GPS sob o pretexto de “verificar sua identidade a partir de um local confiável”. Latitude, longitude, altitude, direção e velocidade são todas exfiltradas.

O que acontece depois que você fecha a guia

Quando a vítima instala o PWA e concede permissões, dois códigos separados entram em ação. Entender qual deles faz o quê explica por que fechar a guia não é suficiente.

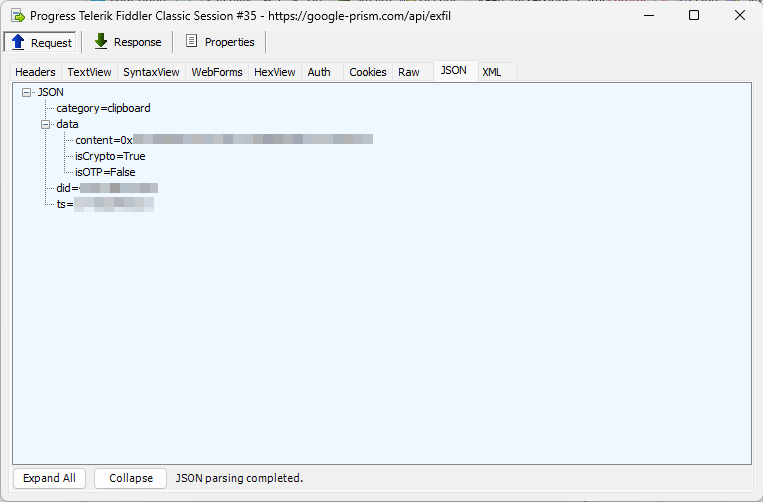

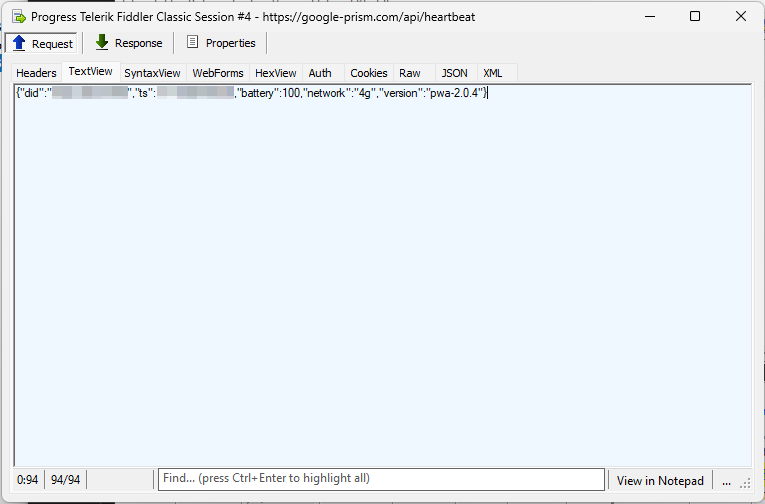

O script da página é executado enquanto o aplicativo estiver aberto. Ele tenta ler a área de transferência em eventos de foco e mudança de visibilidade, procurando senhas de uso único e endereços de carteiras de criptomoedas. Ele tenta interceptar códigos de verificação SMS por meio da API WebOTP em navegadores compatíveis, cria uma impressão digital detalhada do dispositivo e pesquisa /api/heartbeat a cada 30 segundos, aguardando que a operadora envie comandos.

O service worker é a parte que permanece ativa mesmo se você fechar a guia.

Ele fica abaixo da página, lidando com notificações push, executando tarefas em segundo plano incorporadas em cargas push e enfileirando dados roubados localmente quando o dispositivo fica offline, e então esvaziando essa fila no momento em que a conectividade é restaurada. Ele inclui manipuladores para eventos de sincronização em segundo plano e periódicos, permitindo que ele acorde e execute tarefas onde esses recursos são suportados e registrados.

Feche a guia do navegador e o script da página será interrompido. O monitoramento da área de transferência e a interceptação de SMS serão encerrados imediatamente.

Mas o service worker permanece registrado. Se a vítima concedeu permissões de notificação, o invasor ainda pode ativá-lo silenciosamente, enviar uma nova tarefa ou acionar um upload de dados sem reabrir o aplicativo.

E se a vítima voltar a abri-lo, a cobrança será retomada instantaneamente.

Seu navegador, o proxy deles

Talvez a capacidade mais preocupante seja o retransmissor WebSocket. Uma vez conectado, o invasor pode encaminhar solicitações da web arbitrárias através do navegador da vítima, como se estivesse navegando a partir da própria rede da vítima.

O malware atua como um proxy HTTP, executando solicitações de busca com qualquer método, cabeçalhos, credenciais e corpo especificados pelo invasor e, em seguida, retorna a resposta completa, incluindo os cabeçalhos.

Isso significa:

- Se a vítima estiver em uma rede corporativa, os recursos internos podem ficar acessíveis.

- Os controles de acesso baseados em IP podem ser contornados

- O tráfego do invasor parece ter origem no endereço IP residencial da vítima.

O kit de ferramentas também inclui um scanner de portas que varre intervalos de rede internos (por padrão, todos os 254 endereços na sub-rede local nas portas 80, 443 e 8080) usando uma técnica baseada em tempo para identificar hosts ativos, tudo a partir da área restrita do navegador.

Além disso, o invasor pode executar JavaScript arbitrário no dispositivo da vítima por meio de um comando eval remoto enviado pelo WebSocket.

Os dados roubados nunca desaparecem

O kit de ferramentas foi projetado para tolerar conectividade ruim. Quando o dispositivo está offline, os dados capturados — capturas da área de transferência, atualizações de localização, OTPs interceptados — são enfileirados na API de cache do navegador, armazenados como entradas individuais sob chaves como /exfil/{timestamp}-{random}.

Quando a conectividade é restabelecida, um evento de sincronização em segundo plano reproduz todos os itens em fila para o servidor. Cada entrada é excluída somente após o servidor confirmar o recebimento.

Em navegadores baseados em Chromium, o service worker inclui um manipulador para sincronização periódica em segundo plano sob a tag c2-checkin, permitindo ativações programadas onde o recurso é compatível e ativado. Combinado com heartbeats acionados por push, isso significa que o invasor pode manter contato com um dispositivo comprometido enquanto o PWA permanecer instalado, o que pode levar semanas ou meses.

Quando o navegador não é suficiente: o implante nativo

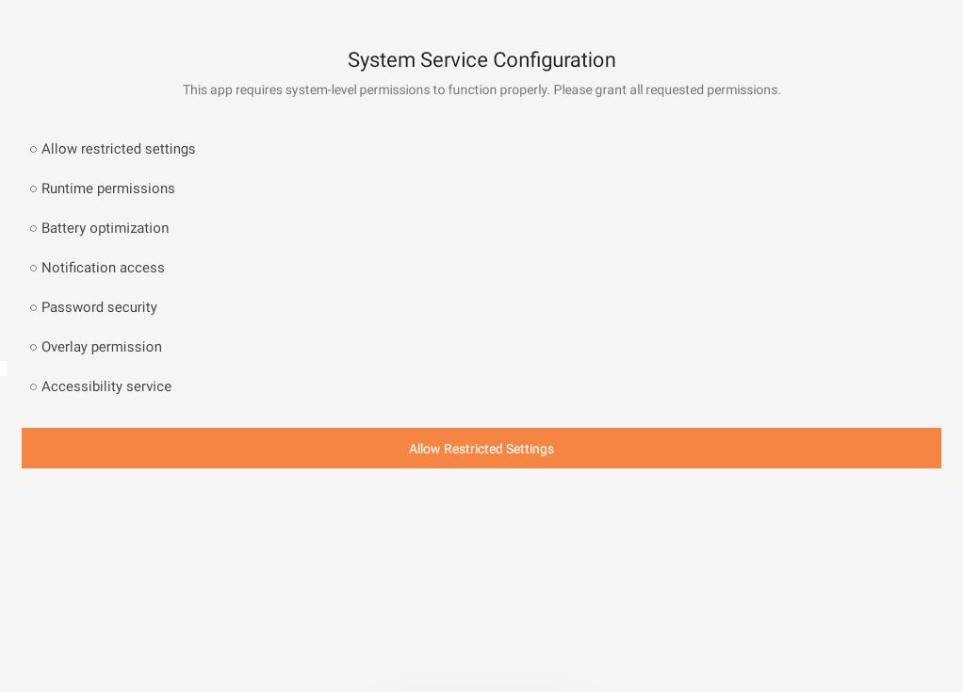

Para as vítimas que seguem todas as instruções, a camada da web entrega uma segunda carga útil: um Android disfarçado como uma “atualização de segurança crítica”.

A página de download afirma que é “Versão 2.1.0 · 2,3 MB · Verificado pelo Google”.

O arquivo real é um pacote de 122 KB chamado com.device.sync, rotulado como “Serviço do sistema” na gaveta de aplicativos.

O APK solicita 33 Android , incluindo privilégios de alto risco, como acesso a SMS, acesso ao registro de chamadas, acesso ao microfone, acesso aos contatos e controle do serviço de acessibilidade.

Inclui:

- Um teclado personalizado capaz de capturar pressionamentos de teclas

- Um ouvinte de notificações que pode ler notificações recebidas, incluindo possíveis códigos de dois fatores.

- Um serviço de acessibilidade que pode observar o conteúdo da tela e realizar ações em outros aplicativos.

- Um serviço de preenchimento automático posicionado para interceptar solicitações de preenchimento de credenciais

A tela “Ativar preenchimento automático” da camada da web foi projetada para orientar a vítima a ativar esse serviço malicioso de preenchimento automático nas Android .

Para aumentar a persistência, o APK se registra como administrador do dispositivo (o que pode complicar a desinstalação), define um receptor de inicialização para ser executado na inicialização e agenda alarmes destinados a reiniciar componentes se forem encerrados. O aplicativo inclui componentes consistentes com recursos de interface do usuário baseados em sobreposição, sugerindo o uso potencial para sobreposições de phishing ou interceptação de credenciais. Um componente FileProvider está presente, consistente com a entrega de atualizações em etapas. A possibilidade de instalar atualizações silenciosamente depende do nível de privilégio do dispositivo e da configuração da política.

O que fazer se você tiver sido afetado

Esta campanha mostra como os invasores podem abusar de recursos legítimos do navegador por meio de engenharia social, em vez de explorar uma vulnerabilidade nos sistemas do Google.

Em vez de usar uma página da web apenas para fornecer um executável tradicional, os operadores transformam o próprio navegador em uma plataforma de vigilância. A camada PWA por si só — sem qualquer instalação nativa — pode coletar contatos, interceptar senhas de uso único, rastrear a localização GPS, escanear redes internas e direcionar o tráfego através do dispositivo da vítima. O Android estende esses recursos para captura de teclas digitadas, monitoramento de tela baseado em acessibilidade e vigilância mais ampla no nível do dispositivo por meio de permissões de alto privilégio.

O que torna isso perigoso é que cada solicitação de permissão é apresentada como uma medida de segurança. As vítimas respondem ao que parece ser um alerta de segurança legítimo. A engenharia social é fundamental para o funcionamento dessa atividade.

O Google não realiza verificações de segurança por meio de páginas pop-up não solicitadas. Se você receber um “alerta de segurança” inesperado solicitando que instale um software, habilite notificações ou compartilhe contatos, feche a página. As ferramentas legítimas de segurança da conta são acessadas diretamente por meio da sua Conta do Google em myaccount.google.com.

Siga as etapas abaixo para revisar as permissões e remover o site malicioso.

No Android

- Verifique seus aplicativos instalados e a tela inicial em busca de um PWAchamado “Verificação de segurança”. No Android, acesse Configurações > Aplicativos e procure por ele. Desinstale-o imediatamente.

- Verifique se existe um aplicativo chamado“Serviço do sistema”com o nome do pacote com.device.sync. Se o acesso de administrador do dispositivo estiver habilitado, revogue-o primeiro em Configurações > Segurança > Aplicativos de administração do dispositivo antes de desinstalar.

- Altere as senhas de todas as contas nas quais você utilizou autenticação de dois fatores por SMS ou copiou senhas para a área de transferência enquanto o malware estava presente.

- Revogue as permissões de notificação para quaisquer aplicativos da web que você não reconheça. No Chrome Android: Configurações > Configurações do site > Notificações.

- Verifique suas configurações de preenchimento automático. Se um serviço de preenchimento automático desconhecido estiver ativado, remova-o em Configurações > Senhas e preenchimento automático > Serviço de preenchimento automático.

- Se o APK nativo foi instalado, considere uma redefinição de fábrica. O malware se registra como administrador do dispositivo e implementa vários mecanismos de persistência. Se a remoção falhar ou os privilégios de administrador do dispositivo não puderem ser revogados, pode ser necessária uma redefinição de fábrica.

- Execute uma verificação com um software de segurança móvel confiável para detectar quaisquer componentes remanescentes.

No Windows Chrome, Edge e outros navegadores Chromium)

- Desinstale o PWA. No Chrome, clique no menu de três pontos e vá para Aplicativos instalados (ou acesse chrome://apps). Clique com o botão direito do mouse no aplicativo“Verificação de segurança”e selecione Remover. No Edge, acesse edge://apps e faça o mesmo.

- Desregistre o service worker. Navegue até chrome://serviceworker-internals (ou edge://serviceworker-internals) e procure qualquer entrada associada ao domínio malicioso. Clique em Desregistrar para removê-lo. Se o PWA permanecer instalado ou as permissões de push ainda forem concedidas, o service worker poderá continuar a receber eventos acionados por push em segundo plano.

- Revogue as permissões de notificação. Acesse chrome://settings/content/notifications (ou edge://settings/content/notifications) e remova qualquer site que você não reconheça da lista Permitidos.

- Limpe os dados do site malicioso. No Chrome: Configurações > Privacy segurança > Configurações do site > Exibir permissões e dados armazenados nos sites. Procure o domínio e clique em Excluir dados. Isso remove os arquivos em cache, a fila de exfiltração offline e qualquer configuração armazenada.

- Verifique se há extensões suspeitas no navegador. Embora este kit de ferramentas específico não utilize uma extensão, as vítimas que seguiram as instruções do invasor podem ter instalado componentes adicionais. Verifique chrome://extensions ou edge://extensions e remova tudo o que não for familiar.

- Redefina a sincronização do navegador se os dados da área de transferência ou das senhas tiverem sido comprometidos. Se você sincronizar senhas entre dispositivos, altere primeiro a senha da sua conta Google ou Microsoft e, em seguida, verifique se há senhas salvas que você não criou.

- Execute uma verificação completa do sistema. Embora essa ameaça resida principalmente no navegador Windows, a capacidade de avaliação remota significa que cargas adicionais podem ter sido entregues durante a janela de comprometimento.

No Firefox (computador e Android)

O Firefox não suporta a instalação de PWA, a API Contact Picker, WebOTP ou sincronização em segundo plano, portanto, grande parte deste kit de ferramentas simplesmente não funcionará. No entanto, o Firefox suporta service workers e notificações push, o que significa que o canal C2 baseado em notificações ainda poderia funcionar se a vítima concedesse permissões. O monitoramento da área de transferência dependeria do contexto de execução da página e dos eventos de interação do usuário, e não é garantido em cenários em segundo plano no Firefox.

- Revogue as permissões de notificação. Vá para Configurações > Privacy segurança > Permissões > Notificações > Configurações e remova todas as entradas desconhecidas.

- Remova o service worker. Navegue até about:serviceworkers e clique em Cancelar registro ao lado de qualquer entrada que você não reconheça.

- Limpe os dados do site. Vá para Configurações > Privacy segurança > Cookies e dados do site > Gerenciar dados, procure o domínio e remova-o. Isso limpa o conteúdo em cache e quaisquer dados de exfiltração em fila.

- No Firefox para Android, verifique também se o about:config não está acessível e revise quaisquer atalhos na tela inicial que possam ter sido adicionados manualmente. O Firefox no Android “Adicionar à tela inicial”mesmo sem suporte total a PWA.

No Safari (macOS e iOS)

O Safari no iOS . iOS e versões posteriores suporta a instalação de PWA (“Adicionar à tela inicial”) e notificações push, de modo que o fluxo principal de phishing e o canal C2 baseado em notificações podem funcionar. No entanto, o Safari não suporta a API Contact Picker, WebOTP ou Background Sync, o que limita os recursos de vigilância passiva do kit de ferramentas.

- Remova o PWA da tela inicial. Pressione e segure o ícone Verificação de segurança e toque em Remover aplicativo (ou Excluir marcador em iOS mais antigas iOS ).

- Revogue as permissões de notificação. No iOS: Ajustes > Safari > Notificações (ou Ajustes > Notificações e procure o PWA pelo nome). No macOS: Ajustes do Sistema > Notificações > Safari.

- Limpar os dados do site. No iOS: Ajustes > Safari > Advanced > Dados do site, procure o domínio e exclua-o. No macOS: Safari > Configurações > Privacy > Gerenciar dados do site.

- No macOS, verifique também Safari > Configurações > Extensões para ver se há algo desconhecido e revise todos os itens de loginem Configurações do sistema > Geral >Itens de login e extensões.

Indicadores de Compromisso (IOCs)

Hashes de arquivo (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domínios

google-prism[.]com

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.