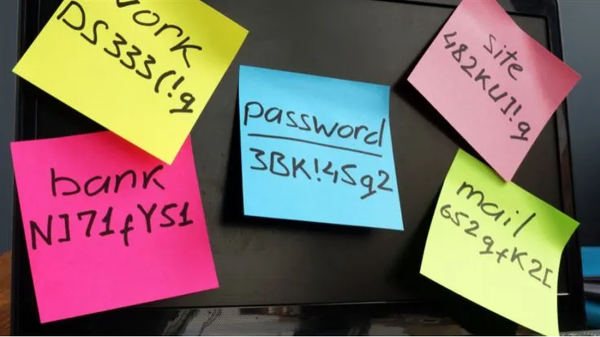

Sou um grande defensor dos gestores de palavras-passe. É verdade que existem alternativas melhores para palavras-passe, como chaves de acesso, mas se um fornecedor não oferece nada além de opções de palavras-passe, como é o caso de muitos, não há muito o que fazer. Portanto, por enquanto, parece que continuaremos presos às palavras-passe.

Todos os gerenciadores de senhas respeitáveis afirmam que não podem ver as suas senhas, mesmo que quisessem. Mas pesquisadores descobriram que esses gerenciadores de senhas em nuvem com "conhecimento zero" são mais vulneráveis do que o marketing sugere.

Os investigadores também alertam que isso não é motivo para pânico imediato. Para que ocorra um vazamento total de senhas, seriam necessárias falhas raras e graves, como um servidor malicioso ou totalmente comprometido, combinadas com pontos fracos específicos do design e recursos ativados.

O «problema» subjacente é que a maioria destes gestores de palavras-passe é baseada na nuvem. Muito útil se estiver a trabalhar noutro dispositivo e precisar de acesso, mas também aumenta a superfície de ataque. Partilhar as suas palavras-passe com outro dispositivo ou outro utilizador abre a possibilidade de acesso indesejado.

Os investigadores testaram vários fornecedores diferentes, incluindo LastPass, Bitwarden e Dashlane, e criaram vários cenários de ataque que poderiam permitir a recuperação de palavras-passe.

Pontos fracos

Gestores de palavras-passe com grupos de utilizadores

Em grupos, a partilha de chaves de recuperação, chaves de grupo e chaves públicas de administrador significa frequentemente que elas são obtidas do servidor sem garantia de autenticidade. Isto significa que, nas circunstâncias certas, um invasor poderia obter acesso.

Quando um administrador de grupo ativa políticas como «recuperação automática ou manual», é possível alterá-las silenciosamente usando um servidor comprometido, se não houver proteção de integridade no «blob de política» da organização (um pequeno ficheiro de configuração).

Criptografia fraca em servidor comprometido

O seu gestor de palavras-passe pega na sua palavra-passe principal e a processa várias vezes através do PBKDF2 (por exemplo, 600.000 rodadas) antes de armazenar um hash. Mas, num servidor comprometido, um invasor poderia reduzir o número de iterações para, digamos, 2, o que tornaria a palavra-passe principal fácil de adivinhar ou quebrar por força bruta.

Opções de recuperação de conta

Num servidor comprometido, um invasor poderia alterar o blob da política e mudar as configurações para «recuperação automática» e enviá-lo aos clientes. Mudar para a recuperação automática ajuda o invasor, pois permite que o sistema entregue as suas chaves do cofre sem que ninguém precise clicar em «aprovar» ou mesmo perceber que isso está a acontecer.

Assim, o invasor pode transformar o que deveria ser um processo de emergência raro e visível para o utilizador num mecanismo silencioso e rotineiro que pode ser usado indevidamente para extrair chaves de cofre em grande escala ou de forma furtiva e direcionada.

Compatibilidade .

Para evitar bloquear utilizadores em clientes antigos, os fornecedores continuam a suportar hierarquias de chaves obsoletas e modos não AEAD (Criptografia Autenticada com Dados Associados), como CBC (Cipher Block Chaining), sem verificações de integridade robustas. Isso abre a porta para ataques clássicos de downgrade, nos quais o servidor induz um cliente a usar esquemas mais fracos e, então, recupera gradualmente o texto simples.

Como se manter seguro

Queremos enfatizar que esses ataques seriam muito direcionados e exigiriam um alto nível de comprometimento. Portanto, os gerenciadores de senhas na nuvem ainda são muito mais seguros do que a reutilização de senhas e planilhas, mas suas alegações de “conhecimento zero” não se sustentam diante de ataques do tipo nacional.

Após a divulgação responsável, muitos dos problemas já foram corrigidos ou mitigados, reduzindo o número de possíveis ataques.

Muitos dos ataques demonstrados requerem funcionalidades específicas de nível empresarial (recuperação de conta, cofres partilhados, adesão à organização) ou clientes mais antigos/legados em uso. Portanto, tenha muito cuidado com eles.

Ative a autenticação multifatorial para contas importantes, para que o invasor não tenha acesso apenas com a sua palavra-passe.

Sejamos realistas, uma janela de navegação anónima tem as suas limitações.

Violações de segurança, comércio na dark web, fraude de cartões de crédito. Malwarebytes Identity Theft monitoriza tudo isto, alerta-o rapidamente e inclui um seguro contra roubo de identidade.