Durante a nossa investigação de ameaças, descobrimos uma campanha que utilizava o mesmo carregador de malware da nossa investigação anterior para distribuir uma ameaça diferente: o Needle Stealer, um malware de roubo de dados concebido para recolher discretamente informações confidenciais de dispositivos infetados, incluindo dados do navegador, sessões de início de sessão e carteiras de criptomoedas.

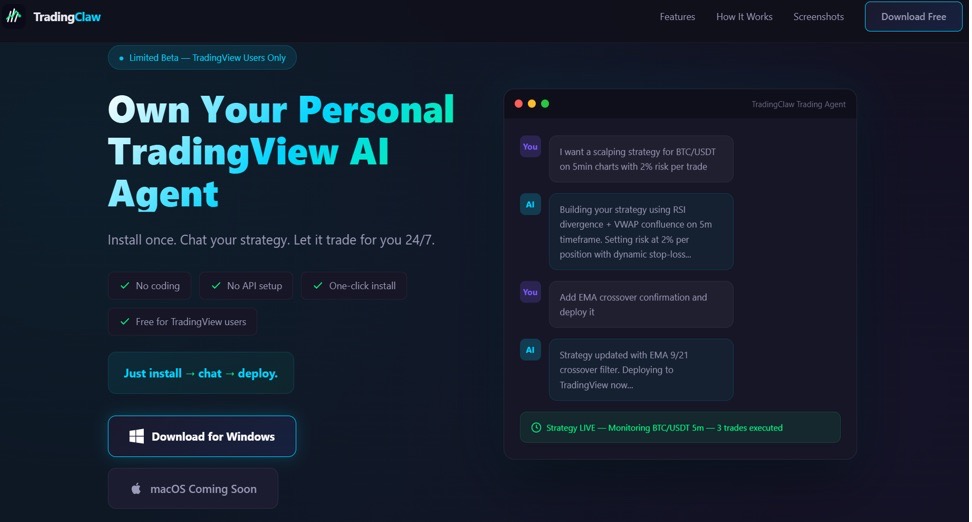

Neste caso, os atacantes utilizaram um site que promovia uma ferramenta chamada TradingClaw (tradingclaw[.]pro), que se apresenta como um assistente baseado em IA para o TradingView.

A TradingView é uma plataforma legítima utilizada por investidores para analisar os mercados financeiros, mas este site falso, o TradingClaw, não faz parte da TradingView, nem está relacionado com a startup legítima tradingclaw.chat. Em vez disso, está a ser usado aqui como isco para induzir as pessoas a descarregarem malware.

O que é o Needle Stealer?

O Needle é um programa modular de roubo de informações escrito em Golang. Em termos simples, isso significa que é composto por módulos, pelo que os atacantes podem ativar ou desativar funcionalidades consoante o que pretendem roubar.

De acordo com o seu painel de controlo, o Needle inclui:

- Needle Core: O componente principal, com funcionalidades como a captura de formulários (captura dos dados introduzidos em sites) e o sequestro da área de transferência

- Módulo de extensão: controla navegadores, redireciona o tráfego, insere scripts e substitui downloads

- Falsificador de carteiras para computador: tem como alvo aplicações de carteiras de criptomoedas como Ledger, Trezor e Exodus

- Programa fraudulento para carteiras de navegador: tem como alvo carteiras baseadas em navegador, como a MetaMask e a Coinbase, incluindo tentativas de extrair frases-semente

O painel também apresenta uma funcionalidade «em breve» para gerar páginas falsas ao estilo do Google ou da Cloudflare, o que sugere que os atacantes planeiam avançar para técnicas de phishing mais avançadas.

Análise da campanha TradingClaw

Nesta campanha, o malware é distribuído através de um site falso que promove o TradingClaw como uma ferramenta de negociação baseada em IA.

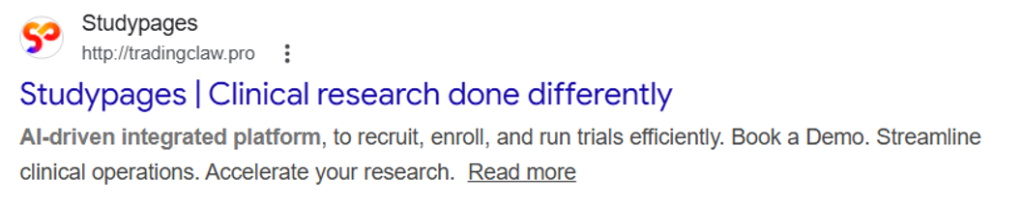

O próprio site funciona de forma seletiva. Em alguns casos, é apresentada aos visitantes a página falsa do TradingClaw, enquanto noutros são redirecionados para um site diferente (studypages[.]com). Este tipo de filtragem é frequentemente utilizado por atacantes para evitar a deteção e mostrar o conteúdo malicioso apenas aos alvos pretendidos. Os motores de busca, por exemplo, encontram a versão do Studypages:

Se o utilizador continuar, ser-lhe-á solicitado que descarregue um ficheiro ZIP. Este ficheiro contém a primeira fase da cadeia de infeção.

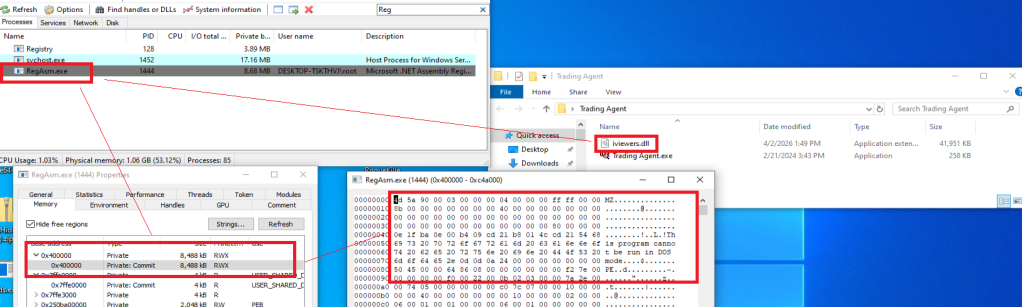

Tal como na campanha anterior, o ataque baseia-se numa técnica denominada «sequestro de DLL». Em termos simples, isto significa que o malware se disfarça como um ficheiro legítimo que um programa de confiança carregará automaticamente. Quando o programa é executado, acaba por executar, sem o saber, o código malicioso.

Neste caso, o carregador de DLL (denominado iviewers.dll) é executado primeiro. Em seguida, carrega uma DLL de segunda fase, que acaba por injetar o Needle Stealer num Windows legítimo Windows (RegAsm.exe) utilizando uma técnica conhecida como «process hollowing».

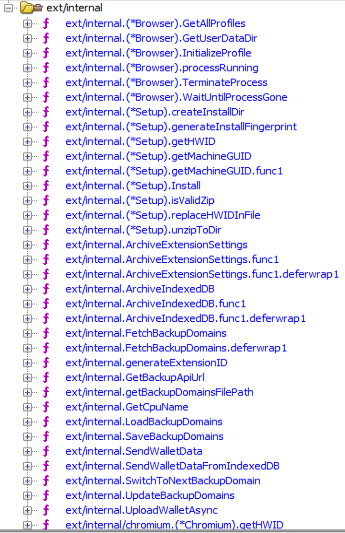

O Stealer foi desenvolvido em Golang, e a maioria das funções está implementada no pacote «ext».

O que o malware faz

Depois de instalado, o módulo central Needle permite:

- Faça capturas de ecrã do sistema infetado

- Roubar dados do navegador, incluindo o histórico, os cookies e as informações guardadas

- Extrair dados de aplicações como o Telegram e clientes FTP

- Recolher ficheiros como documentos .txt e dados de carteiras

- Roubar informações de carteiras de criptomoedas

Uma das características mais preocupantes é a sua capacidade de instalar extensões maliciosas no navegador.

Extensões maliciosas do navegador

O programa malicioso também permite a distribuição de extensões de navegador maliciosas, proporcionando aos atacantes uma forma eficaz de assumir o controlo do navegador da vítima.

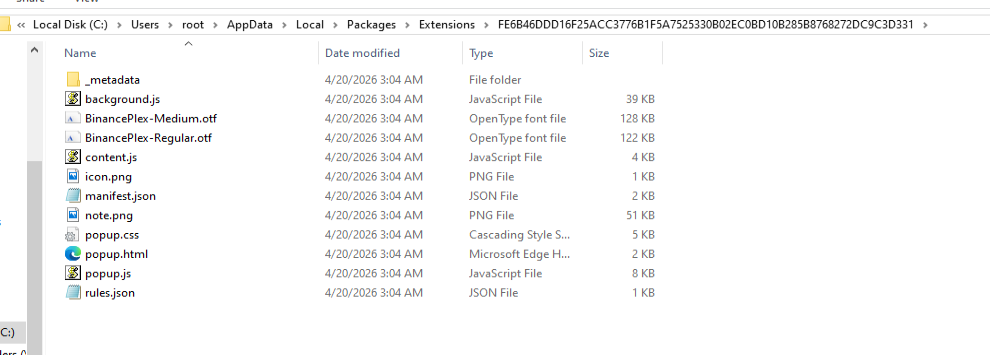

Identificámos várias variações destas extensões, cada uma com estruturas de ficheiros e componentes ligeiramente diferentes. Nos bastidores, o malware utiliza funcionalidades integradas da Golang para descompactar um arquivo ZIP oculto (frequentemente denominado base.zip ou meta.zip) que contém os ficheiros de extensão, juntamente com um ficheiro de configuração (cfg.json).

Parcial cfg.json ficheiro de configuração:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Este ficheiro de configuração é fundamental. Indica ao malware para onde enviar os dados roubados (o servidor de comando e controlo), que extensão maliciosa instalar e que funcionalidades ativar.

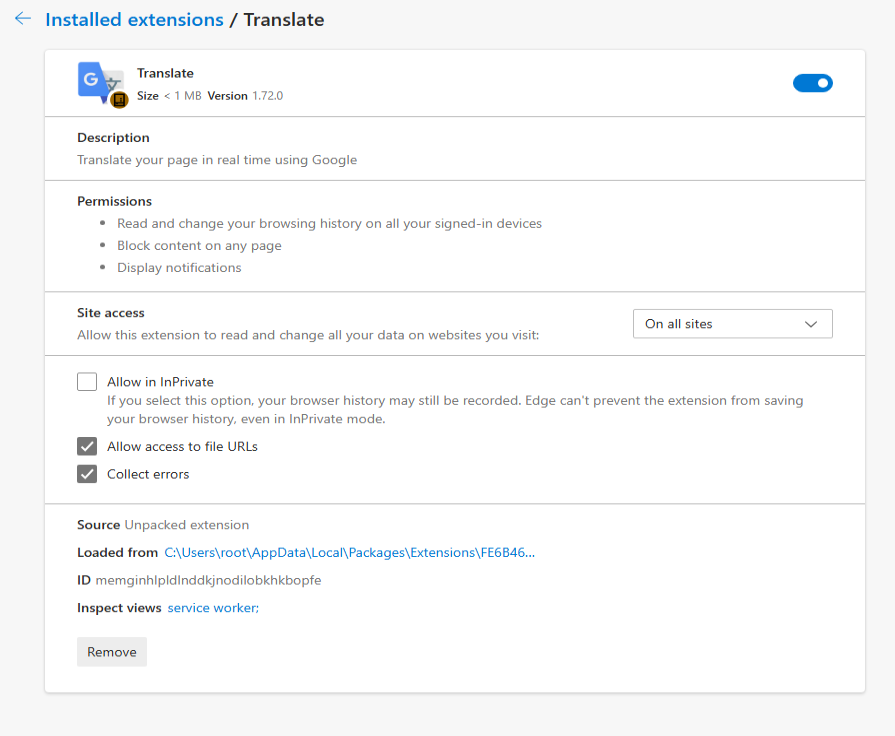

A extensão maliciosa é colocada numa pasta aleatória no caminho %LOCALAPPDATA%\Packages\Extensions. A pasta contém três ficheiros principais popup.js, content.js, e background.js.

As extensões analisadas têm nomes relacionados com o Google.

O que as extensões maliciosas podem fazer

A extensão dá aos atacantes controlo quase total sobre o navegador, com capacidades que vão muito além do malware típico.

Pode:

- Ligue-se a um servidor remoto utilizando uma chave API integrada e verifique regularmente se há instruções. Também pode mudar para domínios de reserva caso o servidor principal fique offline.

- Gerar um ID único para acompanhar o utilizador infetado ao longo do tempo.

- Recolher todo o histórico de navegação e enviá-lo para um servidor remoto (

/upload). - Monitorize o que está a fazer em tempo real, incluindo os sites que visita, e aplique regras de redirecionamento controladas por atacantes. Isto permite que o redirecione silenciosamente para diferentes sites ou altere o que vê numa página, incluindo a inserção ou ocultação de conteúdo.

- Interceptam downloads, eliminam ficheiros legítimos e substituem-nos por ficheiros maliciosos provenientes de servidores controlados pelos atacantes.

- Injetar scripts diretamente em páginas web, permitindo o roubo ou a manipulação de dados.

- Exibir notificações falsas do navegador com texto e imagens controlados pelo atacante.

Como comunica com os atacantes

O programa malicioso e a sua extensão comunicam com servidores de comando e controlo (C2) através de vários pontos de extremidade da API. Trata-se, essencialmente, de diferentes «canais» utilizados para tarefas específicas:

/backup-domains/active—recorre a servidores de reserva para manter a ligação caso o servidor principal esteja bloqueado/upload—envia os dados roubados de volta aos atacantes/extension—recebe instruções para redirecionamentos, downloads e notificações/scripts—baixa código malicioso para inserir em páginas web

Como se manter seguro

Os burlões estão cada vez mais a utilizar ferramentas relacionadas com a IA para fazer com que sites falsos pareçam legítimos. Neste caso, um suposto «assistente de negociação com IA» foi utilizado para induzir as pessoas a instalar malware.

Para reduzir o risco:

- Descarregue software apenas a partir de sites oficiais. Se uma ferramenta afirmar ser compatível com uma plataforma conhecida, consulte o site oficial dessa plataforma para confirmar se é verdadeira.

- Verifique quem criou o ficheiro antes de o executar. Observe o nome do editor e evite qualquer coisa que pareça desconhecida ou inconsistente.

- Verifique regularmente as extensões do seu navegador. Remova tudo o que não reconhecer, especialmente as extensões que não tenha instalado conscientemente.

O que fazer se achar que foi afetado

Se acha que pode ter descarregado este programa de roubo de informações:

- Verifique os registos do EDR e da firewall para detetar comunicações com os servidores C2 indicados na secção de IOCs.

- A partir de um dispositivo diferente e limpo, saia de todas as sessões ativas nas suas contas importantes: Google, Microsoft 365, qualquer portal bancário, GitHub, Discord, Telegram, Steam e a sua plataforma de criptomoedas. Altere todas as palavras-passe e ative a autenticação de dois fatores (2FA) nas contas a que acedeu a partir deste computador.

- Verifique a pasta

%LOCALAPPDATA%\Packages\Extensionse extensões de navegador suspeitas. - Se tiver carteiras de criptomoedas no computador, transfira imediatamente os fundos para um dispositivo não infetado. É isso que estes operadores exploram em primeiro lugar.

- Execute uma verificação completa com Malwarebytes.

Indicadores de compromisso (IOCs)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domínios

Tradingclaw[.]pro: site falso

Chrocustumapp[.]com: relacionado com uma extensão maliciosa

Chrocustomreversal[.]com: relacionado com uma extensão maliciosa

google-services[.]cc: relacionado com o CountLoader/DeepLoad

Coretest[.]digital: Painel C2

Reisen[.]work: Painel C2

IPs

178[.]16[.]55[.]234: Painel C2

185[.]11[.]61[.]149: Painel C2

37[.]221[.]66[.]27: Painel C2

2[.]56[.]179[.]16: Painel C2

178[.]16[.]54[.]109: Painel C2

37[.]221[.]66[.]27: Painel C2

209[.]17[.]118[.]17: Painel C2

162[.]216[.]5[.]130: Painel C2

Atualização do investigador, 28 de abril de 2026

Atualizado para especificar a família de malware: CountLoader/DeepLoad.

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.