ОБНОВЛЕНИЕ (27 февраля 2026 г.): Мы добавили более четкие пояснения относительно злоупотребления законными коммерческими продуктами и режима скрытого действия Teramind.

Важное примечание: компания Teramind, производитель программного обеспечения, упомянутого в данной статье, заявила, что не имеет отношения к описанным злоумышленникам, не внедряла упомянутое программное обеспечение и осуждает любое несанкционированное использование коммерческих технологий мониторинга. Teramind — это легальный коммерческий продукт, который используется в законных целях в корпоративном секторе.

24 февраля 2026 года мы опубликовали статью о том, какподдельное «обновление» Zoom тихо устанавливает программное обеспечение для мониторинга, документируя кампанию, в которой использовалась убедительная поддельная комната ожидания Zoom для продвижения легитимного установщика Teramind, злоупотребляемого для несанкционированного наблюдения за Windows .

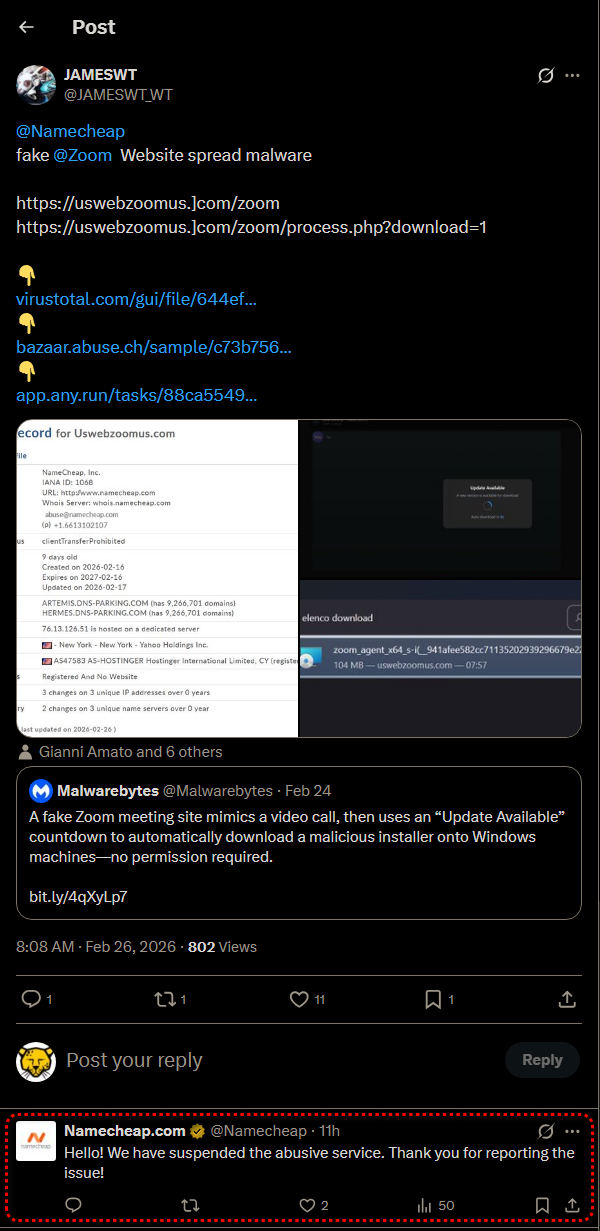

После публикации наших выводов о вредоносном домене было сообщено его регистратору доменных имен Namecheap, который подтвердил, что приостановил предоставление услуг. Несмотря на закрытие, наш постоянный мониторинг показывает, что кампания не только продолжается, но и расширяется: в настоящее время мы выявили параллельную операцию, имитирующую Google Meet, которая осуществляется с другого домена и инфраструктуры.

В этой статье мы проведем более глубокий технический анализ обоих вариантов, каталогизируя использование идентификаторов экземпляров Teramind мошенниками, которое мы непосредственно наблюдали или собрали из репозиториев песочниц, задокументируем наше практическое взрывание установщика в контролируемой среде и ответим на вопрос, который возник в ходе нашего исследования: как один и тот же пакет Windows может обслуживать несколько разных учетных записей злоумышленников?

Кампания расширяется на Google Meet

В то время как оригинальный сайт на тему Zoom по адресу uswebzoomus[.]com был удален Namecheap после получения сообщений от сообщества, второй сайт по адресу googlemeetinterview[.]click активно развертывает ту же самую полезную нагрузку, используя идентичный сценарий, адаптированный для Google Meet.

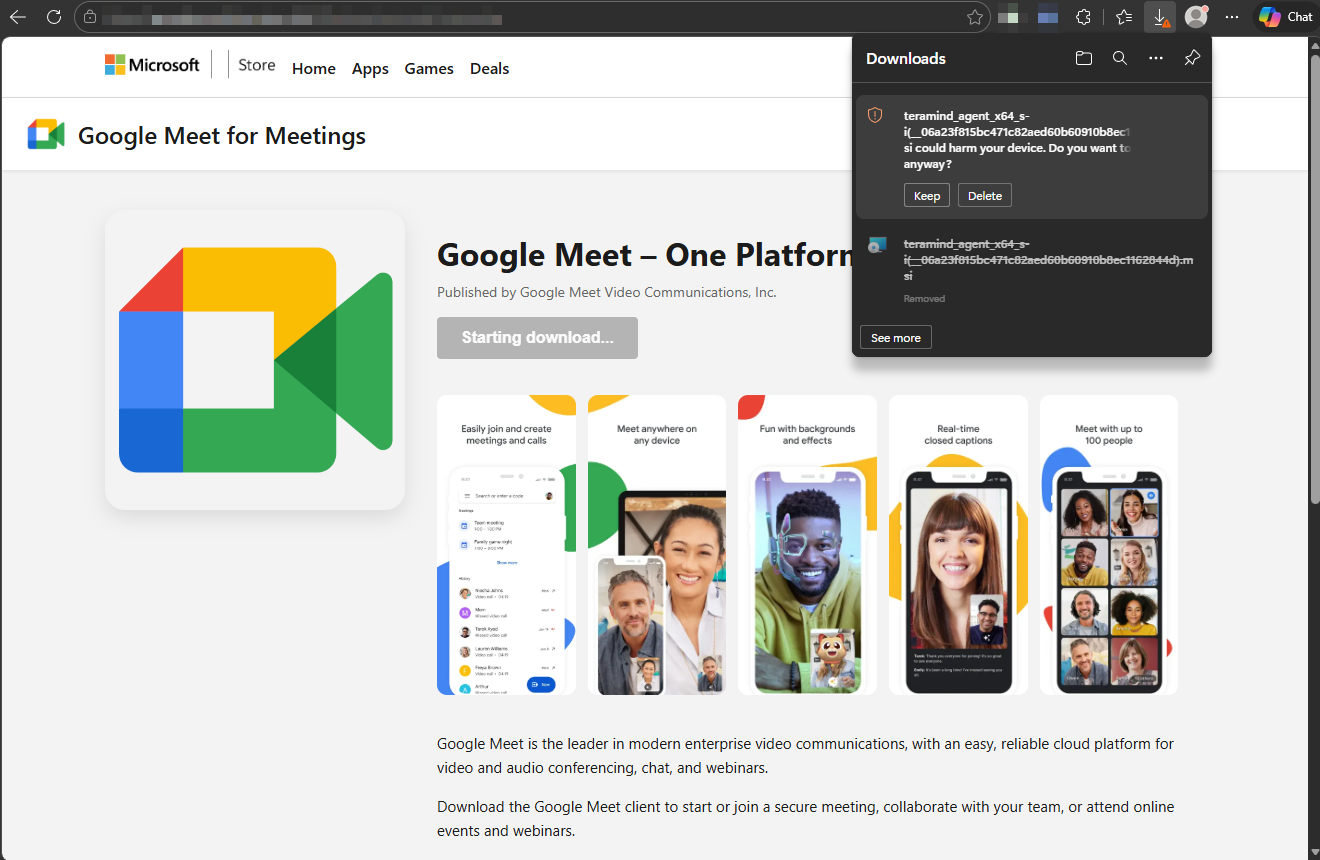

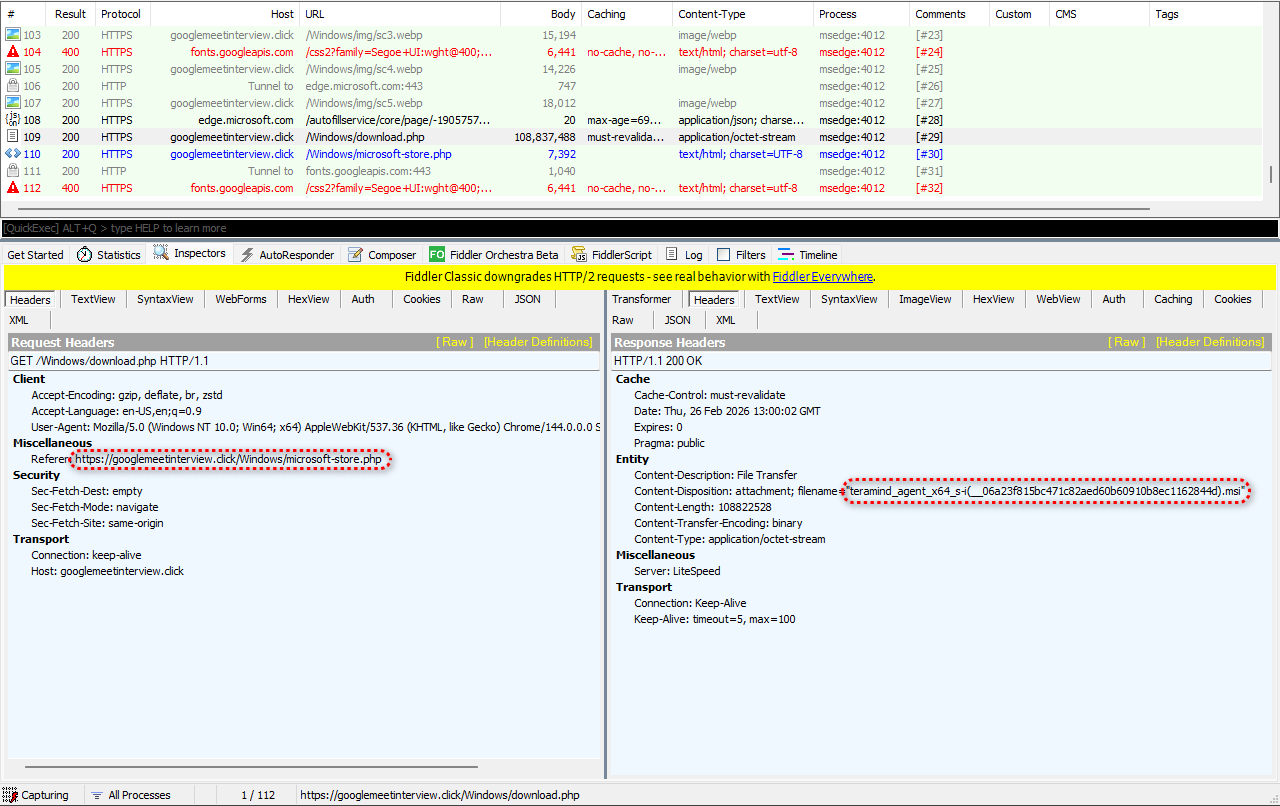

Вариант Google Meet представляет собой поддельную страницу Microsoft Store под названием «Google Meet for Meetings», опубликованную «Google Meet Video Communications, Inc», которая является вымышленной организацией. Кнопка «Начало загрузки...» отображается, пока файл MSI незаметно доставляется по пути /Windows/download.php. Страница, на которую ссылается, находится по адресу /Windows/microsoft-store.php, подтверждая, что поддельный экран Microsoft Store обслуживается инфраструктурой злоумышленника, а не Microsoft.

Наш Fiddler-захват трафика варианта Google Meet показывает заголовок ответа:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

В отличие от варианта Zoom, где имя файла было замаскировано под компонент Zoom, этот вариант даже не пытается скрыть злоупотребление Teramind мошенником в имени файла. Мы проверили, что оба файла идентичны байт за байтом (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), что подтверждает, что в обеих кампаниях используется один и тот же бинарный файл, только с измененным именем файла.

Различия в инфраструктуре между вариантами

Несмотря на использование одинаковой полезной нагрузки, эти два варианта размещены на разной инфраструктуре. Вариант Zoom на uswebzoomus[.]com работала на Apache/2.4.58 (Ubuntu) и была зарегистрирована через Namecheap 16 февраля 2026 года. Вариант Google Meet на googlemeetinterview[.]click работает на сервере LiteSpeed.

Оба сервиса предоставляют загрузку через PHP-скрипты и используют одну и ту же поддельную схему перенаправления Microsoft Store, но смена веб-сервера и регистратора домена указывает на то, что оператор предвидел блокировку и заранее подготовил резервную инфраструктуру.

Один бинарный файл, множество идентичностей. Как программа установки считывает собственное имя файла

В ходе нашего расследования мы выявили 14 различных имен файлов MSI, имеющих одинаковый хеш SHA-256. Два из них были непосредственно захвачены из вредоносной инфраструктуры в ходе нашего анализа доменов вредоносных программ: вариант Zoom с uswebzoomus[.]com и вариант Google Meet с googlemeetinterview[.]click. Остальные имена файлов были получены из репозиториев песочницы.

Важно отметить, что некоторые из этих имен файлов, полученных из песочницы, могут представлять собой законные корпоративные развертывания Teramind, а не вредоносную деятельность. Teramind — это коммерческий продукт, имеющий законные варианты использования в предприятиях, и файлы, отправленные в службы песочницы, не обязательно указывают на злоупотребление. Тем не менее, все они имеют одинаковый двоичный код и демонстрируют одинаковый механизм настройки на основе имени файла.

Все файлы имеют одинаковый хеш SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faЭто сразу же вызвало вопрос: если идентификатор экземпляра Teramind меняется с каждым именем файла, но двоичный файл идентичен байт за байтом, то где же на самом деле хранится идентификатор?

Ответ кроется в пользовательском действии .NET, встроенном в MSI. Наш поведенческий анализ показывает следующую последовательность:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

MSI поставляется с предустановленным TMINSTANCE значение onsite. Это стандартное значение по умолчанию для локальной установки Teramind. При установке ReadPropertiesFromMsiName пользовательское действие анализирует собственное имя файла установщика, извлекает 40-символьную шестнадцатеричную строку из s-i(__) часть и перезаписывает значение по умолчанию на идентификатор экземпляра, специфичный для злоумышленника.

В журнале также отображается сообщение Failed to get router from msi name. Установщик попытался извлечь адрес сервера C2 из имени файла, но не смог. В этом случае он возвращается к значению по умолчанию. rt.teramind.co, который предварительно настроен внутри MSI. Однако TMROUTER является открытым свойством MSI, поэтому оно может быть переопределено во время установки или изменено в другой сборке. Имя файла в этой кампании содержит только идентификатор экземпляра; место назначения C2 определяется конфигурацией MSI по умолчанию.

Живая детонация: что на самом деле делает установщик в реальной системе

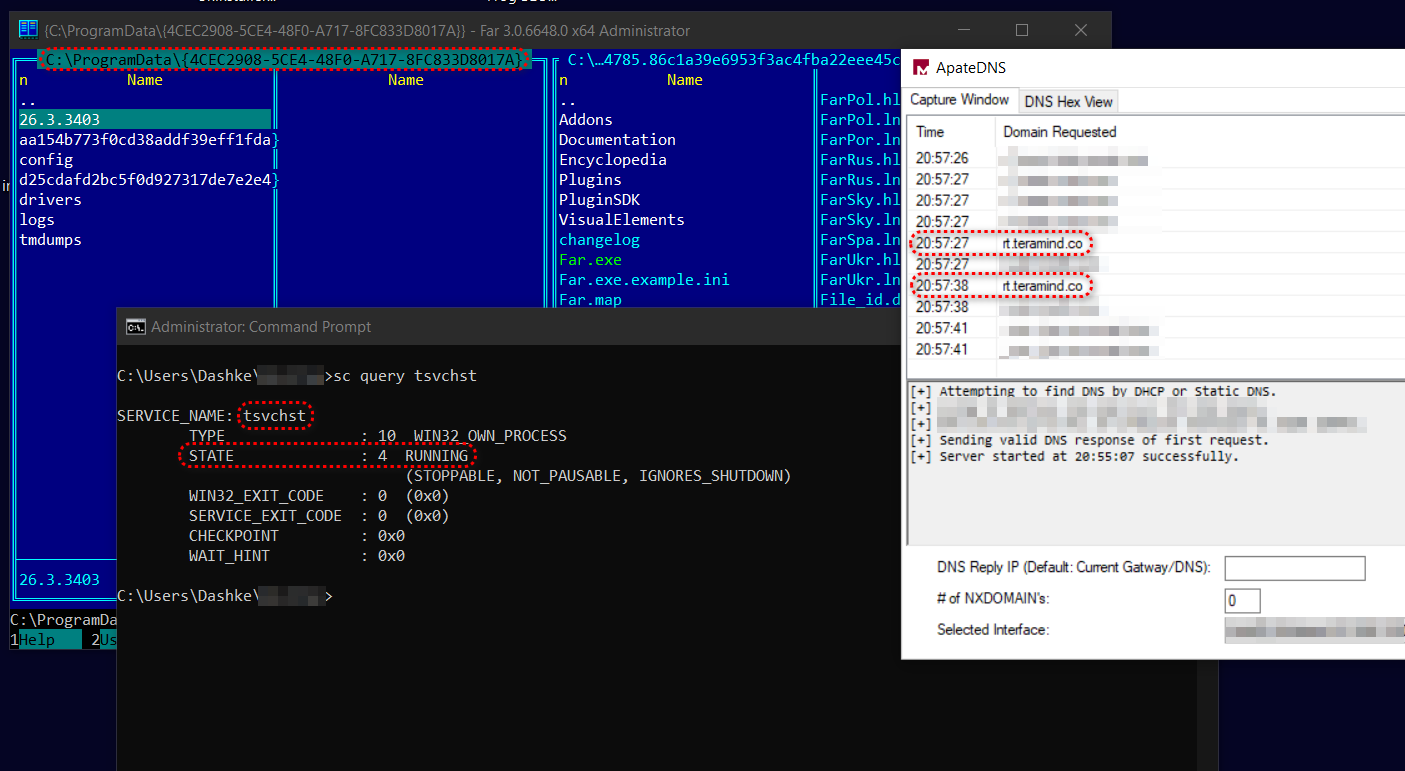

Чтобы выйти за рамки поведенческого анализа на основе песочницы, мы запустили установщик MSI в изолированной виртуальной машине Windows с включенной подробной регистрацией MSI, ApateDNS для перехвата DNS и Fiddler для мониторинга сети. Этот практический анализ выявил несколько критических поведенческих моделей, которые не были заметны в автоматических отчетах песочницы.

Цепочка установки и шлюз CheckHosts

Установщик MSI последовательно выполняет четыре настраиваемых действия .NET, все из которых выполняются с помощью WiX Toolset. zzzzInvokeManagedCustomActionOutOfProc механизм:

- ReadPropertiesFromMsiName: Анализирует собственное имя файла MSI, чтобы извлечь идентификатор экземпляра Teramind, и перезаписывает значение по умолчанию.

onsiteзначение - CheckAgent:определяет, установлен ли агент Teramind на компьютере.

- ValidateParams:Проверяет извлеченные параметры конфигурации

- CheckHosts: Выполняет проверку подключения к серверу C2 перед полетом.

rt.teramind.co

Сайт CheckHosts действие является жестким ограничением: если установщик не может подключиться к серверу Teramind, установка прерывается с кодом ошибки 1603. Наша первоначальная попытка взрыва в виртуальной машине, изолированной от сети, провалилась именно на этом этапе:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Это поведение важно по двум причинам. Во-первых, оно раскрывает адрес сервера C2: rt.teramind.co. Во-вторых, это означает, что жертвы в корпоративных сетях с ограничительным DNS или исходящей фильтрацией могут быть непреднамеренно защищены. Установщик молчаливо завершит работу, если не сможет связаться с сервером во время установки. Однако MSI поддерживает TMSKIPSRVCHECK свойство, которое может обойти эту проверку, и его значением по умолчанию является no.

Для завершения нашего анализа мы добавили rt.teramind.co в файл Windows , указывающий на localhost, что позволило успешно выполнить разрешение DNS и пройти проверку CheckHosts. После этого установка была успешно завершена.

Подтвержден режим скрытности

Журнал успешной установки подтверждает то, что предполагалось в исходной статье: в этой сборке по умолчанию включен скрытый режим Teramind (называемый Hidden Agent, вариант развертывания, который работает незаметно в фоновом режиме). Скрытые или стелс-режимы развертывания являются стандартными функциями легальных продуктов для мониторинга конечных точек в предприятиях, которые обычно используются для обнаружения внутренних угроз или мониторинга соблюдения нормативных требований с соответствующим уведомлением и согласием сотрудников. Однако в этой кампании злоумышленники могут злоупотребить этой функцией, чтобы развернуть агент без ведома жертвы. Дамп свойств MSI показывает:

Property(S): TMSTEALTH = 1

Это подтверждает, что агент устанавливается без значка на панели задач, без записи в системном трее и без видимой записи в списке Windows . Жертва не имеет визуальных признаков того, что программное обеспечение для мониторинга работает.

Две услуги, а не одна

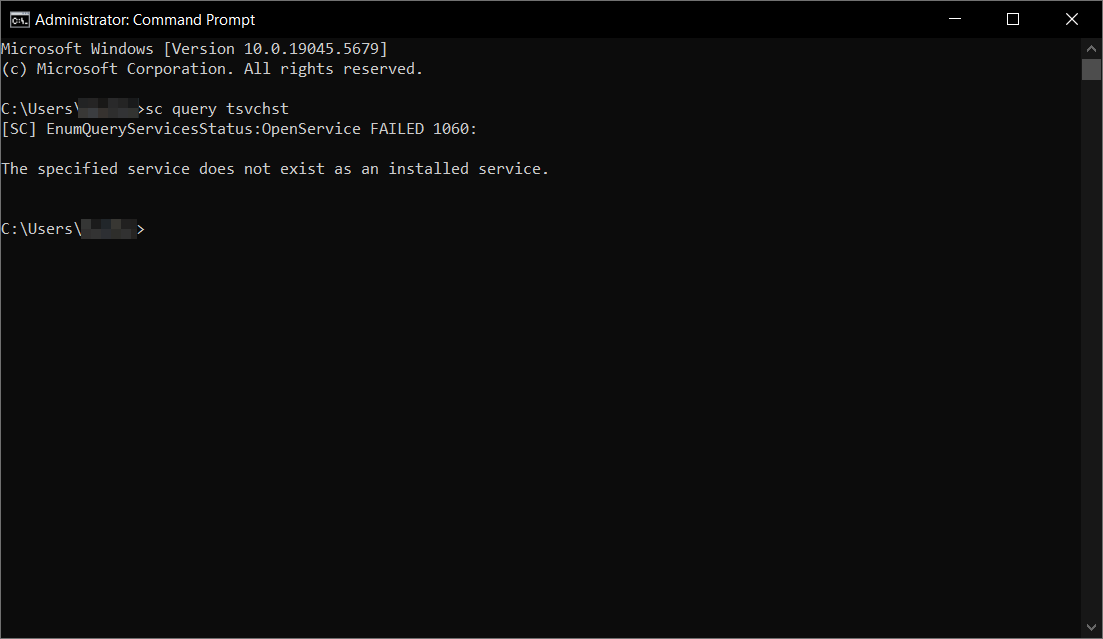

Журнал установки показывает, что кампания развертывает две постоянные службы, а не только одну, описанную в нашей первоначальной статье:

| Название услуги | Отображаемое имя | Двоичный | Тип запуска |

|---|---|---|---|

| tsvchst | Хост службы | svc.exe –service | Автоматический (запуск) |

| pmon | Монитор производительности | pmon.exe | Ручное (по требованию) |

Оба названия услуг выбраны так, чтобы вписаться в обстановку: tsvchst имитирует легитимную Windows svchost.exe шаблон именования, в то время как pmon с отображаемым именем «Монитор производительности» имитирует встроенный монитор Windows . Оба работают как LocalSystem, самый высокий уровень привилегий на Windows .

Обе службы настроены на агрессивное восстановление после сбоев: перезапуск при первом сбое, перезапуск при втором сбое и перезапуск при последующих сбоях с задержкой 160 секунд (tsvchst) и 130 секунд (pmon). Это означает, что даже если пользователь или средство безопасности завершает работу службы, она автоматически перезапускается в течение нескольких минут.

Наблюдается обратный вызов Live C2

Сразу после установки ApateDNS зафиксировал звонок агента домой. DNS-запросы для rt.teramind.co появились в течение нескольких секунд после запуска службы, что подтверждает, что агент немедленно начинает цикл обратных вызовов. Запросы повторялись с интервалом примерно в 11 секунд, демонстрируя постоянную схему опроса.

В реальной ситуации, когда у жертвы есть подключение к Интернету, они будут подключаться к инфраструктуре Teramind, и агент начнет передавать захваченные данные.

Полная конфигурация MSI

Подробный журнал установки отображает все настраиваемые параметры, которые MSI поддерживает через свой SecureCustomProperties список. Это показывает полную конфигурацию установщика:

TMSTEALTH— Режим скрытности (в этой сборке установлен на 1)TMINSTANCE— Идентификатор учетной записи (извлеченный из имени файла)TMROUTER— Адрес сервера C2 (жестко задан как rt.teramind.co)TMENCRYPTION— Переключатель шифрования связи C2TMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Встроенная поддержка SOCKS5-прокси для туннелирования трафика C2 через прокси-серверыTMHTTPPROXY— HTTP поддержка проксиTMSKIPSRVCHECK— Пропустить предварительную проверку подключения C2TMNODRV / TMNOFSDRV— Отключить драйверы фильтров ядраTMNOIPCCLIPBOARD— Переключение мониторинга буфера обменаTMNOREMOTETS— Переключатель удаленного мониторинга терминальных службTMHASHUSERNAMES— Анонимизация/хеширование захваченных имен пользователейTMDISABLESCREEN— Отключить захват скриншотовTMADDENTRYTOARP— Добавить/удалить запись из «Установка и удаление программ» (отключено в режиме скрытого действия)TMCRASHUPLOADURL— Конечная точка загрузки телеметрических данных о сбояхTMREVEALEDPASSWORDLESS— Переключатель для функции раскрытия без пароля

С точки зрения угроз особого внимания заслуживает поддержка прокси SOCKS5. Хотя настройка прокси является стандартной функцией предприятий, позволяющей организациям направлять трафик агентов через корпоративную инфраструктуру, в данном контексте это означает, что агент может быть настроен на направление захваченных данных через прокси, контролируемый злоумышленником, что значительно затрудняет обнаружение на уровне сети, маскируя трафик C2 под легитимный трафик прокси.

Наблюдаемые идентификаторы экземпляров Teramind

В следующей таблице перечислены все имена файлов MSI и соответствующие им идентификаторы экземпляров Teramind, которые мы собрали. Два из них были непосредственно обнаружены в реальных условиях в ходе нашего собственного анализа доменов вредоносных программ: вариант Zoom (941afee…7cced, захваченный с uswebzoomus[.]com) и вариант Google Meet (06a23f8…2844d, захваченный с googlemeetinterview[.]click). Остальные имена файлов были получены из репозиториев песочниц.

Как отмечено выше, некоторые из них могут представлять собой законные корпоративные развертывания, а не злонамеренное использование. Все файлы имеют одинаковый хеш SHA-256. Два имени файлов имеют одинаковый идентификатор экземпляра c0cea71…0a6d7, что указывает на использование одной и той же учетной записи злоумышленника для нескольких вариантов имени файла.

| Имя файла MSI | Идентификатор экземпляра |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

Примечательно разнообразие префиксов имен файлов: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, и file_agentЭто позволяет предположить, что кампания выходит за рамки поддельных видеоконференций.

Однако вариант с брендом AdobeReader был обнаружен только в репозиториях песочницы и, вероятно, представляет собой тестирование или запланированное расширение, а не активное развертывание. Имена файлов с общими префиксами, такими как teramind_agent и file_agent, также, по-видимому, являются отправками из песочницы, в которых сохранены стандартные имена, а не брендовые приманки для социальной инженерии.

Индикаторы компрометации

Хеши файлов

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Домены

- uswebzoomus[.]com (вариант Zoom: удален Namecheap)

- googlemeetinterview[.]click (вариант Google Meet: активен по состоянию на 26.02.2026)

Рекомендации по обнаружению и защите

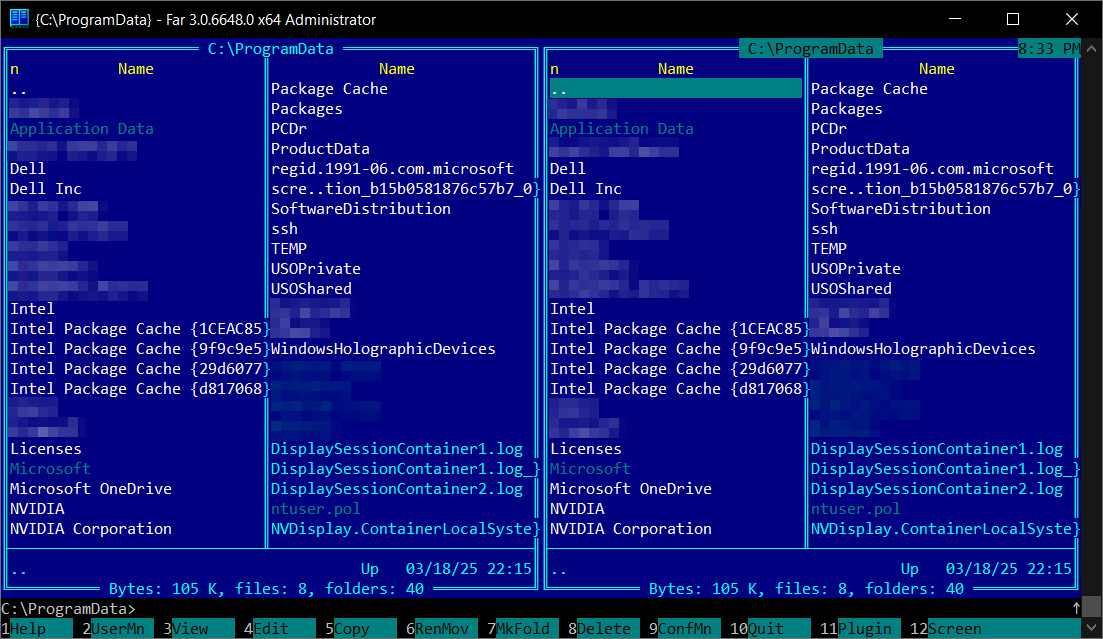

- Предупреждение о каталоге ProgramData GUID

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}. Этот GUID является фиксированным для всех наблюдаемых вариантов. - Запрос для обеих служб:

sc query tsvchstиsc query pmon. Работа на некорпоративном компьютере подтверждает активное наблюдение. - Следите за загрузкой драйверов ядра:

tm_filter.sysиtmfsdrv2.sysзагрузка на личные компьютеры должна вызывать предупреждения высокой степени серьезности. - Блокировка выполнения MSI из каталогов загрузок браузера. Оба варианта полагаются на то, что пользователь запускает MSI из папки «Загрузки». Политики контроля приложений, которые предотвращают выполнение MSI из путей, доступных для записи пользователем, остановили бы эту цепочку атак.

- Обучите сотрудников: никогда не обновляйте приложения, нажимая на ссылки в сообщениях. Используйте встроенный механизм обновления приложения или перейдите на официальный сайт поставщика вручную.

- Внедрите политики браузера, которые предупреждают о автоматической загрузке файлов с неизвестных доменов или блокируют ее.

Удаление

Чтобы удалить агент, выполните следующую команду от имени администратора: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Это удаляет службы, драйверы ядра и большинство установленных файлов. Однако наши тесты подтвердили, что деинсталлятор не удаляет полностью каталог ProgramData из-за файлов, созданных во время работы программы. После удаления вручную удалите все остатки с помощью rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" и перезагрузитесь, чтобы полностью выгрузить драйверы ядра из памяти.

Заключение

Эта кампания демонстрирует растущую тенденцию: злоупотребление легальным коммерческим программным обеспечением в злонамеренных целях. Злоумышленники не писали собственное вредоносное ПО. Вместо этого они взяли готовый продукт для мониторинга, предназначенный для законного использования в предприятиях, и злоупотребили его встроенным режимом скрытности и системой настройки на основе имен файлов, обернув его социальной инженерией, призванной использовать доверие к таким брендам, как Zoom и Google Meet. Такой тип злоупотребления может затронуть любого законного поставщика программного обеспечения и подчеркивает важность обучения пользователей тактикам социальной инженерии.

Расширение на Google Meet, а также дополнительные варианты из песочницы, включая файл с именем AdobeReader, указывают на то, что это развивающаяся операция, которая может расшириться и подражать другим приложениям.

Наша практическая детонация выявила детали, невидимые для автоматизированных песочниц: CheckHosts Ворота C2 перед вылетом, rt.teramind.co адрес маршрутизатора, второй pmon служба, маскирующаяся под Performance Monitor, подтвержденная TMSTEALTH = 1 флаг и полная функциональность SOCKS5-прокси для обхода C2. Тот факт, что один бинарный файл обслуживает неограниченное количество учетных записей злоумышленников посредством простого переименования файла, делает эту кампанию легко масштабируемой.

Благодарности

Мы хотели бы поблагодарить исследователя в области безопасности @JAMESWT_WT за оперативное сообщение о первоначальном вредоносном домене Namecheap, что привело к его закрытию. uswebzoomus[.]com.

Компания Teramind подтвердила, что не участвовала в этой кампании и не имела никакого отношения к злоумышленникам. Как и многие другие легальные коммерческие программные продукты, Teramind может быть использован злоумышленниками — это риск, который существует во всей экосистеме корпоративного программного обеспечения. Поскольку Teramind является легальным коммерческим продуктом, он не попадает под фильтрацию программного обеспечения для обеспечения безопасности, а это означает, что мы не имеем представления о том, привела ли эта кампания к реальным заражениям. Мы можем подтвердить, что задокументированная нами инфраструктура, включая специально созданные фишинговые домены, имитирующие Zoom и Google Meet, поддельные страницы Microsoft Store и агент Teramind, настроенный в скрытом режиме, соответствует кампании, направленной на установку программного обеспечения для мониторинга на компьютеры целей без их ведома или согласия.