Eine gefälschte Microsoft-Support-Website verleitet Nutzer dazu, eine Datei herunterzuladen, die wie ein normales Windows aussieht. Stattdessen installiert sie Malware, die darauf ausgelegt ist, Passwörter, Zahlungsdaten und Kontozugangsdaten zu stehlen. Da die Datei seriös wirkt und nicht erkannt wird, kann sie sowohl von Nutzern als auch von Sicherheitsprogrammen unbemerkt bleiben.

Ein sehr überzeugendes Windows

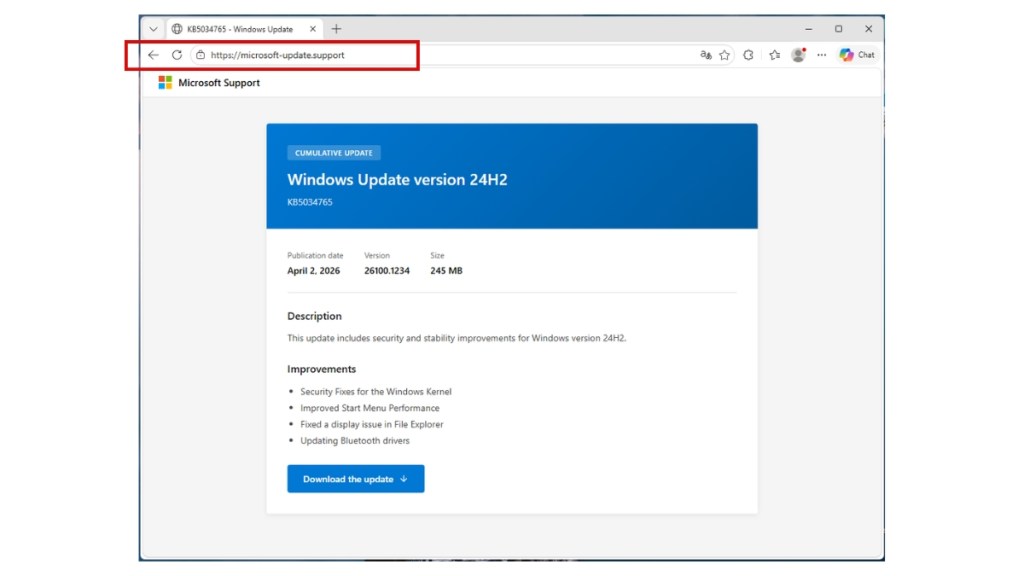

Wir sind auf die Kampagne gestoßen bei microsoft-update[.]support, eine Typosquatting-Domain, die so gestaltet ist, dass sie wie eine offizielle Microsoft-Supportseite aussieht. Die Seite ist vollständig auf Französisch verfasst (doch solche Kampagnen verbreiten sich in der Regel schnell) und präsentiert ein gefälschtes kumulatives Update für Windows 24H2, komplett mit einer glaubwürdigen KB-Artikelnummer. Ein großer blauer Download-Button fordert die Nutzer dazu auf, das Update zu installieren.

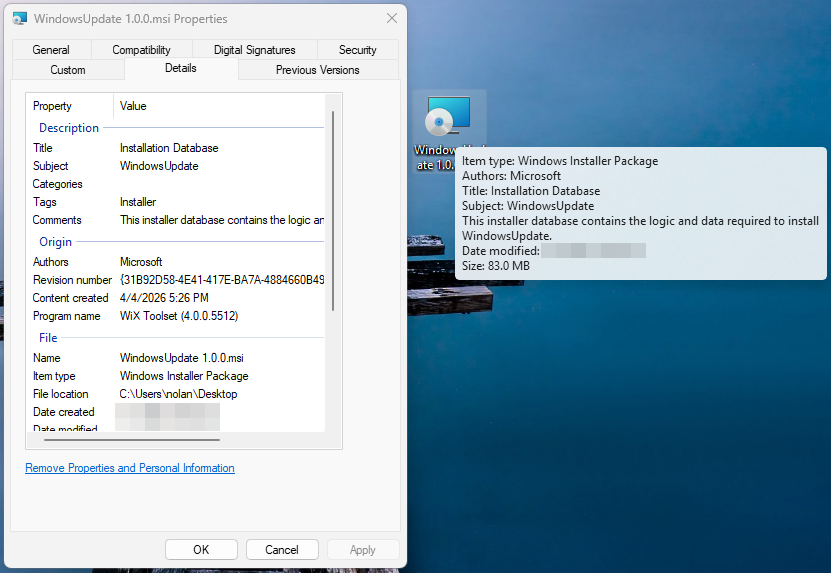

Was heruntergeladen wird, ist WindowsUpdate 1.0.0.msi, ein 83 MB Windows . Auf den ersten Blick sieht alles seriös aus. Die Dateieigenschaften sind sorgfältig gefälscht: Im Feld „Autor“ steht „Microsoft“, im Feld „Titel“ steht „Installationsdatenbank“ und im Feld „Kommentare“ wird angegeben, dass es „die für die Installation von Windows Update erforderlichen Logik und Daten“ enthält.

Das Paket wurde mit dem WiX Toolset 4.0.0.5512, einem seriösen Open-Source-Installationsframework, erstellt und stammt vom 4. April 2026.

Warum diese Kampagne auf Frankreich abzielt

Die Entscheidung, französischsprachige Nutzer anzusprechen, ist kein Zufall. Frankreich hat in den letzten zwei Jahren eine beispiellose Flut von Datenlecks erlebt, wodurch eine erschreckende Menge an personenbezogenen Daten auf kriminellen Marktplätzen im Umlauf ist. Diese Datenlecks liefern die Rohdaten, und Kampagnen wie diese verwandeln sie in äußerst glaubwürdige Betrugsversuche.

Im Oktober 2024 bestätigte Free, Frankreichs zweitgrößter Internetanbieter, dass ein Angreifer Zugriff auf personenbezogene Daten von rund 19 Millionen Kundenverträgen erlangt hatte, darunter auch Bankkontodaten. Nur wenige Wochen zuvor hatte die Société Française du Radiotéléphone (SFR) einen eigenen Datenverstoß bekannt gegeben, bei dem Kundennamen, Adressen, Telefonnummern und Bankdaten offengelegt wurden.

Anfang 2024 wurde „France Travail“, die staatliche Arbeitsvermittlung, Opfer eines Hackerangriffs, bei dem die Daten von 43 Millionen Menschen kompromittiert wurden, darunter aktuelle und ehemalige Arbeitssuchende aus zwei Jahrzehnten. Forscher entdeckten zudem einen ungeschützten Elasticsearch-Server, auf dem 90 Millionen Datensätze aus mindestens 17 verschiedenen französischen Datenlecks in einer einzigen Datenbank zusammengefasst waren.

Diese Flut an durchgesickerten Daten hat Frankreich zu einem attraktiven Ziel für den Diebstahl von Zugangsdaten gemacht. Die „Infostealer“-Studie von KELA aus dem Jahr 2025 identifizierte Frankreich neben Brasilien, Indien, den USA, Spanien, dem Vereinigten Königreich und Indonesien als eines der Länder mit den meisten Opfern.

Wenn Angreifer den Namen, die Adresse und den Internetdienstanbieter eines Opfers bereits aus einem früheren Datenleck kennen, wirkt eine französischsprachigeWindows “-Seite als Köder weitaus überzeugender als eine allgemeine englischsprachige Seite.

Außen Electron, innen Python

Wenn die MSI-Datei ausgeführt wird, installiert sie eine Electron-Anwendung (im Wesentlichen einen abgespeckten Chromium-Browser, der mit benutzerdefiniertem JavaScript gebündelt ist), um C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Die Haupt-Binärdatei, WindowsUpdate.exe, ist eine umbenannte Kopie der Standard-Electron-Shell – die Metadaten von VirusTotal identifizieren sie als electron.exe. Bei 69 Antiviren-Engines wurden keinerlei Erkennungen festgestellt, da die ausführbare Datei selbst virenfrei ist. Dies lässt darauf schließen, dass sich die Schadcode-Logik im mitgelieferten JavaScript der Electron-App befindet (das in der Regel als app.asar).

Neben der Elektronenhülle befindet sich AppLauncher.vbs, ein Visual Basic , das als Startprogramm dient. Das systemeigene cscript.exe Der Interpreter führt die VBS-Datei aus, die daraufhin die Electron-App startet – eine klassische „Living-off-the-Land“-Technik, die verhindert, dass die Schadlast direkt gestartet wird, und dafür sorgt, dass die Ausführungskette in den Prozessprotokollen wie ein Routinelastvorgang aussieht.

Der Electron-Wrapper ist jedoch nur die äußerste Schicht. Sobald das Programm läuft, WindowsUpdate.exe erzeugt _winhost.exe, ein umbenannter Python-3.10-Interpreter, der so getarnt ist, dass er wie ein legitimer Windows aussieht. Dieser Prozess entpackt eine vollständige Python-Laufzeitumgebung inC:\Users<USER>\AppData\Local\Temp\WinGet\tools, einschließlich python.exe sowie zugehörige Bibliotheken.

Anschließend installiert es eine Reihe von Python-Paketen, die häufig in Tools zum Datendiebstahl verwendet werden:

- pycryptodome, das zur Verschlüsselung gestohlener Daten verwendet wird

- psutil, dient zur Überprüfung laufender Prozesse und zur Erkennung von Sandbox-Umgebungen

- pywin32, das einen umfassenden Zugriff auf die Windows ermöglicht

- PythonForWindows, das zur Interaktion mit systeminternen Komponenten wie Prozessen und Berechtigungen verwendet wird

Eine Analyse des JavaScript-Codes der Electron-App bestätigt dies. Zwei stark verschleierte Dateien, die mit Techniken wie der Abflachung des Kontrollflusses und undurchsichtigen Prädikaten bearbeitet wurden, enthalten die Kernfunktionalität.

Die größere Datei (~7 MB) ist die Hauptnutzlast des Stealers und enthält Verweise auf PBKDF2-, SHA-256- und AES-Entschlüsselungsroutinen sowie eine Überprüfung des Kampagnenablaufs. Die kleinere Datei (~1 MB) zielt auf Discord ab: Da Discord auf Electron basiert, passt das Skript dessen Code so an, dass beim Öffnen der App Anmeldetoken, Zahlungsdaten und Änderungen an der Zwei-Faktor-Authentifizierung abgefangen werden.

Beide Dateien wurden von den gängigen Antivirenprogrammen nicht erkannt – eine Folge davon, dass sich die Malware in legitimer Software versteckt und der Code stark verschleiert ist.

Zwei Möglichkeiten, wie es einen Neustart übersteht

Die Malware richtet zwei unabhängige Mechanismen zur Persistenz ein.

Erstens, reg.exe schreibt einen Wert namens SecurityHealth unter dem Registrierungsschlüssel „CurrentVersion\Run“ des Benutzers, der auf WindowsUpdate.exe. Der Name des Eintrags täuscht vor, es handele sich um Windows Health“, den Dienst, der für Defender-Benachrichtigungen zuständig ist. Das ist etwas, worüber die meisten Nutzer und sogar IT-Mitarbeiter ohne Misstrauen hinwegblättern würden.

Zweitens, cscript.exe legt eine Verknüpfungsdatei mit dem Namen Spotify.lnk in den Autostart-Ordner des Benutzers. Wer dies bemerkt, würde wahrscheinlich annehmen, dass Spotify sich so konfiguriert hat, dass es beim Anmelden startet.

Zwei Persistenzmechanismen, zwei verschiedene Tarnungen, die jeweils so gestaltet sind, dass sie wie etwas aussehen, das der Benutzer erwarten würde.

Fingerabdrücke des Opfers nehmen, nach Hause telefonieren, die Beute hochladen

Nur wenige Sekunden nach dem Start, WindowsUpdate.exe wendet sich an www.myexternalip.com und ip-api.com um die öffentliche IP-Adresse und den Standort des Opfers zu ermitteln. Diese Art der Erkundung ist ein nahezu universelles Merkmal von Infostealern; sie teilt dem Betreiber mit, wo sich das Opfer befindet, und kann darüber entscheiden, welche Daten erfasst werden.

Die Malware nimmt dann Kontakt zu ihrer Command-and-Control-Infrastruktur (C2) auf. Sie erreicht datawebsync-lvmv.onrender[.]com, ein auf Render gehosteter C2-Endpunkt, und sync-service.system-telemetry.workers[.]dev, ein Relay, das auf Cloudflare Workers läuft. Diese zweite Domain ist besonders raffiniert: „system-telemetry“ ist genau die Art von Subdomain, die ein Netzwerkanalyst bei einer schnellen Überprüfung der Protokolle als legitimen Überwachungsverkehr abtun könnte.

Zur Datenexfiltration greift die Malware auf store8.gofile[.]io, ein Filesharing-Dienst, der anonyme Uploads ermöglicht. Gofile ist bei Warendieben sehr beliebt, da er kostenlos und kurzlebig ist und für den Betreiber keine Spuren hinterlässt.

Hunderte von Prozessen wurden noch vor dem Frühstück beendet

Die Sandbox-Telemetrie hat mehr als zweihundert einzelne Aufrufe von taskkill.exe, die jeweils als eigener Prozess gestartet wurden. Zwar wurden die konkreten Zielprozesse in den komprimierten Telemetriedaten nicht erfasst, doch stimmen das schiere Volumen und das Muster mit Infostealern überein, die vor Beginn ihrer Datenerfassungsroutine systematisch Sicherheitstools, Browserprozesse (um Anmeldedaten-Datenbanken freizuschalten) und konkurrierende Malware beenden. Alles ausschalten, was stören könnte, und dann an die Arbeit.

Warum die automatischen Schutzmechanismen das durchgelassen haben

Zum Zeitpunkt der Analyse zeigte VirusTotal bei 69 Scannern keine Erkennung für die Hauptausführungsdatei und bei 62 Scannern keine Erkennung für den VBS-Launcher. Es gab keine Übereinstimmungen mit YARA-Regeln, und die Verhaltensbewertung stufte die Aktivität als geringes Risiko ein.

Das liegt nicht an einem einzelnen Tool. Es ist das beabsichtigte Ergebnis der Architektur der Malware.

Die Electron-Shell ist eine legitime Binärdatei, die von Millionen von Anwendungen genutzt wird. Die Schadcode-Logik ist in verschleiertem JavaScript versteckt, das herkömmliche Antiviren-Tools nicht gründlich überprüfen. Die Python-Nutzlast läuft unter einem irreführenden Prozessnamen und lädt zur Laufzeit Komponenten aus scheinbar normalen Quellen herunter.

Für sich genommen wirkt jedes einzelne Element harmlos. Erst wenn man die gesamte Kette betrachtet – vom VBS-Launcher über die Electron-App bis hin zum umbenannten Python-Prozess sowie der Datenerfassung und -exfiltration –, wird deutlich, dass es sich um böswillige Aktivitäten handelt.

Seit unserer Analyse haben wir Erkennungsmechanismen hinzugefügt, um die Nutzer vor dieser Bedrohung zu schützen.

Was das bedeutet und wie es weitergeht

Die Kombination aus einem lokal angepassten Phishing-Köder, einem ordnungsgemäß erstellten MSI-Installationsprogramm, einem Electron-Wrapper und einer zur Laufzeit bereitgestellten Python-Nutzlast zeigt, wie sich Standard-Stealer weiterentwickeln. Jede Ebene erfüllt einen bestimmten Zweck: Das MSI sorgt für eine vertraute Installationserfahrung, die Electron-Hülle lässt die Datei harmlos erscheinen, und die Python-Laufzeitumgebung ermöglicht einen flexiblen Zugriff auf das Betriebssystem. Die gesamte Kette besteht aus handelsüblichen, legitimen Komponenten.

Die gezielte Ansprache französischer Nutzer folgt einem klaren Muster. Wenn bereits Millionen von personenbezogenen Daten im Umlauf sind, sinken die Kosten für die Erstellung eines überzeugenden, lokal angepassten Köders erheblich. Ein Angreifer, der bereits weiß, welchen Anbieter ein Opfer nutzt, kann eine Phishing-Seite so gestalten, dass sie den Erwartungen des Opfers entspricht – sei es nun die Seite seines Internetanbieters oder, wie in diesem Fall, die von Microsoft.

Die wichtigste Erkenntnis ist, dass ein Ergebnis von „Zero Detections“ bei VirusTotal nicht bedeutet, dass eine Datei sicher ist. Oft bedeutet dies vielmehr, dass die Schadcode-Logik versteckt ist, z. B. in verschleierten Skripten oder zur Laufzeit bereitgestellt wird, sodass herkömmliche Erkennungsmethoden kaum Anhaltspunkte finden.

Falls Sie glauben, dass Sie dieses Update möglicherweise installiert haben, gehen Sie wie folgt vor:

- Überprüfen Sie Ihren Registrierungsschlüssel. Drücken Sie dazu Windows R, Typ

regeditund drücken Sie die Eingabetaste. Gehen Sie zuHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Suchen Sie nach einem Eintrag mit dem NamenSecurityHealthauf … hinweisendWindowsUpdate.exein Ihrem AppData-Ordner und löschen Sie ihn. - Suchen Sie nach einem

Spotify.lnkEine Datei in Ihrem Autostart-Ordner, die Sie nicht erstellt haben, und löschen Sie sie. Löschen Sie den Ordner.C:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Löschen Sie die temporären Dateien in

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Ändern Sie alle in Ihrem Browser gespeicherten Passwörter – gehen Sie davon aus, dass gespeicherte Anmeldedaten, Cookies und Sitzungstoken möglicherweise kompromittiert wurden

- Aktivieren Sie die Zwei-Faktor-Authentifizierung und legen Sie dabei den Schwerpunkt auf E-Mail- und Finanzkonten

- Führen Sie einen vollständigen System-Scan mit einem aktuellen Anti-Malware-Programm durch (idealerweise einem mit Verhaltenserkennung)

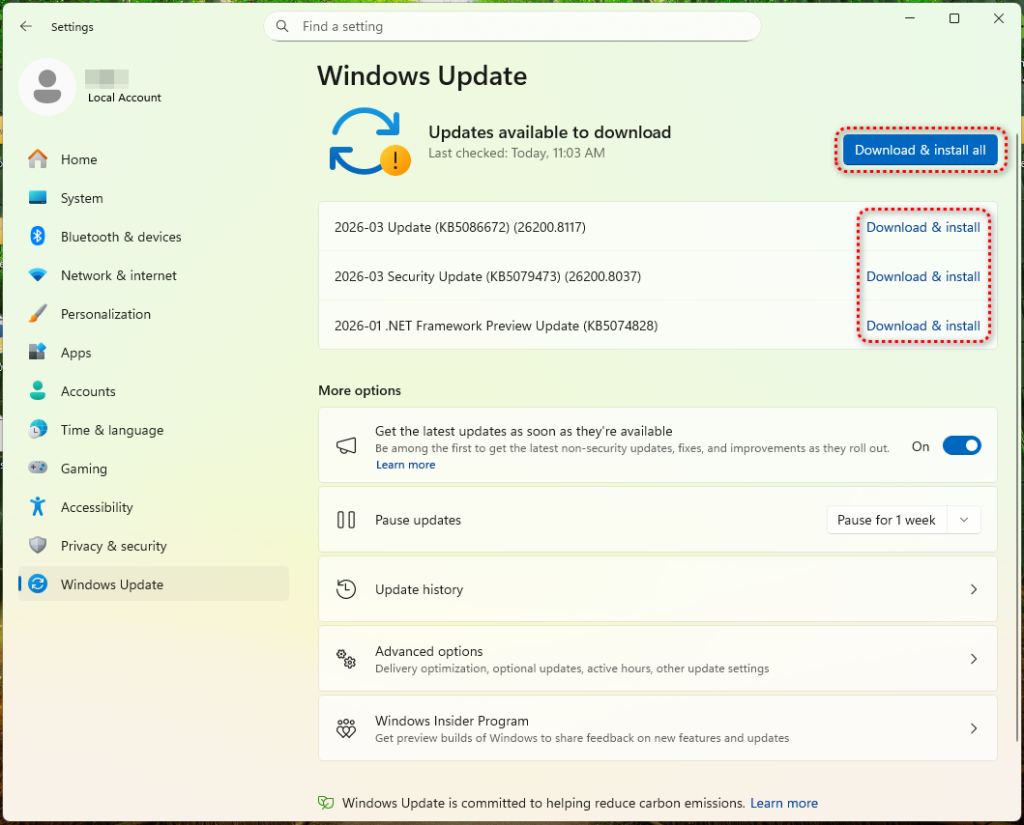

So aktualisieren Sie Windows

Der sicherste Weg, Windows zu aktualisieren, Windows die integrierte Update-Funktion. Öffnen Sie das Startmenü, gehen Sie zu „Einstellungen“ > Windows und klicken Sie auf „Nach Updates suchen“. Dies sollte immer Ihr erster Schritt sein.

Microsoft bietet über den Microsoft Update-Katalog eigenständige Update-Pakete an (catalog.update.microsoft.com), aber dies ist die einzige vertrauenswürdige Quelle für manuelle Downloads. Jede andere Website, die ein Windows als Datei anbietet, sollte als verdächtig angesehen werden.

Seien Sie vorsichtig bei Seiten, die den Microsoft-Support oder Windows imitieren. Diese können überzeugend aussehen, aber entscheidend ist die URL. Echte Microsoft-Seiten werden ausschließlich über Domains bereitgestellt, die auf microsoft.com. Eine Domain wie microsoft-update[.]support mag plausibel erscheinen, steht aber in keiner Verbindung zu Microsoft.

Wenn Sie eine E-Mail, eine SMS oder eine Benachrichtigung erhalten, in der Sie aufgefordert werden, ein dringendes Update zu installieren, klicken Sie nicht auf den Link. Öffnen Sie stattdessen „Einstellungen“ > Windows und überprüfen Sie dies direkt.

Zu guter Letzt sollten Sie in Erwägung ziehen, automatische Updates zu aktivieren. Dadurch müssen Sie Updates nicht mehr manuell herunterladen und verringern das Risiko, zur Installation eines gefälschten Updates verleitet zu werden.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domänen

microsoft-update[.]support(Phishing-Köder)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(C2-Relais)store8[.]gofile[.]io(Exfiltration)www[.]myexternalip[.]com(IP-Erkundung)ip-api[.]com(Geolokalisierung)

Dateisystem-Artefakte

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk