UPDATE (27. Februar 2026): Wir haben weitere Klarstellungen zum Missbrauch legitimer kommerzieller Produkte und zum Stealth-Modus von Teramind hinzugefügt.

Wichtiger Hinweis: Teramind, der in diesem Artikel erwähnte Softwareanbieter, hat erklärt, dass er nicht mit den beschriebenen Bedrohungsakteuren in Verbindung steht, die erwähnte Software nicht eingesetzt hat und jeden unbefugten Missbrauch kommerzieller Überwachungstechnologien verurteilt. Teramind ist ein legitimes kommerzielles Produkt mit rechtmäßigen Anwendungsfällen für Unternehmen.

Am 24. Februar 2026 veröffentlichten wir einen Artikel darüber, wie eingefälschtes „Update” für Zoom-Meetings unbemerkt Überwachungssoftware installiert. Darin dokumentierten wir eine Kampagne, bei der ein überzeugend gefälschter Zoom-Warteraum genutzt wurde, um ein legitimes Teramind-Installationsprogramm auf Windows zu installieren, das für unbefugte Überwachung missbraucht wurde.

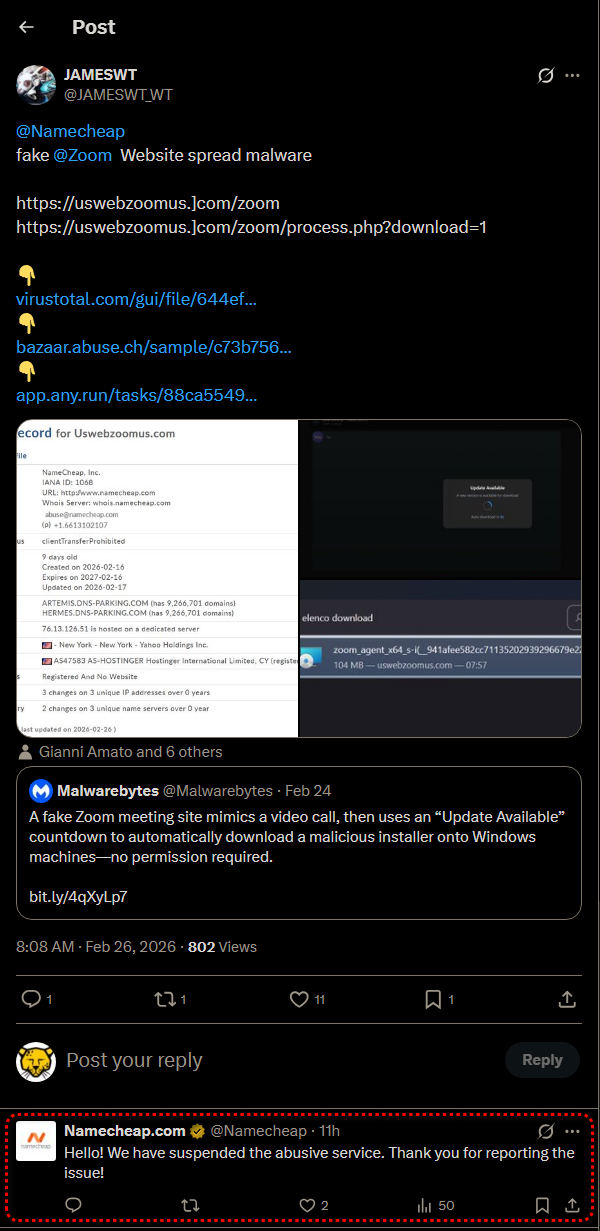

Nach Veröffentlichung unserer Ergebnisse wurde die bösartige Domain ihrem Domain-Registrar Namecheap gemeldet, der bestätigte, dass er den Dienst eingestellt hat. Trotz der Abschaltung zeigen unsere fortgesetzten Überwachungen, dass die Kampagne nicht nur weiterhin aktiv ist, sondern sogar wächst: Wir haben nun eine parallele Operation identifiziert, die sich als Google Meet ausgibt und von einer anderen Domain und Infrastruktur aus betrieben wird.

In diesem Artikel stellen wir eine detaillierte technische Analyse beider Varianten vor, katalogisieren die Verwendung von Teramind-Instanz-IDs durch Betrüger, die wir direkt beobachtet oder aus Sandbox-Repositorys gesammelt haben, dokumentieren unsere praktische Detonation des Installationsprogramms in einer kontrollierten Umgebung und beantworten eine Frage, die sich während unserer Forschung gestellt hat: Wie kann ein einziges, identisches Windows mehreren verschiedenen Angreiferkonten dienen?

Die Kampagne wird auf Google Meet ausgeweitet.

Während die ursprüngliche Website zum Thema Zoom unter uswebzoomus[.]com wurde von Namecheap nach Meldungen aus der Community entfernt, eine zweite Website unter googlemeetinterview[.]click setzt aktiv dieselbe Nutzlast ein, wobei ein identisches, für Google Meet angepasstes Playbook verwendet wird.

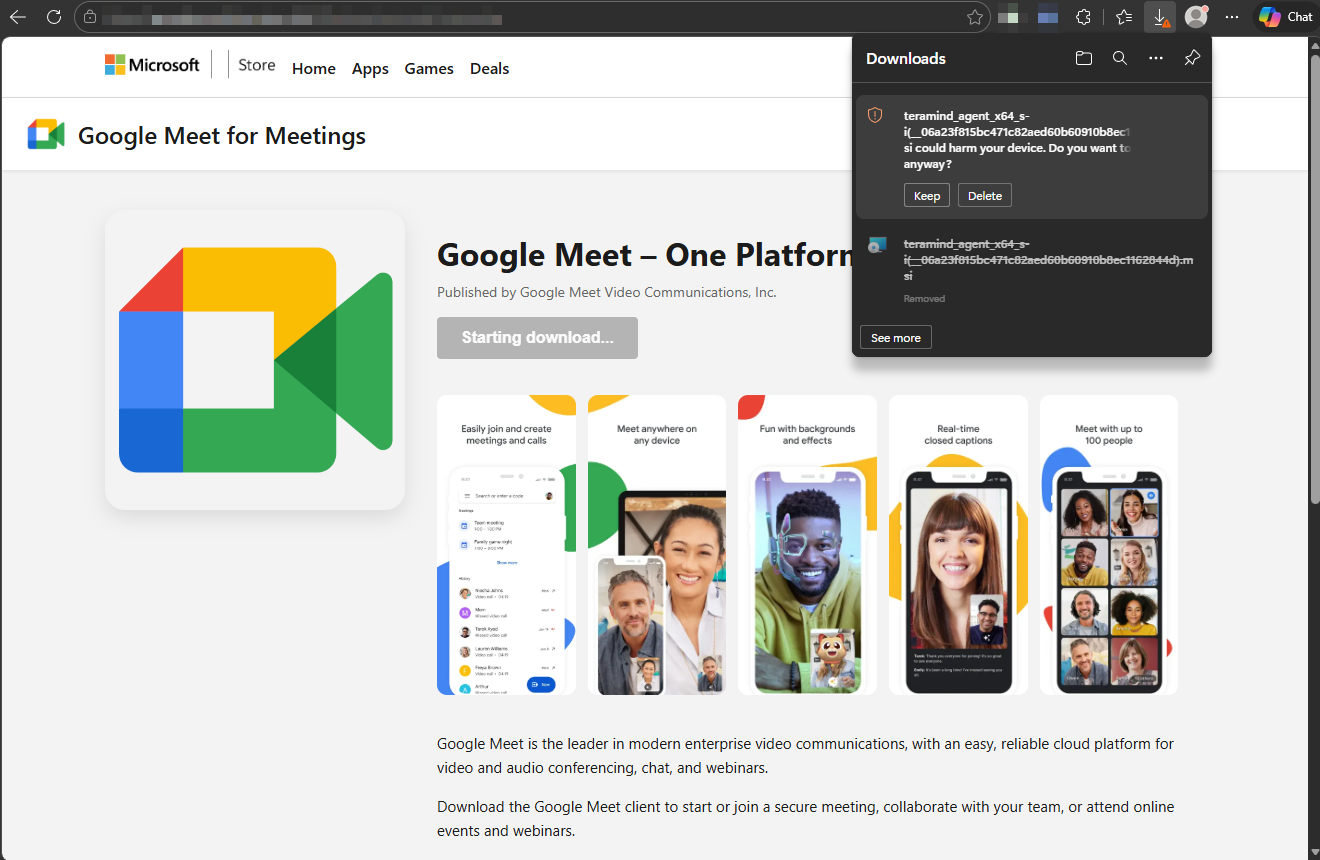

Die Google Meet-Variante präsentiert eine gefälschte Microsoft Store-Seite mit dem Namen „Google Meet for Meetings“, die von „Google Meet Video Communications, Inc.“ veröffentlicht wurde, einem erfundenen Unternehmen. Eine Schaltfläche „Download wird gestartet ...“ wird angezeigt, während die MSI-Datei unbemerkt über den Pfad /Windows/download.phpDie verweisende Seite ist /Windows/microsoft-store.phpDies bestätigt, dass der gefälschte Microsoft Store-Bildschirm von der Infrastruktur des Angreifers und nicht von Microsoft bereitgestellt wird.

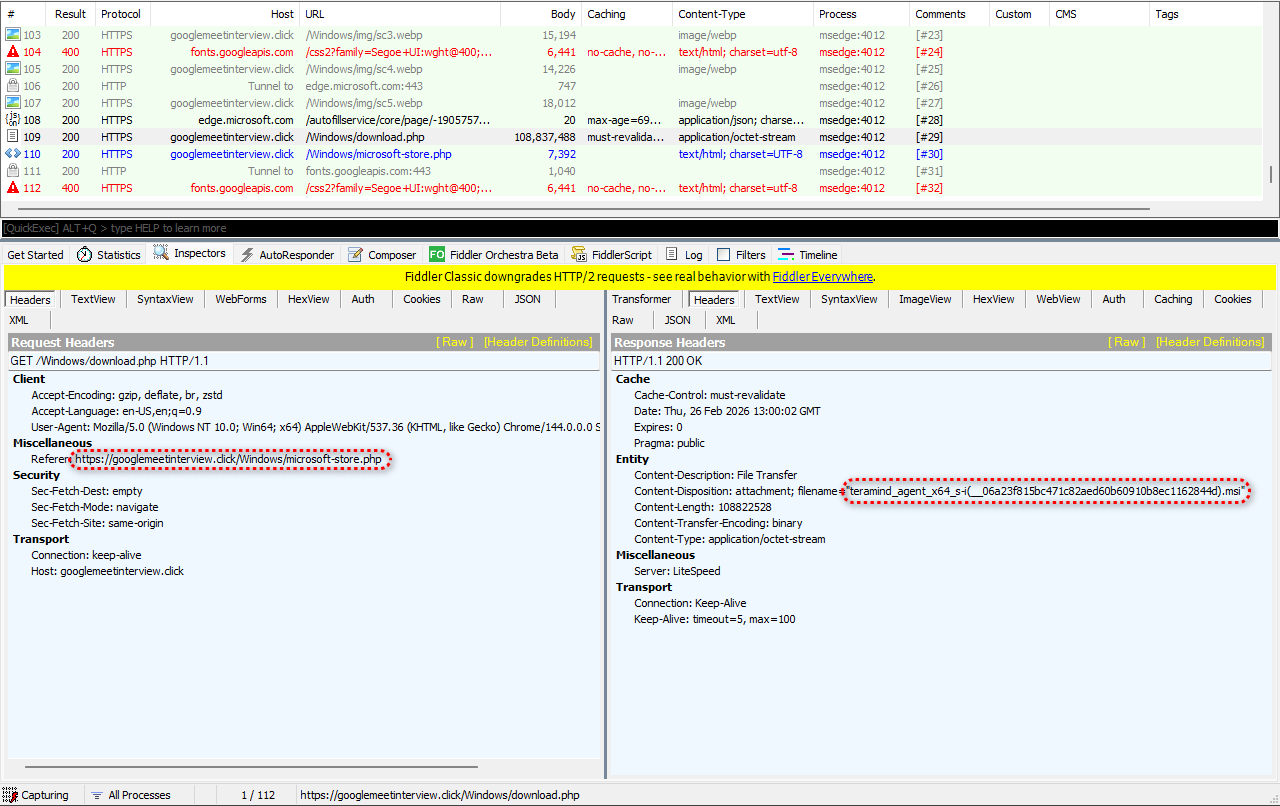

Unsere Fiddler-Traffic-Erfassung der Google Meet-Variante zeigt den Antwort-Header:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

Im Gegensatz zur Zoom-Variante, bei der der Dateiname als Zoom-Komponente getarnt war, versucht diese Variante nicht einmal, den Missbrauch von Teramind durch den Betrüger im Dateinamen zu verbergen. Wir haben überprüft, dass beide Dateien byteweise identisch sind (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), was bestätigt, dass in beiden Kampagnen ein und dieselbe Binärdatei verwendet wird, wobei nur der Dateiname geändert wurde.

Unterschiede in der Infrastruktur zwischen den Varianten

Obwohl beide Varianten dieselbe Nutzlast verwenden, werden sie auf unterschiedlichen Infrastrukturen gehostet. Die Zoom-Variante unter uswebzoomus[.]com lief auf Apache/2.4.58 (Ubuntu) und wurde am 16.02.2026 über Namecheap registriert. Die Google Meet-Variante unter googlemeetinterview[.]click läuft auf einem LiteSpeed-Server.

Beide stellen den Download über PHP-Skripte bereit und verwenden dasselbe gefälschte Microsoft Store-Weiterleitungsmuster, aber der Wechsel des Webservers und der Domain-Registrierungsstelle lässt vermuten, dass der Betreiber mit einer Sperrung gerechnet und eine Ausweichinfrastruktur vorbereitet hatte.

Eine Binärdatei, viele Identitäten. Wie der Installer seinen eigenen Dateinamen liest

Im Rahmen unserer Untersuchung haben wir 14 verschiedene MSI-Dateinamen identifiziert, die denselben SHA-256-Hash haben. Davon wurden zwei direkt aus bösartigen Infrastrukturen durch unsere Malware-Domänenanalyse erfasst: die Zoom-Variante von uswebzoomus[.]com und die Google Meet-Variante von googlemeetinterview[.]click. Die übrigen Dateinamen stammen aus Sandbox-Repositorys.

Es ist wichtig zu beachten, dass einige dieser aus der Sandbox stammenden Dateinamen möglicherweise legitime Teramind-Implementierungen in Unternehmen darstellen und keine böswilligen Aktivitäten. Teramind ist ein kommerzielles Produkt mit rechtmäßigen Anwendungsfällen in Unternehmen, und Dateien, die an Sandbox-Dienste übermittelt werden, deuten nicht unbedingt auf einen Missbrauch hin. Dennoch haben sie alle dieselbe Binärdatei und weisen denselben dateinamenbasierten Konfigurationsmechanismus auf.

Jede Datei hat denselben SHA-256-Hash: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faDies warf sofort eine Frage auf: Wenn sich die Teramind-Instanz-ID mit jedem Dateinamen ändert, die Binärdatei jedoch byteweise identisch ist, wo wird die ID dann tatsächlich gespeichert?

Die Antwort liegt in einer benutzerdefinierten .NET-Aktion, die in die MSI eingebettet ist. Unsere Verhaltensanalyse zeigt folgende Abfolge:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

Das MSI wird mit einer Standardkonfiguration ausgeliefert. TMINSTANCE Wert von onsiteDies ist die Standard-Voreinstellung für Teramind On-Premise. Bei der Installation wird die ReadPropertiesFromMsiName Die benutzerdefinierte Aktion analysiert den Dateinamen des Installationsprogramms und extrahiert die 40-stellige Hexadezimalzeichenfolge aus der s-i(__) Teil und überschreibt die Standardeinstellung mit der angreiferspezifischen Instanz-ID.

Das Protokoll zeigt auch die Meldung an Failed to get router from msi nameDer Installer hat versucht, eine C2-Serveradresse aus dem Dateinamen zu extrahieren, konnte dies jedoch nicht. In diesem Fall wird auf den Standardwert zurückgegriffen. rt.teramind.co, das innerhalb der MSI vorkonfiguriert ist. Allerdings TMROUTER ist eine exponierte MSI-Eigenschaft, sodass sie möglicherweise bei der Installation überschrieben oder in einem anderen Build geändert werden könnte. Der Dateiname in dieser Kampagne enthält nur die Instanz-ID; das C2-Ziel wird durch die Standardkonfiguration der MSI bestimmt.

Live-Detonation: Was der Installateur tatsächlich auf einem realen System tut

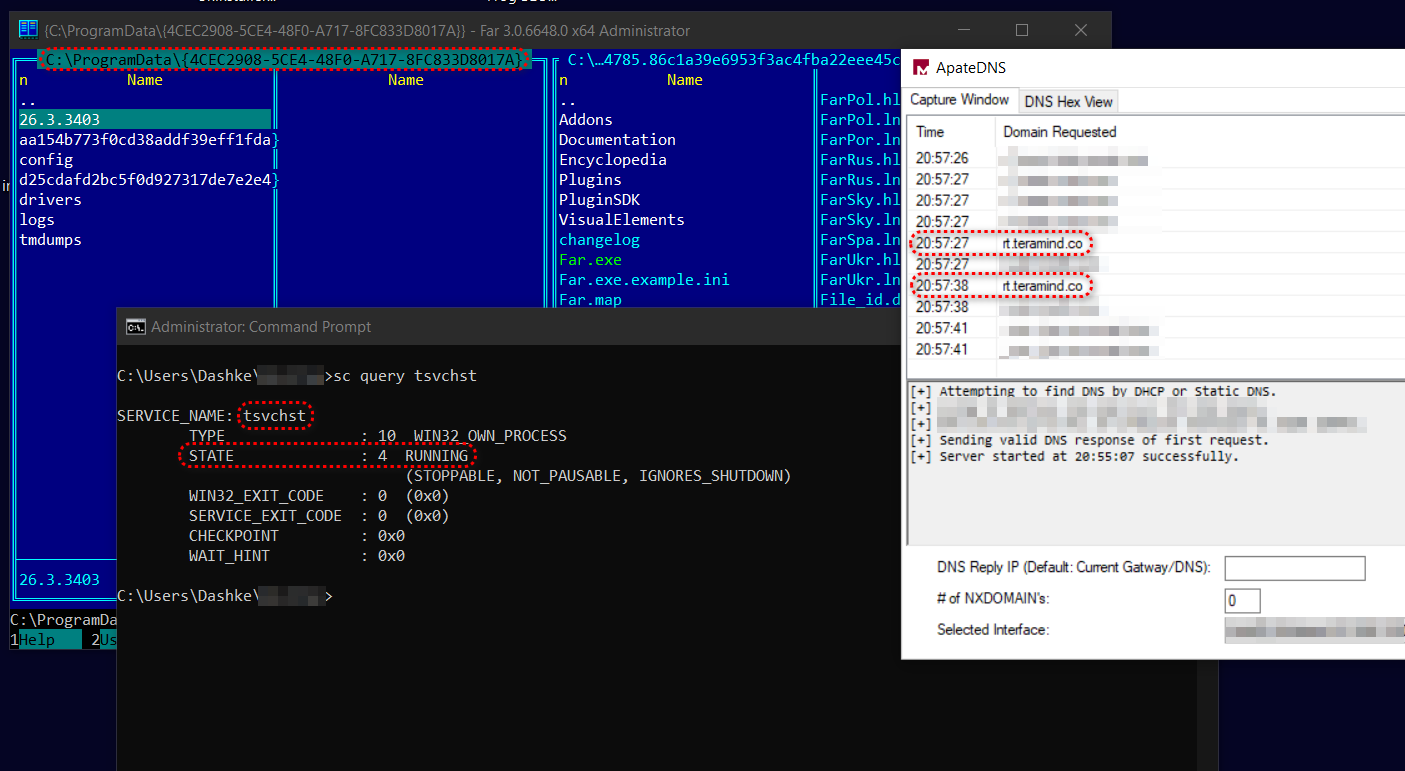

Um über die sandboxbasierte Verhaltensanalyse hinauszugehen, haben wir den MSI-Installer in einer isolierten virtuellen Windows -Maschine mit aktivierter ausführlicher MSI-Protokollierung, ApateDNS für die DNS-Überwachung und Fiddler für die Netzwerküberwachung ausgeführt. Diese praktische Analyse ergab mehrere kritische Verhaltensweisen, die in automatisierten Sandbox-Berichten nicht sichtbar waren.

Installationskette und das CheckHosts-Gate

Der MSI-Installer durchläuft nacheinander vier benutzerdefinierte .NET-Aktionen, die alle über das WiX Toolset ausgeführt werden. zzzzInvokeManagedCustomActionOutOfProc Mechanismus:

- EigenschaftenAusMsiNameLesen: Analysiert den Dateinamen der MSI-Datei, um die Teramind-Instanz-ID zu extrahieren, und überschreibt die Standardeinstellung.

onsiteWert - CheckAgent:Stellt fest, ob ein Teramind-Agent bereits auf dem Computer installiert ist.

- ValidateParams:Validiert die extrahierten Konfigurationsparameter.

- CheckHostsFührt vor dem Start eine Konnektivitätsprüfung mit dem C2-Server durch.

rt.teramind.co

Die CheckHosts Die Aktion ist eine harte Hürde: Wenn der Installer den Teramind-Server nicht erreichen kann, wird die Installation mit dem Fehlercode 1603 abgebrochen. Unser erster Detonationsversuch in einer netzwerkisolierten VM schlug genau an dieser Stelle fehl:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Dieses Verhalten ist aus zwei Gründen von Bedeutung. Erstens gibt es die Adresse des C2-Servers preis: rt.teramind.co. Zweitens bedeutet dies, dass Opfer in Unternehmensnetzwerken mit restriktiven DNS- oder Outbound-Filtern unbeabsichtigt geschützt sein können. Der Installer schlägt stillschweigend fehl, wenn er während der Installation keine Verbindung nach Hause herstellen kann. Die MSI-Datei unterstützt jedoch eine TMSKIPSRVCHECK Eigenschaft, die diese Überprüfung umgehen kann, und ihr Standardwert ist no.

Um unsere Analyse zu vervollständigen, haben wir hinzugefügt rt.teramind.co in die Windows , die auf localhost verweist, sodass die DNS-Auflösung erfolgreich durchgeführt werden konnte und die CheckHosts-Aktion erfolgreich abgeschlossen wurde. Die Installation wurde dann erfolgreich abgeschlossen.

Stealth-Modus bestätigt

Das erfolgreiche Installationsprotokoll bestätigt, was im ursprünglichen Artikel vermutet wurde: Der Stealth-Modus von Teramind (genannt „Hidden Agent“, eine Bereitstellungsoption, die unbemerkt im Hintergrund läuft) ist in dieser Version standardmäßig aktiviert. Versteckte oder Stealth-Bereitstellungsmodi sind Standardfunktionen in legitimen Endpunktüberwachungsprodukten für Unternehmen und werden in der Regel zur Erkennung von Insider-Bedrohungen oder zur Überwachung der Compliance mit entsprechender Benachrichtigung und Zustimmung der Mitarbeiter verwendet. In dieser Kampagne können Bedrohungsakteure diese Funktion jedoch missbrauchen, um den Agenten ohne Wissen des Opfers zu installieren. Der MSI-Eigenschafts-Dump zeigt:

Property(S): TMSTEALTH = 1

Dies bestätigt, dass der Agent ohne Taskleisten-Symbol, ohne Eintrag im System-Tray und ohne sichtbaren Eintrag in der Windows installiert wird. Das Opfer hat keinen visuellen Hinweis darauf, dass eine Überwachungssoftware ausgeführt wird.

Zwei Dienste, nicht nur einer

Das Installationsprotokoll zeigt, dass die Kampagne zwei persistente Dienste einsetzt, nicht nur den einen, der in unserem ursprünglichen Artikel dokumentiert ist:

| Dienstname | Anzeigename | Binär | Starttyp |

|---|---|---|---|

| tsvchst | Dienst-Host | svc.exe –Dienst | Automatisch (Boot) |

| pmon | Leistungsmonitor | pmon.exe | Manuell (auf Anfrage) |

Beide Servicenamen wurden so gewählt, dass sie sich gut einfügen: tsvchst imitiert das legitime Windows svchost.exe Namensgebung, während pmon mit dem Anzeigenamen „Performance Monitor“ ahmt den integrierten Windows nach. Beide laufen als LocalSystem, die höchste Berechtigungsstufe auf einem Windows .

Beide Dienste sind mit einer aggressiven Fehlerbehebung konfiguriert: Neustart beim ersten Fehler, Neustart beim zweiten Fehler und Neustart bei nachfolgenden Fehlern, mit Verzögerungen von 160 Sekunden (tsvchst) und 130 Sekunden (pmon). Das bedeutet, dass selbst wenn ein Benutzer oder ein Sicherheitstool den Dienst beendet, dieser innerhalb weniger Minuten automatisch neu gestartet wird.

Live-C2-Rückruf beobachtet

Unmittelbar nach der Installation hat ApateDNS den Agenten beim Home-Phoning erfasst. DNS-Anfragen für rt.teramind.co erschien innerhalb von Sekunden nach Beginn des Dienstes und bestätigte, dass der Agent seinen Rückrufzyklus sofort beginnt. Die Abfragen wiederholten sich in Abständen von etwa 11 Sekunden und zeigten ein anhaltendes Abfragemuster.

In einem realen Szenario, in dem das Opfer über eine Internetverbindung verfügt, würden diese zur Infrastruktur von Teramind weitergeleitet werden und der Agent würde mit der Übertragung der erfassten Daten beginnen.

Vollständige MSI-Konfigurationsoberfläche

Das ausführliche Installationsprotokoll zeigt alle konfigurierbaren Parameter, die das MSI unterstützt, über seine SecureCustomProperties Liste. Dadurch wird die gesamte Konfigurationsoberfläche des Installationsprogramms angezeigt:

TMSTEALTH— Stealth-Modus (in dieser Version auf 1 gesetzt)TMINSTANCE— Konto-ID (aus dem Dateinamen extrahiert)TMROUTER— C2-Serveradresse (fest codiert auf rt.teramind.co)TMENCRYPTION— C2-Kommunikationsverschlüsselung umschaltenTMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Integrierte SOCKS5-Proxy-Unterstützung für das Tunneln von C2-Datenverkehr über ProxysTMHTTPPROXY— HTTP Proxy-UnterstützungTMSKIPSRVCHECK— Überspringen Sie die C2-Konnektivitätsprüfung vor dem Flug.TMNODRV / TMNOFSDRV— Kernel-Filtertreiber deaktivierenTMNOIPCCLIPBOARD— Zwischenablageüberwachung umschaltenTMNOREMOTETS— Fernüberwachung von Terminaldiensten aktivieren/deaktivierenTMHASHUSERNAMES— Erfasste Benutzernamen anonymisieren/hashierenTMDISABLESCREEN— Screenshot-Erfassung deaktivierenTMADDENTRYTOARP— Eintrag über „Programme hinzufügen/entfernen” hinzufügen/entfernen (im Stealth-Modus deaktiviert)TMCRASHUPLOADURL— Endpunkt für das Hochladen von Crash-TelemetriedatenTMREVEALEDPASSWORDLESS— Umschalten für die Funktion zur passwortlosen Offenlegung

Die SOCKS5-Proxy-Unterstützung ist aus Sicht der Bedrohungssicherheit besonders bemerkenswert. Während die Proxy-Konfiguration eine Standardfunktion in Unternehmen ist, mit der Organisationen den Datenverkehr von Agenten über die Unternehmensinfrastruktur leiten können, bedeutet dies in diesem Zusammenhang, dass der Agent so konfiguriert werden könnte, dass er erfasste Daten über einen vom Angreifer kontrollierten Proxy leitet, wodurch die Erkennung auf Netzwerkebene erheblich erschwert wird, da der C2-Datenverkehr als legitimer Proxy-Datenverkehr getarnt wird.

Beobachtete Teramind-Instanz-IDs

Die folgende Tabelle listet alle MSI-Dateinamen und die entsprechenden Teramind-Instanz-IDs auf, die wir gesammelt haben. Zwei davon wurden direkt in der Praxis durch unsere eigene Malware-Domänenanalyse beobachtet: die Zoom-Variante (941afee…7cced, erfasst von uswebzoomus[.]com) und die Google Meet-Variante (06a23f8…2844d, erfasst von googlemeetinterview[.]click). Die übrigen Dateinamen stammen aus Sandbox-Repositorys.

Wie oben erwähnt, handelt es sich bei einigen davon möglicherweise um legitime Unternehmensanwendungen und nicht um böswillige Nutzung. Alle Dateien haben denselben SHA-256-Hash. Zwei Dateinamen haben dieselbe Instanz-ID c0cea71…0a6d7, was darauf hindeutet, dass dasselbe Angreiferkonto für mehrere Dateinamenvarianten verwendet wurde.

| MSI-Dateiname | Instanz-ID |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

Die Vielfalt der Dateinamenpräfixe ist bemerkenswert: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, und file_agentDies deutet darauf hin, dass die Kampagne über die Imitation von Videokonferenzen hinausgeht.

Die Variante mit dem AdobeReader-Branding wurde jedoch nur in Sandbox-Repositorys gefunden und könnte eher einen Test oder eine geplante Erweiterung darstellen als eine aktive Bereitstellung. Die Dateinamen mit generischen Präfixen wie „teramind_agent“ und „file_agent“ scheinen ebenfalls Sandbox-Einreichungen zu sein, bei denen die Standardbenennung beibehalten wurde, und nicht etwa markenspezifische Social-Engineering-Köder.

Indikatoren für Kompromittierung

Datei-Hashes

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Domänen

- uswebzoomus[.]com (Zoom-Variante: von Namecheap entfernt)

- googlemeetinterview[.]click (Google Meet-Variante: aktiv seit 26.02.2026)

Empfehlungen zur Erkennung und Abwehr

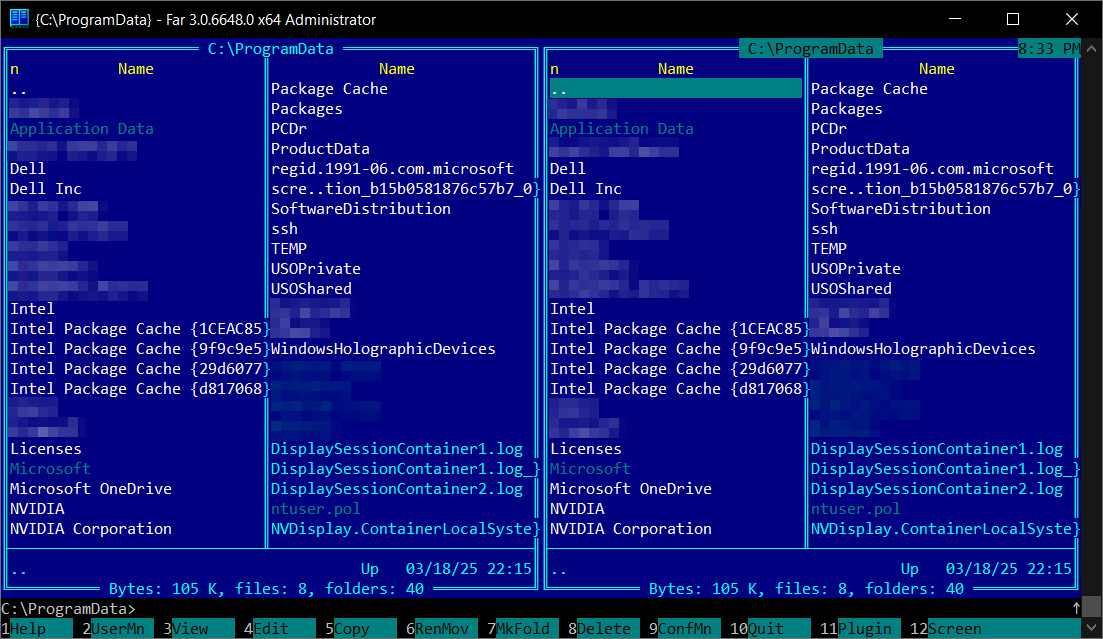

- Warnung zum Verzeichnis „ProgramData GUID“

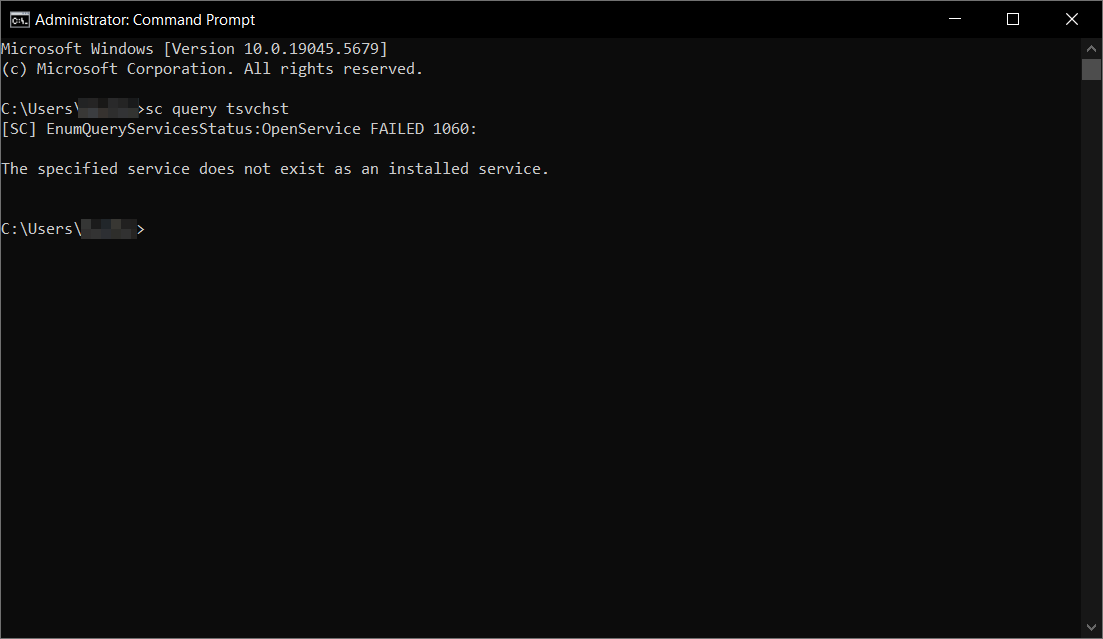

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}Diese GUID ist für alle beobachteten Varianten gleich. - Abfrage für beide Dienste:

sc query tsvchstundsc query pmon. Das Ausführen auf einem nicht zum Unternehmen gehörenden Gerät bestätigt eine aktive Überwachung. - Achten Sie auf das Laden von Kernel-Treibern:

tm_filter.sysundtmfsdrv2.sysDas Laden auf privaten Rechnern sollte Warnmeldungen mit hoher Schwere auslösen. - Blockieren Sie die Ausführung von MSI-Dateien aus Browser-Download-Verzeichnissen. Beide Varianten setzen voraus, dass der Benutzer eine MSI-Datei aus seinem Download-Ordner ausführt. Anwendungssteuerungsrichtlinien, die die Ausführung von MSI-Dateien aus vom Benutzer beschreibbaren Pfaden verhindern, würden diese Angriffskette unterbinden.

- Mitarbeiter schulen: Aktualisieren Sie Anwendungen niemals, indem Sie auf Links in Nachrichten klicken. Verwenden Sie den in die Anwendung integrierten Aktualisierungsmechanismus oder navigieren Sie manuell zur offiziellen Website des Anbieters.

- Browserrichtlinien implementieren, die vor automatischen Dateidownloads von unbekannten Domänen warnen oder diese blockieren.

Entfernung

Um den Agenten zu deinstallieren, führen Sie den folgenden Befehl als Administrator aus: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qbDadurch werden die Dienste, Kernel-Treiber und die meisten installierten Dateien entfernt. Unsere Tests haben jedoch bestätigt, dass das Deinstallationsprogramm das Verzeichnis „ProgramData“ aufgrund von zur Laufzeit generierten Dateien nicht vollständig löschen kann. Entfernen Sie nach der Deinstallation alle verbleibenden Dateien manuell mit rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" und starten Sie den Computer neu, um die Kernel-Treiber vollständig aus dem Speicher zu entfernen.

Schlussfolgerung

Diese Kampagne verdeutlicht einen wachsenden Trend: den Missbrauch legitimer kommerzieller Software für böswillige Zwecke. Die Angreifer haben keine eigene Malware geschrieben. Stattdessen haben sie ein handelsübliches Überwachungsprodukt – das für den rechtmäßigen Einsatz in Unternehmen entwickelt wurde – missbraucht und dessen integrierten Stealth-Modus und dateinamenbasiertes Konfigurationssystem genutzt, um das Vertrauen in Marken wie Zoom und Google Meet auszunutzen. Diese Art des Missbrauchs kann jeden legitimen Softwareanbieter betreffen und unterstreicht, wie wichtig es ist, Benutzer über Social-Engineering-Taktiken aufzuklären.

Die Ausweitung auf Google Meet sowie zusätzliche Varianten aus der Sandbox, darunter ein Dateiname der Marke AdobeReader, deuten darauf hin, dass es sich um eine sich weiterentwickelnde Operation handelt, die möglicherweise ausgeweitet wird, um andere Anwendungen zu imitieren.

Unsere praktische Detonation enthüllte Details, die für automatisierte Sandboxes unsichtbar sind: die CheckHosts C2-Gate vor dem Abflug, das rt.teramind.co Routeradresse, die zweite pmon Dienst, der sich als Leistungsmonitor tarnt, der bestätigte TMSTEALTH = 1 Flag und die vollständige SOCKS5-Proxy-Fähigkeit zur Umgehung von C2. Die Tatsache, dass eine einzige Binärdatei durch nichts weiter als eine Umbenennung des Dateinamens eine unbegrenzte Anzahl von Angreiferkonten bedienen kann, macht diese Kampagne leicht skalierbar.

Danksagungen

Wir möchten uns bei dem Sicherheitsforscher @JAMESWT_WT dafür bedanken, dass er die ursprüngliche bösartige Domain umgehend an Namecheap gemeldet hat, was zur Löschung der Domain geführt hat. uswebzoomus[.]com.

Teramind hat bestätigt, dass das Unternehmen nicht an dieser Kampagne beteiligt war und keine Kenntnis von den Angreifern hatte oder mit ihnen in Verbindung stand. Wie viele andere legitime kommerzielle Softwareprodukte kann auch Teramind von böswilligen Akteuren missbraucht werden – ein Risiko, das im gesamten Ökosystem der Unternehmenssoftware besteht. Da Teramind ein legitimes kommerzielles Produkt ist, wird es von Sicherheitssoftware nicht automatisch als verdächtig markiert, sodass wir keine Einblick haben, ob diese Kampagne zu tatsächlichen Infektionen geführt hat. Wir können jedoch bestätigen, dass die von uns dokumentierte Infrastruktur – darunter speziell entwickelte Phishing-Domains, die sich als Zoom und Google Meet ausgeben, gefälschte Microsoft Store-Seiten und ein im Stealth-Modus konfigurierter Teramind-Agent – mit einer Kampagne übereinstimmt, die darauf abzielt, Überwachungssoftware ohne Wissen oder Zustimmung der Zielpersonen auf deren Rechnern zu installieren.