Was Sie wissen müssen:

- SIM-Swapping ist, wenn ein Betrüger die Kontrolle über Ihre Telefonnummer übernimmt.

- Die SIM-Karte kann dann verwendet werden, um textbasierte Kontobestätigungen für Ihre Bank- oder Social-Media-Konten abzufangen.

- Zu den Warnzeichen gehören plötzlicher Ausfall des Dienstes oder Sperrung des Logins.

- Mit Carrier-PINs und einer stärkeren 2FA bleiben Sie geschützt.

- Wenn Ihnen das passiert, handeln Sie schnell – wenden Sie sich an Ihren Mobilfunkanbieter, um Hilfe bei der Sicherung Ihrer Konten zu erhalten.

Stellen Sie sich vor, Sie hätten keinen Zugriff mehr auf Ihr Smartphone. Für viele Menschen, die zahlreiche wichtige Informationen auf ihren Geräten speichern, wäre das ein Albtraum.

Das Herunterfallen oder Derbstahl Ihres Telefons sind nicht die einzigen Möglichkeiten, wie Sie Ihr Telefon verlieren können. Es ist möglich, dass jemand anderes die Kontrolle über Ihre Nummer übernommen hat. SIM-Swapping ist eine Technik, mit der Cyberkriminelle genau das tun. Sobald sie erfolgreich sind, können sie Anrufe und Textnachrichten abfangen und damit auf Konten zugreifen, die durch textbasierte Verifizierung geschützt sind.

Oft beginnt es mit kleinen Warnzeichen. Ihre Anrufe kommen nicht mehr durch, Ihr Signal verschwindet oder Sie werden plötzlich aus wichtigen Apps ausgeloggt. Je schneller Sie diese Warnsignale erkennen, desto besser sind Ihre Chancen, den Angriff zu stoppen, bevor ernsthafter Schaden entsteht.

Durch die Einrichtung einer PIN für Ihren Mobilfunkanbieter und die Umstellung auf eine stärkere Zwei-Faktor-Authentifizierung können Sie sich zu einem weitaus schwierigeren Ziel machen. Und wenn das Schlimmste eintritt, kommt es auf Schnelligkeit an. Sie müssen Ihren Mobilfunkanbieter benachrichtigen und Ihre Konten sofort sperren.

Was ist SIM-Swapping?

SIM-Swapping findet statt, wenn ein Betrüger Ihren Mobilfunkanbieter davon überzeugt, Ihre Telefonnummer auf eine SIM-Karte zu übertragen, die er kontrolliert. Die Übertragung kann telefonisch oder sogar persönlich in einem Geschäft erfolgen; die Betrüger geben sich als Sie aus und behaupten, die ursprüngliche SIM-Karte sei verloren gegangen oder beschädigt worden.

Sobald die Übertragung abgeschlossen ist, verliert Ihr Telefon den Dienst. Alle für Sie bestimmten Anrufe oder SMS gehen stattdessen an den Angreifer. Dazu können auch einmalige Passcodes und Bestätigungsnachrichten gehören, die viele Dienste per SMS versenden, um Ihre Identität zu bestätigen, wodurch Angreifer Zugang zu Ihren Konten erhalten.

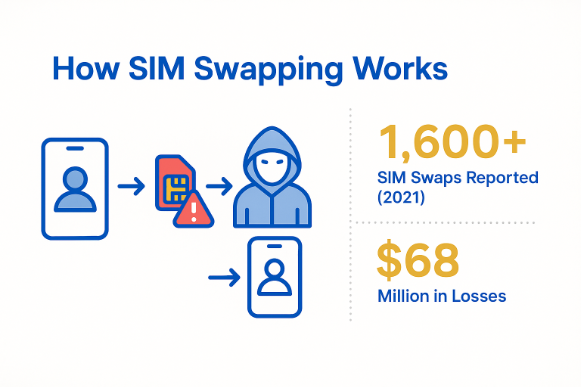

Dies ist ein wachsendes Problem. Laut dem Internet Crime Complaint Center (IC3) des FBIwurdenallein im Jahr 2021 mehr als1.600 Beschwerden über SIM-Swaps gemeldet, wobei die Verluste 68 Millionen US-Dollar überstiegen.

Wie Betrüger das machen

Die Übernahme einer Telefonnummer ist nicht so kompliziert, wie es zunächst klingt. Für einen entschlossenen Betrüger ist es oft am schwierigsten, genügend Details zu sammeln, um einen Mobilfunkanbieter davon zu überzeugen, dass er der echte Kontoinhaber ist.

Schritt für Schritt: Ein Blick ins Innere eines SIM-Swaps

Der Prozess beginnt in der Regel mit der Sammlung von Informationen. Kriminelle können Datenlecks durchforsten oder durch Phishing-E-Mails gestohlene Daten wiederverwenden oder persönliche Fakten aus Social-Media-Beiträgen zusammenfügen.

Mit diesen Informationen wenden sie sich an Ihren Mobilfunkanbieter, manchmal per Telefon, manchmal über den Online-Support. Sie geben sich als Sie aus, behaupten, ihre SIM-Karte sei verloren gegangen oder beschädigt worden, und beantragen die Übertragung der Nummer auf eine neue SIM-Karte. Wenn der Anbieter dem Antrag zustimmt, wird Ihre Nummer sofort auf dem Gerät des Betrügers aktiviert.

An diesem Punkt verlieren Sie ohne Vorwarnung den Dienst und der Angreifer beginnt, Ihre Anrufe und Textnachrichten zu empfangen.

Häufig verwendete Tricks

Betrüger versenden häufig Phishing-Nachrichten, die scheinbar von Ihrem Mobilfunkanbieter stammen und Sie dazu auffordern, Ihr Konto zu „verifizieren“ oder auf einen bösartigen Link zu klicken. Selbst harmlos aussehende Social-Media-Updates können Antworten auf gängige Sicherheitsfragen preisgeben, wie beispielsweise Ihr Geburtsdatum oder den Namen Ihres Haustiers.

Inmanchen Fällen kann ein Angreifer Hilfe von jemandem innerhalb des Mobilfunkanbieters erhalten, der die SIM-Übertragung direkt bearbeitet und dabei die üblichen Schritte zur Kundenüberprüfung umgeht.

Was sind Anzeichen für SIM-Swapping?

Wenn ein SIM-Swap stattfindet, treten die Anzeichen oft plötzlich auf. Möglicherweise sind Sie gerade dabei, Ihr Telefon zu benutzen, als plötzlich keine Anrufe mehr durchkommen oder keine Nachrichten mehr ankommen. Weitere Warnzeichen können schnell folgen.

Rote Flaggen, auf die man achten sollte

Es gibt einige Anzeichen dafür, dass mit Ihrer SIM-Karte etwas nicht stimmt:

- Ihr Telefon zeigt plötzlich „kein Signal“ an oder verliert ohne Erklärung die Verbindung.

- Sie sind aus Ihren Konten ausgesperrt und können keine SMS-Sicherheitscodes erhalten, um sich wieder anzumelden.

- Sie bemerken unerwartete Aktivitäten, wie z. B. Bankabhebungen oder Benachrichtigungen zum Zurücksetzen von Passwörtern, die Sie nicht angefordert haben.

- Ihr Mobilfunkanbieter bestätigt, dass Ihre Nummer auf einer anderen SIM-Karte oder einem anderen Gerät aktiviert wurde.

Je früher Sie diese Symptome erkennen, desto größer ist die Chance, dass Sie den Angreifer stoppen können, bevor er ernsthaften Schaden anrichtet.

Was tun, wenn Sie Opfer geworden sind?

Nach einem SIM-Swap ist Schnelligkeit entscheidend. Je länger ein Angreifer Ihre Nummer hat, desto mehr Möglichkeiten hat er, Ihre Konten zu kompromittieren.

Handeln Sie schnell, um den Schaden zu begrenzen.

In dieser Situation kann man leicht in Panik geraten, aber es ist am besten, ruhig zu bleiben und schnell zu handeln, um die Folgen zu begrenzen.

- Rufen Sie sofort Ihren Mobilfunkanbieter an und bitten Sie ihn, die SIM-Übertragung rückgängig zu machen. Halten Sie Ihren Ausweis bereit, um sich zu identifizieren.

- Melden Sie sich bei Ihren wichtigsten Konten an und ändern Sie Ihre Passwörter, beginnend mit E-Mail, Bankgeschäften und sozialen Medien.

- Ersetzen Sie die SMS-basierte Zwei-Faktor-Authentifizierung nach Möglichkeit durch eine Authentifizierungs-App wie Google Authenticator oder Authy. Diese sind nicht anfällig für abgefangene Textnachrichten nach einem SIM-Swap.

- Behalten Sie Ihre Bank, Zahlungs-Apps und Kreditkonten im Auge, um verdächtige Aktivitäten zu erkennen.

Wenn Sie Opfer eines SIM-Swaps geworden sind, zählt jede Minute. Die Wiedererlangung der Kontrolle über Ihre Telefonnummer sollte Ihre oberste Priorität sein, damit Sie andere Konten wirksamer schützen können.

So schützen Sie sich vor SIM-Swapping

Ein SIM-Swap zu verhindern ist viel einfacher, als die Folgen zu beheben. Der erste Schritt besteht darin, die Kontrolle über Ihr Mobilfunkkonto zu verschärfen. Das Ziel ist es, es anderen zu erschweren, sich bei Ihrem Mobilfunkanbieter als Sie auszugeben.

Die Einrichtung einer starken, einzigartigen PIN oder eines Passworts für Ihr Konto ist eine der wirksamsten Maßnahmen. Vermeiden Sie vorhersehbare Optionen wie Ihr Geburtsjahr oder einfache Zahlenmuster, die Angreifer oft erraten oder herausfinden können.

Wenn Ihr Anbieter eine SIM-Sperre oder eine Funktion zum Sperren des Kontos anbietet, aktivieren Sie diese. Diese Tools führen zusätzliche Überprüfungen durch, bevor Änderungen an Ihrem Konto vorgenommen werden, und können unbefugte SIM-Übertragungen verhindern.

Sichern Sie Ihr Telefonkonto

Viele Mobilfunkanbieter bieten mittlerweile zusätzliche Sicherheitsfunktionen an, die Sie aktivieren können. Diese können verhindern, dass jemand Ihre Nummer ohne Ihre direkte Zustimmung übertragen kann. Selbst ein kleiner zusätzlicher Schritt kann einen Angreifer blockieren, der persönliche Daten über Sie gesammelt hat.

Verwenden Sie sicherere Authentifizierungsmethoden

Sie können sich dafür entscheiden, von der SMS-basierten Zwei-Faktor-Authentifizierung abzuweichen, die sowohl für [SIM-Swapping- als auch für Phishing-Angriffe](malwarebytes) anfällig ist. Authentifizierungs-Apps wie Authy oder Google Authenticator generieren Codes auf Ihrem Gerät und sind nicht von Ihrer Telefonnummer abhängig, wodurch sie widerstandsfähiger gegen SIM-basierte Angriffe sind. Für einen noch stärkeren Schutz sollten Sie einen physischen Sicherheitsschlüssel in Betracht ziehen. Bei einigen davon muss jemand das Gerät physisch in der Hand halten, um sich anzumelden.

Intelligentere Online-Gewohnheiten praktizieren

Die meisten SIM-Swap-Versuche beginnen mit gestohlenen persönlichen Daten. Seien Sie vorsichtig beim Anklicken von Links aus unbekannten Quellen. Überlegen Sie immer zweimal, bevor Sie auf unaufgeforderte Nachrichten antworten, in denen Sie nach Kontodaten gefragt werden.

Beschränken Sie die Menge an persönlichen Informationen, die Sie in sozialen Medien preisgeben, und erwägen Sie, unterschiedliche E-Mail-Adressen für Bank- und Social-Media-Konten zu verwenden, damit ein einziger Hackerangriff nicht die Tür zu allen anderen Konten öffnet.

Bonusschutz: Was Ihr Mobilfunkanbieter tun kann

Ihr Mobilfunkanbieter spielt eine wichtige Rolle bei der Verhinderung von SIM-Swap-Angriffen. Die konkreten Optionen variieren zwar je nach Anbieter, aber die meisten bieten mittlerweile zusätzliche Sicherheitsstufen an, die Sie beantragen können.

Einige Anbieter können Ihr Konto sperren, sodass ohne zusätzliche Überprüfung keine SIM-Kartenwechsel oder Nummernübertragungen möglich sind. Andere senden Benachrichtigungen, wenn ein Wechsel versucht wird, sodass Sie die Möglichkeit haben, einzugreifen, bevor dieser abgeschlossen ist.

Werkzeuge, nach denen es sich zu fragen lohnt

Es lohnt sich zu prüfen, ob Ihr Mobilfunkanbieter Betrugserkennungssysteme anbietet, die ungewöhnliche Aktivitäten melden, oder zusätzliche Identitätsprüfungen durchführt, bevor Kontoänderungen vorgenommen werden.

Viele Anbieter haben mittlerweile mobile Apps, mit denen Sie die Sicherheitseinstellungen Ihres Kontos selbst überprüfen und verwalten können, sodass Sie mehr Kontrolle haben, ohne den Support anrufen zu müssen. Fragen Sie sie nach den von ihnen verwendeten Methoden zur Betrugserkennung oder nach zusätzlichen Verifizierungsschritten, die eingerichtet werden könnten. Netzwerke sind alle unterschiedlich. Es lohnt sich auf jeden Fall, zu prüfen, was sie anbieten, um solche Probleme zu vermeiden.

Verwandte Artikel

Was sind die Warnzeichen für ein gehacktes Telefon?

Welche Rolle spielt die Zwei-Faktor-Authentifizierung bei der Verhinderung von SIM-Swapping?

Was sind die Warnzeichen für Identitätsdiebstahl, die Sie kennen sollten?

Inwiefern hängt Credential Stuffing mit SIM-Swapping-Angriffen zusammen?

Was ist smishing wie unterscheidet es sich vom SIM-Swapping?