La herramienta de IA Vercel fue utilizada indebidamente por ciberdelincuentes para crear un sitio web Malwarebytes .

Los ciberdelincuentes ya no necesitan conocimientos de diseño o programación para crear un sitio web falso de una marca que resulte convincente. Lo único que necesitan es un nombre de dominio y un creador de sitios web con IA. En cuestión de minutos, pueden clonar el aspecto y la funcionalidad de un sitio web, incorporar flujos de pago o de robo de credenciales y empezar a atraer a sus víctimas a través de búsquedas, redes sociales y spam.

Un efecto secundario de ser una marca consolidada y de confianza es que atraes a imitadores que quieren una parte de esa confianza sin hacer ningún esfuerzo. Los ciberdelincuentes siempre han sabido que es mucho más fácil engañar a los usuarios haciéndose pasar por algo que ya conocen que inventando algo nuevo, y los avances en inteligencia artificial han hecho que a los estafadores les resulte muy fácil crear sitios web falsos convincentes.

Registrar un dominio que parezca plausible es barato y rápido, especialmente a través de registradores y revendedores que realizan pocas o ninguna comprobación previa. Una vez que los atacantes tienen un nombre que se parece lo suficiente al real, pueden utilizar herramientas basadas en inteligencia artificial para copiar diseños, colores y elementos de marca, y generar páginas de productos, flujos de registro y preguntas frecuentes que parezcan «de la marca».

Una avalancha de sitios «oficiales» falsos

Los datos de las últimas temporadas navideñas muestran hasta qué punto se ha convertido en algo habitual el abuso de dominios a gran escala.

Durante un período de tres meses previo a la temporada de compras de 2025, los investigadores observaron más de 18 000 dominios con temática navideña que utilizaban reclamos como «Navidad», «Viernes Negro» y «Ofertas flash», de los cuales al menos 750 se confirmaron como maliciosos y muchos más aún se encuentran bajo investigación. En el mismo periodo, se registraron alrededor de 19 000 dominios adicionales con el objetivo explícito de suplantar a las principales marcas minoristas, de los cuales casi 3000 ya alojaban páginas de phishing o tiendas fraudulentas.

Estos sitios se utilizan para todo, desde la recopilación de credenciales y el fraude en los pagos hasta la distribución de malware camuflado como «rastreadores de pedidos» o «actualizaciones de seguridad».

A continuación, los atacantes aumentan la visibilidad mediante el envenenamiento SEO, el abuso publicitario y el spam en los comentarios, colocando sus sitios similares en los resultados de búsqueda y promocionándolos en las redes sociales junto a los sitios legítimos. Desde la perspectiva del usuario, especialmente en dispositivos móviles sin la función de desplazamiento, ese sitio falso puede estar a solo un error tipográfico o un toque de distancia.

Cuando la suplantación de identidad llega a casa

Un ejemplo reciente muestra lo baja que se ha vuelto la barrera de entrada.

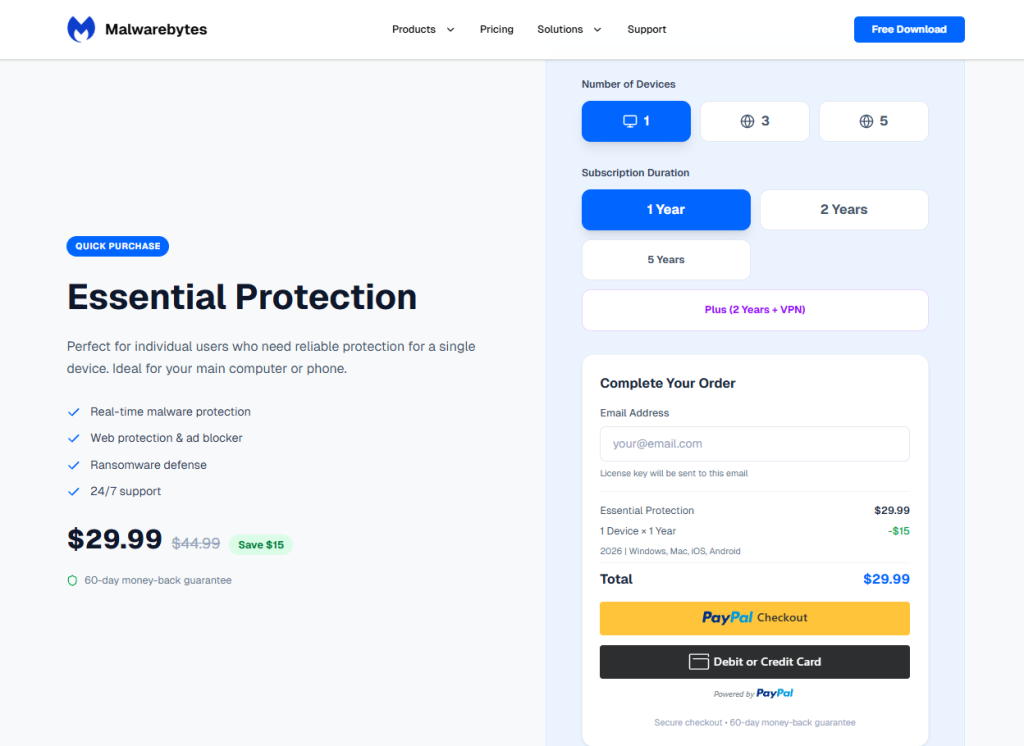

Nos alertaron sobre un sitio web, installmalwarebytes[.]org, que imitaba desde el logotipo hasta el diseño al Malwarebytes auténtico Malwarebytes .

Una inspección minuciosa reveló que el HTML contenía un valor de metaetiqueta que apuntaba a v0 de Vercel, una aplicación y creador de sitios web asistido por IA.

La herramienta permite a los usuarios pegar una URL existente en un cuadro de diálogo para recrear automáticamente su diseño, estilo y estructura, lo que da como resultado un clon casi perfecto de un sitio web en muy poco tiempo.

La historia del dominio impostor narra una evolución gradual hacia el abuso.

Registrado en 2019, el sitio inicialmente no contenía ninguna Malwarebytes . En 2022, el operador comenzó a incorporar Malwarebytes al tiempo que publicaba contenido sobre seguridad en indonesio. Probablemente, esto contribuyó a mejorar la reputación en los motores de búsqueda y a normalizar la imagen de la marca ante los visitantes. Más tarde, el sitio quedó en blanco, sin registros públicos para 2025, para luego resurgir como un clon completo respaldado por herramientas asistidas por IA.

El tráfico no llegó por casualidad. Los enlaces al sitio aparecieron en comentarios spam y enlaces inyectados en sitios web no relacionados, dando a los usuarios la impresión de que se trataba de referencias orgánicas y dirigiéndolos hacia páginas de descarga falsas.

Los flujos de pago eran igualmente opacos. El sitio falso utilizaba PayPal los pagos, pero la integración ocultaba el nombre y el logotipo del comerciante en las pantallas de confirmación que veían los usuarios, dejando visibles solo los datos del comprador. Eso permitía a los delincuentes aceptar dinero revelando lo menos posible sobre sí mismos.

Entre bastidores, los datos históricos de registro apuntaban a un origen en la India y a una IP de alojamiento (209.99.40[.]222) asociada al aparcamiento de dominios y otros usos dudosos, en lugar de al alojamiento normal de producción.

En combinación con la clonación impulsada por IA y la configuración de pagos evasivos, se dibujó un panorama de fraude de bajo esfuerzo y alta confianza.

Los creadores de sitios web con IA como multiplicadores de fuerza

El caso de installmalwarebytes[.]org no es un uso indebido aislado de los generadores asistidos por IA. Se inscribe en una tendencia más amplia de atacantes que utilizan herramientas generativas para crear y alojar sitios de phishing a gran escala.

Los equipos de inteligencia sobre amenazas han documentado el uso indebido de la plataforma v0 de Vercel para generar páginas de phishing totalmente funcionales que suplantan los portales de inicio de sesión de diversas marcas, incluidos proveedores de identidad y servicios en la nube, todo ello a partir de simples indicaciones de texto. Una vez que la IA produce un clon, los delincuentes pueden modificar algunos enlaces para que apunten a sus propios backends de robo de credenciales y ponerlos en funcionamiento en cuestión de minutos.

Las investigaciones sobre el papel de la IA en el phishing moderno muestran que los atacantes se apoyan en gran medida en generadores de sitios web, asistentes de redacción y chatbots para optimizar toda la cadena de ataque, desde la creación de textos persuasivos en varios idiomas hasta la generación de páginas responsivas que se visualizan correctamente en todos los dispositivos. Un análisis de las campañas de phishing asistidas por IA reveló que aproximadamente el 40 % de los abusos observados involucraban servicios de generación de sitios web, el 30 % involucraba herramientas de escritura con IA y alrededor del 11 % aprovechaba los chatbots, a menudo en combinación. Esta combinación permite incluso a los actores menos cualificados producir estafas de aspecto profesional que antes requerían habilidades especializadas o kits de pago.

Primero el crecimiento, después las barreras de seguridad.

El problema fundamental no es que la IA pueda crear sitios web, sino que los incentivos en torno al desarrollo de plataformas de IA están sesgados. Los proveedores se ven sometidos a una intensa presión para lanzar nuevas funciones, ampliar su base de usuarios y captar cuota de mercado, y esa presión a menudo se antepone a una inversión seria en la prevención de abusos.

Como dijo Mark Beare, director Malwarebytes :

«Los creadores de sitios web basados en inteligencia artificial, como Lovable y Vercel, han reducido drásticamente las barreras para lanzar sitios web pulidos en cuestión de minutos. Aunque estas plataformas incluyen controles de seguridad básicos, su objetivo principal es la velocidad, la facilidad de uso y el crecimiento, no evitar la suplantación de identidad de marcas a gran escala. Ese desequilibrio crea una oportunidad para que los delincuentes se muevan más rápido que las defensas, creando marcas falsas convincentes antes de que las víctimas o las empresas puedan reaccionar».

Los generadores de sitios web permiten clonar marcas de empresas conocidas sin verificación alguna, los flujos de publicación omiten los controles de identidad y la moderación falla silenciosamente o solo reacciona tras recibir una denuncia por abuso. Algunos creadores permiten a cualquiera crear y publicar un sitio web sin siquiera confirmar una dirección de correo electrónico, lo que facilita el agotamiento de las cuentas tan pronto como una de ellas es marcada o eliminada.

Para ser justos, hay indicios de que algunos proveedores están empezando a responder bloqueando campañas específicas de phishing tras su divulgación o añadiendo controles limitados de protección de la marca. Pero a menudo se trata de soluciones reactivas que se aplican una vez que el daño ya está hecho.

Mientras tanto, los atacantes pueden pasar a clones de código abierto o bifurcaciones ligeramente modificadas de las mismas herramientas alojadas en otros lugares, donde puede que no exista ninguna moderación de contenido significativa.

En la práctica, el efecto neto es que las empresas de IA se benefician del crecimiento y la experimentación que conllevan las herramientas permisivas, mientras que las consecuencias recaen sobre las víctimas y los defensores.

Hemos bloqueado el dominio en nuestro módulo de protección web y solicitado la eliminación del dominio y del proveedor.

Cómo mantenerse seguro

Los usuarios finales no pueden corregir los incentivos desalineados de la IA, pero pueden dificultar la vida a los imitadores de marcas. Incluso cuando un sitio web clonado parece convincente, hay señales de alerta a las que hay que prestar atención:

- Antes de completar cualquier pago, revise siempre los detalles de «Pagar a» o el resumen de la transacción. Si no se nombra ningún comerciante, salga y considere el sitio como sospechoso.

- Utilice unasolución antimalwareactualizada y en tiempo real con un módulo de protección web.

- No siga los enlaces publicados en comentarios, redes sociales o correos electrónicos no solicitados para comprar un producto. Siga siempre un método verificado y de confianza para ponerse en contacto con el vendedor.

Si encuentra un Malwarebytes falso Malwarebytes , por favor, háganoslo saber.

Seamos realistas, una ventana de incógnito tiene sus limitaciones.

Filtraciones de datos, comercio en la dark web, fraude crediticio. Malwarebytes Identity Theft supervisa todo ello, te avisa rápidamente y incluye un seguro contra el robo de identidad.