Nuestro equipo de asistencia para la eliminación de malware ha detectado recientemente una nueva oleada de correos electrónicos de sextorsión con el asunto: «¡Pervertido, te he grabado!».

Si el mensaje te suena familiar, es porque se trata de una variante de la conocida estafa «Hola, pervertido».

El correo electrónico afirma que el dispositivo del objetivo ha sido infectado por un «drive-by exploit», que supuestamente le ha dado al extorsionador acceso total al dispositivo. Para añadir credibilidad, el estafador incluye una contraseña que realmente pertenece al objetivo.

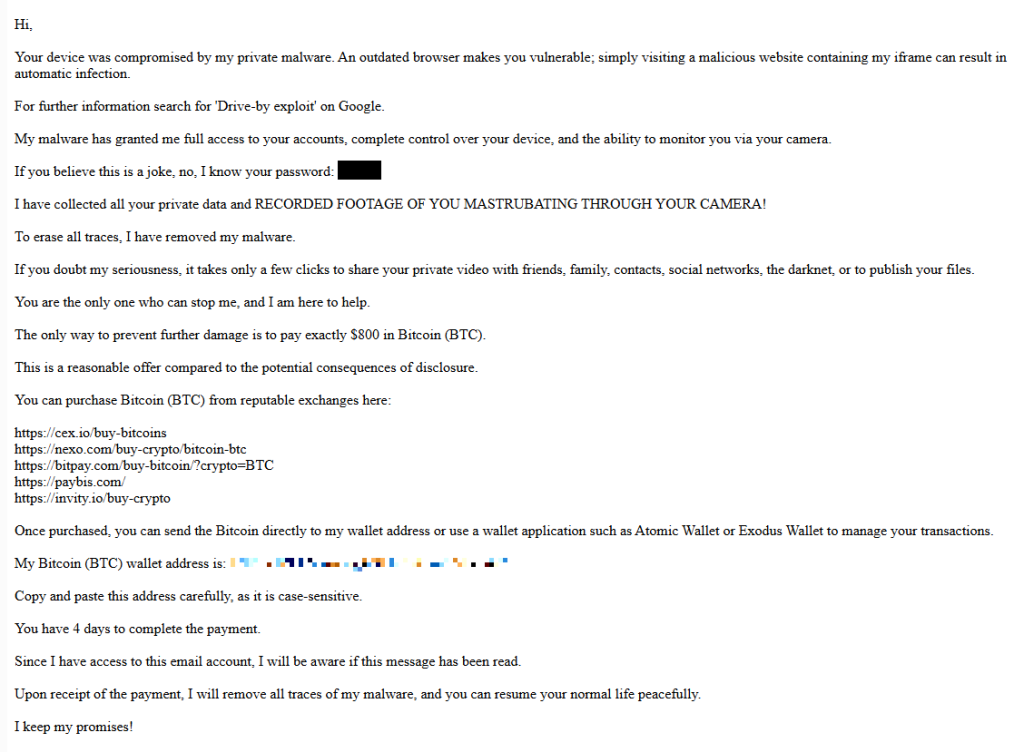

Aquí está uno de los correos electrónicos:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

El mensaje es un poco contradictorio. Al principio, el remitente afirma que ya ha eliminado el malware para «borrar todo rastro», pero más adelante promete eliminarlo tras recibir el pago.

De dónde viene la contraseña

Encontré a una remitente en particular que utilizaba el nombre Jenny Green y la dirección de Gmail JennyGreen64868@gmail.com Envié muchos de estos correos electrónicos a personas que utilizan el servicio FakeMailGenerator.

FakeMailGenerator es un servicio gratuito de correo electrónico desechable que ofrece a los usuarios una bandeja de entrada temporal y solo de recepción que pueden utilizar en lugar de su dirección real, principalmente para evitar las confirmaciones por correo electrónico o el spam.

Como se ha mencionado, las direcciones son solo de recepción, lo que significa que no pueden enviar correo legítimamente y que el buzón no está vinculado a una persona específica. Además, no hay inicio de sesión. Cualquiera que conozca la dirección (o adivine la URL del buzón) puede ver el mismo buzón.

Mi hipótesis es que el estafador buscó contraseñas en estos buzones públicos y luego las reutilizó en sus correos electrónicos de sextorsión.

Por lo tanto, los usuarios de FakeMailGenerator y servicios similares deben considerar esto como una advertencia. Su bandeja de entrada puede ser de acceso público, aparecer en los resultados de búsqueda y es posible que reciba mucho más de lo que esperaba. Definitivamente, no utilice servicios como este para nada confidencial.

Cómo mantenerse seguro

Conocer la existencia de estas estafas es el primer paso para evitarlas. Los correos electrónicos de sextorsión se basan en el pánico y la vergüenza para empujar a las personas a pagar rápidamente. Aquí hay algunos pasos sencillos para protegerse:

- No te precipites. Los estafadores se aprovechan del miedo y la urgencia. Tómate un momento para pensar antes de reaccionar.

- No respondas al correo electrónico. Responder le indica al atacante que alguien está leyendo los mensajes en esa dirección, lo que puede dar lugar a más estafas.

- Cambia tu contraseña si aparece en el correo electrónico. Si todavía utilizas esa contraseña en algún sitio, actualízala.

- Utiliza un gestor de contraseñas. Si tienes problemas para generar o almacenar una contraseña segura, echa un vistazo a ungestor de contraseñas.

- No abras archivos adjuntos no solicitados. Especialmente cuando la dirección del remitente sea sospechosa o incluso la tuya propia.

- No utilices bandejas de entrada desechables para cuentas importantes. El correo de esa bandeja de entrada podría estar disponible para que cualquiera lo encuentre.

- Para mayor tranquilidad, apague la cámara web o compre una cubierta para cubrirla cuando no la esté utilizando.

Consejo profesional: Malwarebytes Guard reconoció inmediatamente lo que era: una estafa de sextorsión.

¿Qué saben los ciberdelincuentes sobre ti?

Utiliza el análisis gratuito de huellas digitales Malwarebytes para comprobar si tu información personal ha sido expuesta en Internet.