Soy un gran defensor de los gestores de contraseñas. Es cierto que hay alternativas mejores para las contraseñas, como las claves de acceso, pero si un proveedor solo ofrece opciones de contraseña, como hacen muchos, no hay mucho que se pueda hacer al respecto. Así que, por el momento, parece que tendremos que seguir utilizando contraseñas.

Todos los gestores de contraseñas de renombre afirman que no pueden ver tus contraseñas, aunque quisieran. Sin embargo, los investigadores han descubierto que estos gestores de contraseñas en la nube «de conocimiento cero» son más vulnerables de lo que sugiere su marketing.

Los investigadores también advierten que esto no es motivo para alarmarse de inmediato. Para que se produzca una filtración total de contraseñas, se necesitarían fallos graves y poco frecuentes, como un servidor malicioso o totalmente comprometido, combinados con debilidades específicas de diseño y características habilitadas.

El «problema» subyacente es que la mayoría de estos gestores de contraseñas están basados en la nube. Son muy prácticos si estás trabajando en otro dispositivo y necesitas acceder, pero también aumentan la superficie de ataque. Compartir tus contraseñas con otro dispositivo u otro usuario abre la posibilidad de un acceso no deseado.

Los investigadores probaron varios proveedores diferentes, entre ellos LastPass, Bitwarden y Dashlane, y diseñaron varios escenarios de ataque que podrían permitir la recuperación de contraseñas.

Debilidades

Gestores de contraseñas con grupos de usuarios

En los grupos, el intercambio de claves de recuperación, claves de grupo y claves públicas de administrador a menudo implica que se obtienen del servidor sin garantía de autenticidad. Esto significa que, en determinadas circunstancias, un atacante podría obtener acceso.

Cuando el administrador de un grupo ha habilitado políticas como «recuperación automática o manual», es posible cambiarlas silenciosamente utilizando un servidor comprometido si no hay protección de integridad en el «blob de políticas» de la organización (un pequeño archivo de configuración).

Cifrado débil en servidor comprometido

Tu gestor de contraseñas toma tu contraseña maestra y la procesa mediante PBKDF2 muchas veces (por ejemplo, 600 000 rondas) antes de almacenar un hash. Pero en un servidor comprometido, un atacante podría reducir el número de iteraciones a, por ejemplo, 2, lo que hace que la contraseña maestra sea fácil de adivinar o de descifrar por fuerza bruta.

Opciones de recuperación de cuenta

En un servidor comprometido, un atacante podría cambiar el blob de políticas y cambiar la configuración a «recuperación automática» y enviarlo a los clientes. Cambiar a la recuperación automática ayuda al atacante porque permite que el sistema entregue las claves de su bóveda sin que nadie tenga que hacer clic en «aprobar» o incluso darse cuenta de que está sucediendo.

Por lo tanto, el atacante puede convertir lo que debería ser un proceso de emergencia poco frecuente y visible para el usuario en un mecanismo silencioso y rutinario que puede utilizar de forma indebida para extraer claves de almacén a gran escala o de forma sigilosa y selectiva.

Compatibilidad con versiones anteriores .

Para evitar bloquear a los usuarios de clientes antiguos, los proveedores siguen admitiendo jerarquías de claves obsoletas y modos no AEAD (cifrado autenticado con datos asociados), como CBC (encadenamiento de bloques cifrados), sin comprobaciones de integridad robustas. Esto abre la puerta a los clásicos ataques de degradación, en los que el servidor engaña al cliente para que utilice esquemas más débiles y luego recupera gradualmente el texto sin formato.

Cómo mantenerse seguro

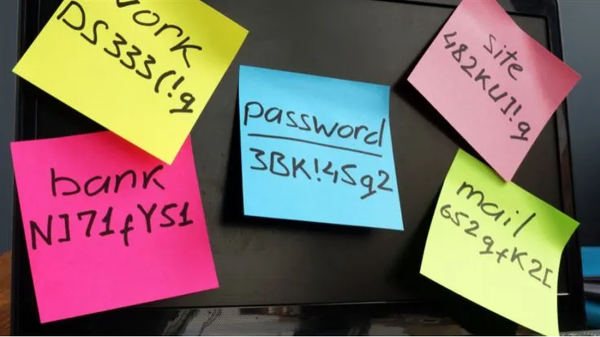

Queremos destacar que estos ataques serían muy específicos y requerirían un alto nivel de compromiso. Por lo tanto, los gestores de contraseñas en la nube siguen siendo mucho más seguros que la reutilización de contraseñas y las hojas de cálculo, pero sus afirmaciones de «conocimiento cero» no se sostienen ante ataques a nivel estatal.

Tras la divulgación responsable, muchos de los problemas ya se han solucionado o mitigado, lo que ha reducido el número de posibles ataques.

Muchos de los ataques demostrados requieren características específicas de tipo empresarial (recuperación de cuentas, almacenes compartidos, pertenencia a organizaciones) o el uso de clientes antiguos o heredados. Por lo tanto, hay que tener mucho cuidado con ellos.

Habilita la autenticación multifactorial para cuentas importantes, de modo que el atacante no tenga suficiente con solo obtener tu contraseña.

Seamos realistas, una ventana de incógnito tiene sus limitaciones.

Filtraciones de datos, comercio en la dark web, fraude crediticio. Malwarebytes Identity Theft supervisa todo ello, te avisa rápidamente y incluye un seguro contra el robo de identidad.