Un investigador publicó «Zombie ZIP», un método sencillo para modificar la primera parte (el encabezado) de un archivo ZIP de modo que indique falsamente que su contenido no está comprimido, cuando en realidad sí lo está.

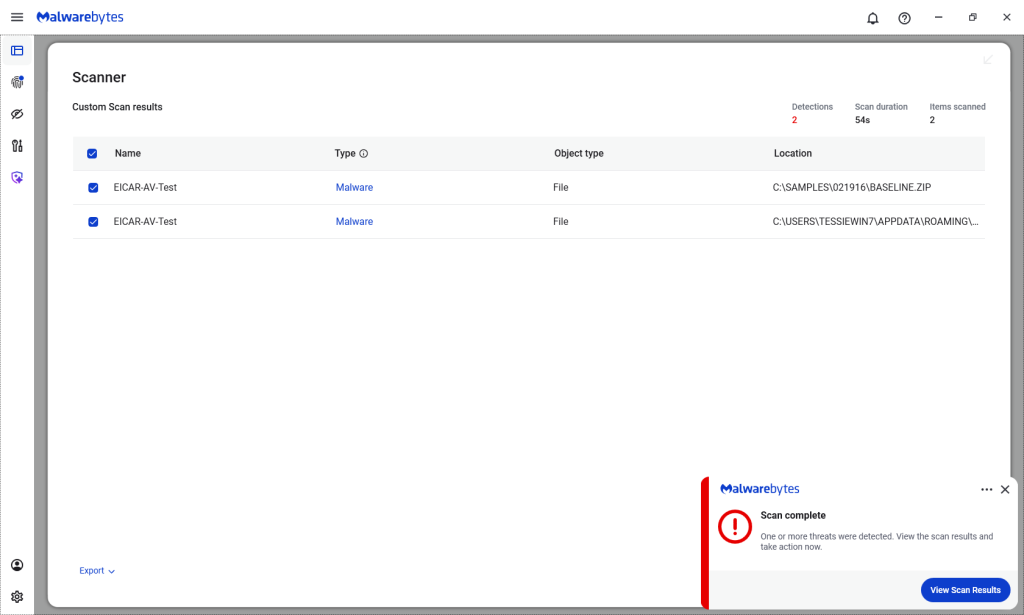

Muchos productos antivirus se fían de ese encabezado y nunca descomprimen ni analizan adecuadamente la carga útil real. En las pruebas realizadas aproximadamente una semana después de la divulgación, alrededor de 60 de las 63 suites antivirus más comunes no detectaron el malware oculto de esta manera; aproximadamente el 95 % de los motores lo dejaron pasar.

Zombie ZIP es, en esencia, un método para crear un archivo ZIP defectuoso capaz de eludir la detección de la mayoría de los programas antivirus. Sin embargo, esta técnica tiene una importante salvedad: el archivo ZIP defectuoso requiere un cargador específico para abrirse correctamente. Cualquier utilidad de archivo habitual, como el Windows integrado Windows , 7-Zip, WinRAR y otras, también marcará el archivo como defectuoso.

La vulnerabilidad se registra con el número CVE-2026-0866, aunque varios investigadores en ciberseguridad discuten si debería clasificarse como vulnerabilidad o si debería asignársele un CVE. El hecho de que requiera un cargador personalizado hace que sea casi imposible que este método infecte un sistema que no esté ya comprometido.

No obstante, las soluciones antimalware siguen pudiendo detectar tanto el cargador personalizado como cualquier malware conocido una vez que la carga útil se ha descomprimido correctamente. En otras palabras, la elusión solo afecta a la inspección inicial del archivo ZIP, no a la ejecución propiamente dicha del malware ya conocido.

Malwarebytes/ThreatDown Por cierto, ambos productos detectaron ambos archivos.

Ficha técnica

En su página de GitHub (actualmente bloqueada por Malwarebytes Browser Guard a un patrón de riesgo), los investigadores explican cómo funciona el método «Zombie ZIP».

Al cambiar el nombre del archivo compressiontype a 0 (STORED), las herramientas que intentan leer el archivo dan por sentado que el contenido del archivo se encuentra simplemente almacenado dentro del archivo ZIP y no está comprimido.

«Los motores antivirus confían en el campo ZIP Method. Cuando

Method=0 (STORED), analizan los datos como bytes sin comprimir. Pero, en realidad, los datos están comprimidos con DEFLATE, por lo que el escáner detecta ruido comprimido y no encuentra ninguna firma.El CRC se establece en la suma de comprobación de la carga útil sin comprimir, lo que genera una discrepancia adicional que hace que las herramientas de extracción estándar (7-Zip, unzip, WinRAR) muestren errores o extraigan archivos dañados.

Sin embargo, un cargador diseñado específicamente para este fin, que ignora el método declarado y descomprime el archivo como DEFLATE, recupera la carga útil a la perfección.

La vulnerabilidad consiste en eludir los escáneres: los controles de seguridad indican que «no hay malware presente», cuando en realidad sí lo hay y puede recuperarse fácilmente con herramientas de los atacantes.

El investigador en seguridad Didier Stevens publicado un método para examinar de forma segura el contenido de un archivo ZIP «zombi» mal formado. Una forma de detectar la manipulación es comparando los campos del encabezado del ZIP compressedsize y uncompressedsize. Si son diferentes, eso significa que el archivo ZIP no está realmente ALMACENADO, sino comprimido.

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.