ACTUALIZACIÓN (27 de febrero de 2026): Hemos añadido más claridad en torno al abuso de productos comerciales legítimos.

ACTUALIZACIÓN (25 de febrero de 2026): Teramind ha declarado que no está afiliada a los actores maliciosos descritos y que no autorizó la implementación del software mencionado. Se han realizado más actualizaciones en todo el documento para mayor claridad.

Un sitio web falso de reuniones de Zoom está instalando silenciosamente software de vigilancia en Windows . Los visitantes llegan a una imitación convincente de una videollamada de Zoom. Momentos después, una cuenta atrás automática de «Actualización disponible» descarga un instalador malicioso, sin pedir permiso.

La campaña fraudulenta impulsa un instalador de Teramind, que es un producto legítimo y una solución comercial de supervisión de la fuerza laboral que utilizan las empresas para registrar lo que hacen los empleados en los ordenadores del trabajo, a víctimas desprevenidas. Sin embargo, en esta campaña ciberdelictiva, con la que Teramind no tiene ninguna relación, el programa malversado y alterado se está introduciendo silenciosamente en los ordenadores de personas normales que pensaban que se estaban uniendo a una reunión.

Hiciste clic en un enlace de Zoom, pero no había ninguna reunión.

Toda la operación comienza en uswebzoomus[.]com/zoom/, un sitio web que se abre como una sala de espera de Zoom. En el momento en que se carga, envía silenciosamente un mensaje a los atacantes para informarles de que alguien ha llegado.

Tres participantes falsos con guion —«Matthew Karlsson», «James Whitmore» y «Sarah Chen»— parecen unirse a la llamada uno por uno, cada uno anunciado por un tono de Zoom que suena auténtico. El audio de su conversación se repite en bucle de fondo.

La página se comporta de manera diferente si nadie interactúa con ella. El audio y la secuencia de la reunión solo comienzan una vez que una persona real hace clic o escribe. Las herramientas de seguridad automatizadas que escanean páginas sospechosas sin interactuar pueden no detectar nada inusual.

Se muestra una advertencia permanente de «Problema de red» sobre el mosaico de vídeo principal. No se trata de un fallo técnico: la página está programada para mostrarla siempre. El audio entrecortado y el vídeo con retraso son totalmente deliberados y tienen un propósito psicológico específico. Un visitante que sufre una llamada interrumpida asumirá naturalmente que hay algún problema con la aplicación. Cuando aparece el mensaje «Actualización disponible» unos instantes después, parece que se ha solucionado el problema.

La cuenta atrás que nadie pidió

Diez segundos después de que aparezca la pantalla de la reunión, aparece una ventana emergente: «Actualización disponible: hay una nueva versión disponible para descargar». Un indicador giratorio gira y un contador cuenta atrás de cinco a cero. No hay botón para cerrarla.

En este punto, el visitante ya ha soportado una llamada frustrante y con fallos técnicos, y una actualización de software es exactamente lo que se le ha preparado para que desee. La ventana emergente no llega como una sorpresa, sino como una respuesta.

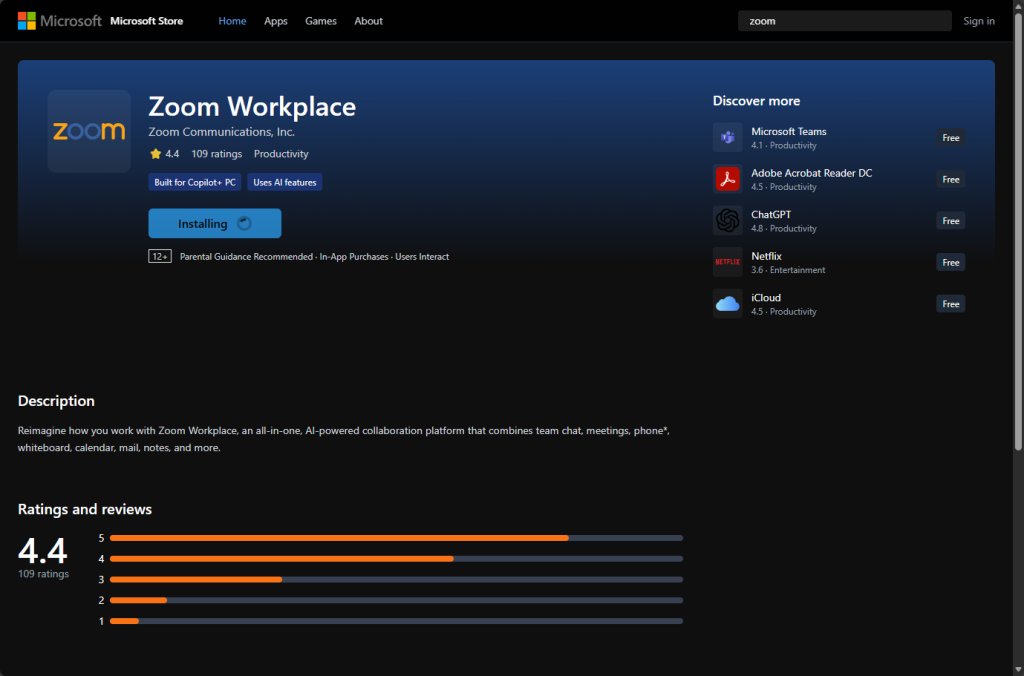

Cuando el contador llega a cero, se le indica al navegador que descargue un archivo de forma silenciosa. En ese mismo instante, la página cambia a lo que parece ser la Microsoft Store mostrando «Zoom Workplace» en medio de la instalación, con el icono girando y todo. Mientras el visitante observa lo que parece ser una instalación legítima que resuelve el problema, el instalador real ya se ha descargado en su carpeta de Descargas, sin pedir permiso en ningún momento.

Una actualización de Zoom con Teramind integrado

El archivo descargado se llama zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. Es un formato Windows estándar Windows . Su huella digital única es 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

El nombre del archivo lo dice todo: la cadena s-i(__) copia la convención de nomenclatura propia de Teramind para un instalador de instancias ocultas, con el hash que le sigue identificando la cuenta específica de Teramind controlada por el atacante a la que el agente enviará los informes.

El análisis de seguridad del contenido del archivo reveló dos fragmentos de texto especialmente reveladores ocultos en su interior: la versión del agente 26.3.3403 y un campo denominado «IP del servidor o nombre de host». Estos campos confirman que el instalador estaba preconfigurado para conectarse a un servidor Teramind controlado por el atacante.

El instalador se ejecuta a través de Windows sin presentar una interfaz de instalación interactiva típica para el consumidor. El objetivo que se está configurando como objetivo de vigilancia no tiene ni idea de que esto está sucediendo.

Diseñado para ser invisible

Dentro de los archivos internos de compilación del instalador —notas que quedan del proceso de desarrollo y que normalmente solo ven los autores del software—, el nombre de la carpeta out stealth aparece en la ruta de compilación. Esto indica que los atacantes configuraron el instalador utilizando la opción de implementación «modo sigiloso» de Teramind, una función empresarial legítima diseñada para implementaciones de TI autorizadas en las que se requiere un agente invisible. Sin embargo, en esta campaña delictiva, esa función se está utilizando indebidamente para evitar la detección en los dispositivos personales de las víctimas.

En esta versión del Windows , el MSI de Teramind asigna de forma predeterminada el nombre al binario del agente. dwm.exe y lo instala en una carpeta ProgramData\{GUID} directorio. Este comportamiento está documentado por el proveedor y se puede cambiar utilizando el TMAGENTEXE Parámetro del instalador.

Durante la instalación, el software se ensambla por etapas. Varios componentes de Teramind se descomprimen en directorios temporales durante la instalación. Estos archivos intermedios no están firmados individualmente, lo que a veces puede activar herramientas de seguridad durante el análisis. La cadena de instalación primero confirma si Teramind ya está en la máquina y, a continuación, recopila el nombre del ordenador, la cuenta de usuario actual, el idioma del teclado y la configuración regional del sistema. Estos son los datos que Teramind necesita para identificar el dispositivo y comenzar a informar de la actividad a quien lo haya implementado.

El agente está configurado para comunicarse con una instancia remota del servidor Teramind, en consonancia con las implementaciones de supervisión empresarial.

Diseñado para engañar a las herramientas que lo detectarían.

Uno de los aspectos más deliberados de este instalador es lo mucho que se esfuerza por evitar ser analizado. Los investigadores de seguridad examinan el software sospechoso en entornos «sandbox» controlados (básicamente máquinas virtuales aisladas en las que el software puede ejecutarse de forma segura mientras se supervisa). Este instalador está diseñado para detectar exactamente esa situación y comportarse de forma diferente.

Las marcas de análisis en tiempo de ejecución indican la presencia de lógica de depuración y detección del entorno (DETECT_DEBUG_ENVIRONMENT). El instalador realiza comprobaciones coherentes con entornos de análisis o sandbox identificativos y puede alterar su comportamiento en esas condiciones.

Una vez completada la instalación, el instalador elimina sus archivos temporales y carpetas de preparación. Eso significa que, cuando alguien revise el equipo, es posible que ya no haya rastros evidentes del instalador. Sin embargo, el agente de supervisión sigue ejecutándose en segundo plano.

¿Qué hace que esta campaña ciberdelictiva sea tan peligrosa?

Teramind es un proveedor de software legítimo cuyo propósito cumple una función. Las empresas pagan por él para supervisar al personal en los dispositivos propiedad de la empresa: registra cada pulsación de tecla, toma capturas de pantalla a intervalos regulares, registra qué sitios web se han visitado y qué aplicaciones se han abierto, captura el contenido del portapapeles y realiza un seguimiento de la actividad del correo electrónico y los archivos.

En un contexto corporativo, donde los empleados están informados y existen políticas establecidas, esto es legal. Pero aquí, los ciberdelincuentes hacen un uso indebido de la herramienta Teramind e instalan secretamente el software en equipos personales sin autorización.

Los atacantes no crearon un malware personalizado. Utilizaron un producto comercial desarrollado profesionalmente, diseñado para funcionar de forma fiable y persistente incluso tras reiniciar el sistema. Esto lo hace más duradero que muchas estafas tradicionales.

Dado que los archivos pertenecen a un software legítimo, no hay ningún código malicioso que puedan detectar las herramientas antivirus tradicionales. Se trata más bien de una situación en la que el contexto es importante. En este caso, los estafadores están haciendo un uso indebido del software de supervisión legítimo de Teramind al instalarlo sin consentimiento en un dispositivo personal de la víctima sin su conocimiento.

Qué hacer si usted puede haber sido afectado

Si visitó uswebzoomus[.]com/zoom/ y se descargó un archivo con el nombre anterior:

No lo abras.

Si ya lo ha ejecutado, considere que su dispositivo está comprometido.

Comprueba la carpeta de instalación:

- Abre el Explorador de archivos.

- Navegar a

C:\ProgramData. - Busca una carpeta llamada

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData está oculto de forma predeterminada. En el Explorador de archivos, seleccione Ver y active«Elementos ocultos».

Comprueba si el servicio está en ejecución:

- Abre el símbolo del sistema como administrador.

- Tipo: sc query tsvchst

- Pulse Intro.

Si se muestra STATE: 4 RUNNING, el agente está activo. Si el servicio no existe, no se instaló con la configuración predeterminada.

Cambia las contraseñas de las cuentas importantes (correo electrónico, banca y trabajo) desde un dispositivo diferente y limpio.

Si esto ha ocurrido en un ordenador del trabajo, ponte en contacto con tu equipo de TI o de seguridad inmediatamente.

Para evitar ataques similares en el futuro:

- Abre Zoom directamente desde la aplicación en tu dispositivo.

- Escribe zoom.us en tu navegador tú mismo en lugar de hacer clic en enlaces inesperados.

- Ten cuidado con los enlaces que no esperabas específicamente.

Reflexiones finales

Existe una tendencia silenciosa pero creciente de atacantes que abusan y hacen un uso indebido de software comercial legítimo. Herramientas como Teramind llegan a un equipo y evitan ser detectadas por las herramientas antivirus tradicionales porque son legítimas y creíbles, y esa credibilidad es precisamente lo que las hace útiles para los delincuentes que las utilizan sin permiso.

Esta campaña ciberdelictiva no se basa en sofisticadas técnicas. No se utilizó ninguna técnica de piratería informática nueva. El atacante creó una página falsa de Zoom muy convincente, configuró una descarga automática para que se activara antes de que cualquier visitante tuviera motivos para sospechar y utilizó una pantalla falsa de Microsoft Store para explicarlo todo. Desde el clic hasta la instalación transcurren menos de treinta segundos. Alguien que esperaba una invitación de Zoom y veía lo que parecía una instalación de Microsoft en curso podía fácilmente marcharse creyendo que no había pasado nada inusual.

Zoom es objeto de suplantación de identidad con frecuencia porque las personas reciben enlaces a reuniones a través del correo electrónico, mensajes de texto, Slack e invitaciones de calendario, y hacen clic rápidamente. Dedicar cinco segundos a confirmar que un enlace realmente conduce a zoom.us es un hábito sencillo que puede evitar un problema grave.

Indicadores de compromiso (IOC)

Hashes de archivos (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Dominios

uswebzoomus[.]com

ID de instancia de Teramind

941afee582cc71135202939296679e229dd7cced