Una copia troyanizada del cliente FTP de código abierto FileZilla 3.69.5 está circulando por Internet. El archivo contiene la aplicación FileZilla legítima, pero con un único archivo DLL malicioso añadido a la carpeta. Cuando alguien descarga esta versión manipulada, la extrae y ejecuta FileZilla, Windows primero la biblioteca maliciosa. A partir de ese momento, el malware se ejecuta dentro de lo que parece ser una sesión normal de FileZilla.

Dado que la copia infectada tiene el mismo aspecto y se comporta igual que el software auténtico, es posible que las víctimas no se den cuenta de que algo va mal. Mientras tanto, el malware puede acceder a las credenciales FTP guardadas, ponerse en contacto con su servidor de comando y control, y permanecer activo en el sistema. El riesgo no se limita al ordenador local. Las credenciales robadas podrían exponer los servidores web o las cuentas de alojamiento a los que se conecta el usuario.

Este ataque no aprovecha una vulnerabilidad en FileZilla. Depende de que alguien descargue la copia modificada de un sitio web no oficial y la ejecute. El mecanismo de propagación es un simple engaño, como dominios similares o envenenamiento de búsquedas, en lugar de una autopropagación automática.

Una tendencia creciente de software de confianza, paquetes infectados

El abuso de utilidades de código abierto de confianza parece estar aumentando. El mes pasado, informamos sobre descargas falsas de 7-Zip que convertían los ordenadores domésticos en nodos proxy. Los investigadores de seguridad también han informado de que una infraestructura de actualización de Notepad++ comprometida distribuyó una puerta trasera personalizada a través de la carga lateral de DLL durante varios meses.

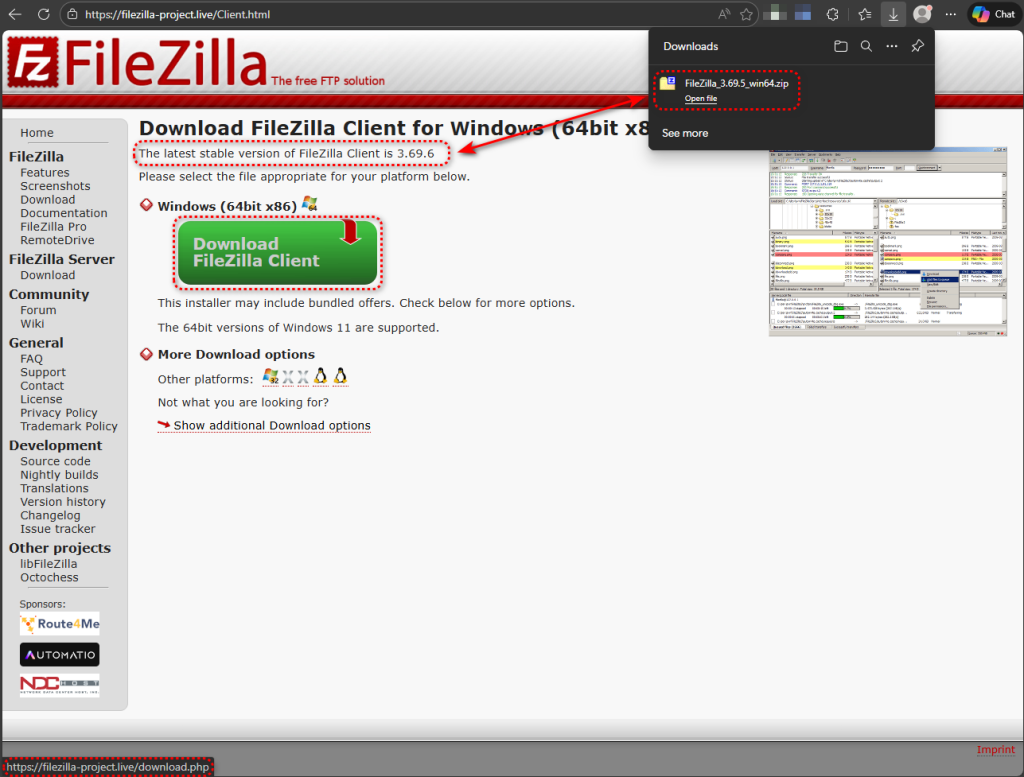

Ahora, FileZilla se ha añadido a la lista de programas suplantados de esta manera. Un dominio similar, filezilla-project[.]live, aloja el archivo malicioso.

El método es sencillo: se toma una copia portátil legítima de FileZilla 3.69.5, se coloca un único archivo DLL malicioso en la carpeta, se vuelve a comprimir y se distribuye el archivo. La infección se basa en un Windows bien conocido Windows denominado «secuestro del orden de búsqueda de DLL», por el cual una aplicación carga una biblioteca desde su propio directorio antes de comprobar la carpeta Windows .

Un archivo, una marca de tiempo, un regalo promocional.

El archivo contiene 918 entradas. De ellas, 917 tienen como fecha de última modificación el 12 de noviembre de 2025, lo que coincide con el lanzamiento oficial de FileZilla 3.69.5 portable. Hay una entrada que destaca: version.dll, con fecha del 3 de febrero de 2026, casi tres meses más reciente que el resto de documentos del archivo.

Una distribución portátil limpia de FileZilla no incluye un version.dll. Las DLL legítimas del paquete son todas bibliotecas específicas de FileZilla, tales como libfilezilla-50.dll y libfzclient-private-3-69-5.dll. La biblioteca API Windows —version.dll—es una DLL del sistema que reside en C:\Windows\System32 y no tiene razón para estar dentro de una carpeta de FileZilla. Su presencia es el ataque en sí mismo.

Pillados in fraganti: lo que nos mostró Process Monitor

Confirmamos la carga lateral en un sistema en vivo utilizando Process Monitor. Cuando filezilla.exe Cuando se inicia, necesita cargar una serie de archivos DLL. Para cada uno de ellos, Windows primero el directorio propio de la aplicación y, a continuación, recurre a la carpeta del sistema.

Para bibliotecas del sistema como IPHLPAPI.DLL y POWRPROF.dll, el directorio de aplicaciones devuelve NAME NOT FOUND, por lo que Windows las copias legítimas desde C:\Windows\System32. Este es un comportamiento normal. Pero para version.dllLa copia troyanizada se encuentra en la carpeta FileZilla. Windows la Windows allí, la asigna a la memoria y nunca llega a System32. El código malicioso ahora se ejecuta dentro de filezilla.exeEl proceso propio de .

Diecisiete milisegundos después de cargarse, el DLL malicioso busca version_original.dll en el mismo directorio y obtiene NAME NOT FOUND. Esto es un indicio claro de proxy DLL, una técnica en la que la DLL maliciosa está diseñada para reenviar llamadas de función legítimas a una copia renombrada de la biblioteca original, de modo que la aplicación host siga funcionando con normalidad. En este caso, el original renombrado no se incluyó en el archivo, lo que puede contribuir a la inestabilidad de la aplicación.

FileZilla llama a LoadLibrary solo con el nombre del archivo DLL en lugar de la ruta completa, por lo que Windows primero Windows el directorio de la propia aplicación, exactamente el comportamiento que necesitan los atacantes para introducir un archivo DLL malicioso. Se trata de un comportamiento de diseño habitual.

Diseñado para detectar entornos de análisis.

La DLL incluye múltiples comprobaciones diseñadas para detectar máquinas virtuales y entornos aislados antes de ejecutar su carga útil. El análisis del comportamiento revela comprobaciones de la versión del BIOS, consultas al fabricante del sistema, sondeo de la clave de registro de VirtualBox, enumeración de unidades de disco y asignación de memoria mediante write-watch, una técnica que puede detectar el escaneo de memoria por parte de herramientas de análisis. Los bucles de suspensión evasivos completan el conjunto de herramientas antianálisis.

Estas comprobaciones son selectivas, no absolutas. En entornos aislados muy similares a los sistemas reales de los usuarios, el cargador resolvió correctamente su dominio C2 e intentó realizar devoluciones de llamada. En configuraciones más claramente virtualizadas, permaneció inactivo y no generó ninguna actividad de red más allá de las consultas Windows rutinarias Windows . En nuestro propio sistema de pruebas, FileZilla se cerró casi inmediatamente después de iniciarse, en consonancia con la detección del entorno por parte de la DLL y la eliminación del proceso host antes de alcanzar su fase de red.

DNS sobre HTTPS: llamar a casa donde nadie escucha

Cuando el cargador determina que el entorno es seguro, no utiliza el DNS tradicional para resolver su dominio de comando y control. En su lugar, envía una solicitud HTTPS al resolutor público de Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Esta técnica, DNS sobre HTTPS o DoH, elude la supervisión corporativa del DNS, las listas de bloqueo basadas en DNS y los dispositivos de seguridad que inspeccionan el tráfico en el puerto 53. Se trata del mismo método de evasión utilizado en la campaña de proxyware falso 7-Zip del mes pasado.

Una vez que se resuelve el dominio, el cargador vuelve a llamar a su servidor de ensayo. El análisis de memoria del proceso del cargador reveló la configuración completa integrada en tiempo de ejecución:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

El seguimiento de la campaña al estilo UTM sugiere una operación estructurada con múltiples vectores de distribución. Es probable que la etiqueta tbs2 y el identificador de origen dll diferencien esta distribución de carga lateral de DLL de otros métodos de entrega dentro de la misma operación.

Un segundo canal C2 en un puerto no estándar

Más allá de la devolución de llamada al DoH, el malware también se conecta con 95.216.51.236 en el puerto TCP 31415, un puerto no estándar en la infraestructura alojada por Hetzner. La captura de red muestra diez intentos de conexión en dos sesiones, lo que sugiere un mecanismo de reintento persistente diseñado para mantener el contacto con su operador. El uso de un puerto alto no estándar es una técnica común para mezclar el tráfico C2 más allá de los cortafuegos que solo inspeccionan los puertos de servicio conocidos.

Lo que señaló el análisis conductual

El análisis automatizado del comportamiento del archivo señaló varias capacidades adicionales más allá de lo que observamos directamente. Las reglas de comportamiento señalaron la recopilación de credenciales desde el software cliente FTP local. Dado que el malware se carga lateralmente mediante FileZilla, algunas de estas detecciones pueden reflejar el acceso legítimo de FileZilla a su almacén de credenciales, aunque la combinación con la infraestructura de devolución de llamada C2 hace que una explicación benigna sea poco probable.

Otros indicadores de comportamiento incluidos:

• Creación de procesos suspendidos y escritura en la memoria de otros procesos

• Compilación de .NET en tiempo de ejecución mediante csc.exe

• Modificaciones del Registro compatibles con la persistencia de la ejecución automática

• Varias llamadas a la API de cifrado de archivos

En conjunto, estos comportamientos sugieren un implante multifuncional capaz de robar credenciales, inyectar procesos, persistir y, potencialmente, cifrar datos.

Qué hacer si usted puede haber sido afectado

Ten cuidado con los sitios desde los que descargas software. La descarga lateral de archivos DLL no es algo nuevo, y esta campaña demuestra cómo añadir un solo archivo malicioso a un archivo legítimo puede comprometer un sistema. Recientemente hemos visto tácticas similares con descargas falsas de 7-Zip y otros canales de distribución comprometidos. Trata el software descargado fuera de los dominios oficiales del proyecto con la misma precaución que los archivos adjuntos inesperados de los correos electrónicos.

- Comprueba si hay

version.dlldentro de cualquier directorio portátil de FileZilla en su sistema. Una distribución legítima de FileZilla no incluye este archivo. Si está presente, considere que el sistema está comprometido. - Descargue FileZilla únicamente desde el dominio oficial del proyecto en filezilla-project.org y verifique el hash de la descarga con el valor publicado en el sitio.

- Supervisa el tráfico DNS sobre HTTPS procedente de procesos que no sean del navegador. Conexiones HTTPS salientes a resolutores DoH conocidos, como

1.1.1.1o8.8.8.8Las aplicaciones que no tienen por qué realizar solicitudes web deben ser investigadas. - Bloquee los dominios y las direcciones IP que figuran en la sección IOC más abajo en el perímetro de su red.

- Inspeccione los archivos zip en busca de anomalías en las marcas de tiempo antes de extraer y ejecutar aplicaciones. Un solo archivo con una fecha de modificación diferente al resto del archivo es una señal de alerta sencilla pero eficaz.

Malwarebytes y bloquea las variantes conocidas de esta amenaza.

Indicadores de compromiso (IOC)

Hashes de archivo (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— Archivo FileZilla troyanizado (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— troyanizadoversion.dllcontenido en el archivo

Dominios

filezilla-project[.]livewelcome.supp0v3[.]com— Retorno de llamada C2 y puesta en escena

Indicadores de red

95.216.51[.]236:31415— Servidor C2

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.