Lo que necesitas saber:

- El intercambio de SIM es cuando un estafador toma el control de tu número de teléfono.

- La tarjeta SIM se puede utilizar para interceptar la verificación de cuentas basada en texto de tu banco o redes sociales.

- Las señales de advertencia incluyen la pérdida repentina del servicio o bloqueos de inicio de sesión.

- Puedes mantenerte protegido con los PIN de operador y una autenticación de dos factores (2FA) más segura.

- Si te ocurre esto, actúa rápidamente: ponte en contacto con tu operador para que te ayude a proteger tus cuentas.

Imagina perder el acceso a tu teléfono. Es una pesadilla para muchas personas que almacenan gran cantidad de información importante en sus dispositivos.

Dejar caer o que te roben el teléfono no son las únicas formas en las que puedes perderlo. Es posible que otra persona haya tomado el control de tu número. El intercambio de SIM es una técnica que utilizan los ciberdelincuentes para hacer precisamente eso. Una vez que lo consiguen, pueden interceptar llamadas y mensajes de texto, y utilizarlos para acceder a cuentas protegidas por verificación basada en texto.

A menudo comienza con pequeñas señales de advertencia. Las llamadas dejan de conectarse, la señal desaparece o, de repente, se cierra la sesión en aplicaciones importantes. Cuanto antes reconozca estas señales de alerta, más posibilidades tendrá de detener el ataque antes de que se produzcan daños graves.

Configurar un PIN de operador y cambiar a una autenticación de dos factores más segura puede convertirte en un objetivo mucho más difícil. Y si ocurre lo peor, la rapidez es fundamental. Tendrás que avisar a tu operador y bloquear tus cuentas inmediatamente.

¿Qué es el intercambio de SIM?

El intercambio de SIM ocurre cuando un estafador convence a tu operador de telefonía móvil para que transfiera tu número de teléfono a una tarjeta SIM que ellos controlan. La transferencia puede realizarse por teléfono o incluso en persona en una tienda; los estafadores se hacen pasar por ti y afirman que la SIM original se ha perdido o se ha dañado.

Una vez que se realiza la transferencia, tu teléfono pierde el servicio. Todas las llamadas o mensajes de texto destinados a ti se envían al atacante. Esto puede incluir códigos de acceso de un solo uso y mensajes de verificación que muchos servicios envían por mensaje de texto para confirmar tu identidad, lo que les da a los atacantes una forma de acceder a tus cuentas.

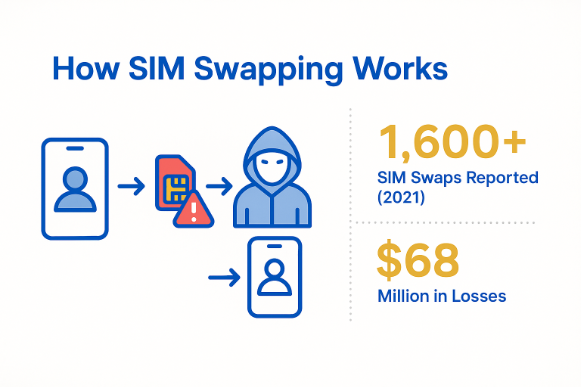

Este es un problema cada vez mayor. Según el Centro de Denuncias de Delitos en Internet (IC3) del FBI, solo en 2021se denunciaronmás de1600 casos de intercambio de tarjetas SIM, con pérdidas que superaron los 68 millones de dólares.

Cómo lo hacen los estafadores

Hacerse con un número de teléfono no es tan complicado como podría parecer. Para un estafador decidido, lo más difícil suele ser reunir suficientes datos para convencer a un operador de telefonía móvil de que es el verdadero titular de la cuenta.

Paso a paso: dentro de un intercambio de SIM

El proceso suele comenzar con la recopilación de información. Los delincuentes pueden rebuscar en las filtraciones de datos o reutilizar los datos robados a través de correos electrónicos de phishing, o recopilar datos personales a partir de publicaciones en las redes sociales.

Con esta información, se ponen en contacto con tu operador de telefonía móvil, a veces por teléfono y otras veces a través del servicio de asistencia en línea. Haciéndose pasar por ti, afirman que su tarjeta SIM se ha perdido o dañado y solicitan que el número se transfiera a una nueva SIM. Si el operador aprueba la solicitud, tu número se activa instantáneamente en el dispositivo del estafador.

En ese momento, se pierde el servicio sin previo aviso y el atacante comienza a recibir tus llamadas y mensajes de texto.

Trucos comunes utilizados

Los estafadores suelen utilizar mensajes de phishing que parecen provenir de tu proveedor de telefonía móvil, en los que te piden que «verifiques» tu cuenta o que hagas clic en un enlace malicioso. Incluso las actualizaciones de redes sociales que parecen inofensivas pueden revelar respuestas a preguntas de seguridad comunes, como tu fecha de nacimiento o el nombre de tu mascota.

Enalgunas situaciones, un atacante puede contar con la ayuda de alguien dentro de la operadora que procesa la transferencia de la tarjeta SIM directamente, sin pasar por los pasos normales de verificación del cliente.

¿Cuáles son los indicios de un intercambio de SIM?

Cuando se produce un intercambio de SIM, las pistas suelen aparecer de forma repentina. Es posible que estés utilizando tu teléfono y, de repente, dejen de llegar llamadas o mensajes. Otras señales de alerta pueden aparecer rápidamente.

Señales de alarma

Hay algunos indicios reveladores de que algo no va bien con tu tarjeta SIM:

- Tu teléfono muestra de repente «sin señal» o pierde el servicio sin explicación alguna.

- No puede acceder a sus cuentas y no puede recibir los códigos de seguridad por SMS para volver a acceder.

- Observa actividad inesperada, como retiradas de dinero del banco o mensajes de restablecimiento de contraseña que no ha solicitado.

- Tu operador móvil confirma que tu número ha sido activado en otra tarjeta SIM o dispositivo.

Cuanto antes reconozcas estos síntomas, más posibilidades tendrás de detener al agresor antes de que cause daños graves.

Qué hacer si eres víctima

La rapidez es fundamental tras un cambio de tarjeta SIM. Cuanto más tiempo tenga un atacante tu número, más oportunidades tendrá de comprometer tus cuentas.

Actúa rápido para limitar el daño.

Es fácil entrar en pánico en esta situación, pero lo mejor es mantener la calma y actuar con rapidez para limitar las consecuencias.

- Llama inmediatamente a tu operador de telefonía móvil y pídeles que reviertan la transferencia de la tarjeta SIM. Prepárate para proporcionarles tu identificación.

- Inicie sesión en sus cuentas más importantes y cambie sus contraseñas, empezando por el correo electrónico, la banca y las redes sociales.

- Sustituya la autenticación de dos factores basada en SMS por una aplicación de autenticación como Google Authenticator o Authy siempre que sea posible. Estas aplicaciones no son vulnerables a la interceptación de mensajes de texto tras un cambio de tarjeta SIM.

- Vigila de cerca tu banco, tus aplicaciones de pago y tus cuentas de crédito para detectar cualquier actividad sospechosa.

Cada minuto cuenta si eres víctima de un intercambio de SIM. Recuperar el control de tu número debe ser tu prioridad principal, ya que esto te permitirá proteger otras cuentas de forma más eficaz.

Cómo protegerse del intercambio de tarjetas SIM

Prevenir un intercambio de SIM es mucho más fácil que recuperarse de uno. Lo primero es reforzar el control sobre tu cuenta móvil. La idea es dificultar que alguien pueda suplantar tu identidad ante tu operador.

Una de las medidas más eficaces es establecer un PIN o contraseña sólidos y únicos para tu cuenta. Evita opciones predecibles, como tu año de nacimiento o patrones numéricos simples, que los atacantes suelen adivinar o descubrir fácilmente.

Si tu proveedor ofrece una función de bloqueo de SIM o congelación de cuenta, actívala. Estas herramientas añaden comprobaciones adicionales antes de que se realicen cambios en tu cuenta y pueden impedir transferencias de SIM no autorizadas.

Proteja su cuenta telefónica

Muchos operadores ofrecen ahora funciones de seguridad adicionales que puedes activar. Estas funciones pueden impedir que alguien transfiera tu número sin tu autorización directa. Incluso un pequeño paso adicional puede bloquear a un atacante que haya recopilado datos personales sobre ti.

Utilice métodos de autenticación más seguros.

Puede optar por dejar de utilizar la autenticación de dos factores basada en mensajes de texto, que es vulnerable tanto a los ataques de intercambio de SIM como a los de phishing (malwarebytes). Las aplicaciones de autenticación como Authy o Google Authenticator generan códigos en su dispositivo y no dependen de su número de teléfono, lo que las hace más resistentes a los ataques basados en SIM. Para una protección aún mayor, considere la posibilidad de utilizar una llave de seguridad física. Algunas de ellas requieren que alguien tenga físicamente el dispositivo en la mano para iniciar sesión.

Adopta hábitos más inteligentes en Internet.

La mayoría de los intentos de intercambio de SIM comienzan con información personal robada. Ten cuidado al hacer clic en enlaces de fuentes desconocidas. Piensa siempre dos veces antes de responder a mensajes no solicitados que te pidan datos de tu cuenta.

Limita la cantidad de información personal que compartes en las redes sociales y considera utilizar direcciones de correo electrónico diferentes para tus cuentas bancarias y redes sociales, de modo que una filtración no dé acceso a todo lo demás.

Protección de bonificaciones: lo que puede hacer su operador

Tu proveedor de telefonía móvil desempeña un papel fundamental en la prevención de los ataques de intercambio de SIM. Aunque las opciones específicas varían entre los distintos operadores, la mayoría ofrece ahora capas de seguridad adicionales que puedes solicitar.

Algunos operadores pueden bloquear tu cuenta para que no se puedan realizar cambios de SIM ni transferencias de números sin una verificación adicional. Otros te enviarán alertas si se intenta realizar un cambio, lo que te dará la oportunidad de intervenir antes de que se complete.

Herramientas que vale la pena preguntar

Vale la pena comprobar si tu operador ofrece sistemas de detección de fraudes que señalen actividades inusuales o comprobaciones de identidad adicionales antes de que se procesen los cambios en la cuenta.

Muchos proveedores disponen ahora de aplicaciones móviles en las que usted mismo puede revisar y gestionar la configuración de seguridad de su cuenta, lo que le ofrece un mayor control sin tener que llamar al servicio de asistencia. Pregúnteles sobre los métodos de detección de fraudes que pueden utilizar o los pasos de verificación adicionales que se pueden implementar. Todas las redes son diferentes. Sin duda, merece la pena comprobar qué ofrecen para evitar que se produzcan este tipo de problemas.

Artículos relacionados

¿Cuáles son las señales de alerta de un teléfono pirateado?

¿Cuáles son las señales de alerta del robo de identidad que debes conocer?

¿Qué relación hay entre el relleno de credenciales y los ataques de intercambio de SIM?

¿Qué es smishing en qué se diferencia del intercambio de SIM?