Le Patch Tuesday de ce mois-ci corrige 137 failles de sécurité, dont 31 jugées critiques par Microsoft, aucune faille « zero-day » n'étant actuellement exploitée dans la nature.

Microsoft définit un « zero-day » comme « une faille logicielle pour laquelle aucun correctif officiel ni aucune mise à jour de sécurité n'est encore disponible ». Ce mois-ci, Microsoft n'a constaté aucune exploitation des vulnérabilités répertoriées dans des environnements de production.

Cette mise à jour est toutefois loin d'être sans risque. Une grande partie des failles critiques permet l'exécution de code à distance (RCE) sur Windows , Office, Azure, SharePoint et les composants graphiques. Cela signifie que les pirates qui parviennent à inciter un utilisateur à ouvrir un document malveillant ou à se connecter à un service malveillant pourraient prendre le contrôle total d'un système.

Deux vulnérabilités à traiter en priorité

Parmi cette liste, nous en avons sélectionné deux qui semblent susceptibles de poser problème.

Il s'agit tout d'abord de la vulnérabilité CVE-2026-40361, qui affiche un score CVSS de 8,4 sur 10. Elle est décrite comme une vulnérabilité critique de type « use-after-free » dans Microsoft Word, susceptible de permettre à un pirate d'exécuter du code localement sur le système affecté.

L'utilisation après libération (use-after-free) est un type de vulnérabilité causé par une utilisation incorrecte de la mémoire dynamique pendant le fonctionnement d'un programme. Si, après avoir libéré un emplacement mémoire, un programme n'efface pas le pointeur vers cette mémoire, un attaquant peut être en mesure d'utiliser l'erreur pour manipuler le programme.

Ainsi, si un pirate parvient à convaincre un utilisateur d'ouvrir un document Word malveillant, ou même d'en afficher un aperçu, il pourrait exécuter du code arbitraire avec les privilèges de l'utilisateur actuel. Cela suffit souvent pour installer des logiciels malveillants, voler des identifiants ou se déplacer latéralement au sein d'un réseau.

La deuxième faille est CVE-2026-35421 (score CVSS de 7,8 sur 10). Il s'agit d'un débordement de tampon critique lié à la mémoire dynamique (heap) dans l'interface GDI ( Windows Device Windows . Un débordement de tampon se produit lorsqu'une zone de mémoire au sein d'une application logicielle atteint la limite de son adresse et écrit dans une région de mémoire adjacente. Microsoft précise :

« Pour que cette vulnérabilité puisse être exploitée, un utilisateur devrait ouvrir ou traiter d'une autre manière un fichier EMF (Enhanced Metafile) spécialement conçu à cet effet à l'aide de Microsoft Paint. Cette action est nécessaire pour déclencher la fonctionnalité graphique concernée dans le Windows . »

Protection en temps réel. Sans aucun effort.

Comment appliquer les correctifs et vérifier si vous êtes protégé

Ces mises à jour corrigent les problèmes de sécurité et protègent votre PC Windows . Voici comment vous assurer d'être à jour :

1. Ouvrir les paramètres

- Cliquez sur le boutonDémarrer(le Windows en bas à gauche de votre écran).

- Cliquez sur Paramètres (cela ressemble à un petit engrenage).

2. Accédez à Windows Update

- Dans la fenêtre Paramètres, sélectionnez Windows Update (généralement en bas du menu de gauche).

3.Vérifier les mises à jour

- Cliquez sur le bouton Vérifier les mises à jour.

- Windows les dernières mises à jour Patch Tuesday.

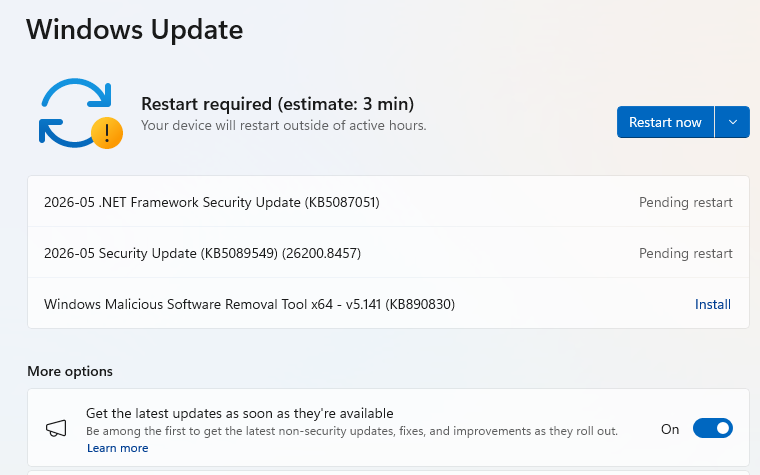

- Si vous avez choisi derecevoir les dernières mises à jour dès leur disponibilité, cette option peut apparaître sous «Plus d'options ».

- Dans ce cas, vous pouvez voir un Redémarrage requis message. Redémarrez votre système et la mise à jour sera terminée.

- Si ce n'est pas le cas, passez aux étapes suivantes.

4.Télécharger et installerSi des mises à jour sont disponibles, leur téléchargement démarre automatiquement. Une fois le téléchargement terminé, un bouton «Installer» ou «Redémarrer maintenant » s'affiche.

- Cliquez sur Installer si nécessaire et suivez les instructions. Votre ordinateur doit généralement être redémarré pour terminer la mise à jour. Si c'est le cas, cliquez sur Redémarrer maintenant.

5. Vérifiez que vous êtes à jour

- Après le redémarrage, retournez à Windows Update et vérifiez à nouveau. Si le message " Vous êtes à jour" s'affiche, vous êtes prêt !

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.