Un site web conçu pour ressembler à une page de sécurité de compte Google distribue ce qui pourrait être l'un des kits de surveillance basés sur navigateur les plus complets que nous ayons observés à ce jour.

Sous couvert d'un contrôle de sécurité de routine, il guide les victimes à travers un processus en quatre étapes qui permet à l'attaquant d'accéder aux notifications push, à la liste de contacts de l'appareil, à la localisation GPS en temps réel et au contenu du presse-papiers, le tout sans installer d'application traditionnelle.

Pour les victimes qui suivent toutes les instructions, le site fournit également un package Android présentant un implant natif qui comprend un clavier personnalisé (permettant la capture des frappes), des capacités de lecture d'écran basées sur l'accessibilité et des autorisations compatibles avec l'accès au journal des appels et l'enregistrement du microphone.

L'infrastructure utilise un seul domaine de commande et de contrôle, google-prism[.]com. Le domaine est acheminé via le réseau de diffusion de contenu de Cloudflare, un service largement utilisé par les sites légitimes et malveillants.

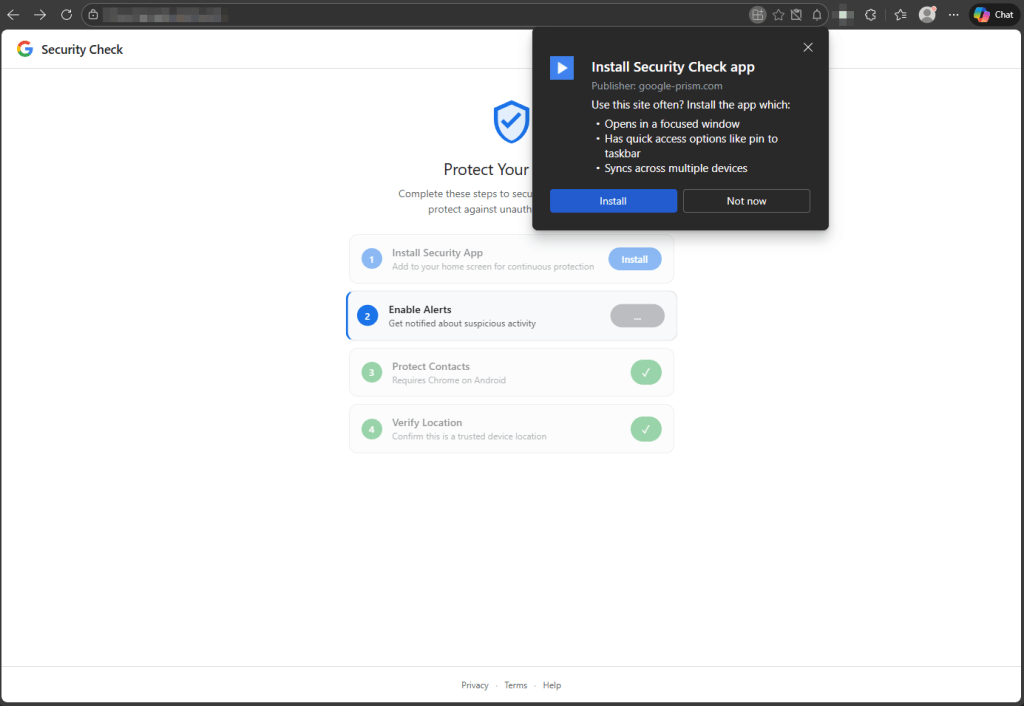

Une page de sécurité sans barre d'adresse

L'attaque commence par ce qui semble être une véritable alerte de sécurité du compte Google. Elle ne repose pas sur un exploit ou un bug du navigateur. Elle repose sur le fait que vous croyez répondre à Google.

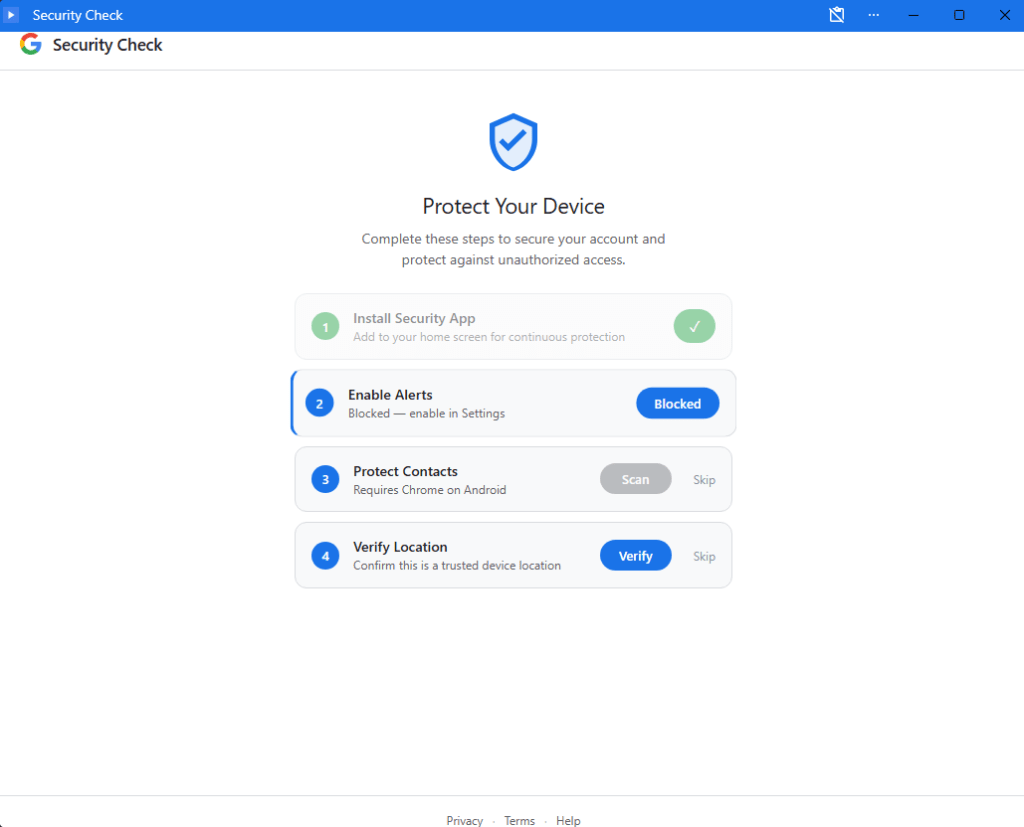

Lorsqu'elle est installée en tant que PWA (une application web progressive, essentiellement un site web qui s'affiche sur l'écran d'accueil et s'exécute dans sa propre fenêtre), la barre d'adresse du navigateur disparaît. La victime voit alors ce qui ressemble à une application Google native.

Lors des tests, nous avons été guidés à travers quatre étapes, chacune étant présentée comme une mesure de protection.

- L'utilisateur est invité à « installer » l'outil de sécurité en tant que PWA.

- Le site demande des autorisations de notification, présentées comme permettant d'activer des « alertes de sécurité ». Les notifications push Web offrent à l'attaquant un canal de communication permanent qui peut fonctionner même lorsque l'application web progressive (PWA) n'est pas activement ouverte.

- Le site utilise l'API Contact Picker, une fonctionnalité légitime du navigateur conçue pour partager des contacts avec des applications Web. La victime est invitée à sélectionner les contacts à partager. Après la sélection, l'interface affiche un texte de confirmation tel queX protégés », présentant cette étape comme un contrôle de sécurité. Cependant, l'analyse du réseau montre que les contacts sélectionnés sont envoyés directement au domaine contrôlé par l'attaquant.

- Le site demande votre position GPS sous prétexte de « vérifier votre identité à partir d'un emplacement fiable ». La latitude, la longitude, l'altitude, le cap et la vitesse sont tous exfiltrés.

Que se passe-t-il après avoir fermé l'onglet ?

Lorsque la victime installe l'application PWA et accorde les autorisations, deux morceaux de code distincts se mettent en action. Comprendre leur fonction respective explique pourquoi fermer l'onglet ne suffit pas.

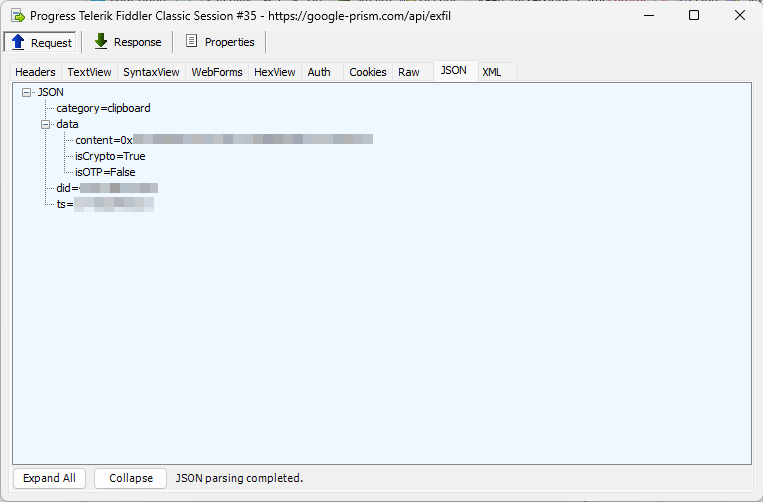

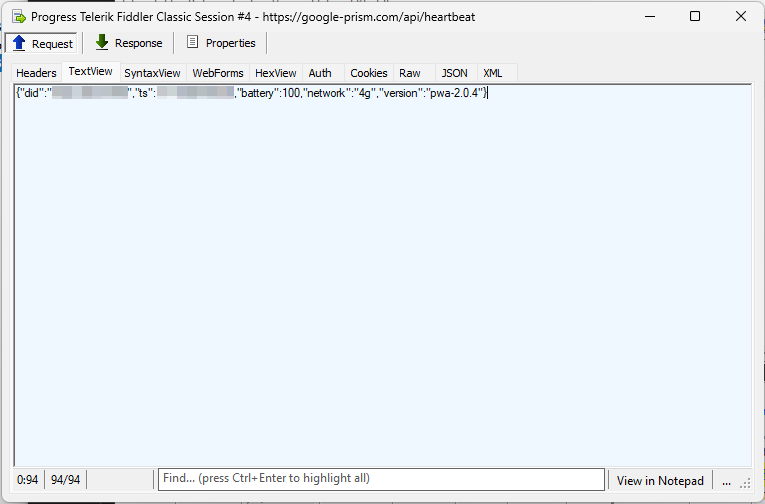

Le script de la page s'exécute tant que l'application est ouverte. Il tente de lire le presse-papiers lors des événements de mise au premier plan et de changement de visibilité, à la recherche de mots de passe à usage unique et d'adresses de portefeuilles de cryptomonnaie. Il tente d'intercepter les codes de vérification SMS via l'API WebOTP sur les navigateurs pris en charge, crée une empreinte digitale détaillée de l'appareil et interroge /api/heartbeat toutes les 30 secondes, en attendant que l'opérateur envoie des commandes.

Le service worker est la partie qui reste active même si vous fermez l'onglet.

Il se trouve sous la page, gère les notifications push, exécute les tâches en arrière-plan intégrées dans les charges utiles push et met en file d'attente les données volées localement lorsque l'appareil se déconnecte, puis vide cette file d'attente dès que la connexion est rétablie. Il comprend des gestionnaires pour les événements de synchronisation en arrière-plan et périodiques, ce qui lui permet de se réveiller et d'exécuter des tâches lorsque ces fonctionnalités sont prises en charge et enregistrées.

Fermez l'onglet du navigateur et le script de la page s'arrête. La surveillance du presse-papiers et l'interception des SMS prennent fin immédiatement.

Mais le service worker reste enregistré. Si la victime a accordé les autorisations de notification, l'attaquant peut toujours le réveiller silencieusement, pousser une nouvelle tâche ou déclencher un téléchargement de données sans rouvrir l'application.

Et si la victime l'ouvre à nouveau, la collecte reprend instantanément.

Votre navigateur, leur proxy

La fonctionnalité la plus préoccupante est sans doute le relais WebSocket. Une fois connecté, le pirate peut acheminer des requêtes Web arbitraires via le navigateur de la victime, comme si celles-ci provenaient du réseau de la victime.

Le logiciel malveillant agit comme un proxy HTTP, exécutant des requêtes de récupération avec la méthode, les en-têtes, les informations d'identification et le corps spécifiés par l'attaquant, puis renvoie la réponse complète, y compris les en-têtes.

Cela signifie :

- Si la victime se trouve sur un réseau d'entreprise, les ressources internes pourraient devenir accessibles.

- Les contrôles d'accès basés sur l'adresse IP peuvent être contournés.

- Le trafic de l'attaquant semble provenir de l'adresse IP résidentielle de la victime.

La boîte à outils comprend également un scanner de ports qui balaye les plages de réseaux internes (par défaut, les 254 adresses du sous-réseau local sur les ports 80, 443 et 8080) à l'aide d'une technique basée sur le timing afin d'identifier les hôtes actifs à partir du bac à sable du navigateur.

De plus, l'attaquant peut exécuter du code JavaScript arbitraire sur l'appareil de la victime via une commande eval à distance envoyée via le WebSocket.

Les données volées ne disparaissent jamais

La boîte à outils est conçue pour tolérer une mauvaise connectivité. Lorsque l'appareil est hors ligne, les données capturées (captures du presse-papiers, mises à jour de localisation, OTP interceptés) sont mises en file d'attente dans l'API Cache du navigateur, stockées sous forme d'entrées individuelles sous des clés telles que /exfil/{timestamp}-{random}.

Lorsque la connexion est rétablie, un événement de synchronisation en arrière-plan rejoue chaque élément mis en file d'attente vers le serveur. Chaque entrée n'est supprimée qu'après confirmation de réception par le serveur.

Sur les navigateurs basés sur Chromium, le service worker comprend un gestionnaire pour la synchronisation périodique en arrière-plan sous la balise c2-checkin, ce qui permet des réactivations programmées lorsque la fonctionnalité est prise en charge et activée. Combiné à des pulsations déclenchées par push, cela signifie que l'attaquant peut maintenir le contact avec un appareil compromis tant que l'application web progressive (PWA) reste installée, ce qui peut durer des semaines, voire des mois.

Quand le navigateur ne suffit pas : l'implant natif

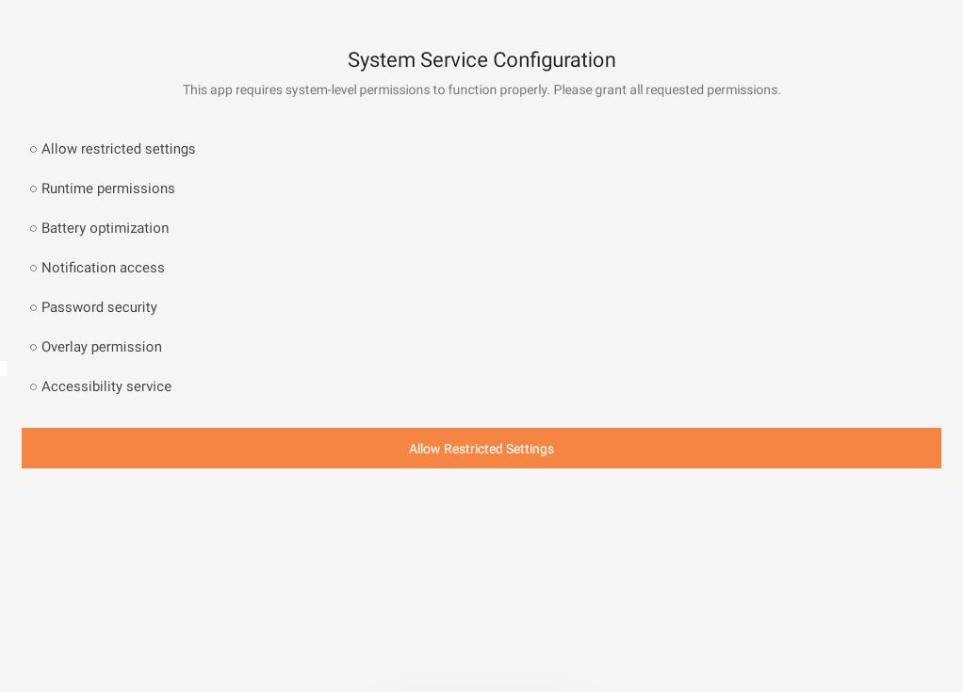

Pour les victimes qui suivent toutes les instructions, la couche Web délivre une deuxième charge utile : un Android déguisé en « mise à jour de sécurité critique ».

La page de téléchargement indique qu'il s'agit de la « Version 2.1.0 · 2,3 Mo · Vérifiée par Google ».

Le fichier réel est un paquet de 122 Ko nommé com.device.sync, étiqueté « Service système » dans le tiroir d'applications.

L'APK demande 33 Android , y compris des privilèges à haut risque tels que l'accès aux SMS, l'accès au journal des appels, l'accès au microphone, l'accès aux contacts et le contrôle des services d'accessibilité.

Il comprend :

- Clavier personnalisé capable de capturer les frappes au clavier

- Un écouteur de notifications capable de lire les notifications entrantes, y compris les codes à deux facteurs potentiels.

- Un service d'accessibilité capable d'observer le contenu de l'écran et d'effectuer des actions dans d'autres applications.

- Un service de remplissage automatique conçu pour intercepter les demandes de remplissage d'identifiants

L'écran « Activer le remplissage automatique » de la couche Web est conçu pour guider la victime dans l'activation de ce service de remplissage automatique malveillant dans Android .

Pour renforcer sa persistance, l'APK s'enregistre en tant qu'administrateur de l'appareil (ce qui peut compliquer sa désinstallation), configure un récepteur de démarrage qui s'exécute au lancement et programme des alarmes destinées à redémarrer les composants en cas d'arrêt. L'application comprend des composants compatibles avec les fonctionnalités d'interface utilisateur basées sur la superposition, ce qui suggère une utilisation potentielle pour le phishing ou l'interception d'identifiants. Un composant FileProvider est présent, compatible avec la livraison d' mises à jour par étapes. La possibilité d'installer les mises à jour en mode silencieux dépend du niveau de privilège de l'appareil et de la configuration des politiques.

Que faire si vous pensez avoir été affecté

Cette campagne montre comment les pirates peuvent exploiter les fonctionnalités légitimes des navigateurs grâce à l'ingénierie sociale plutôt qu'en exploitant une vulnérabilité dans les systèmes de Google.

Au lieu d'utiliser une page Web uniquement pour fournir un exécutable traditionnel, les opérateurs transforment le navigateur lui-même en une plateforme de surveillance. La couche PWA seule, sans aucune installation native, peut collecter des contacts, intercepter des mots de passe à usage unique, suivre la localisation GPS, analyser les réseaux internes et acheminer le trafic via l'appareil de la victime. Android étend ces capacités à la capture des frappes clavier, à la surveillance de l'écran basée sur l'accessibilité et à une surveillance plus large au niveau de l'appareil grâce à des autorisations hautement privilégiées.

Ce qui rend cette pratique dangereuse, c'est que chaque demande d'autorisation est présentée comme une mesure de sécurité. Les victimes répondent à ce qui semble être une alerte de sécurité légitime. L'ingénierie sociale est au cœur du fonctionnement de cette activité.

Google n'effectue pas de contrôles de sécurité via des fenêtres contextuelles non sollicitées. Si vous recevez une « alerte de sécurité » inattendue vous demandant d'installer un logiciel, d'activer les notifications ou de partager vos contacts, fermez la page. Les outils de sécurité légitimes pour votre compte sont accessibles directement via votre compte Google à myaccount.google.com.

Suivez les étapes ci-dessous pour vérifier les autorisations et supprimer le site malveillant.

Sur Android

- Vérifiez vos applications installées et votre écran d'accueil pour trouver une PWA «Security Check ».Sur Android, allez dans Paramètres > Applications et recherchez-la. Désinstallez-la immédiatement.

- Recherchez une application appelée «System Service »dont le nom du package est com.device.sync. Si l'accès administrateur de l'appareil est activé, révoquez-le d'abord dans Paramètres > Sécurité > Applications administrateur de l'appareil avant de désinstaller l'application.

- Modifiez les mots de passe de tous les comptes pour lesquels vous avez utilisé l'authentification à deux facteurs par SMS ou copié des mots de passe dans le presse-papiers pendant que le logiciel malveillant était présent.

- Révoquez les autorisations de notification pour toutes les applications Web que vous ne reconnaissez pas. Dans Chrome Android: Paramètres > Paramètres du site > Notifications.

- Vérifiez vos paramètres de remplissage automatique. Si un service de remplissage automatique inconnu a été activé, supprimez-le dans Paramètres > Mots de passe et remplissage automatique > Service de remplissage automatique.

- Si l'APK d'origine a été installé, envisagez une réinitialisation d'usine. Le logiciel malveillant s'enregistre en tant qu'administrateur de l'appareil et met en œuvre plusieurs mécanismes de persistance. Si la suppression échoue ou si les privilèges d'administrateur de l'appareil ne peuvent être révoqués, une réinitialisation d'usine peut être nécessaire.

- Effectuez une analyse à l'aide d'un logiciel de sécurité mobile réputé afin de détecter tout composant restant.

Sous Windows Chrome, Edge et autres navigateurs Chromium)

- Désinstallez l'application web progressive (PWA). Dans Chrome, cliquez sur le menu à trois points et accédez à Applications installées (ou rendez-vous sur chrome://apps). Cliquez avec le bouton droit sur l'application «Security Check »et sélectionnez Supprimer. Dans Edge, rendez-vous sur edge://apps et procédez de la même manière.

- Désenregistrez le service worker. Accédez à chrome://serviceworker-internals (ou edge://serviceworker-internals) et recherchez toute entrée associée au domaine malveillant. Cliquez sur Désenregistrer pour le supprimer. Si l'application PWA reste installée ou si les autorisations push sont toujours accordées, le service worker peut continuer à recevoir des événements déclenchés par push en arrière-plan.

- Révoquez les autorisations de notification. Accédez à chrome://settings/content/notifications (ou edge://settings/content/notifications) et supprimez tout site que vous ne reconnaissez pas de la liste Autorisés.

- Effacez les données du site à l'origine de l'attaque. Dans Chrome: Paramètres > Privacy sécurité > Paramètres du site > Afficher les autorisations et les données stockées sur les sites. Recherchez le domaine et cliquez sur Supprimer les données. Cela supprime les fichiers mis en cache, la file d'attente d'exfiltration hors ligne et toute configuration stockée.

- Vérifiez si des extensions de navigateur suspectes sont présentes. Bien que cette boîte à outils particulière n'utilise pas d'extension, les victimes qui ont suivi les instructions de l'attaquant peuvent avoir installé des composants supplémentaires. Consultez chrome://extensions ou edge://extensions et supprimez tout ce qui vous semble inconnu.

- Réinitialisez la synchronisation du navigateur si les données du presse-papiers ou les mots de passe ont été compromis. Si vous synchronisez vos mots de passe entre plusieurs appareils, modifiez d'abord le mot de passe de votre compte Google ou Microsoft, puis vérifiez les mots de passe enregistrés pour vous assurer qu'aucun d'entre eux n'a été créé par vous.

- Effectuez une analyse complète du système. Bien que cette menace réside principalement dans le navigateur sous Windows, la fonctionnalité d'évaluation à distance signifie que des charges utiles supplémentaires auraient pu être livrées pendant la fenêtre de compromission.

Sur Firefox (ordinateur de bureau et Android)

Firefox ne prend pas en charge l'installation des PWA, l'API Contact Picker, WebOTP ou la synchronisation en arrière-plan, ce qui signifie qu'une grande partie de cette boîte à outils ne fonctionnera tout simplement pas. Cependant, Firefox prend en charge les service workers et les notifications push, ce qui signifie que le canal C2 basé sur les notifications pourrait toujours fonctionner si la victime accordait les autorisations nécessaires. La surveillance du presse-papiers dépendrait du contexte d'exécution de la page et des événements d'interaction de l'utilisateur, et n'est pas garantie dans les scénarios en arrière-plan sur Firefox.

- Révoquez les autorisations de notification. Accédez à Paramètres > Privacy sécurité > Autorisations > Notifications > Paramètres, puis supprimez toutes les entrées inconnues.

- Supprimez le service worker. Accédez à about:serviceworkers et cliquez sur « Unregister » (Désenregistrer) à côté de toute entrée que vous ne reconnaissez pas.

- Effacez les données du site. Allez dans Paramètres > Privacy sécurité > Cookies et données du site > Gérer les données, recherchez le domaine et supprimez-le. Cela efface le contenu mis en cache et toutes les données d'exfiltration en attente.

- Sur Firefox pour Android, vérifiez également que about:config n'est pas accessible et examinez tous les raccourcis qui ont pu être ajoutés manuellement à l'écran d'accueil. Firefox sur Android «Ajouter à l'écran d'accueil »même sans prise en charge complète des PWA.

Sur Safari (macOS et iOS)

Safari sur iOS .4 et versions ultérieures prend en charge l'installation de PWA (« Ajouter à l'écran d'accueil ») et les notifications push, ce qui permet au flux de phishing principal et au canal C2 basé sur les notifications de fonctionner. Cependant, Safari ne prend pas en charge l'API Contact Picker, WebOTP ou Background Sync, ce qui limite les capacités de surveillance passive de la boîte à outils.

- Supprimez l'application PWA de votre écran d'accueil. Appuyez longuement sur l'icône Vérification de sécurité et appuyez sur Supprimer l'application (ou Supprimer le signet sur iOS anciennes iOS ).

- Révoquez les autorisations de notification. Sur iOS: Paramètres > Safari > Notifications (ou Paramètres > Notifications, puis recherchez la PWA par son nom). Sur macOS : Paramètres système > Notifications > Safari.

- Effacer les données du site web. Sur iOS: Réglages > Safari > Advanced > Données du site Web, recherchez le domaine et supprimez-le. Sur macOS : Safari > Paramètres > Privacy > Gérer les données du site web.

- Sur macOS, vérifiez également Safari > Paramètres > Extensions pour voir s'il y a quelque chose d'inconnu, et examinez tous les éléments de connexionsous Paramètres système > Général >Éléments de connexion et extensions.

Indicateurs de compromis (IOC)

Hachages de fichiers (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domaines

google-prism[.]com

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.