Un faux site Web d'assistance Microsoft incite les utilisateurs à télécharger ce qui ressemble à une Windows normale. En réalité, ce fichier installe un logiciel malveillant conçu pour voler des mots de passe, des informations de paiement et les identifiants de connexion. Comme ce fichier semble légitime et échappe à la détection, il peut passer inaperçu tant auprès des utilisateurs que des outils de sécurité.

Une Windows très convaincante

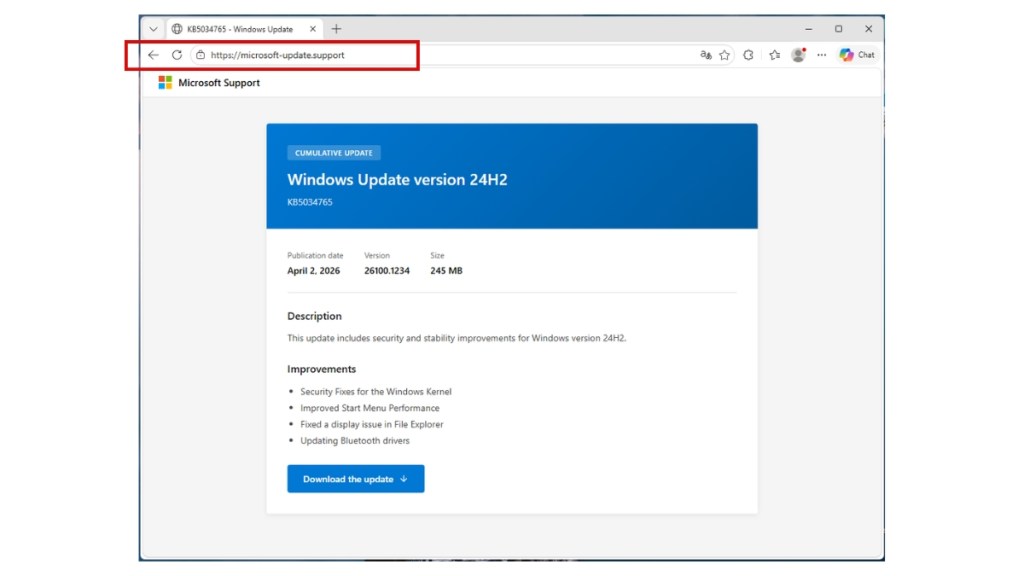

Nous avons repéré cette campagne sur microsoft-update[.]support, un domaine de typosquatting conçu pour ressembler à une page officielle du support technique de Microsoft. Le site est entièrement rédigé en français (mais ces campagnes ont tendance à se propager rapidement) et propose une fausse mise à jour cumulative pour Windows 24H2, accompagnée d'un numéro d'article de la base de connaissances (KB) qui semble crédible. Un gros bouton de téléchargement bleu invite les utilisateurs à installer la mise à jour.

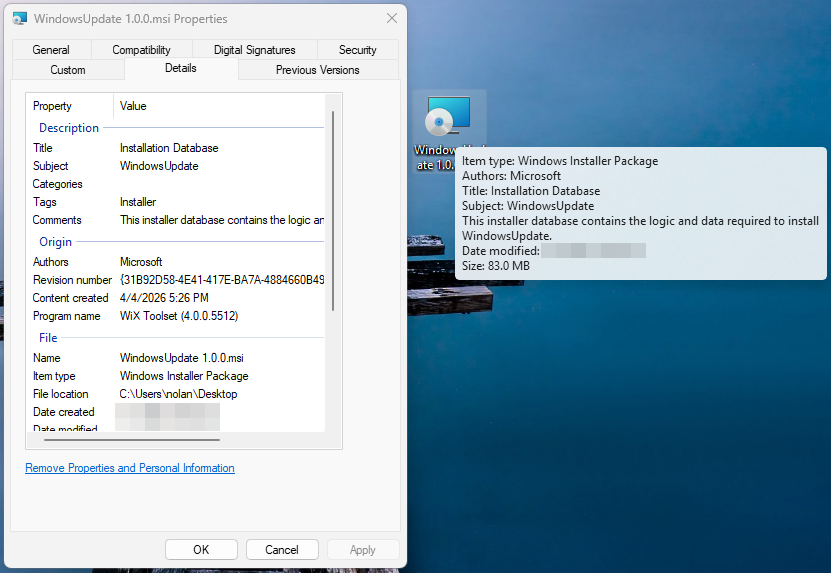

Ce qui est téléchargé, c'est WindowsUpdate 1.0.0.msi, un fichier d'installation Windows de 83 Mo. À première vue, tout semble légitime. Les propriétés du fichier ont été soigneusement falsifiées : le champ « Auteur » indique « Microsoft », le titre est « Base de données d'installation » et le champ « Commentaires » précise qu'il contient « la logique et les données nécessaires à l'installation de Windows Update ».

Le package a été créé à l'aide de WiX Toolset 4.0.0.5512, un framework d'installation open source officiel, et a été généré le 4 avril 2026.

Pourquoi cette campagne cible-t-elle la France ?

Le choix de cibler les utilisateurs francophones n'est pas le fruit du hasard. La France a subi une succession sans précédent de fuites de données au cours des deux dernières années, laissant un volume impressionnant d'informations personnelles circuler sur les marchés clandestins. Ces fuites fournissent les données brutes, et des campagnes comme celle-ci les transforment en escroqueries extrêmement crédibles.

En octobre 2024, Free, le deuxième fournisseur d'accès à Internet français, a confirmé qu'un pirate avait accédé aux données personnelles d'environ 19 millions de contrats d'abonnés, y compris leurs coordonnées bancaires. Quelques semaines auparavant, la Société Française du Radiotéléphone (SFR) avait révélé avoir subi une violation de données exposant les noms, adresses, numéros de téléphone et coordonnées bancaires de ses clients.

Au début de l'année 2024, France Travail, le service public national de l'emploi, a été victime d'une intrusion qui a compromis les données de 43 millions de personnes, parmi lesquelles figuraient des demandeurs d'emploi actuels et anciens sur une période de vingt ans. Des chercheurs ont également découvert un serveur Elasticsearch non protégé regroupant 90 millions d'enregistrements provenant d'au moins 17 violations de données distinctes en France au sein d'une seule base de données.

Ce déluge de données divulguées a fait de la France une cible de choix pour le vol d'identifiants. L'étude de KELA sur les logiciels de vol d'informations (infostealers) de 2025 a classé la France parmi les pays les plus touchés, aux côtés du Brésil, de l'Inde, des États-Unis, de l'Espagne, du Royaume-Uni et de l'Indonésie.

Lorsque les pirates disposent déjà du nom, de l'adresse et du fournisseur d'accès Internet de leur victime, obtenus lors d'une fuite antérieure, une page de «Windows en français s'avère un leurre bien plus convaincant qu'une page générique en anglais.

Electron à l'extérieur, Python à l'intérieur

Lorsque le fichier MSI s'exécute, il installe une application Electron (qui est essentiellement un navigateur Chromium allégé, associé à du code JavaScript personnalisé) pour C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Le fichier binaire principal, WindowsUpdate.exe, est une copie renommée du shell Electron standard — les métadonnées de VirusTotal l'identifient comme electron.exe. Sur 69 moteurs antivirus, il n'a donné lieu à aucune détection, car le fichier exécutable lui-même est sain. Cela laisse supposer que le code malveillant se trouve dans le code JavaScript intégré à l'application Electron (généralement inclus sous la forme de app.asar).

À côté de la couche électronique se trouve AppLauncher.vbs, un Basic Visual Basic qui sert de lanceur initial. Le système intégré cscript.exe L'interpréteur exécute le VBS, qui lance ensuite l'application Electron — une technique classique de « living-off-the-land » qui évite de lancer directement la charge utile et permet à la chaîne d'exécution de paraître banale dans les journaux de processus.

Mais le wrapper Electron n'est que la couche externe. Une fois lancé, WindowsUpdate.exe génère _winhost.exe, un interpréteur Python 3.10 renommé et déguisé pour ressembler à un Windows légitime. Ce processus décompresse un environnement d'exécution Python complet dansC:\Users<USER>\AppData\Local\Temp\WinGet\tools, notamment python.exe et les bibliothèques associées.

Il installe ensuite un ensemble de modules Python couramment utilisés dans les outils de vol de données :

- pycryptodome, utilisé pour chiffrer des données volées

- psutil, utilisé pour inspecter les processus en cours d'exécution et détecter les environnements sandbox

- pywin32, qui permet un accès approfondi à Windows

- PythonForWindows, utilisé pour interagir avec les composants internes du système, tels que les processus et les privilèges

L'analyse du code JavaScript de l'application Electron le confirme. Deux fichiers fortement obscurcis, traités à l'aide de techniques telles que l'aplatissement du flux de contrôle et les prédicats opaques, contiennent les fonctionnalités principales.

Le fichier le plus volumineux (~7 Mo) contient la charge utile principale du programme de vol de données, avec des références aux routines de chiffrement pbkdf2, sha256 et AES, ainsi qu'un contrôle de la date d'expiration de la campagne. Le fichier le plus petit (~1 Mo) cible Discord : comme Discord fonctionne sous Electron, le script modifie son code pour intercepter les jetons de connexion, les informations de paiement et les modifications de l'authentification à deux facteurs lorsque l'application est ouverte.

Les deux fichiers n'ont donné lieu à aucune détection par les principaux moteurs antivirus, ce qui s'explique par le fait que le logiciel malveillant se cache dans un logiciel légitime et que son code est fortement obscurci.

Deux façons dont il survit à un redémarrage

Le logiciel malveillant met en place deux mécanismes de persistance indépendants.

Tout d'abord, reg.exe écrit une valeur appelée SecurityHealth sous la clé de registre CurrentVersion\Run de l'utilisateur, pointant vers WindowsUpdate.exe. Le nom de cette valeur imite celui de « Windows Health », le service chargé des notifications Defender. C'est un élément que la plupart des utilisateurs, et même le personnel informatique, passeraient sous silence sans se douter de rien.

Deuxièmement, cscript.exe crée un fichier de raccourci nommé Spotify.lnk dans le dossier « Démarrage » de l'utilisateur. Quiconque le remarquerait penserait probablement que Spotify s'est configuré pour se lancer à la connexion.

Deux mécanismes de persistance, deux apparences différentes, chacune conçue pour ressembler à ce à quoi l'utilisateur s'attendrait.

Prendre les empreintes de la victime, appeler à la maison, télécharger le butin

Quelques secondes après le lancement, WindowsUpdate.exe tend la main à www.myexternalip.com et ip-api.com pour déterminer l'adresse IP publique et la géolocalisation de la victime. Ce type de reconnaissance est une caractéristique quasi universelle des logiciels de vol de données : il permet à l'opérateur de savoir où se trouve la victime et peut déterminer quelles données seront collectées.

Le logiciel malveillant contacte ensuite son infrastructure de commande et de contrôle (C2). Il se connecte à datawebsync-lvmv.onrender[.]com, un point de terminaison C2 hébergé sur Render, et sync-service.system-telemetry.workers[.]dev, un relais fonctionnant sur Cloudflare Workers. Ce deuxième domaine est particulièrement rusé : « system-telemetry » est exactement le genre de sous-domaine qu'un analyste réseau pourrait considérer à première vue comme du trafic de surveillance légitime lors d'un examen rapide des journaux.

Pour l'exfiltration, le logiciel malveillant utilise store8.gofile[.]io, un service de partage de fichiers permettant des téléchargements anonymes. Gofile est devenu l'un des outils préférés des voleurs de marchandises, car il est gratuit, éphémère et ne laisse aucune trace écrite pour son utilisateur.

Des centaines de processus ont été arrêtés avant le petit-déjeuner

La télémétrie du bac à sable a enregistré plus de deux cents appels distincts de taskkill.exe, chacun étant lancé sous forme de processus distinct. Bien que les processus cibles spécifiques n’aient pas été consignés dans les données de télémétrie condensées, leur volume considérable et leur schéma de fonctionnement correspondent à ceux des logiciels de vol d’informations qui mettent systématiquement hors service les outils de sécurité, les processus de navigateur (pour déverrouiller les bases de données d’identifiants) et les autres logiciels malveillants concurrents avant de lancer leur routine de collecte. Éliminer tout ce qui pourrait interférer, puis se mettre au travail.

Pourquoi les systèmes de défense automatisés l'ont laissé passer

Au moment de l'analyse, VirusTotal n'a signalé aucune détection parmi les 69 moteurs pour le fichier exécutable principal et parmi les 62 pour le lanceur VBS. Aucune règle YARA n'a été trouvée, et l'évaluation comportementale a classé l'activité comme présentant un faible risque.

Il ne s'agit pas d'une défaillance d'un outil en particulier. C'est le résultat escompté de l'architecture du logiciel malveillant.

Electron Shell est un binaire légitime utilisé par des millions d'applications. Le code malveillant est dissimulé dans du code JavaScript obscurci, que les antivirus traditionnels n'analysent pas en profondeur. La charge utile Python s'exécute sous un nom de processus trompeur et récupère, au moment de l'exécution, des composants provenant de sources qui semblent normales.

Prise isolément, chaque étape semble inoffensive. Ce n’est qu’en suivant l’ensemble de la chaîne — du lanceur VBS à l’application Electron, en passant par le processus Python renommé, puis la collecte et l’exfiltration des données — que l’activité apparaît clairement comme malveillante.

Depuis notre analyse, nous avons ajouté des détections afin de protéger les utilisateurs contre cette menace.

Ce que cela signifie et comment procéder

La combinaison d'un leurre de phishing localisé, d'un programme d'installation MSI légitime, d'une enveloppe Electron et d'une charge utile Python déployée au moment de l'exécution montre à quel point les logiciels de vol de données évoluent. Chaque couche a sa fonction : le fichier MSI offre une expérience d'installation familière, l'enveloppe Electron contribue à donner au fichier une apparence inoffensive, et l'environnement d'exécution Python permet un accès flexible au système d'exploitation. L'ensemble de la chaîne est constitué de composants légitimes disponibles dans le commerce.

Le ciblage des utilisateurs français suit un schéma bien précis. Lorsque des dizaines de millions de données personnelles circulent déjà, le coût de création d'un leurre localisé convaincant diminue considérablement. Un pirate qui connaît déjà le fournisseur d'accès de sa victime peut adapter une page de phishing pour qu'elle corresponde à ce que celle-ci s'attend à voir, qu'il s'agisse de son FAI ou, dans le cas présent, de Microsoft.

Le point essentiel à retenir est qu'un résultat « zéro détection » sur VirusTotal ne signifie pas pour autant qu'un fichier est sûr. Cela signifie souvent que le code malveillant est dissimulé, par exemple au sein de scripts obscurcis ou exécuté au moment de l'exécution, ce qui laisse peu d'éléments à signaler aux méthodes de détection traditionnelles.

Si vous pensez avoir installé cette mise à jour, voici la marche à suivre :

- Vérifiez votre clé de registre. Pour ce faire, appuyez sur Windows R, tapez

regedit, puis appuyez sur Entrée. Allez àHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Recherchez une entrée intituléeSecurityHealthen indiquantWindowsUpdate.exedans votre dossier AppData, puis supprimez-le. - Recherchez un

Spotify.lnkfichier présent dans votre dossier « Démarrage » que vous n'avez pas créé, puis supprimez-le. Supprimez le dossierC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Supprimer les fichiers temporaires dans

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Modifiez tous les mots de passe enregistrés dans votre navigateur : partez du principe que vos identifiants enregistrés, vos cookies et vos jetons de session ont pu être compromis

- Activez l'authentification à deux facteurs, en donnant la priorité aux comptes de messagerie et aux comptes bancaires

- Effectuez une analyse complète du système à l'aide d'un outil anti-malware à jour (de préférence doté d'une détection comportementale)

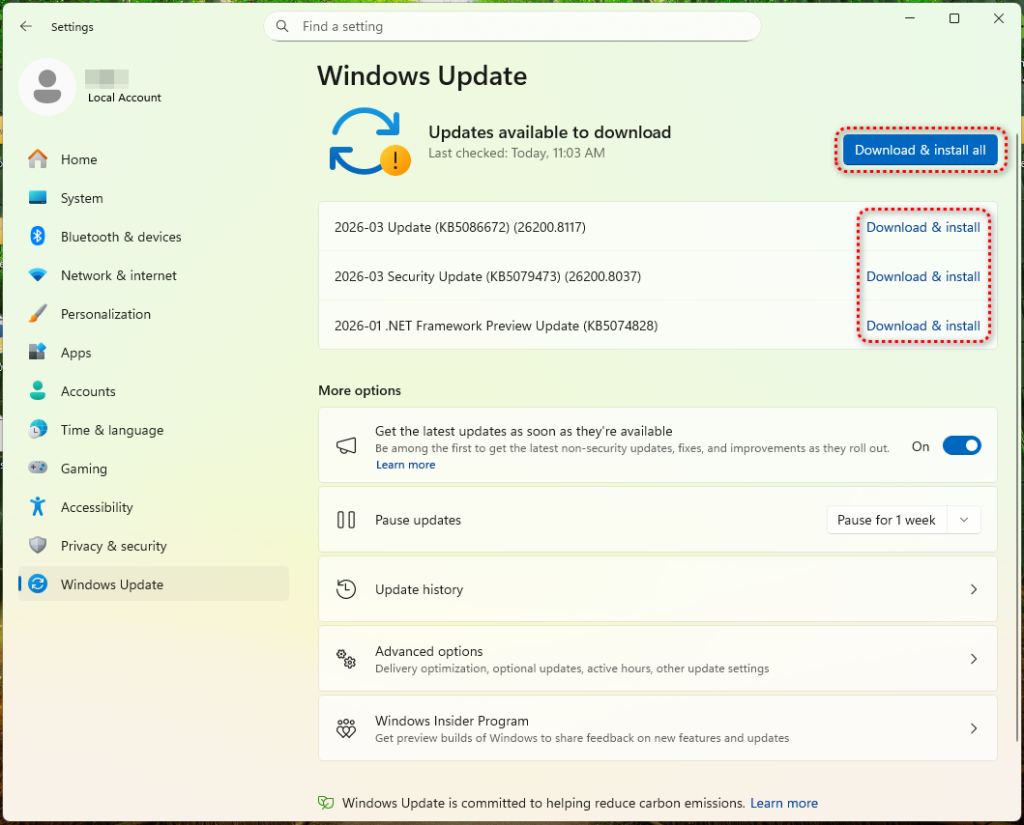

Comment mettre à jour Windows

La manière la plus sûre de mettre à jour Windows à utiliser la fonctionnalité de mise à jour intégrée. Ouvrez le menu Démarrer, accédez à Paramètres > Windows , puis cliquez sur « Rechercher les mises à jour ». C'est toujours la première chose à faire.

Microsoft propose effectivement des packages de mise à jour autonomes via le Catalogue Microsoft Update (catalog.update.microsoft.com), mais il s'agit de la seule source fiable pour télécharger manuellement ces fichiers. Tout autre site web proposant une Windows sous forme de fichier doit être considéré comme suspect.

Méfiez-vous des pages qui imitent le site du support technique de Microsoft ou Windows . Elles peuvent paraître convaincantes, mais c'est l'URL qui compte. Les pages Microsoft authentiques sont uniquement hébergées sur des domaines se terminant par microsoft.com. Un nom de domaine tel que microsoft-update[.]support Cela peut sembler plausible, mais cela n'a aucun lien avec Microsoft.

Si vous recevez un e-mail, un SMS ou une notification vous invitant à installer une mise à jour urgente, ne cliquez pas sur le lien. Ouvrez plutôt Paramètres > Windows et vérifiez directement.

Enfin, pensez à activer les mises à jour automatiques. Cela vous évite d'avoir à télécharger les mises à jour manuellement et réduit le risque de vous faire piéger et d'installer une fausse mise à jour.

Indicateurs de compromis (IOC)

Hachages de fichiers (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domaines

microsoft-update[.]support(appât de phishing)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(Relais C2)store8[.]gofile[.]io(exfiltration)www[.]myexternalip[.]com(Reconnaissance IP)ip-api[.]com(géolocalisation)

Éléments du système de fichiers

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk