Un faux site web se faisant passer pour l'antivirus Avast incite les utilisateurs à infecter eux-mêmes leur ordinateur.

Le site a l'air fiable, effectue ce qui semble être une analyse antivirus et affirme que votre système est infesté de menaces. Mais les résultats sont faux : lorsque l'on vous invite à « résoudre » le problème, le fichier proposé au téléchargement est en réalité Venom Stealer, un type de logiciel malveillant conçu pour voler des mots de passe, des cookies de session et des données de portefeuilles de cryptomonnaies.

Il s'agit d'une arnaque classique du type « faire peur puis proposer une solution » : semer la panique, puis proposer une solution. Dans ce cas précis, la « solution » abuse de la réputation de la marque Avast pour mener l'attaque.

Une analyse qui met en évidence exactement ce que le pirate veut vous faire voir

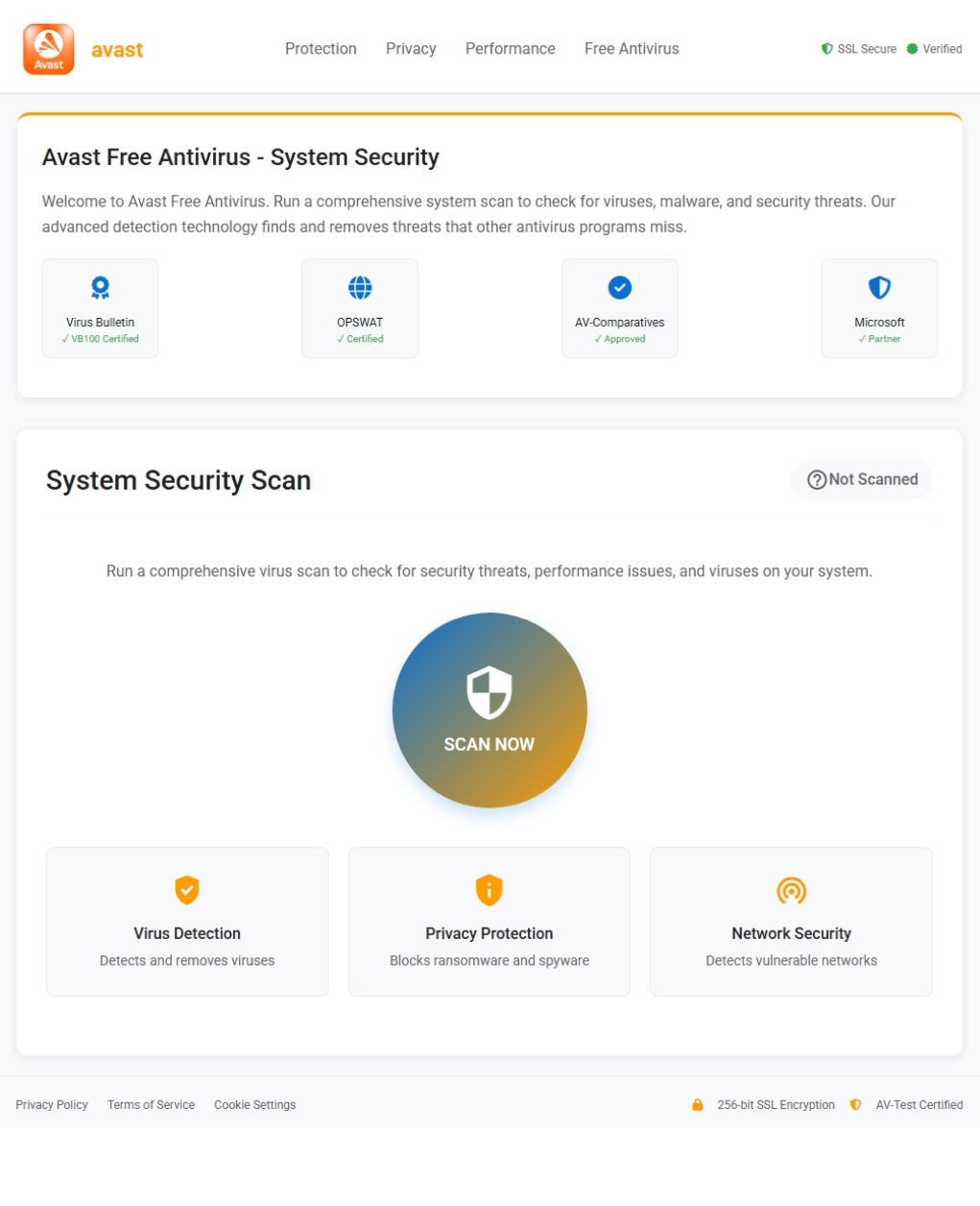

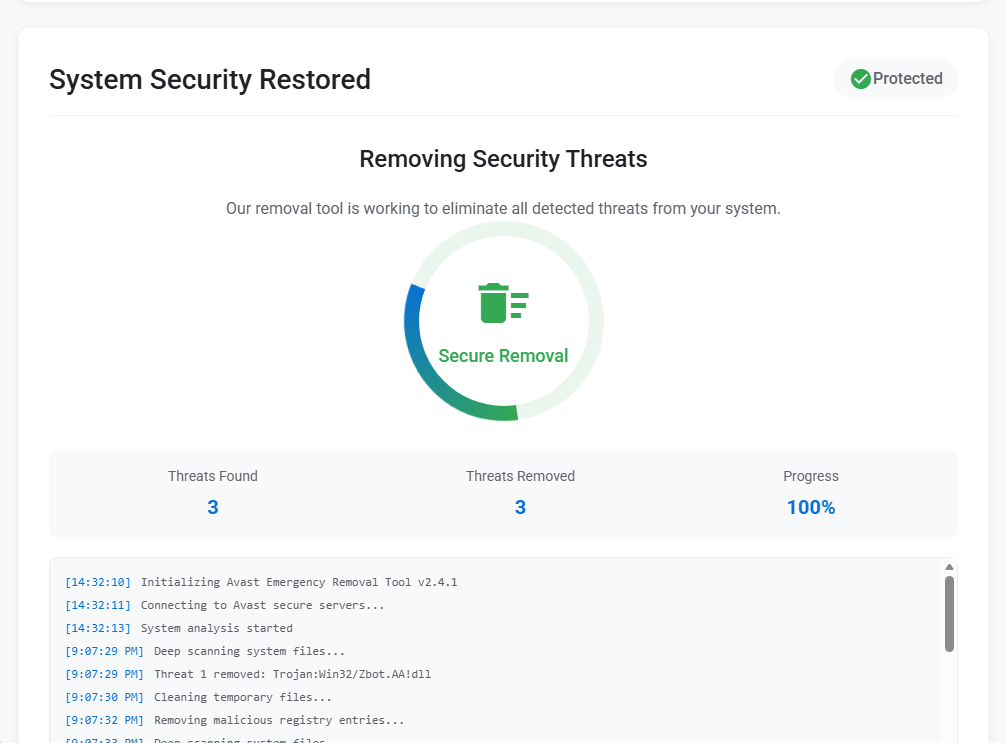

La page de phishing est une reproduction fidèle de la marque Avast, avec une barre de navigation, un logo et des badges de certification rassurants. Les visiteurs sont invités à lancer ce qui semble être une analyse antivirus complète. Dès qu’ils cliquent, la page affiche une brève animation avant de rendre son verdict prédéterminé : trois menaces détectées, trois menaces supprimées, système protégé. Un journal de console défilant mentionne une détection spécifique —Trojan:Win32/Zbot.AA!dll—pour donner à la mise en scène un caractère particulier. La victime est alors invitée à télécharger le remède : un fichier intitulé Avast_system_cleaner.exe.

Voici la charge utile. Et loin de nettoyer quoi que ce soit, elle se met immédiatement à voler.

Un Chrome qui n'est pas Chrome

Lorsque la victime lance Avast_system_cleaner.exe, le fichier binaire — un exécutable Windows 64 bits d'environ 2 Mo — se copie dans un emplacement conçu pour se fondre parmi les logiciels légitimes : C:\Program Files\Google\Chrome\Application\v20svc.exe. Le fichier créé est identique, octet par octet, au fichier parent et partage le même hachage MD5 (0a32d6abea15f3bfe2a74763ba6c4ef5). Il lance ensuite la copie avec l'option de ligne de commande --v20c, un argument sans signification dont le seul but est d'indiquer au logiciel malveillant qu'il s'exécute dans le cadre de sa deuxième phase.

Ce camouflage est délibéré. Un processus nommé v20svc.exe, situé dans le répertoire d'application Chrome, ressemble à première vue à un composant légitime du navigateur. Quiconque consulte son gestionnaire de tâches passerait probablement devant sans y prêter attention. Il s'agit là d'un exemple typique de « masquerading » : nommer un fichier binaire malveillant de manière à ce qu'il respecte les conventions des logiciels de confiance, afin qu'il échappe à un examen superficiel.

Un artefact de débogage intégré au fichier binaire confirme son origine : le chemin d'accès au fichier PDB est le suivant : crypter_stub.pdb, ce qui indique que le fichier exécutable a été compressé à l'aide d'un crypteur, c'est-à-dire un outil conçu pour brouiller le code d'une charge utile afin que les moteurs antivirus ne puissent pas la reconnaître uniquement à partir de sa signature. Au moment de l'analyse, seuls 27 % des moteurs présents sur VirusTotal avaient signalé l'échantillon, ce qui signifie qu'environ trois produits antivirus commerciaux sur quatre ne l'avaient pas détecté du tout.

Les règles YARA ont permis d'identifier l'échantillon comme appartenant à la famille de logiciels malveillants Venom Stealer, un dérivé connu du framework Quasar RAT qui est commercialisé sur des forums clandestins depuis au moins 2020. Venom Stealer est spécialement conçu pour le vol de données : identifiants de navigateur, cookies de session, portefeuilles de cryptomonnaies et informations de carte de crédit stockées dans les navigateurs.

Chaque cookie, chaque portefeuille, chaque mot de passe enregistré

Une fois lancé, le logiciel malveillant passe en revue une liste de cibles prioritaires sur l'ordinateur de la victime.

Tout commence au niveau des navigateurs. L'analyse comportementale confirme que le logiciel malveillant récupère les identifiants enregistrés et les cookies de session. Dans l'environnement d'analyse, on a observé qu'il accédait directement à la base de données des cookies de Firefox à l'adresse C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. La mémoire de processus contenait également des structures JSON complètes comprenant des données de cookies volées provenant de Microsoft Edge Chrome Google Chrome, notamment des sessions actives pour Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe et Google. Les cookies de session volés permettent à l'attaquant de détourner des sessions de navigateur authentifiées sans avoir besoin du mot de passe de la victime, y compris les sessions protégées par une authentification à deux facteurs.

Ce logiciel malveillant cible également les portefeuilles de cryptomonnaies. Des signatures comportementales confirment qu'il recherche et tente de voler les données de portefeuilles stockées localement, et il est établi que Venom Stealer cible les applications de portefeuille pour ordinateur de bureau. Pour toute personne détenant des actifs cryptographiques sur un portefeuille « chaud », les conséquences sont immédiates.

Au-delà des identifiants, le programme malveillant réalise une capture d'écran du bureau de la victime, qui est enregistrée temporairement sous le nom de C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpg, et enregistre un fichier de suivi de session dans C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. Un petit fichier marqueur est également placé dans C:\Users\Public\NTUSER.dat—un chemin d'accès choisi pour imiter un fichier de ruche Windows légitime et ne pas éveiller les soupçons.

Sous couvert d'analyses, transmises via HTTP standard

Toutes les données volées sont transférées vers un seul domaine de commande et de contrôle : app-metrics-cdn[.]com, qui a décidé de 104.21.14.89 (une adresse Cloudflare) lors de l'analyse. Le nom de domaine est conçu pour ressembler à un service d'analyse ou de diffusion de contenu inoffensif, le genre de trafic qui ne risque pas de déclencher d'alerte dans le journal d'un proxy d'entreprise.

L'exfiltration suit une séquence structurée en quatre étapes via un protocole HTTP non chiffré. Tout d'abord, une requête POST multipart de données de formulaire vers /api/upload transmet le fichier ainsi collecté — captures d'écran, données de portefeuille, bases de données de cookies — d'un poids total d'environ 140 Ko. Une deuxième requête POST vers /api/upload-json envoie une charge utile JSON structurée d'environ 29 Ko contenant des identifiants et des cookies analysés. Une requête POST de confirmation vers /api/upload-complete indique que le vol est terminé. Le logiciel malveillant entre alors dans une boucle de vérification, se connectant périodiquement à /api/listener/heartbeat pour rester en contact avec l'infrastructure de l'opérateur.

Tout ce trafic utilise une chaîne d'agent utilisateur générique de type « Mozilla/5.0 », ce qui constitue une nouvelle tentative de se fondre dans la masse des navigations Web ordinaires.

Appels système, boucles de mise en veille et vérifications du débogueur

Venom Stealer ne se contente pas de voler des données puis de disparaître. Il met tout en œuvre pour éviter d'être détecté. Sa technique d'évasion la plus remarquable consiste à recourir à des appels système directs et indirects, une méthode par laquelle le logiciel malveillant invoque directement les fonctions Windows plutôt que de passer par l'interface standard ntdll.dll bibliothèque. Comme la plupart des outils de détection des points de terminaison fonctionnent en interceptant les appels vers cette bibliothèque, cette technique les rend inefficaces. Ce comportement a été signalé tant dans le processus parent que dans le processus fils créé.

Le logiciel malveillant vérifie également s'il fait l'objet d'un débogage, interroge les informations relatives au fabricant et au modèle du processeur, lit le numéro de série du disque système, crée en mémoire des pages de protection susceptibles de provoquer le plantage des débogueurs qui tenteraient d'exécuter le code pas à pas, et répertorie les processus en cours d'exécution. Il s'agit là de techniques couramment utilisées pour détecter les machines virtuelles et les environnements d'analyse. Afin de compliquer davantage l'analyse automatisée, il intègre des commandes de mise en veille d'une durée supérieure à trois minutes.

Ce n'est pas une nouveauté

Se faire passer pour un logiciel de sécurité afin de diffuser des logiciels malveillants est l'une des astuces les plus anciennes qui soient. Un utilisateur qui pense que son système est infecté est prêt à agir dans l'urgence, et une page qui ressemble à celle d'un éditeur d'antivirus de confiance est exactement le genre d'autorité à laquelle il se référera. En mettant en scène une fausse analyse qui « détecte » des menaces, puis en proposant un remède, le pirate exploite à la fois la peur et la confiance en une seule interaction.

Il ne s'agit pas d'une tactique isolée. En mai 2025, DomainTools a recensé une autre campagne dans laquelle des pirates avaient créé un clone très convaincant du site web de Bitdefender et l'avaient utilisé pour diffuser le RAT Venom ainsi que le voleur de données StormKitty. Le scénario est pratiquement identique : usurper l'identité d'une marque de sécurité, créer un sentiment d'urgence et diffuser un cheval de Troie déguisé en solution de protection. Cela laisse penser qu'il s'agit d'un modèle reproductible, et non d'une expérience ponctuelle.

Que faire si vous pensez avoir été affecté

Ne téléchargez des logiciels de sécurité qu'à partir des sites Web officiels des éditeurs. Le site officiel d'Avast est avast.com. Ne vous fiez pas aux résultats des moteurs de recherche, aux publicités ou aux liens contenus dans les e-mails non sollicités.

Si vous avez consulté un site de ce type ou téléchargé le fichier, agissez sans tarder :

- Vérifiez si votre système est infecté. Recherchez le fichier

v20svc.exedansC:\Program Files\Google\Chrome\Application\. S'il est présent, votre système a probablement été infecté par ce logiciel malveillant. - Lancez immédiatement une analyse complète du système. Utilisez un outil anti-malware fiable et à jour (tel que Malwarebytes) pour détecter et supprimer l'infection. Si l'analyse détecte des menaces, suivez les recommandations de l'outil pour les mettre en quarantaine ou les supprimer.

- Changez immédiatement votre mot de passe. Commencez par vos comptes de messagerie, bancaires et tout autre compte important. Partez du principe que toutes les données enregistrées dans votre navigateur ont été compromises.

- Déconnectez-vous de toutes vos sessions actives. Déconnectez-vous des services tels que Google, Microsoft, Facebook et Netflix. Le vol de cookies de session permet à un pirate de contourner complètement l'authentification à deux facteurs.

- Protégez vos fonds en cryptomonnaie. Si vous utilisez un portefeuille de cryptomonnaie de bureau, transférez vos fonds dès que possible vers un nouveau portefeuille créé sur un appareil qui n'a pas été infecté.

Indicateurs de compromis (IOC)

Hachages de fichiers

- SHA-256 :

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Domaines

app-metrics-cdn[.]com

Indicateurs réseau

104.21.14.89

URL C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.