Une campagne de phishing particulièrement convaincante cible actuellement YouTube , et si elle aboutit, les pirates ne se contentent pas de voler vos identifiants Google. Ils peuvent prendre le contrôle de l'ensemble de votre compte Google, y compris Gmail, vos fichiers et vos paiements, puis détourner votre YouTube et utiliser votre audience pour mener des escroqueries.

Le piège consiste en une fausse notification de violation de droits d'auteur si convaincante que même les utilisateurs les plus vigilants pourraient se laisser piéger. Le site malveillant récupère les données réelles de votre chaîne, telles que votre photo de profil, le nombre d'abonnés et votre dernière vidéo, afin de créer une page d'intimidation personnalisée. Il vous redirige ensuite vers une page de connexion conçue pour pirater votre compte Google.

Le fonctionnement s'apparente à celui d'une franchise : plusieurs pirates partagent la même plateforme, chacun menant ses propres campagnes contre différents créateurs.

Pourquoi votre YouTube vaut plus que vous ne le pensez

Pour les créateurs à plein temps, une YouTube n'est pas seulement un passe-temps, c'est une véritable activité professionnelle. Elle génère des revenus grâce à la publicité, aux partenariats et à la vente de produits dérivés. Et tout cela est géré via un seul compte Google, qui contrôle également votre messagerie Gmail, votre espace Google Drive et vos informations de paiement.

C'est ce qui fait des créateurs des cibles particulièrement attrayantes. Les pirates qui prennent le contrôle d'une chaîne la rebaptisent souvent en quelques minutes, généralement pour se faire passer pour une entreprise spécialisée dans les cryptomonnaies, et exploitent l'audience existante pour diffuser des escroqueries en direct. Le créateur d'origine se retrouve exclu et assiste, impuissant, à l'utilisation de ses années de travail pour escroquer ses propres abonnés.

Une notification pour violation du droit d'auteur est l'appât idéal, car elle joue sur ce que les créateurs redoutent le plus : perdre leur chaîne du jour au lendemain.

« Vérifiez immédiatement l'état de vos droits d'auteur sur YouTube »

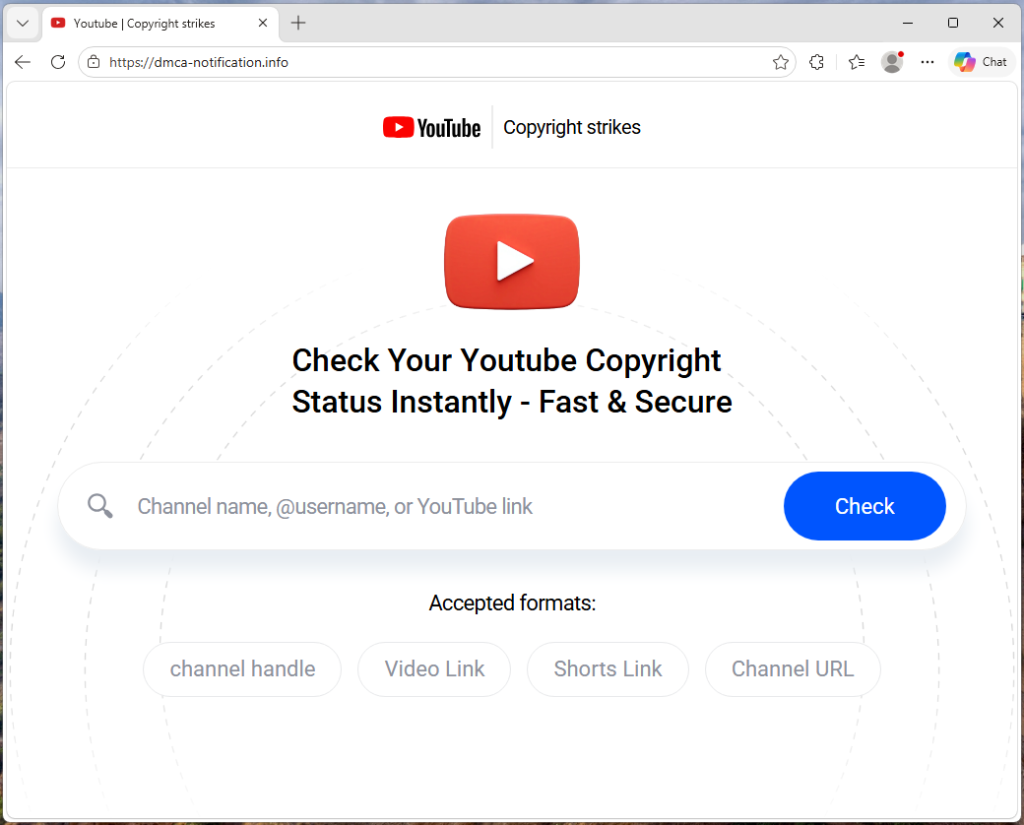

La campagne est hébergée sur un site intitulé dmca-notification[.]info. L'onglet du navigateur indique « YouTube | Avertissements pour violation du droit d'auteur », et la page elle-même présente un aspect épuré et professionnel, avec YouTube , une barre de recherche et des instructions utiles.

Il vous invite à saisir le nom de votre chaîne, votre pseudonyme (@) ou le lien vers une vidéo pour vérifier l'état de vos droits d'auteur. Rien ne semble immédiatement suspect.

Chaque lien de phishing contient le nom d'utilisateur de la cible directement dans l'URL ; la page sait donc déjà qui vous êtes avant même que vous n'ayez tapé quoi que ce soit.

Le code source contient un indicateur de suivi appelé suppressTelegramVisit, ce qui modifie la manière dont les visites sont enregistrées selon qu'un paramètre d'affiliation est présent ou non. Cela laisse supposer que les opérateurs coordonnent peut-être le trafic via Telegram, même si ce kit pourrait être diffusé via n'importe quelle plateforme.

Vos propres vidéos, utilisées contre vous

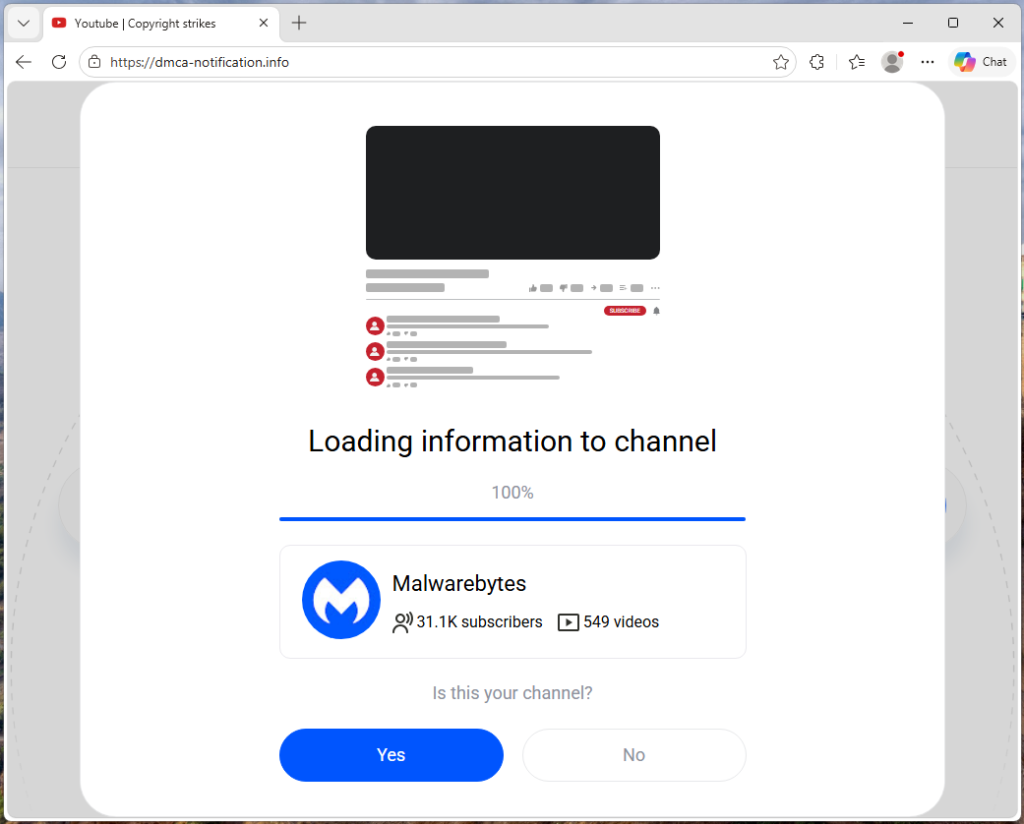

Une fois que la page a obtenu le nom de votre chaîne, elle récupère des données réelles sur YouTube: votre avatar, le nombre d'abonnés, le nombre de vidéos et votre dernière publication (y compris son titre, sa vignette et le nombre de vues). Ces informations sont ensuite utilisées pour créer une fausse plainte pour violation de droits d'auteur.

Vous voyez votre propre logo accompagné d'une notification indiquant qu'un segment précis de votre dernière vidéo a été signalé pour violation du droit d'auteur. Les horodatages sont générés dynamiquement pour chaque victime en fonction de la durée de la vidéo, ce qui donne à chaque notification un aspect unique et légitime. C'est un peu comme recevoir une fausse notification juridique sur laquelle figure votre véritable adresse personnelle. Ces informations personnelles font qu'il est plus difficile de la considérer comme du spam.

« Répondez dans un délai de trois jours, sous peine de mesures coercitives »

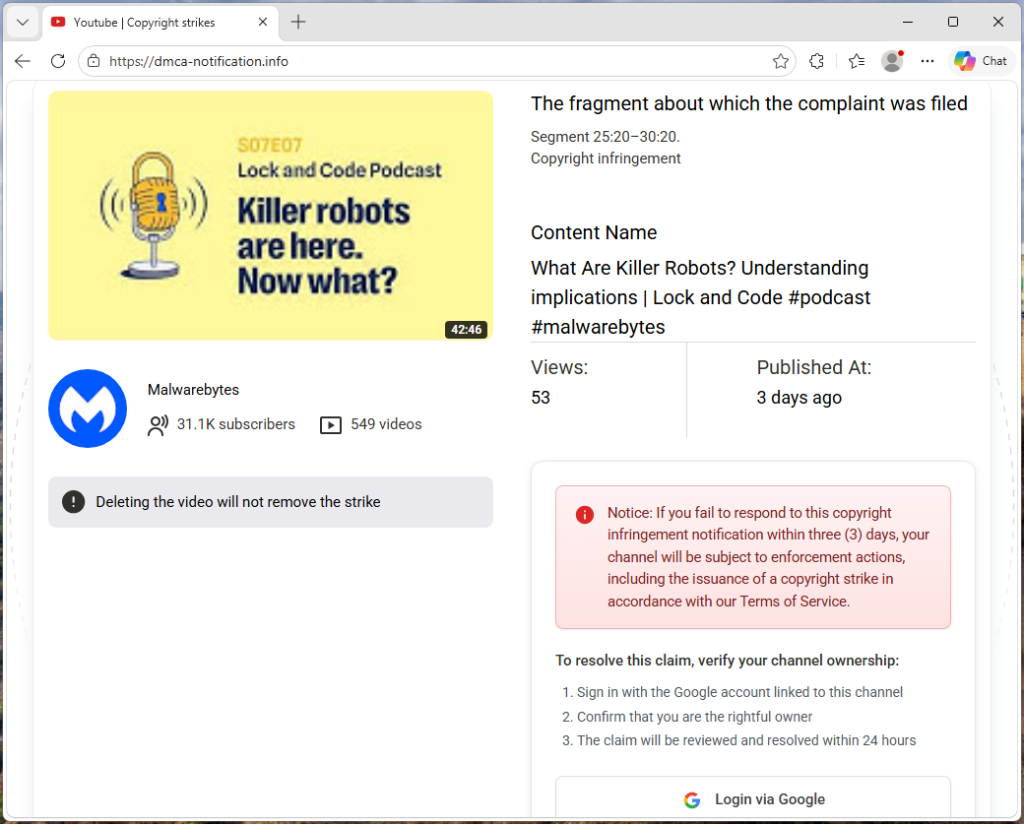

La page met la pression. Un avertissement vous indique que la suppression de la vidéo n'effacera pas l'avertissement. Un message en rouge vous menace de sanctions à l'encontre de votre chaîne si vous ne réagissez pas dans les trois jours. La solution proposée est simple : connectez-vous avec Google pour confirmer que vous êtes bien le propriétaire de la chaîne, et le litige sera résolu dans les 24 heures.

Chaque élément de la page est conçu pour vous pousser à cliquer sur le bouton « Se connecter via Google » avant même que vous ayez le temps de réfléchir.

La page de connexion qui vole vos identifiants

Lorsque vous cliquez sur ce bouton, le site contacte son propre serveur backend pour récupérer l'adresse d'une page de phishing externe, que le pirate peut remplacer à tout moment par un nouveau domaine.

Dans le trafic observé, la requête vers /api/get-active-domain a restitué le domaine blacklivesmattergood4[.]com, qui a ensuite été chargé dans une fenêtre en plein écran superposée à la page des mentions de copyright.

Ce qui s'affiche ensuite est une attaque classique de type « navigateur dans le navigateur » : une fausse Chrome entièrement conçue en HTML et CSS. Elle comporte une barre de titre indiquant « Connexion – Comptes Google – Google Chrome », une icône en forme de cadenas et une URL qui ressemble à accounts.google.com. Rien de tout cela n'est réel. Ce ne sont que des images. La seule barre d'adresse réelle est celle qui se trouve en haut de votre navigateur, et qui affiche toujours dmca-notification[.]info.

Derrière cette fausse fenêtre se cache une réplique très réaliste de la page de connexion de Google. Elle ressemble en tous points à l'originale, mais chaque frappe est transmise au pirate.

L'analyse du trafic a également révélé des tentatives de connexion à d'autres domaines—dopozj[.]net, ec40pr[.]net, et xddlov[.]net— qui renvoyaient des erreurs 502 au moment de la capture. Il peut s'agir d'infrastructures de sauvegarde ou de serveurs de relais d'identifiants qui étaient hors ligne.

C'est l'approche de rotation des domaines qui rend cette campagne si résistante. Le domaine utilisé pour le phishing est récupéré en temps réel, sans mise en cache, ce qui permet aux pirates de changer rapidement d'infrastructure. Si un domaine est désactivé, la prochaine victime est redirigée vers un nouveau domaine.

Une fois les identifiants saisis, la fenêtre contextuelle se ferme et la victime est redirigée vers la page de mention de copyright, sans message de confirmation ni d'erreur. Cela laisse à l'attaquant le temps d'utiliser les identifiants volés avant que la victime ne se rende compte de quoi que ce soit.

Les grandes chaînes bénéficient d'un traitement de faveur (volontairement)

Un détail intéressant : le kit vérifie si la chaîne ciblée compte plus de trois millions d'abonnés. Si c'est le cas, tout le processus de phishing est ignoré. Au lieu de l'avertissement de violation de droits d'auteur et du bouton de connexion, la page affiche un message anodin : « Votre chaîne est en règle. Aucune autre action n'est requise. »

Il s'agit très certainement d'une manœuvre d'esquive. Les très grandes chaînes sont plus susceptibles de disposer d'équipes de sécurité dédiées, d'entretenir des relations avec le personnel chargé de la confiance et de la sécurité YouTube, ou d'avoir suffisamment de visibilité pour obtenir un retrait rapide si elles dénoncent publiquement l'arnaque. En les excluant automatiquement, le kit réduit le risque d'attirer l'attention précisément des personnes les plus à même de faire mettre fin à cette opération.

Ce n'est pas qu'un seul escroc

Le code source révèle qu’il ne s’agit pas d’une simple page de phishing gérée par une seule personne. Le kit comprend un système de suivi des affiliés grâce auquel chaque pirate dispose de son propre identifiant intégré aux liens de phishing qu’il diffuse. Un serveur central enregistre quel opérateur a dirigé quelle victime vers le site et jusqu’où chaque cible a progressé dans l’entonnoir de conversion. Notre analyse du trafic le confirme : le lien de phishing comportait un identifiant de référence (ref=huyznaetdmca), la balise d'affiliation par défaut, qui semble être une translittération d'une expression russe. Des noms de marque tels que Google et YouTube également écrits avec des caractères cyrilliques ressemblants dans le code source afin de déjouer les scanners de sécurité automatisés.

En bref, il s'agit d'un service de phishing : une plateforme partagée que plusieurs pirates peuvent utiliser pour mener des campagnes à grande échelle contre YouTube .

Comment se protéger

Cette campagne nous rappelle que le phishing ne se limite plus depuis longtemps aux e-mails truffés de fautes d'orthographe envoyés par un prince nigérian. Les kits de phishing d'aujourd'hui sont des plateformes conçues de manière professionnelle, dotées d'une infrastructure évolutive, d'une personnalisation en temps réel et d'un mode de distribution de type franchise.

Pour YouTube , la règle fondamentale est simple : les avertissements pour violation des droits d'auteur n'apparaissent que dans YouTube .

Si vous recevez un avertissement ailleurs, considérez-le comme suspect.

- Méfiez-vous des demandes pressantes. Les véritables procédures en matière de droits d'auteur ne vous poussent pas à agir dans la précipitation

- Rendez-vous directement sur studio.youtube.com ou via des sources fiables pour vérifier votre statut

- Ne vous connectez jamais via un lien figurant dans un e-mail ou un message

Repérer une fausse fenêtre de navigateur

- Essayez de la faire glisser : une vraie fenêtre se déplace librement. Une fausse reste figée à l'intérieur de la page

- Réduisez la fenêtre de votre navigateur : une vraie fenêtre contextuelle reste ouverte. Une fausse disparaît

- Vérifiez l'URL : si vous ne pouvez pas interagir avec, il ne s'agit que d'une image

Même si tout semble correct, vérifiez toujours l'adresse affichée dans la barre d'adresse avant de saisir votre identifiant et votre mot de passe.

Si vous avez déjà saisi vos coordonnées, agissez vite :

- Modifiez immédiatement votre mot de passe Google

- Réparez les sessions actives dans les paramètres de sécurité de votre compte

- Vérifiez si votre YouTube a subi des modifications non autorisées

Indicateurs de compromis (IOC)

Domaine

dmca-notification[.]info(site principal de hameçonnage)blacklivesmattergood4[.]com(domaine utilisé pour le vol d'identifiants — actif au moment de la capture)dopozj[.]net(infrastructures associées — 502 au moment de la saisie)ec40pr[.]net(infrastructures associées — 502 au moment de la saisie)xddlov[.]net(infrastructures associées — 502 au moment de la saisie)

Quelque chose vous semble bizarre ? Vérifiez avant de cliquer.

Malwarebytes Guardvous aide à analyser instantanément les liens, les messages et les captures d'écran suspects.

Disponible avecMalwarebytes Premium pour tous vos appareils, ainsi que dansMalwarebytes pour iOS Android.