Ce que vous devez savoir :

- Le SIM swapping consiste pour un escroc à prendre le contrôle de votre numéro de téléphone.

- La carte SIM peut ensuite être utilisée pour intercepter les SMS de vérification de compte bancaire ou de réseaux sociaux.

- Les signes avant-coureurs comprennent une perte soudaine de service ou des blocages de connexion.

- Vous pouvez rester protégé grâce aux codes PIN des opérateurs et à une authentification à deux facteurs (2FA) renforcée.

- Si cela vous arrive, agissez rapidement : contactez votre opérateur pour obtenir de l'aide afin de sécuriser vos comptes.

Imaginez que vous perdiez l'accès à votre téléphone. C'est un cauchemar pour beaucoup de gens qui stockent de nombreuses informations importantes sur leurs appareils.

La perte ou le vol de votre téléphone ne sont pas les seules façons dont vous pouvez perdre votre téléphone. Il est possible que quelqu'un d'autre ait pris le contrôle de votre numéro. Le SIM swapping est une technique utilisée par les cybercriminels pour y parvenir. Une fois qu'ils ont réussi, ils peuvent intercepter les appels et les SMS, et les utiliser pour accéder à des comptes protégés par une vérification par SMS.

Cela commence souvent par de petits signes avant-coureurs. Vos appels ne passent plus, votre signal disparaît ou vous êtes soudainement déconnecté d'applications importantes. Plus vite vous identifiez ces signaux d'alerte, plus vous avez de chances de mettre fin à l'attaque avant qu'elle ne cause de graves dommages.

La configuration d'un code PIN opérateur et le passage à une authentification à deux facteurs plus sécurisée peuvent vous rendre beaucoup plus difficile à pirater. Et si le pire devait arriver, la rapidité est essentielle. Vous devrez immédiatement alerter votre opérateur et verrouiller vos comptes.

Qu'est-ce que le SIM swapping ?

Le SIM swapping se produit lorsqu'un fraudeur convainc votre opérateur mobile de transférer votre numéro de téléphone vers une carte SIM qu'il contrôle. Le transfert peut se faire par téléphone ou même en personne dans un magasin ; les escrocs se font passer pour vous et prétendent que la carte SIM d'origine a été perdue ou endommagée.

Une fois le transfert effectué, votre téléphone perd toute connexion. Tous les appels ou SMS qui vous sont destinés sont redirigés vers l'attaquant. Cela peut inclure les codes à usage unique et les messages de vérification que de nombreux services envoient par SMS pour confirmer votre identité, donnant ainsi aux attaquants un moyen d'accéder à vos comptes.

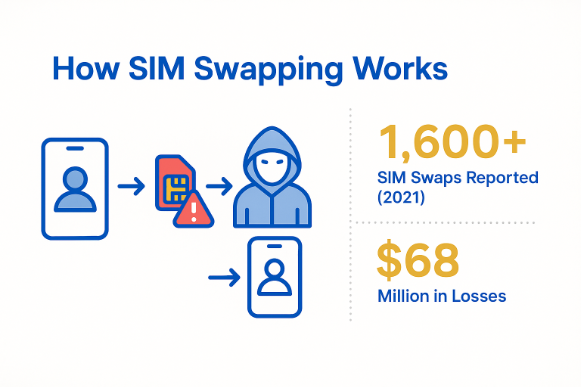

Il s'agit d'un problème croissant. Selon le Centre de signalement des crimes sur Internet (IC3) du FBI, plus de1 600 plaintes pour échange de carte SIM ont été signaléesrien qu'en 2021, avec des pertes dépassant 68 millions de dollars.

Comment les escrocs s'y prennent-ils ?

Reprendre un numéro de téléphone n'est pas aussi compliqué qu'il n'y paraît. Pour un escroc déterminé, le plus difficile est souvent de rassembler suffisamment d'informations pour convaincre un opérateur mobile qu'il est le véritable titulaire du compte.

Étape par étape : dans les coulisses d'un échange de carte SIM

Le processus commence généralement par la collecte d'informations. Les criminels peuvent fouiller dans les violations de données ou réutiliser des informations volées par le biais d'e-mails de phishing, ou encore rassembler des informations personnelles à partir de publications sur les réseaux sociaux.

Une fois qu'ils disposent de suffisamment d'informations, ils contactent votre opérateur mobile, parfois par téléphone, parfois via l'assistance en ligne. Se faisant passer pour vous, ils prétendent que leur carte SIM a été perdue ou endommagée et demandent que le numéro soit transféré vers une nouvelle carte SIM. Si l'opérateur approuve la demande, votre numéro est instantanément activé sur l'appareil du fraudeur.

À ce moment-là, vous perdez le service sans avertissement et l'attaquant commence à recevoir vos appels et vos SMS.

Astuces couramment utilisées

Les escrocs ont souvent recours à des messages de phishing qui semblent provenir de votre opérateur mobile et vous invitent à « vérifier » votre compte ou à cliquer sur un lien malveillant. Même les mises à jour apparemment inoffensives sur les réseaux sociaux peuvent révéler des réponses à des questions de sécurité courantes, comme votre date de naissance ou le nom de votre animal de compagnie.

Danscertaines situations, un pirate peut bénéficier de l'aide d'une personne interne à l'opérateur qui traite directement le transfert de la carte SIM, contournant ainsi les étapes normales de vérification du client.

Quels sont les signes d'un échange de carte SIM ?

Lorsqu'un échange de carte SIM a lieu, les indices apparaissent souvent soudainement. Vous pouvez être en train d'utiliser votre téléphone lorsque les appels cessent d'arriver ou que vous ne recevez plus de messages. D'autres signes avant-coureurs peuvent rapidement suivre.

Les signaux d'alerte à surveiller

Il existe certains signes révélateurs indiquant que quelque chose ne va pas avec votre carte SIM :

- Votre téléphone affiche soudainement « aucun signal » ou perd le réseau sans explication.

- Vous êtes bloqué hors de vos comptes et ne pouvez pas recevoir les codes de sécurité par SMS pour y accéder à nouveau.

- Vous remarquez des activités inattendues, telles que des retraits bancaires ou l'apparition de messages de réinitialisation de mot de passe que vous n'avez pas demandés.

- Votre opérateur mobile confirme que votre numéro a été activé sur une autre carte SIM ou un autre appareil.

Plus tôt vous reconnaîtrez ces symptômes, plus vous aurez de chances d'arrêter l'agresseur avant qu'il ne cause de graves dommages.

Que faire si vous êtes victime

Après un échange de carte SIM, la rapidité est essentielle. Plus un pirate dispose longtemps de votre numéro, plus il a d'occasions de compromettre vos comptes.

Agissez rapidement pour limiter les dégâts

Il est facile de paniquer dans cette situation, mais il vaut mieux rester calme et agir rapidement pour limiter les dégâts.

- Appelez immédiatement votre opérateur mobile et demandez-lui d'annuler le transfert de la carte SIM. Préparez-vous à lui fournir une pièce d'identité.

- Connectez-vous à vos comptes les plus importants et modifiez vos mots de passe, en commençant par ceux de votre messagerie électronique, de vos comptes bancaires et de vos réseaux sociaux.

- Remplacez autant que possible l'authentification à deux facteurs par SMS par une application d'authentification telle que Google Authenticator ou Authy. Ces applications ne sont pas vulnérables à l'interception des SMS après un échange de carte SIM.

- Surveillez attentivement votre banque, vos applications de paiement et vos comptes de crédit afin de détecter toute activité suspecte.

Chaque minute compte si vous êtes victime d'un échange de carte SIM. Reprendre le contrôle de votre numéro doit être votre priorité absolue, car cela vous permettra de sécuriser plus efficacement vos autres comptes.

Comment se protéger contre le SIM swapping

Il est beaucoup plus facile de prévenir un échange de carte SIM que d'en récupérer une. Cela commence par un contrôle plus strict de votre compte mobile. L'idée est de rendre plus difficile pour quiconque de se faire passer pour vous auprès de votre opérateur.

La mise en place d'un code PIN ou d'un mot de passe fort et unique sur votre compte est l'une des mesures les plus efficaces. Évitez les choix prévisibles tels que votre année de naissance ou des combinaisons de chiffres simples, que les pirates peuvent souvent deviner ou trouver.

Si votre opérateur propose une fonctionnalité de verrouillage de la carte SIM ou de gel du compte, activez-la. Ces outils ajoutent des vérifications supplémentaires avant que des modifications ne soient apportées à votre compte et peuvent empêcher les transferts de carte SIM non autorisés.

Sécurisez votre compte téléphonique

De nombreux opérateurs proposent désormais des fonctionnalités de sécurité supplémentaires que vous pouvez activer. Celles-ci peuvent empêcher quelqu'un de transférer votre numéro sans votre accord direct. Même une petite mesure supplémentaire peut bloquer un pirate qui a recueilli des informations personnelles vous concernant.

Utilisez des méthodes d'authentification plus sûres

Vous pouvez choisir de ne plus utiliser l'authentification à deux facteurs par SMS, qui est vulnérable aux attaques par [échange de carte SIM et hameçonnage](malwarebytes). Les applications d'authentification telles que Authy ou Google Authenticator génèrent des codes sur votre appareil et ne dépendent pas de votre numéro de téléphone, ce qui les rend plus résistantes aux attaques basées sur la carte SIM. Pour une protection encore plus efficace, envisagez l'utilisation d'une clé de sécurité physique. Certaines d'entre elles nécessitent que la personne ait physiquement l'appareil en main pour se connecter.

Adoptez des habitudes en ligne plus intelligentes

La plupart des tentatives d'échange de carte SIM commencent par le vol d'informations personnelles. Soyez prudent lorsque vous cliquez sur des liens provenant de sources inconnues. Réfléchissez toujours à deux fois avant de répondre à des messages non sollicités qui vous demandent des informations sur votre compte.

Limitez la quantité d'informations personnelles que vous partagez sur les réseaux sociaux et envisagez d'utiliser des adresses e-mail différentes pour vos comptes bancaires et vos comptes sociaux afin qu'une seule violation ne vous expose pas à toutes les autres.

Protection des bonus : ce que votre opérateur peut faire

Votre opérateur mobile joue un rôle majeur dans la prévention des attaques par échange de carte SIM. Bien que les options spécifiques varient d'un opérateur à l'autre, la plupart proposent désormais des niveaux de sécurité supplémentaires que vous pouvez demander.

Certains opérateurs peuvent verrouiller votre compte afin qu'aucun changement de carte SIM ou transfert de numéro ne puisse être effectué sans vérification supplémentaire. D'autres vous enverront des alertes si une modification est tentée, vous donnant ainsi la possibilité d'intervenir avant qu'elle ne soit effectuée.

Des outils qui méritent d'être demandés

Il est utile de vérifier si votre opérateur propose des systèmes de détection des fraudes qui signalent les activités inhabituelles, ou des vérifications d'identité supplémentaires avant que les modifications de compte ne soient traitées.

De nombreux fournisseurs proposent désormais des applications mobiles qui vous permettent de consulter et de gérer vous-même les paramètres de sécurité de votre compte, ce qui vous donne plus de contrôle sans avoir à appeler le service d'assistance. Renseignez-vous sur les méthodes de détection des fraudes qu'ils utilisent ou sur les mesures de vérification supplémentaires qui pourraient être mises en place. Les réseaux sont tous différents. Il est certainement utile de vérifier ce qu'ils proposent pour éviter ce genre de problèmes.

Articles connexes

Quels sont les signes avant-coureurs d'un téléphone piraté ?

Quel rôle joue l'authentification à deux facteurs dans la prévention du SIM swapping ?

Quels sont les signes avant-coureurs d'un vol d'identité que vous devez connaître ?

Quel est le lien entre le credential stuffing et les attaques par SIM swapping ?

Qu'est-ce que smishing en quoi diffère-t-il du SIM swapping ?