GlassWorm si nasconde all'interno degli strumenti di sviluppo. Una volta infiltratosi, ruba dati, installa malware per l'accesso remoto e persino una falsa estensione del browser per monitorare l'attività. Sebbene il punto di partenza siano gli sviluppatori, l'impatto può diffondersi rapidamente. Grazie alle credenziali rubate, ai token di accesso e agli strumenti compromessi, gli aggressori possono sferrare attacchi più estesi alla catena di fornitura, mettendo a rischio sia le aziende che gli utenti comuni.

Come si sviluppa l'infezione

GlassWorm viene solitamente diffuso attraverso i canali degli sviluppatori. Ciò significa che i sistemi dei programmatori vengono compromessi dal download di pacchetti dannosi da repository di codice come npm, GitHub, PyPI e così via. Può trattarsi di pacchetti dannosi ex novo oppure di pacchetti modificati provenienti da account un tempo affidabili, ma ora compromessi.

Lo sviluppatore installa o aggiorna un pacchetto npm/PyPI affidabile o molto diffuso oppure un'estensione di VS Code, ma l'account del responsabile della manutenzione o la catena di approvvigionamento sono stati compromessi.

Cosa succede dopo l'installazione

Una volta scaricato il pacchetto, viene eseguito uno script di preinstallazione o un caricatore Unicode invisibile che rileva le caratteristiche del dispositivo. Se rileva una lingua russa, l'esecuzione si interrompe. In caso contrario, lo script attende alcune ore e poi contatta silenziosamente la blockchain di Solana per scoprire dove recuperare la seconda fase dell'infezione. Anziché inserire un link fisso che potrebbe essere rimosso, l'autore dell'attacco memorizza queste informazioni nel campo "memo" di una transazione Solana.

Fase due: furto di dati

Il payload della fase due è un infostealer che prende di mira i profili delle estensioni del browser, le app di portafoglio autonome e i file .txt/immagine che potrebbero contenere seed o chiavi, oltre a token npm, credenziali Git, segreti di VS Code e credenziali dei fornitori di servizi cloud. Dopo aver raccolto queste informazioni, le invia a un server remoto tramite una richiesta POST.

Fase tre: compromissione totale del sistema

Successivamente, si passa alla terza fase. Il malware scarica due componenti principali: il file binario di phishing Ledger/Trezor, destinato agli utenti che hanno collegato un dispositivo Ledger o Trezor, e un trojan di accesso remoto (RAT) basato su Node.js dotato di diversi moduli, tra cui strumenti per il furto delle credenziali del browser e un programma di installazione Chrome. Il malware garantisce la propria persistenza configurando attività pianificate e chiavi di registro "Run", in modo che il RAT si riavvii ad ogni riavvio del sistema.

Il RAT non codifica in modo fisso il proprio indirizzo principale di comando e controllo (C2). Esegue invece una ricerca nella tabella hash distribuita (DHT) per individuare la chiave pubblica fissata. La DHT è un sistema distribuito che fornisce un servizio di ricerca simile a quello di una tabella hash. Le coppie chiave-valore sono memorizzate in una DHT e possono essere utilizzate per recuperare il valore associato a una determinata chiave. Se questo metodo fallisce, il RAT torna alla blockchain di Solana per recuperare un nuovo indirizzo IP.

Sorveglianza e tracciamento tramite browser

Il RAT installa inoltre a forza Chrome ( nell'esempio descritto da Aikido, finge di essere «Google Docs Offline»), che funge da sistema di sorveglianza delle sessioni integrato. Oltre a rubare cookie, localStorage, l'intero alberoDOM(Document Object Model) della scheda attiva, segnalibri, screenshot, sequenze di tasti, contenuto degli appunti, fino a 5.000 voci della cronologia del browser e l'elenco delle estensioni installate, può anche essere utilizzato per acquisire screenshot e fungere da keylogger.

Come appare la situazione alla vittima

Dal punto di vista della vittima, tutto questo avviene in modo molto discreto. Se presta molta attenzione, potrebbe notare alcune connessioni in uscita sospette, le voci di avvio e la nuova estensione del browser.

Chi è a rischio e come potrebbe diffondersi

L'attuale configurazione sembra rivolgersi agli sviluppatori che potrebbero possedere asset in criptovaluta, ma molti di questi componenti e le informazioni rubate possono essere utilizzati per sferrare attacchi alla catena di approvvigionamento o prendere di mira altri gruppi di utenti.

Come stare al sicuro

Data la natura subdola di questa catena di contagio, esistono due strategie principali per proteggersi:

- Privilegiate le versioni già collaudate e "fissate", e considerate i cambiamenti improvvisi di responsabilità, i nuovi manutentori o le revisioni sostanziali del codice nelle versioni minori come motivi per effettuare una revisione.

- Controlla regolarmente le estensioni del browser, elimina quelle che non riconosci e diffida dei cloni o dei duplicati simili a "Google Docs Offline".

- Controlla le attività pianificate e le voci di avvio nel Registro di sistema per verificare che non vi siano voci inattese.

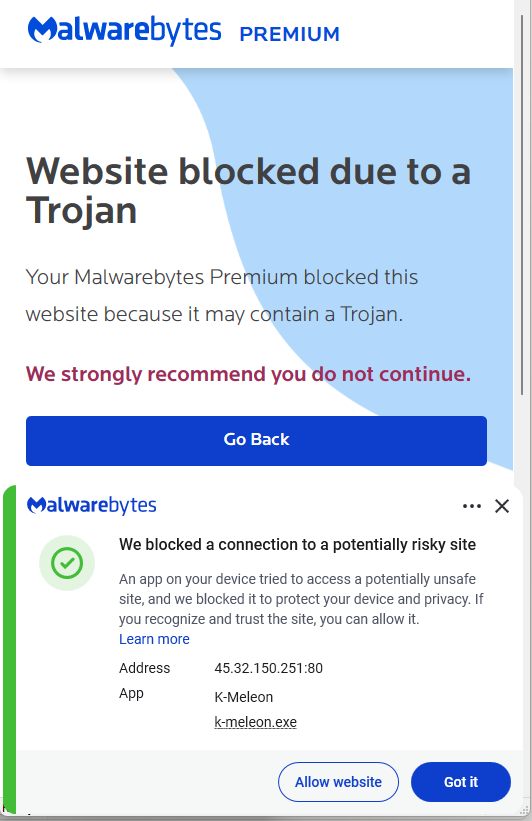

- Utilizza una soluzione anti-malware aggiornata e in tempo reale per rilevare e bloccare le connessioni dannose e il malware scaricato.

IOC (Indicatori di compromissione)

Indirizzi IP:

45.32.150[.]251

217.69.3[.]152

217.69.0[.]159

45.150.34[.]158

Chiavi di registro:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateApp

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateLedger

Attività pianificata:

Nome: UpdateApp which runs: AghzgY.ps1

Estensione per browser:

Nome visualizzato: Google Docs Offline (versione 1.95.1)

Nome della directory Windows :jucku

Nome della directory delle estensioni di macOS: myextension

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.