Il nostro team di assistenza per la rimozione di malware ha recentemente segnalato una nuova ondata di email di sextortion, con oggetto: "Pervertito, ti ho registrato!".

Se il messaggio ti sembra familiare, è perché si tratta di una variante della truffa "Ciao pervertito", in circolazione da molto tempo.

L'e-mail sostiene che il dispositivo della vittima sia stato infettato da un "drive-by exploit", che avrebbe consentito al ricattatore di ottenere pieno accesso al dispositivo. Per aggiungere credibilità, il truffatore include una password che appartiene effettivamente alla vittima.

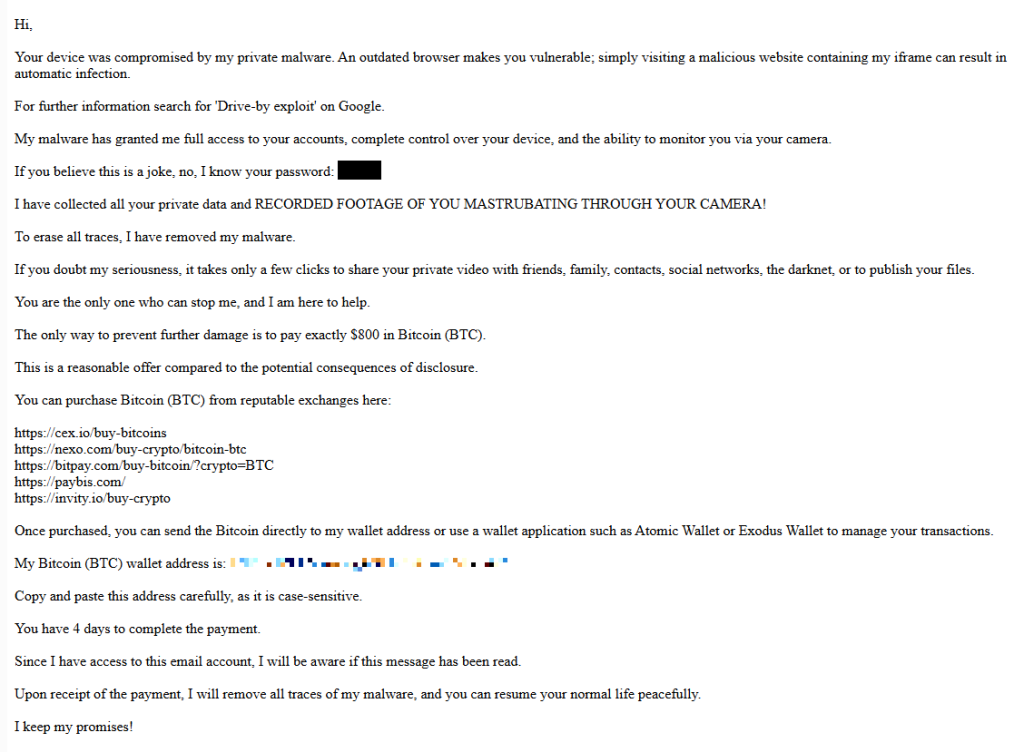

Ecco una delle e-mail:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

Il messaggio è un po' contraddittorio. All'inizio, il mittente afferma di aver già rimosso il malware per "cancellare ogni traccia", ma in seguito promette di rimuoverlo dopo aver ricevuto il pagamento.

Da dove proviene la password

Ho scoperto che un mittente in particolare utilizzava il nome Jenny Green e l'indirizzo Gmail JennyGreen64868@gmail.com ha inviato molte di queste e-mail a persone che utilizzano il servizio FakeMailGenerator.

FakeMailGenerator è un servizio di posta elettronica gratuito e usa e getta che offre agli utenti una casella di posta temporanea e di sola ricezione che possono utilizzare al posto del loro indirizzo reale, principalmente per aggirare le conferme via e-mail o evitare lo spam.

Come già detto, gli indirizzi sono solo di ricezione, il che significa che non possono inviare legittimamente posta e che la casella di posta non è collegata a una persona specifica. Inoltre, non è necessario effettuare il login. Chiunque conosca l'indirizzo (o indovini l'URL della casella di posta) può vedere la stessa casella di posta.

La mia ipotesi è che il truffatore abbia cercato le password in queste caselle di posta pubbliche e poi le abbia riutilizzate nelle sue e-mail di sextortion.

Pertanto, gli utenti di FakeMailGenerator e servizi simili dovrebbero considerare questo come un avvertimento. La vostra casella di posta potrebbe essere accessibile pubblicamente, apparire nei risultati di ricerca e potreste ricevere molto più di quanto vi aspettate. Non utilizzate assolutamente servizi come questo per questioni delicate.

Come stare al sicuro

Essere consapevoli dell'esistenza di queste truffe è il primo passo per evitarle. Le e-mail di sextortion fanno leva sul panico e sull'imbarazzo per spingere le persone a pagare rapidamente. Ecco alcuni semplici passaggi per proteggersi:

- Non avere fretta. I truffatori fanno leva sulla paura e sull'urgenza. Prenditi un momento per riflettere prima di reagire.

- Non rispondere all'e-mail. Rispondere significa comunicare all'autore dell'attacco che qualcuno legge i messaggi inviati a quell'indirizzo, il che potrebbe portare a ulteriori tentativi di truffa.

- Modifica la tua password se compare nell'e-mail. Se utilizzi ancora quella password altrove, aggiorna anche lì.

- Utilizza un gestore di password. Se hai difficoltà a generare o memorizzare una password sicura, prova a utilizzare ungestore di password.

- Non aprire allegati non richiesti. Soprattutto quando l'indirizzo del mittente è sospetto o addirittura il tuo.

- Non utilizzare caselle di posta usa e getta per account importanti. La posta contenuta in tali caselle potrebbe essere accessibile a chiunque.

- Per stare tranquilli, spegnete la webcam o acquistate una copertura per webcam in modo da poterla coprire quando non la utilizzate.

Suggerimento da esperto: Malwarebytes Guard ha immediatamente riconosciuto questa minaccia per quello che è: una truffa di sextortion.

Cosa sanno di te i criminali informatici?

Utilizza la scansione gratuita Digital Footprint Malwarebytes per verificare se le tue informazioni personali sono state divulgate online.