Un allegato contenuto in un'e-mail che si spaccia per DHL riguardo a una spedizione contiene un link a uno strumento di accesso remoto SimpleHelp preconfigurato: un punto di partenza ideale per gli hacker per esplorare una rete, rubare dati e installare altro malware.

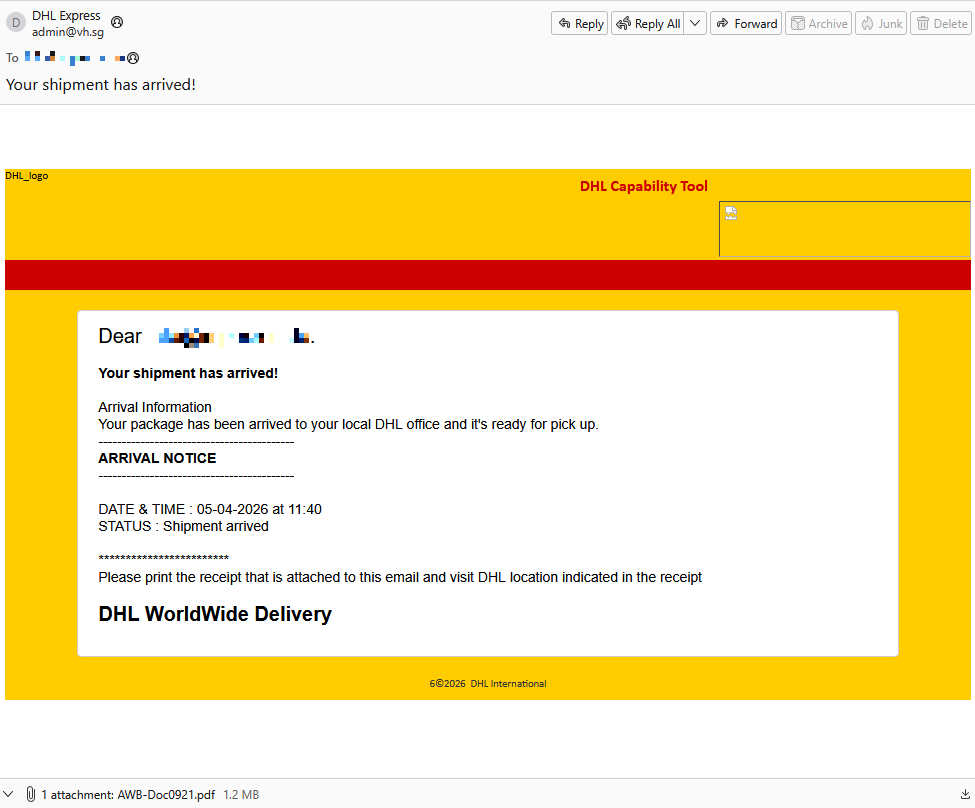

Un fornitore tedesco di ricambi e attrezzature industriali ha ricevuto un'e-mail che fingeva di provenire da DHL, in cui si affermava che era arrivata una spedizione.

Considerato il loro settore di attività, immagino che ricevano email di questo tipo continuamente. Tuttavia, alcuni dettagli hanno attirato la mia attenzione:

- L'indirizzo e-mail del mittente non apparteneva a DHL,

- l'indirizzo del destinatario era l'indirizzo generico info@ dell'azienda,

- le immagini contenute nell'e-mail erano ospitate su

ecp.yusercontent.com, - e, soprattutto, c'era affetto.

Sebbene il contenuto remoto sia ospitato su una pagina web Yahoo legittima, comunemente utilizzata per visualizzare immagini e altri contenuti in Yahoo Mail, non si tratta di qualcosa che DHL utilizza abitualmente.

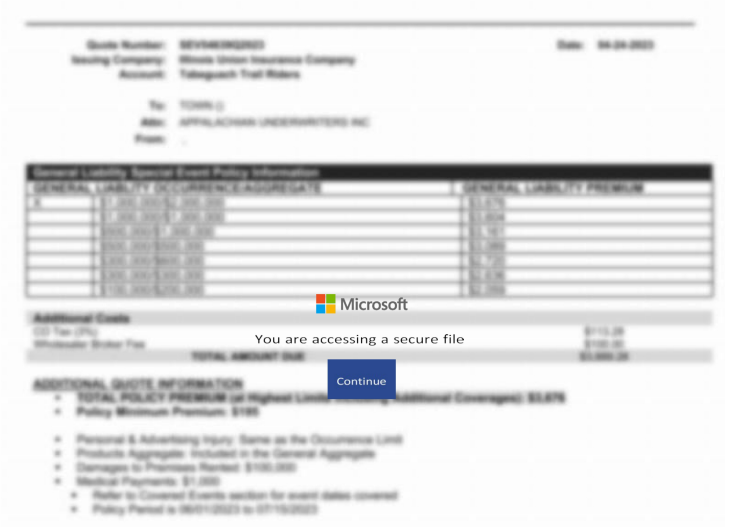

L'allegato, un file PDF denominato AWB-Doc0921.pdf è solo un'immagine sfocata con un pulsante con il logo Microsoft che invita la vittima a cliccare su «Continua» per accedere a un file protetto.

In realtà, cliccando sul pulsante si scarica un file chiamato AWB-Doc0921.scr dal dominio longhungphatlogistics[.]vn, un dominio appartenente a una società di logistica vietnamita che è stato probabilmente compromesso per ospitare malware.

![Malwarebytes longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

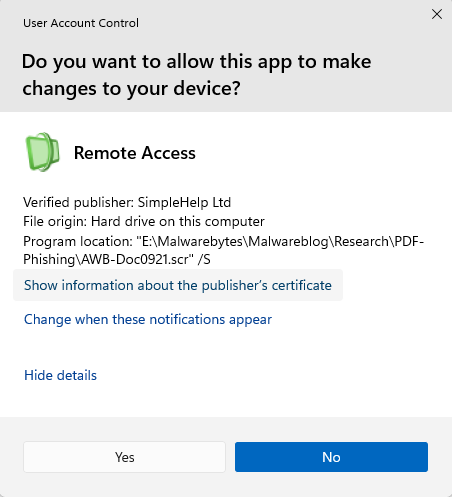

A .scr Il file è un Windows , ovvero un eseguibile (.exe) file utilizzato per avviare gli screensaver. Spesso vengono utilizzati per nascondere codice dannoso poiché Windows di essi, consentendo loro di aggirare alcuni livelli di sicurezza.

In questo caso, il file è un programma di installazione modificato di uno strumento di accesso remoto firmato da SimpleHelp.

SimpleHelp è una piattaforma di assistenza remota e di monitoraggio e gestione remota (RMM). Consente il controllo remoto del desktop, il trasferimento di file, la diagnostica e l'accesso non presidiato. Se finisce nelle mani sbagliate, si trasforma di fatto in una backdoor di tipo tecnico-assistenziale. Gli aggressori possono utilizzarla per attività di ricognizione, furto di credenziali, spostamento laterale, elusione dei sistemi di difesa e distribuzione di ulteriore malware, compreso il ransomware. Abbiamo già assistito in passato ad abusi di SimpleHelp in questo senso.

Si tratta sostanzialmente di un modello di tipo "beaconing". Una volta installato, il sistema si connette al server dell'autore dell'attacco, che ha maggiori probabilità di superare i filtri NAT e i firewall rispetto alle connessioni in entrata. Poiché è stato l'utente stesso ad avviare l'installazione, l'autore dell'attacco ottiene immediatamente visibilità sul sistema e può riconnettersi in un secondo momento ogni volta che il servizio è in esecuzione. Nel caso di un phishing, ciò significa che l'esca deve solo indurre la vittima a eseguire il file una volta. Dopodiché, la console dell'autore dell'attacco può visualizzare la nuova macchina come una risorsa gestibile.

Sebbene sembri trattarsi di un attacco non mirato, la campagna dimostra un discreto livello di sofisticazione, poiché utilizza componenti legittimi per indurre le vittime a eseguire lo strumento di accesso remoto.

Come stare al sicuro

La buona notizia: una volta che sai cosa cercare, questi attacchi sono molto più facili da individuare e bloccare. La cattiva notizia: sono economici, scalabili e continueranno a circolare.

Quindi, la prossima volta che un “PDF” ti chiede di download file, fermati un attimo a riflettere su cosa potrebbe nascondersi dietro.

Oltre a evitare allegati non richiesti, ecco alcuni modi per stare al sicuro:

- Accedi ai tuoi account solo tramite app ufficiali o digitando direttamente l'indirizzo del sito web ufficiale nel browser.

- Controlla attentamente le estensioni dei file. Anche se un file installa uno strumento legittimo, potrebbe non essere sicuro eseguirlo.

- Abilital'autenticazione a più fattoriper i tuoi account critici.

- Utilizza unasoluzione anti-malwareaggiornata e in tempo reale con un modulo di protezione web.

Suggerimento professionale:Malwarebytes Guardha riconosciuto questa e-mail come una truffa.

C'è qualcosa che non va? Controlla prima di cliccare.

Malwarebytes Guardti aiuta ad analizzare immediatamente link, messaggi e screenshot sospetti.

Disponibile conMalwarebytes Premium per tutti i tuoi dispositivi eMalwarebytes per iOS Android.