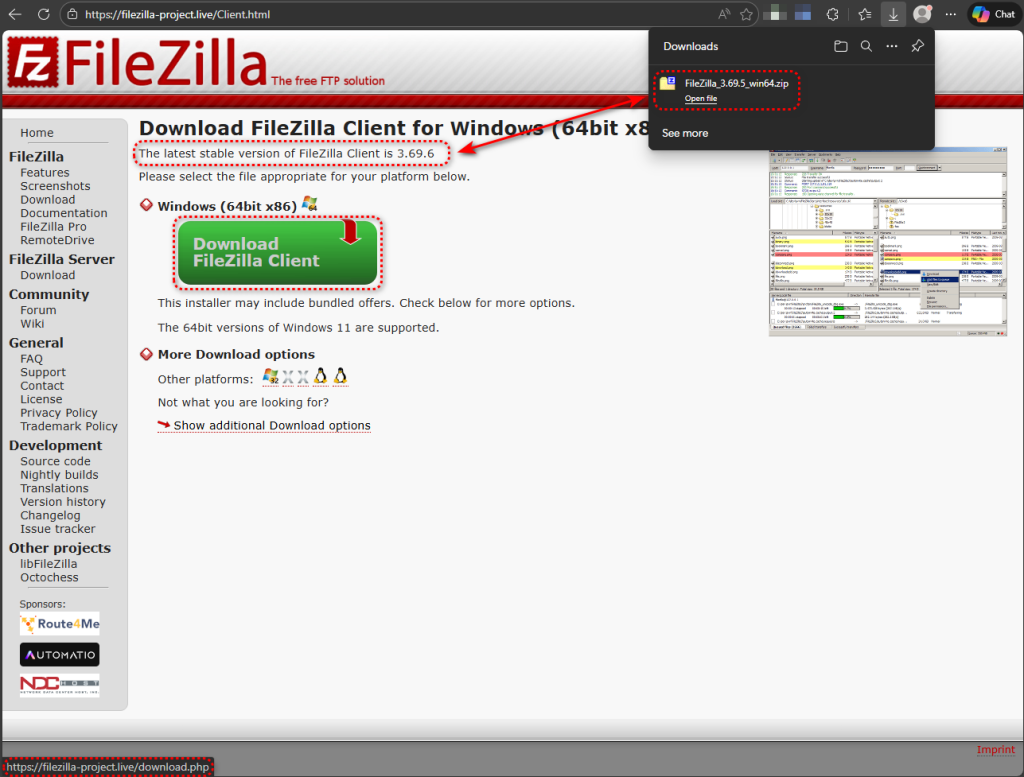

Una copia trojanizzata del client FTP open source FileZilla 3.69.5 sta circolando online. L'archivio contiene l'applicazione FileZilla legittima, ma con una singola DLL dannosa aggiunta alla cartella. Quando qualcuno scarica questa versione manomessa, la estrae e avvia FileZilla, Windows prima la libreria dannosa. Da quel momento in poi, il malware viene eseguito all'interno di quella che sembra essere una normale sessione di FileZilla.

Poiché la copia infetta ha lo stesso aspetto e si comporta come il software originale, le vittime potrebbero non rendersi conto che qualcosa non va. Nel frattempo, il malware può accedere alle credenziali FTP salvate, contattare il proprio server di comando e controllo e potenzialmente rimanere attivo sul sistema. Il rischio non si limita al computer locale. Le credenziali rubate potrebbero esporre i server web o gli account di hosting a cui l'utente si connette.

Questo attacco non sfrutta una vulnerabilità di FileZilla stesso. Dipende dal fatto che qualcuno scarichi la copia modificata da un sito web non ufficiale e la esegua. Il meccanismo di diffusione è un semplice inganno, come domini simili o avvelenamento della ricerca, piuttosto che un'autopropagazione automatica.

Una tendenza in crescita: software affidabile, pacchetti compromessi

L'abuso di utilità open source affidabili sembra essere in aumento. Il mese scorso abbiamo segnalato la presenza di download falsi di 7-Zip che trasformavano i PC domestici in nodi proxy. I ricercatori nel campo della sicurezza hanno anche segnalato che un'infrastruttura di aggiornamento compromessa di Notepad++ ha distribuito una backdoor personalizzata tramite sideloading DLL per diversi mesi.

Ora, FileZilla è stato aggiunto all'elenco dei software oggetto di questo tipo di furto d'identità. Un dominio simile, filezilla-project[.]live, ospita l'archivio dannoso.

Il metodo è semplice: prendere una copia portatile legittima di FileZilla 3.69.5, inserire una singola DLL dannosa nella cartella, ricomprimere il tutto e distribuire l'archivio. L'infezione si basa su un Windows ben noto Windows chiamato "dirottamento dell'ordine di ricerca delle DLL", in cui un'applicazione carica una libreria dalla propria directory prima di controllare la cartella Windows .

Un file, un timestamp, un omaggio

L'archivio contiene 918 voci. Di queste, 917 riportano una data di ultima modifica del 12/11/2025, in linea con una versione ufficiale portatile di FileZilla 3.69.5. Una voce spicca sulle altre: version.dll, datato 2026-02-03, quasi tre mesi più recente di tutto il resto dell'archivio.

Una distribuzione portatile pulita di FileZilla non include un version.dll. Le DLL legittime nel pacchetto sono tutte librerie specifiche di FileZilla, come ad esempio libfilezilla-50.dll e libfzclient-private-3-69-5.dll. Libreria API della Windows —version.dll—è una DLL di sistema che risiede in C:\Windows\System32 e non ha motivo di trovarsi all'interno di una cartella FileZilla. La sua presenza costituisce l'intero attacco.

Colti in flagrante: cosa ci ha mostrato Process Monitor

Abbiamo verificato il sideloading su un sistema live utilizzando Process Monitor. Quando filezilla.exe all'avvio, deve caricare una serie di DLL. Per ciascuna di esse, Windows prima la directory dell'applicazione, quindi ricorre alla cartella di sistema.

Per le librerie di sistema come IPHLPAPI.DLL e POWRPROF.dll, la directory dell'applicazione restituisce NOME NON TROVATO, quindi Windows le copie legittime da C:\Windows\System32. Questo è un comportamento normale. Ma per version.dll, la copia trojanizzata si trova nella cartella FileZilla. Windows la Windows lì, la mappa nella memoria e non raggiunge mai System32. Il codice dannoso ora viene eseguito all'interno di filezilla.exeil proprio processo.

Diciassette millisecondi dopo il caricamento, la DLL dannosa cerca version_original.dll nella stessa directory e ottiene NAME NOT FOUND. Questo è un segno rivelatore del proxy DLL, una tecnica in cui la DLL dannosa è progettata per inoltrare le chiamate di funzione legittime a una copia rinominata della libreria originale in modo che l'applicazione host continui a funzionare normalmente. In questo caso, l'originale rinominato non era incluso nell'archivio, il che potrebbe contribuire all'instabilità dell'applicazione.

FileZilla chiama LoadLibrary utilizzando solo il nome del file DLL anziché il percorso completo, quindi Windows prima nella directory dell'applicazione stessa, esattamente il comportamento di cui hanno bisogno gli hacker per inserire una DLL dannosa. Si tratta di un comportamento comune.

Progettato per rilevare gli ambienti di analisi

La DLL include diversi controlli progettati per rilevare macchine virtuali e sandbox prima di eseguire il proprio payload. L'analisi comportamentale rivela controlli della versione del BIOS, query sul produttore del sistema, rilevamento delle chiavi di registro di VirtualBox, enumerazione delle unità disco e allocazione della memoria tramite write-watch, una tecnica in grado di rilevare la scansione della memoria da parte degli strumenti di analisi. I loop di sospensione evasivi completano il toolkit anti-analisi.

Questi controlli sono selettivi piuttosto che assoluti. In ambienti sandbox che assomigliavano molto ai sistemi reali degli utenti, il caricatore ha risolto con successo il suo dominio C2 e ha tentato dei callback. In configurazioni più chiaramente virtualizzate, è rimasto inattivo, senza produrre alcuna attività di rete oltre alle normali query Windows . Sul nostro sistema di test, FileZilla si è chiuso quasi immediatamente dopo l'avvio, in linea con la DLL che ha rilevato l'ambiente e ha interrotto il processo host prima di raggiungere la fase di rete.

DNS-over-HTTPS: telefonare a casa dove nessuno ascolta

Quando il loader determina che l'ambiente è sicuro, non utilizza il DNS tradizionale per risolvere il proprio dominio di comando e controllo. Invece, invia una richiesta HTTPS al resolver pubblico di Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Questa tecnica, denominata DNS-over-HTTPS o DoH, aggira il monitoraggio DNS aziendale, i blocchi basati su DNS e i dispositivi di sicurezza che ispezionano il traffico sulla porta 53. Si tratta dello stesso approccio di elusione utilizzato nella campagna di proxyware 7-Zip contraffatto del mese scorso.

Una volta risolto il dominio, il caricatore richiama il proprio server di staging. L'analisi della memoria del processo di caricamento ha rivelato la configurazione completa incorporata in fase di esecuzione:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

Il tracciamento della campagna in stile UTM suggerisce un'operazione strutturata con più vettori di distribuzione. Il tag tbs2 e l'identificatore di origine dll probabilmente differenziano questa distribuzione di sideloading DLL da altri metodi di consegna all'interno della stessa operazione.

Un secondo canale C2 su una porta non standard

Oltre alla richiamata DoH, il malware contatta anche l'indirizzo 95.216.51.236 sulla porta TCP 31415, una porta non standard sull'infrastruttura ospitata da Hetzner. L'acquisizione di rete mostra dieci tentativi di connessione in due sessioni, il che suggerisce un meccanismo di riprova persistente progettato per mantenere il contatto con il suo operatore. L'uso di una porta alta e non standard è una tecnica comune per mescolare il traffico C2 oltre i firewall che ispezionano solo le porte di servizio ben note.

Cosa ha evidenziato l'analisi comportamentale

L'analisi comportamentale automatizzata dell'archivio ha evidenziato diverse funzionalità aggiuntive oltre a quelle che abbiamo osservato direttamente. Le regole comportamentali hanno segnalato la raccolta di credenziali dal software client FTP locale. Dato che il malware viene sideloadato da FileZilla, alcuni di questi rilevamenti potrebbero riflettere l'accesso legittimo di FileZilla al proprio archivio di credenziali, anche se la combinazione con l'infrastruttura di callback C2 rende improbabile una spiegazione benigna.

Ulteriori indicatori comportamentali includevano:

• Creazione di processi sospesi e scrittura nella memoria di altri processi

• Compilazione runtime .NET tramite csc.exe

• Modifiche al Registro di sistema coerenti con la persistenza dell'esecuzione automatica

• Chiamate API multiple per la crittografia dei file

Nel loro insieme, questi comportamenti suggeriscono un impianto multifunzionale in grado di rubare credenziali, iniettare processi, persistere e potenzialmente crittografare i dati.

Cosa fare se potresti essere stato colpito

Presta attenzione ai siti da cui download . Il sideloading di DLL non è una novità e questa campagna dimostra come l'aggiunta di un singolo file dannoso a un archivio altrimenti legittimo possa compromettere un sistema. Recentemente abbiamo assistito a tattiche simili che coinvolgevano download falsi di 7-Zip e altri canali di distribuzione compromessi. Tratta i software scaricati al di fuori dei domini ufficiali dei progetti con la stessa cautela con cui tratteresti allegati e-mail inaspettati.

- Controllare se

version.dllall'interno di qualsiasi directory portatile di FileZilla sul tuo sistema. Una distribuzione FileZilla legittima non include questo file. Se presente, considera il sistema compromesso. - Download solo dal dominio ufficiale del progetto all'indirizzo filezilla-project.org e verifica download confrontandolo con il valore pubblicato sul sito.

- Monitorare il traffico DNS-over-HTTPS proveniente da processi non browser. Connessioni HTTPS in uscita verso resolver DoH noti come

1.1.1.1o8.8.8.8da applicazioni che non hanno motivo di effettuare richieste web dovrebbero essere investigate. - Blocca i domini e gli indirizzi IP elencati nella sezione IOC qui sotto sul perimetro della tua rete.

- Controlla gli archivi zip per individuare eventuali anomalie nei timestamp prima di estrarre ed eseguire le applicazioni. Un singolo file con una data di modifica diversa dal resto dell'archivio è un segnale di allarme semplice ma efficace.

Malwarebytes e blocca le varianti note di questa minaccia.

Indicatori di compromesso (IOC)

Hash dei file (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— archivio FileZilla trojanizzato (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— trojanizzatoversion.dllcontenuto nell'archivio

Domini

filezilla-project[.]livewelcome.supp0v3[.]com— Richiamo C2 e staging

Indicatori di rete

95.216.51[.]236:31415— Server C2

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.