"Je bent uitgenodigd!"

Het klinkt vriendelijk, vertrouwd en vrij onschuldig. Maar in een scam die we onlangs hebben ontdekt, wordt deze simpele zin gebruikt om slachtoffers te misleiden en hen een volledige tool voor externe toegang op hunWindows te laten installeren, waardoor aanvallers volledige controle over het systeem krijgen.

Wat lijkt op een onschuldige uitnodiging voor een feestje of evenement, leidt tot de stille installatie vanScreenConnect, een legitieme tool voor ondersteuning op afstand die stilletjes op de achtergrond wordt geïnstalleerd en door aanvallers wordt misbruikt.

Hier volgt een uitleg over hoe de zwendel werkt, waarom deze effectief is en hoe u zich kunt beschermen.

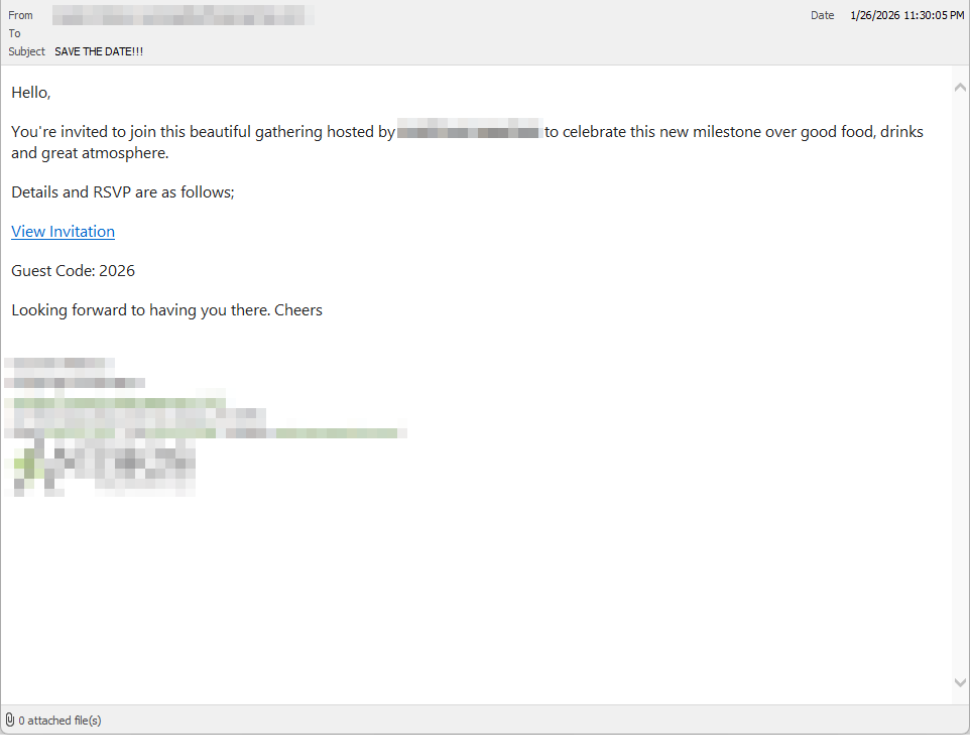

De e-mail: Een uitnodiging voor een feestje

Slachtoffers ontvangen een e-mail die is opgesteld als een persoonlijke uitnodiging, vaak geschreven alsof deze afkomstig is van een vriend of kennis. Het bericht is opzettelijk informeel en sociaal, waardoor het wantrouwen wordt verminderd en snelle actie wordt aangemoedigd.

In de onderstaande schermafbeelding is de e-mail afkomstig van een vriend wiens e-mailaccount was gehackt, maar deze kan net zo goed afkomstig zijn van een afzender die u niet kent.

Tot nu toe hebben we deze campagne alleen gezien in het Verenigd Koninkrijk, maar niets houdt een uitbreiding naar andere landen tegen.

Als je op de link in de e-mail klikt, kom je op een mooie uitnodigingspagina die op een door de aanvaller beheerd domein staat.

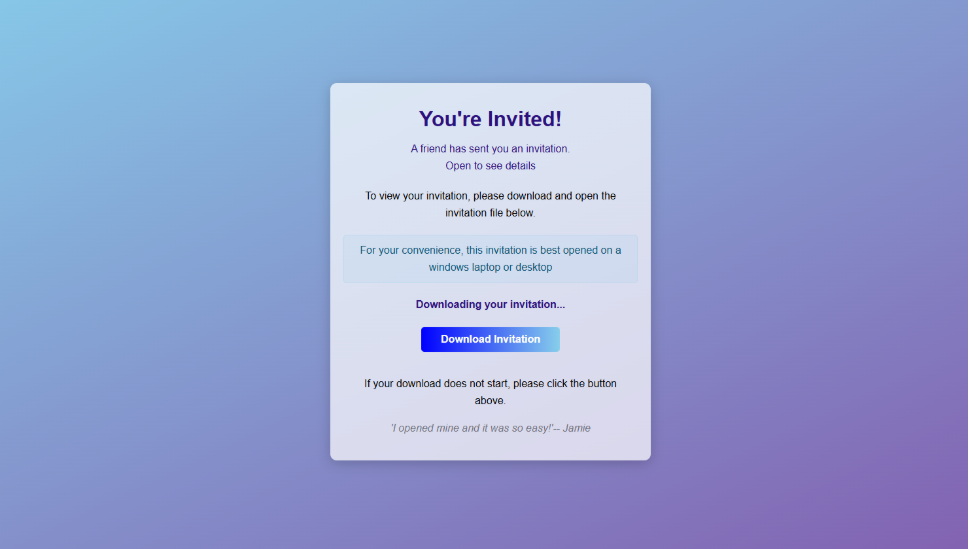

De uitnodiging: de landingspagina die naar een installatieprogramma leidt

De landingspagina leunt sterk op het feestthema, maar in plaats van evenementdetails te tonen, spoort de pagina de gebruiker aan om een bestand te openen. Op zichzelf lijken ze niet gevaarlijk, maar samen houden ze de aandacht van de gebruiker gericht op het "uitnodigingsbestand":

- Een opvallende kop "Je bent uitgenodigd!"

- De suggestie dat een vriend de uitnodiging had gestuurd

- Een bericht waarin staat dat de uitnodiging het beste kan worden bekeken op eenWindows of -desktop.

- Een aftelling die suggereert dat uw uitnodiging al wordt 'gedownload'

- Een bericht dat urgentie en sociale bewijskracht suggereert ("Ik heb de mijne geopend en het was zo gemakkelijk!")

Binnen enkele seconden wordt de browser omgeleid om te downloaden. RSVPPartyInvitationCard.msi

De pagina start zelfs automatisch de download, zodat het slachtoffer doorgaat zonder stil te staan bij wat er gebeurt.

Dit MSI-bestand is geen uitnodiging. Het is een installatieprogramma.

De gast: Wat doet MSI eigenlijk?

Wanneer de gebruiker het MSI-bestand opent, wordt msiexec.exe gestart en wordtScreenConnect Client, een legitieme tool voor externe toegang die vaak door IT-ondersteuningsteams wordt gebruikt, stil geïnstalleerd.

Er is geen uitnodiging, RSVP-formulier of agenda-item.

Wat er in plaats daarvan gebeurt:

- ScreenConnect-binaire bestanden worden geïnstalleerd onder

C:\Program Files (x86)\ScreenConnect Client\ - Er wordt een permanente Windows aangemaakt (bijvoorbeeld ScreenConnect Client 18d1648b87bb3023).

- ScreenConnect installeert meerdere op .NET gebaseerde componenten

- Er is geen duidelijke indicatie voor de gebruiker dat er een tool voor externe toegang wordt geïnstalleerd.

Vanuit het perspectief van het slachtoffer lijkt er weinig te gebeuren. Maar op dit moment heeft de aanvaller nu op afstand toegang tot hun computer.

De afterparty: Er is externe toegang tot stand gebracht

Na installatie initieert de ScreenConnect-client versleutelde uitgaande verbindingen met de relaisservers van ScreenConnect, inclusief een uniek toegewezen instantiedomein.

Die verbinding geeft de aanvaller hetzelfde toegangsniveau als een externe IT-technicus, inclusief de mogelijkheid om:

- Bekijk het scherm van het slachtoffer in realtime

- Bedien de muis en het toetsenbord

- Bestanden uploaden of downloaden

- Toegang behouden, zelfs nadat de computer opnieuw is opgestart

Omdat ScreenConnect legitieme software is die vaak wordt gebruikt voor ondersteuning op afstand, is de aanwezigheid ervan niet altijd duidelijk. Op een pc zijn de eerste tekenen vaak gedragsmatig, zoals onverklaarbare cursorbewegingen, windows vanzelf windows of een ScreenConnect-proces dat de gebruiker zich niet kan herinneren te hebben geïnstalleerd.

Waarom deze zwendel werkt

Deze campagne is effectief omdat ze inspeelt op normaal, voorspelbaar menselijk gedrag. Vanuit het oogpunt van gedragsbeveiliging maakt ze gebruik van onze natuurlijke nieuwsgierigheid en lijkt ze weinig risico in te houden.

De meeste mensen beschouwen uitnodigingen niet als gevaarlijk. Het openen ervan voelt passief, alsof je een flyer bekijkt of een bericht controleert, en niet alsof je software installeert.

Zelfs gebruikers die zich bewust zijn van veiligheid zijn getraind om op te letten voor waarschuwingen en druk. Een vriendelijk berichtje als 'je bent uitgenodigd' doet die alarmbellen niet rinkelen.

Tegen de tijd dat er iets niet klopt, is de software al geïnstalleerd.

Tekenen dat uw computer mogelijk is geïnfecteerd

Let op:

- Een download of uitgevoerd bestand met de naam

RSVPPartyInvitationCard.msi - Een onverwachte installatie vanScreenConnect Client

- EenWindows met de naam ScreenConnect Client met willekeurige tekens

- Uw computer maakt uitgaande HTTPS- verbindingen met ScreenConnect-relaydomeinen.

- Uw systeem lost het domein op dat wordt gebruikt voor het hosten van uitnodigingen in deze campagne, xnyr[.]digital.

Hoe blijf ik veilig

Deze campagne herinnert ons eraan dat moderne aanvallen vaak niet inbreken, maar worden uitgenodigd. Tools voor externe toegang geven aanvallers uitgebreide controle over een systeem. Door snel te handelen kan de schade worden beperkt.

Voor particulieren

Als u een e-mail zoals deze ontvangt:

- Wees op uw hoede voor uitnodigingen waarin u wordt gevraagd software te downloaden of te openen.

- Voer nooit MSI-bestanden uit ongevraagde e-mails uit.

- Controleer uitnodigingen via een ander kanaal voordat u iets opent.

Als u het bestand al hebt aangeklikt of uitgevoerd:

- Maak onmiddellijk verbinding met het internet

- Controleer of ScreenConnect aanwezig is en verwijder het indien aanwezig.

- Voer een volledige beveiligingsscan uit

- Wijzig belangrijke wachtwoorden vanaf een schoon, niet-aangetast apparaat.

Voor organisaties (vooral in het Verenigd Koninkrijk)

- Waarschuwing bij ongeautoriseerde ScreenConnect-installaties

- Beperk de uitvoering van MSI waar mogelijk

- Behandel 'tools voor ondersteuning op afstand' als risicovolle software

- Gebruikers informeren: uitnodigingen worden niet als installatieprogramma's verzonden

Deze zwendel werkt door een legitieme tool voor externe toegang te installeren zonder dat de gebruiker daar duidelijk toestemming voor heeft gegeven. Dat is precies het gat dat Malwarebytes ontworpen om op te vangen.

Malwarebytes detecteertMalwarebytes nieuw geïnstalleerde tools voor externe toegang en waarschuwt u wanneer er een op uw systeem verschijnt. U krijgt dan de keuze: bevestigen dat de tool verwacht en vertrouwd is, of deze verwijderen als dat niet het geval is.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.