Tijdens ons onderzoek naar cyberdreigingen hebben we een campagne ontdekt die gebruikmaakt van dezelfde malware-loader als in ons eerdere onderzoek, maar dan om een andere dreiging te verspreiden: Needle Stealer, malware die erop gericht is om onopgemerkt gevoelige informatie van geïnfecteerde apparaten te verzamelen, waaronder browsergegevens, inloggegevens en cryptovaluta-wallets.

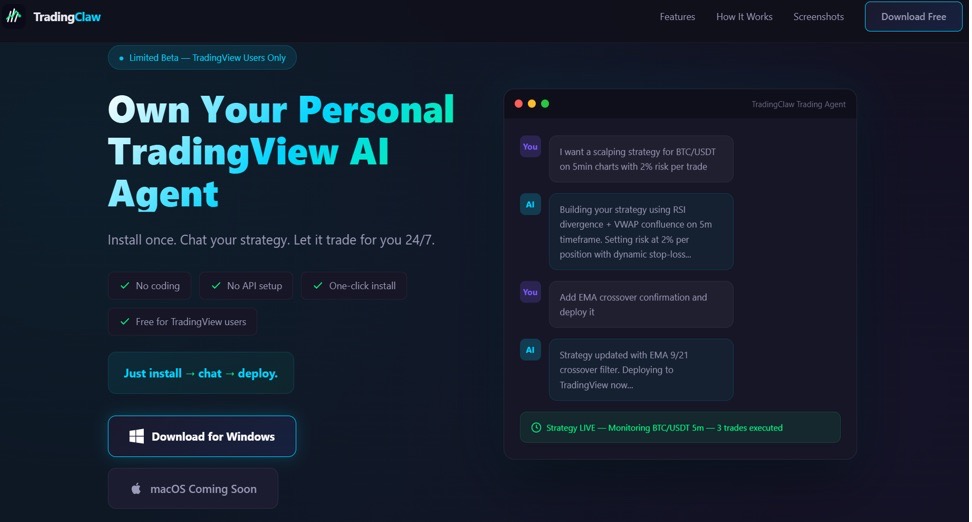

In dit geval maakten de aanvallers gebruik van een website waarop een tool werd gepromoot met de naam TradingClaw (tradingclaw[.]pro), die beweert een door AI aangestuurde assistent voor TradingView te zijn.

TradingView is een legitiem platform dat door handelaren wordt gebruikt om financiële markten te analyseren, maar deze nepwebsite TradingClaw maakt geen deel uit van TradingView en staat ook niet in verband met de legitieme start-up tradingclaw.chat. In plaats daarvan wordt het hier gebruikt als lokmiddel om mensen ertoe te verleiden malware te downloaden.

Wat is Needle Stealer?

Needle is een modulaire infostealer die in Golang is geschreven. Simpel gezegd betekent dit dat het uit afzonderlijke onderdelen bestaat, zodat aanvallers functies kunnen in- of uitschakelen, afhankelijk van wat ze willen stelen.

Volgens het configuratiescherm bevat Needle:

- Needle Core: het belangrijkste onderdeel, met functies zoals formuliergegevens vastleggen (het vastleggen van gegevens die je op websites invoert) en het kapen van het klembord

- extensie : regelt browsers, leidt verkeer om, voegt scripts toe en vervangt downloads

- Desktop-wallet-spoofer: richt zich op apps voor cryptovaluta-wallets zoals Ledger, Trezor en Exodus

- Browser-wallet-spoofer: richt zich op browsergebaseerde wallets zoals MetaMask en Coinbase, waarbij onder meer wordt geprobeerd seed-zinnen te achterhalen

Het paneel toont ook een functie met de tekst „binnenkort beschikbaar“ waarmee nep-pagina’s in de stijl van Google of Cloudflare kunnen worden gegenereerd, wat erop wijst dat de aanvallers van plan zijn om over te stappen op geavanceerdere phishingtechnieken.

Analyse van de TradingClaw-campagne

In deze campagne wordt de malware verspreid via een valse website waarop TradingClaw wordt aangeprezen als een AI-handelsprogramma.

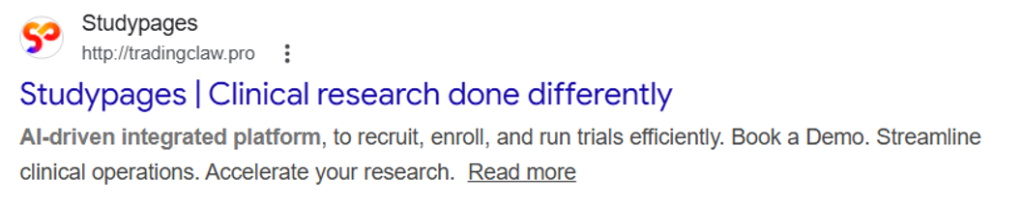

De website zelf werkt selectief. In sommige gevallen krijgen bezoekers de valse TradingClaw-pagina te zien, terwijl ze in andere gevallen worden doorgestuurd naar een andere website (studypages[.]com). Dit soort filtering wordt vaak door aanvallers gebruikt om ontdekking te voorkomen en de schadelijke inhoud alleen aan de beoogde doelwitten te tonen. Zoekmachines zien bijvoorbeeld de Studypages-versie:

Als een gebruiker doorgaat, wordt hem gevraagd een ZIP-bestand te downloaden. Dit bestand bevat de eerste fase van de infectieketen.

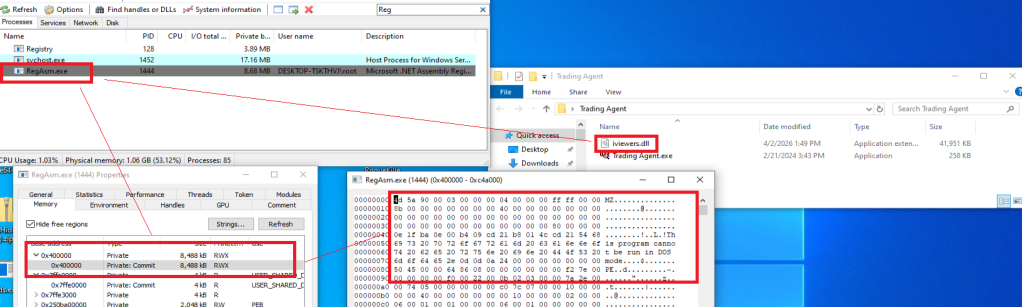

Net als bij de vorige campagne maakt de aanval gebruik van een techniek die ‘DLL-hijacking’ wordt genoemd. Simpel gezegd betekent dit dat de malware zich voordoet als een legitiem bestand dat automatisch door een vertrouwd programma wordt geladen. Wanneer het programma wordt uitgevoerd, voert het in plaats daarvan onbewust de schadelijke code uit.

In dit geval is de DLL-loader (met de naam iviewers.dll) wordt als eerste uitgevoerd. Vervolgens laadt het een DLL van de tweede fase, die uiteindelijk de Needle Stealer in een legitiem Windows injecteert (RegAsm.exe) met behulp van een techniek die bekendstaat als procesuitholling.

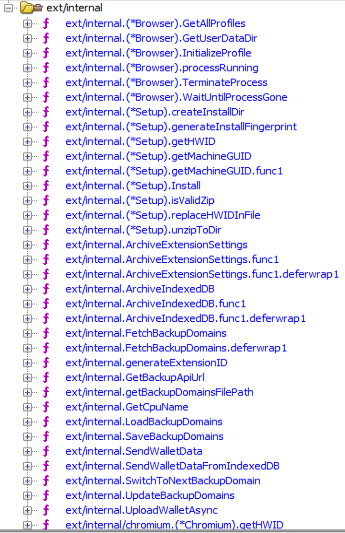

De stealer is ontwikkeld in Golang en de meeste functies zijn geïmplementeerd in het pakket „ext“.

Wat de malware doet

Na installatie kan de Needle-kernmodule:

- Maak schermafbeeldingen van het geïnfecteerde systeem

- Browsergegevens stelen, waaronder de geschiedenis, cookies en opgeslagen informatie

- Gegevens ophalen uit apps zoals Telegram en FTP-clients

- Verzamel bestanden zoals .txt-documenten en portemonneegegevens

- Gegevens van cryptovaluta-wallets stelen

Een van de meest zorgwekkende kenmerken is de mogelijkheid om schadelijke browserextensies te installeren.

Schadelijke browserextensies

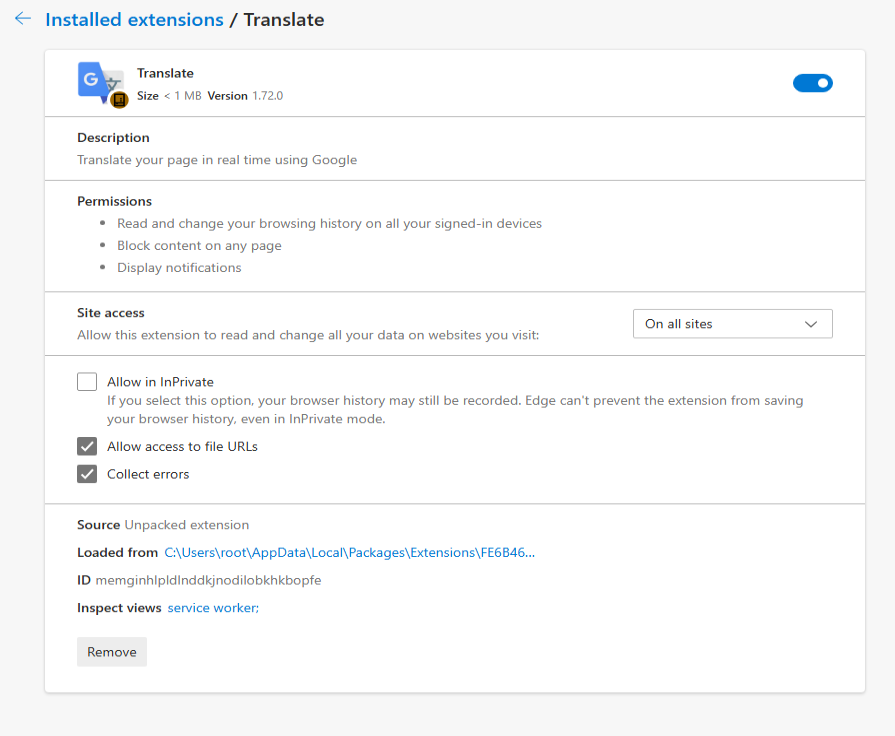

De stealer ondersteunt ook de verspreiding van schadelijke browserextensies, waardoor aanvallers een krachtig middel in handen krijgen om de browser van het slachtoffer over te nemen.

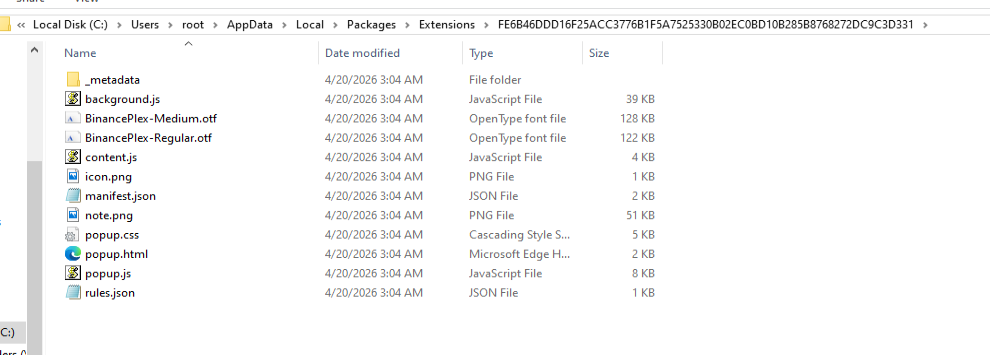

We hebben meerdere varianten van deze extensies geïdentificeerd, elk met een iets andere bestandsstructuur en andere onderdelen. Achter de schermen maakt de malware gebruik van ingebouwde Golang-functies om een verborgen ZIP-archief uit te pakken (vaak met de naam base.zip of meta.zip) die de extensie bevat, samen met een configuratiebestand (cfg.json).

Gedeeltelijk cfg.json configuratiebestand:

{

"extension_host": {},

"api_key": "…

"server_url": "https://C2/api/v2",

"self_destruct": true,

"base_extension": true,

"ext_manifest": {

"account_extension_type": 0,

"active_permissions": {

"api": [

"history",

"notifications",

"storage",

"tabs",

"webNavigation",

"declarativeNetRequest",

"scripting",

"declarativeNetRequestWithHostAccess",

"sidePanel"

],

"explicit_host": [

"<all_urls>"

],

"manifest_permissions": [],

"scriptable_host": [

"<all_urls>"

]

},

"commands": {

"_execute_action": {

"was_assigned": true

}

},

…Dit configuratiebestand is van cruciaal belang. Het geeft de malware door waar gestolen gegevens naartoe moeten worden gestuurd (de command-and-control-server), welke schadelijke extensie geïnstalleerd en welke functies moeten worden ingeschakeld.

De Stealer extensie in een willekeurige map in het pad geplaatst %LOCALAPPDATA%\Packages\Extensions. De map bevat drie belangrijke bestanden popup.js, content.js, en background.js.

De geanalyseerde extensies hebben namen die verband houden met Google.

Wat de schadelijke extensies kunnen doen

De extensie aanvallers vrijwel volledige controle over de browser, met mogelijkheden die veel verder gaan dan die van gewone malware.

Het kan:

- Maak verbinding met een externe server met behulp van een ingebouwde API-sleutel en controleer regelmatig of er instructies zijn. Het systeem kan ook overschakelen naar reservedomains als de hoofdserver offline gaat.

- Genereer een unieke ID om de besmette gebruiker in de loop van de tijd te volgen.

- Verzamel de volledige browsegeschiedenis en het naar een externe server verzenden (

/upload). - Houd in realtime bij wat u doet, inclusief welke websites u bezoekt, en pas door aanvallers gecontroleerde omleidingsregels toe. Hierdoor kan het u ongemerkt naar andere websites sturen of de inhoud van een pagina wijzigen, bijvoorbeeld door inhoud toe te voegen of te verbergen.

- Downloads onderscheppen, legitieme bestanden verwijderen en deze vervangen door schadelijke bestanden van servers die door de aanvaller worden beheerd.

- Scripts rechtstreeks in webpagina’s injecteren, waardoor verdere gegevensdiefstal of -manipulatie mogelijk wordt.

- Toon valse browsermeldingen met door de aanvaller bepaalde tekst en afbeeldingen.

Hoe het met aanvallers communiceert

De stealer en zijn extensie met command-and-control-servers (C2) via verschillende API-eindpunten. Dit zijn in feite verschillende „kanalen“ die voor specifieke taken worden gebruikt:

/backup-domains/active—maakt gebruik van back-upservers om verbonden te blijven als de hoofdserver geblokkeerd is/upload—stuurt gestolen gegevens terug naar de aanvallers/extension—ontvangt instructies voor omleidingen, downloads en meldingen/scripts—downloadt schadelijke code om in webpagina’s te injecteren

Hoe blijf ik veilig

Oplichters maken steeds vaker gebruik van tools met een AI-thema om valse websites een legitieme uitstraling te geven. In dit geval werd een zogenaamde „AI-handelsassistent“ gebruikt om mensen ertoe te verleiden malware te installeren.

Om het risico te verminderen:

- Download software alleen van officiële websites. Als een programma beweert te werken met een bekend platform, kijk dan op de officiële website van dat platform om te controleren of het echt is.

- Controleer wie het bestand heeft gemaakt voordat je het uitvoert. Kijk naar de naam van de uitgever en vermijd alles wat onbekend of onlogisch lijkt.

- Controleer regelmatig je browserextensies. Verwijder alles wat je niet herkent, vooral extensies die je niet bewust hebt geïnstalleerd.

Wat te doen als u denkt dat u getroffen bent

Als u denkt dat u deze infostealer mogelijk hebt gedownload:

- Controleer de EDR- en firewalllogboeken op communicatie met de C2-servers die in het gedeelte over IOC’s worden genoemd.

- Meld je vanaf een ander, schoon apparaat af bij alle actieve sessies van je belangrijke accounts: Google, Microsoft 365, alle bankportalen, GitHub, Discord, Telegram, Steam en je cryptobeurs. Wijzig alle wachtwoorden en schakel tweefactorauthenticatie (2FA) in voor accounts waarop je vanaf dit apparaat hebt ingelogd.

- Kijk in de map

%LOCALAPPDATA%\Packages\Extensionsen verdachte browserextensies. - Als je cryptovaluta-wallets op de computer hebt staan, maak het geld dan onmiddellijk over naar een veilig apparaat. Dit is namelijk het eerste waar deze cybercriminelen geld mee verdienen.

- Voer een volledige scan uit met Malwarebytes.

Indicatoren van compromissen (IOC's)

HASH

95dcac62fc15e99d112d812f7687292e34de0e8e0a39e4f12082f726fa1b50ed

0d10a6472facabf7d7a8cfd2492fc990b890754c3d90888ef9fe5b2d2cca41c0

Domeinen

Tradingclaw[.]pro: nepwebsite

Chrocustumapp[.]com: met betrekking tot extensie schadelijke extensie

Chrocustomreversal[.]com: met betrekking tot extensie schadelijke extensie

google-services[.]cc: met betrekking tot CountLoader/DeepLoad

Coretest[.]digital: C2-paneel

Reisen[.]work: C2-paneel

IP's

178[.]16[.]55[.]234: C2-paneel

185[.]11[.]61[.]149: C2-paneel

37[.]221[.]66[.]27: C2-paneel

2[.]56[.]179[.]16: C2-paneel

178[.]16[.]54[.]109: C2-paneel

37[.]221[.]66[.]27: C2-paneel

209[.]17[.]118[.]17: C2-paneel

162[.]216[.]5[.]130: C2-paneel

Nieuws van de onderzoeker – 28 april 2026

Bijgewerkt om de malwarefamilie te specificeren: CountLoader/DeepLoad.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.