Laten we het hebben over Ryuk ransomware.

Ryuk is de naam van een ransomwarefamilie die voor het eerst in augustus 2018 in het wild werd ontdekt. Vroeger kenden we Ryuk alleen als een fictief personage uit een populaire Japanse strip- en tekenfilmserie, maar nu kennen we het als een van de meest vervelende ransomwarefamilies die ooit systemen wereldwijd hebben geteisterd.

Wat is Ryuk-ransomware?

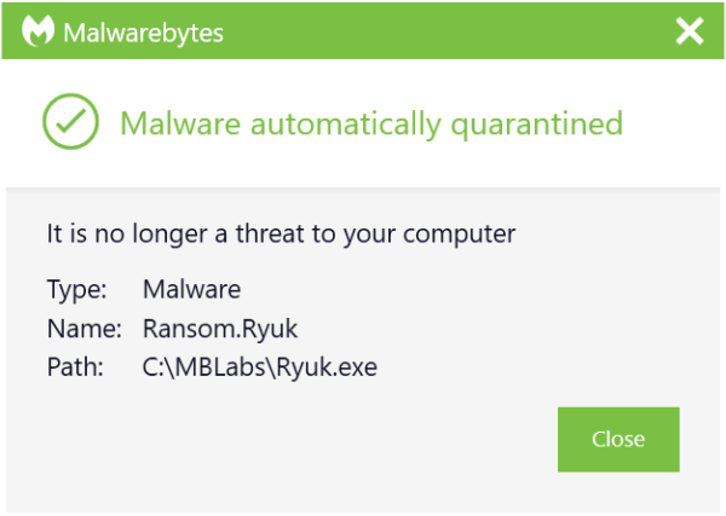

Laten we beginnen met het definiëren van ransomware in het algemeen. Ransomware is een categorie malware die je bestanden of systemen vergrendelt en deze voor losgeld gijzelt. Ryuk is een type ransomware dat in gerichte aanvallen wordt gebruikt, waarbij de aanvallers ervoor zorgen dat essentiële bestanden worden versleuteld, zodat ze om hoge losgelden kunnen vragen. Een typische Ryuk-losgeldeis kan oplopen tot enkele honderdduizenden dollars. Malwarebytes detecteert het als Ransom.Ryuk. Voor een meer diepgaande technische kijk op deze bedreiging, bekijk onze Ryuk ransomware bedreigingsaandacht.

Hoe werkt Ryuk?

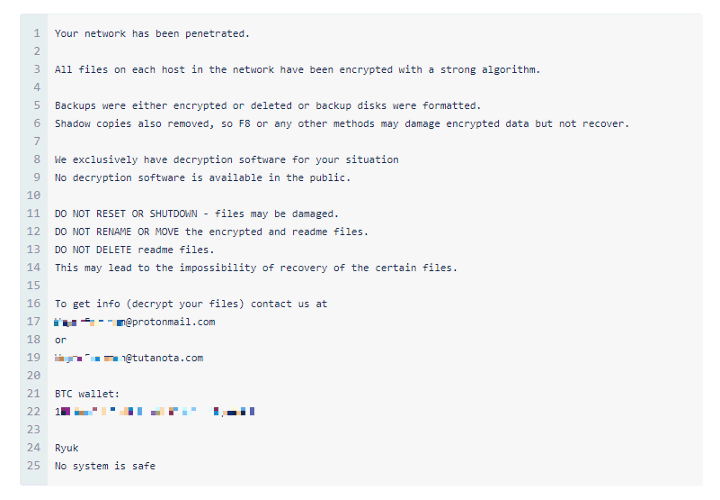

Ryuk is een van de eerste ransomware-families met de mogelijkheid om netwerkstations en -bronnen te identificeren en versleutelen, evenals het verwijderen van schaduwkopieën op eindpunten. Dit betekent dat aanvallers vervolgens Systeemherstel in Windows voor gebruikers kunnen uitschakelen, waardoor het onmogelijk wordt om te herstellen van een aanval zonder externe back-ups of rollback technologie.

Wie heeft Ryuk gemaakt?

Het toewijzen van malware aan een bron blijft lastig. Onderzoekers bij Deloitte Argentinië, Gabriela Nicolao en Luciano Martins, schreven Ryuk ransomware toe aan CryptoTech, een weinig bekende cybercriminele groep die in augustus 2017 Hermes 2.1 aanprees in een ondergronds forum. Volgens de onderzoekers is Hermes 2.1 een andere naam voor Ryuk ransomware.

Ryuk ransomware nieuws

- 2021:

- Stad Luik getroffen door ransomware, Ryuk wordt vermoed.

- Ryuk-ransomware ontwikkelt worm-achtige mogelijkheden.

- 2020:

- VideoBytes: Ryuk Ransomware richt zich op Amerikaanse ziekenhuizen.

- Tampa Bay Times aangevallen door Ryuk ransomware.

- 2019:

Wie zijn de doelwitten van Ryuk?

De doelwitten van Ryuk zijn meestal prominente organisaties, waar de aanvallers weten dat ze hun hoge losgeldeisen kunnen innen. Slachtoffers zijn onder andere EMCOR, UHS-ziekenhuizen en verschillende kranten. Door zich op deze organisaties te richten, zou Ryuk naar schatting tussen februari 2018 en oktober 2019 een opbrengst van $ 61 miljoen hebben gegenereerd voor zijn operators.

Hoe wordt Ryuk verspreid?

Net als bij veel malware-aanvallen is de afleveringsmethode spam e-mails (malspam). Deze e-mails worden vaak verzonden vanaf een gefaald adres, zodat de afzender niet verdacht lijkt.

Een typische Ryuk-aanval begint wanneer een gebruiker een geïnfecteerd Microsoft Office-document opent dat is bijgevoegd aan een phishing e-mail. Het openen van het document zorgt ervoor dat een schadelijke macro een PowerShell-commando uitvoert dat probeert de bank Trojan Emotet te downloaden. Deze Trojan kan aanvullende malware downloaden op een geïnfecteerde machine die Trickbot uitvoert, waarvan de hoofdlast spyware is. Hiermee worden beheerderreferenties verzameld, waardoor aanvallers lateraal naar kritieke activa binnen het netwerk kunnen bewegen. De aanvalsketen wordt voltooid wanneer de aanvallers Ryuk op elk van deze activa uitvoeren.

Dus, zodra uw netwerk is aangetast, beslissen de aanvallers of het de moeite waard is om het netwerk verder te onderzoeken en te infiltreren. Als ze genoeg drukmiddelen hebben om een groot bedrag te eisen, zullen ze de Ryuk-ransomware inzetten.

Hoe kan ik mezelf beschermen tegen Ryuk?

De eerste stap in het beschermen tegen een ransomware-aanval is investeren in anti-malware/antivirusbescherming, bij voorkeur een die real-time bescherming biedt tegen geavanceerde malware-aanvallen zoals ransomware. Let ook op functies die kwetsbare programma's beschermen tegen bedreigingen (een anti-exploit technologie) en ransomware blokkeren die bestanden gijzelt (een anti-ransomware component). Sommige anti-malware oplossingen bieden rollback technologie, speciaal ontworpen om de effecten van ransomware tegen te gaan.

Vervolgens, hoe moeilijk het ook is, moet je regelmatig veilige back-ups van je gegevens maken. Ons advies is om cloudopslag te gebruiken die hoog niveau encryptie en multi-factor authenticatie bevat. Een andere optie is om USB's of een externe harde schijf aan te schaffen waar je nieuwe of bijgewerkte bestanden kunt opslaan—zorg er alleen voor dat je de apparaten fysiek loskoppelt van je computer na het maken van een back-up, anders kunnen ze ook geïnfecteerd raken met ransomware.

Zorg er vervolgens voor dat je systemen en software regelmatig worden bijgewerkt. De WannaCry ransomware-uitbraak maakte gebruik van een kwetsbaarheid in Microsoft-software, en hoewel het bedrijf in maart 2017 een patch voor die beveiligingslek had uitgebracht, installeerden veel mensen de update niet—wat hen vatbaar maakte voor een aanval. We begrijpen dat het moeilijk is om een groeiende lijst van updates bij te houden van een groeiende lijst van software en toepassingen die je dagelijks gebruikt. Daarom raden we aan om je instellingen zodanig aan te passen dat automatische updates worden ingeschakeld.

Tot slot, blijf geïnformeerd. Een van de meest voorkomende manieren waarop computers met ransomware worden geïnfecteerd, is via social engineering. Leer jezelf (en je medewerkers als je een bedrijfseigenaar bent) om phishing-e-mails, verdachte websites en andere oplichtingspraktijken te herkennen. En vooral, gebruik je gezond verstand. Als iets verdacht lijkt, is het dat waarschijnlijk ook.

Hoe kan ik Ryuk verwijderen?

Je kunt de Malwarebytes Anti-Malware Nebula console gebruiken om je eindpunten te scannen. Kies de Scan + Quarantaine optie. Daarna kun je op de Detections-pagina bekijken welke bedreigingen zijn gevonden. Op de Quarantaine-pagina kun je zien welke bedreigingen in quarantaine zijn geplaatst en deze indien nodig herstellen. Kijk goed naar de Detections-pagina om te zien of je kunt achterhalen hoe Ryuk is afgeleverd. Je wilt geen achterdeuren achterlaten die de aanvallers opnieuw kunnen gebruiken!

Als je vermoedt dat de aflevering van Ryuk is uitgevoerd door Emotet, moet je enkele extra stappen ondernemen. Als je computer verbonden is met een netwerk—isoleer het onmiddellijk. Zodra het is geïsoleerd, zorg ervoor dat je het geïnfecteerde systeem patcht en schoonmaakt. Maar dat is niet alles. Vanwege de manier waarop Emotet zich over je netwerk verspreidt, kan een schone computer opnieuw geïnfecteerd raken wanneer hij weer op een geïnfecteerd netwerk wordt aangesloten. Maak elke computer in je netwerk één voor één schoon. Het is een tijdrovend proces, maar Malwarebytes zakelijke oplossingen kunnen het gemakkelijker maken door besmette eindpunten te isoleren en te herstellen en proactieve bescherming te bieden tegen toekomstige Emotet-infecties.