Nasz zespół pomocy technicznej ds. usuwania złośliwego oprogramowania zgłosił ostatnio nową falę e-maili z groźbami seksualnymi, których temat brzmiał: „Ty zboczeńcu, nagrałem cię!”.

Jeśli wiadomość brzmi znajomo, to dlatego, że jest to odmiana znanego od dawna oszustwa „Witaj, zboczeńcu”.

W wiadomości e-mail twierdzi się, że urządzenie ofiary zostało zainfekowane przez „drive-by exploit”, który rzekomo dał oszustowi pełny dostęp do urządzenia. Aby zwiększyć wiarygodność, oszust podaje hasło, które faktycznie należy do ofiary.

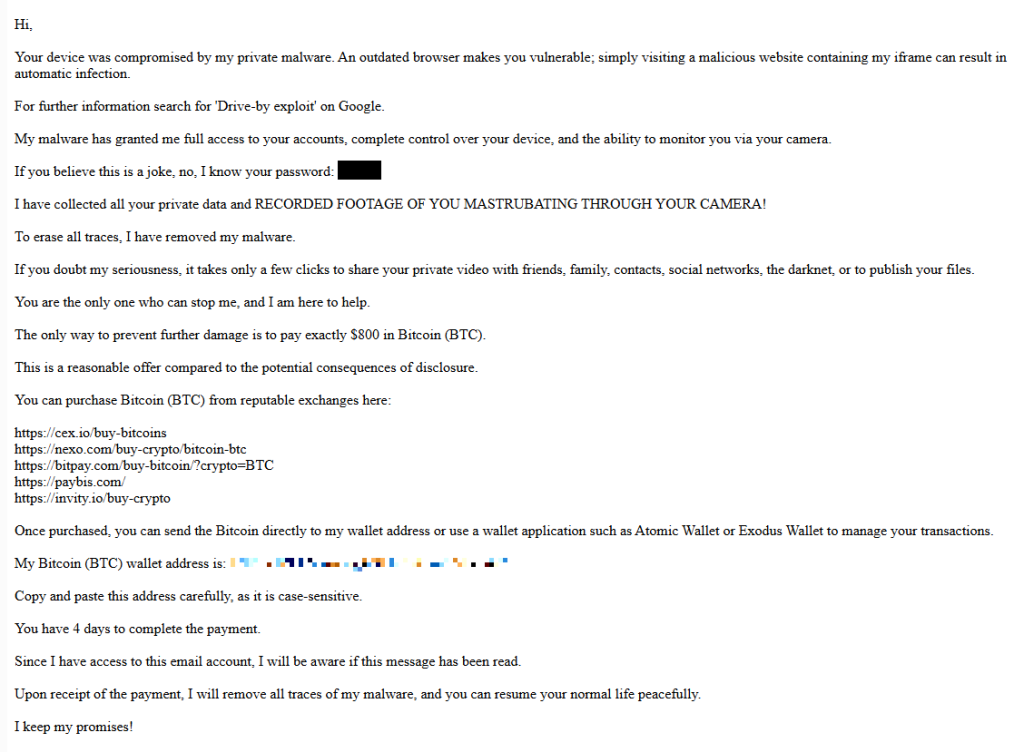

Oto jedna z wiadomości e-mail:

Your device was compromised by my private malware. An outdated browser makes you vulnerable; simply visiting a malicious website containing my iframe can result in automatic infection.

For further information search for ‘Drive-by exploit’ on Google.

My malware has granted me full access to your accounts, complete control over your device, and the ability to monitor you via your camera.

If you believe this is a joke, no, I know your password: {an actual password}

I have collected all your private data and RECORDED FOOTAGE OF YOU MASTRUBATING THROUGH YOUR CAMERA!

To erase all traces, I have removed my malware.

If you doubt my seriousness, it takes only a few clicks to share your private video with friends, family, contacts, social networks, the darknet, or to publish your files.

You are the only one who can stop me, and I am here to help.

The only way to prevent further damage is to pay exactly $800 in Bitcoin (BTC).

This is a reasonable offer compared to the potential consequences of disclosure.

You can purchase Bitcoin (BTC) from reputable exchanges here:

{list of crypto-currency exchanges}

Once purchased, you can send the Bitcoin directly to my wallet address or use a wallet application such as Atomic Wallet or Exodus Wallet to manage your transactions.

My Bitcoin (BTC) wallet address is: {bitcoin wallet which has received 1 payment at the time of writing}

Copy and paste this address carefully, as it is case-sensitive.

You have 4 days to complete the payment.

Since I have access to this email account, I will be aware if this message has been read.

Upon receipt of the payment, I will remove all traces of my malware, and you can resume your normal life peacefully.

I keep my promises!

Wiadomość jest nieco sprzeczna. Na początku nadawca twierdzi, że już usunął złośliwe oprogramowanie, aby „wymazać wszelkie ślady”, ale później obiecuje usunąć je po otrzymaniu płatności.

Skąd pochodzi hasło

Znalazłem jedną konkretną nadawczynię o imieniu Jenny Green i adresie Gmail JennyGreen64868@gmail.com wysłał wiele takich wiadomości e-mail do osób korzystających z usługi FakeMailGenerator.

FakeMailGenerator to darmowa usługa jednorazowych adresów e-mail, która daje użytkownikom tymczasową skrzynkę odbiorczą tylko do odbioru wiadomości, z której mogą korzystać zamiast swojego prawdziwego adresu, głównie po to, żeby ominąć potwierdzenia e-mailowe lub uniknąć spamu.

Jak już wspomniano, adresy te służą wyłącznie do odbioru wiadomości, co oznacza, że nie można z nich legalnie wysyłać wiadomości, a skrzynka pocztowa nie jest powiązana z konkretną osobą. Ponadto nie ma możliwości logowania. Każdy, kto zna adres (lub odgadnie adres URL skrzynki odbiorczej), może zobaczyć tę samą skrzynkę odbiorczą.

Moim zdaniem oszust przeszukał te publiczne skrzynki odbiorcze w poszukiwaniu haseł, a następnie wykorzystał je ponownie w swoich wiadomościach e-mailowych zawierających groźby seksualnego wymuszenia.

Użytkownicy FakeMailGenerator i podobnych serwisów powinni potraktować to jako ostrzeżenie. Twoja skrzynka odbiorcza może być publicznie dostępna, pojawiać się w wynikach wyszukiwania, a Ty możesz otrzymywać znacznie więcej wiadomości niż się spodziewałeś. Zdecydowanie nie należy korzystać z tego typu serwisów w przypadku spraw wrażliwych.

Jak zachować bezpieczeństwo

Świadomość istnienia takich oszustw to pierwszy krok do uniknięcia ich. E-maile z groźbą ujawnienia intymnych zdjęć wykorzystują panikę i zakłopotanie, aby skłonić ludzi do szybkiej zapłaty. Oto kilka prostych kroków, które pomogą Ci się chronić:

- Nie działaj pochopnie. Oszuści wykorzystują strach i poczucie pilności. Zanim zareagujesz, poświęć chwilę na przemyślenie sytuacji.

- Nie odpowiadaj na tę wiadomość e-mail. Odpowiedź informuje atakującego, że ktoś czyta wiadomości pod tym adresem, co może prowadzić do kolejnych oszustw.

- Zmień hasło, jeśli pojawiło się ono w wiadomości e-mail. Jeśli nadal używasz tego hasła gdziekolwiek indziej, zaktualizuj je.

- Użyj menedżera haseł. Jeśli masz problem z generowaniem lub przechowywaniem silnego hasła, zapoznaj się zmenedżerem haseł.

- Nie otwieraj niechcianych załączników. Zwłaszcza gdy adres nadawcy jest podejrzany lub nawet pochodzi od Ciebie.

- Nie używaj jednorazowych skrzynek odbiorczych do ważnych kont. Wiadomości w tej skrzynce mogą być dostępne dla każdego.

- Aby zapewnić sobie spokój ducha, wyłącz kamerę internetową lub kup osłonę, którą można na nią nałożyć, gdy nie jest używana.

Porada dla profesjonalistów: Malwarebytes Guard natychmiast rozpoznał to jako oszustwo związane z sekstorsją.

Co cyberprzestępcy wiedzą o Tobie?

Skorzystaj z bezpłatnego skanowania śladu cyfrowego Malwarebytes, aby sprawdzić, czy Twoje dane osobowe zostały ujawnione w Internecie.