W ramach tegorocznej wtorkowej aktualizacji „Patch Tuesday” usunięto 137 luk w zabezpieczeniach, w tym 31 oznaczonych przez firmę Microsoft jako krytyczne; żadna z nich nie była obecnie aktywnie wykorzystywana w środowisku naturalnym.

Firma Microsoft definiuje lukę typu zero-day jako „błąd w oprogramowaniu, dla którego nie jest jeszcze dostępna żadna oficjalna poprawka ani aktualizacja zabezpieczeń”. W tym miesiącu firma Microsoft nie odnotowała żadnych przypadków wykorzystania tej luki w środowiskach produkcyjnych.

Niemniej jednak ta aktualizacja wcale nie jest pozbawiona ryzyka. Znaczna część krytycznych błędów umożliwia zdalne wykonanie kodu (RCE) w Windows , pakiecie Office, platformie Azure, SharePoint oraz komponentach graficznych. Oznacza to, że osoby atakujące, które nakłonią użytkownika do otwarcia złośliwego dokumentu lub skłonią go do połączenia się ze złośliwą usługą, mogą uzyskać pełną kontrolę nad systemem.

Dwie luki w zabezpieczeniach, którym należy nadać priorytet

Z tej listy wybraliśmy dwie pozycje, które wydają się budzić pewne obawy.

Pierwsza z nich to luka CVE-2026-40361, której wskaźnik CVSS wynosi 8,4 na 10. Została ona opisana jako krytyczna luka typu „use-after-free” w programie Microsoft Word, która może umożliwić atakującemu lokalne wykonanie kodu na podatnym systemie.

Use-after-free to rodzaj luki w zabezpieczeniach spowodowany nieprawidłowym wykorzystaniem pamięci dynamicznej podczas działania programu. Jeśli po zwolnieniu miejsca w pamięci program nie wyczyści wskaźnika do tej pamięci, osoba atakująca może wykorzystać ten błąd do manipulowania programem.

Jeśli więc osoba atakująca nakłoni użytkownika do otwarcia złośliwego dokumentu programu Word lub nawet do wyświetlenia podglądu pliku, może wykonać dowolny kod z uprawnieniami bieżącego użytkownika. To często wystarcza do zainstalowania złośliwego oprogramowania, wykradzenia danych uwierzytelniających lub przemieszczania się w sieci.

Drugą jest luka CVE-2026-35421 (ocena CVSS: 7,8 na 10). Jest to krytyczna luka typu przepełnienie bufora w interfejsie GDI ( Windows Device Interface). Do przepełnienia bufora dochodzi, gdy obszar pamięci w aplikacji osiąga granicę swojego adresu i zapisuje dane w sąsiednim obszarze pamięci. Microsoft zauważa:

„Aby wykorzystać tę lukę, użytkownik musiałby otworzyć lub w inny sposób przetworzyć specjalnie spreparowany plik Enhanced Metafile (EMF) za pomocą programu Microsoft Paint. Czynność ta jest konieczna do uruchomienia podatnej na atak funkcji graficznej w Windows ”.

Ochrona w czasie rzeczywistym. Bez żadnego wysiłku.

Jak zastosować poprawki i sprawdzić, czy jesteś chroniony

Aktualizacje te naprawiają problemy związane z bezpieczeństwem i zapewniają ochronę komputera z Windows . Oto jak upewnić się, że jesteś na bieżąco:

1. Otwórz Ustawienia

- Kliknij przyciskStart( Windows w lewym dolnym rogu ekranu).

- Kliknij Ustawienia (wygląda jak małe koło zębate).

2. Przejdź do Windows Update

- W oknie Ustawienia wybierz opcję Windows Update (zwykle w dolnej części menu po lewej stronie).

3.Sprawdź dostępność aktualizacji

- Kliknij przycisk z napisem Sprawdź aktualizacje.

- Windows najnowsze aktualizacje Patch Tuesday.

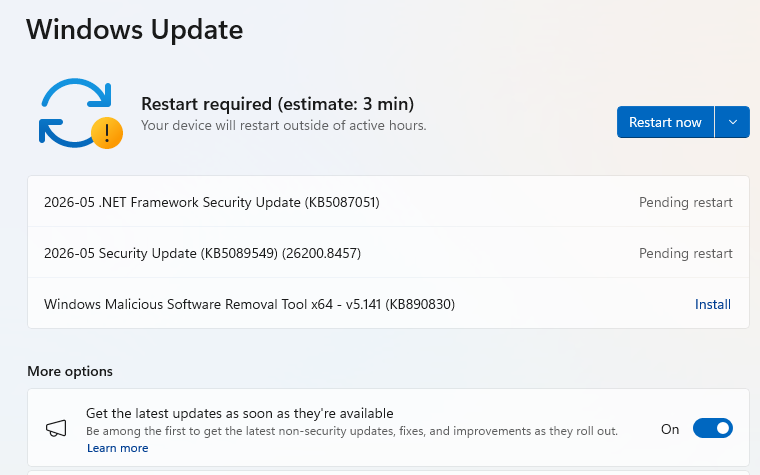

- Jeśli wybrałeś opcjęotrzymywania najnowszych aktualizacji zaraz po ich udostępnieniu, może to być widoczne w sekcji„Więcej opcji”.

- W takim przypadku może pojawić się komunikat Wymagane ponowne uruchomienie komunikat. Uruchom ponownie system, a aktualizacja zostanie zakończona.

- Jeśli nie, wykonaj poniższe czynności.

4.Pobierz i zainstalujJeśli zostaną znalezione aktualizacje, ich pobieranie rozpocznie się automatycznie. Po zakończeniu pojawi się przycisk z napisem„Zainstaluj” lub„Uruchom ponownie teraz”.

- W razie potrzeby kliknij przycisk Zainstaluj i postępuj zgodnie z wyświetlanymi instrukcjami. Komputer zazwyczaj wymaga ponownego uruchomienia, aby zakończyć aktualizację. Jeśli tak się stanie, kliknij Uruchom ponownie teraz.

5. Upewnij się, że jesteś na bieżąco

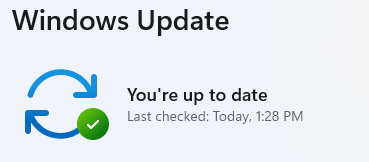

- Po ponownym uruchomieniu wróć do Windows Update i sprawdź ponownie. Jeśli wyświetli się komunikat Aktualizacje są aktualne, wszystko jest gotowe!

Nie tylko informujemy o zagrożeniach - my je usuwamy

Zagrożenia cyberbezpieczeństwa nigdy nie powinny wykraczać poza nagłówek. Chroń swoje urządzenia przed zagrożeniami, pobierając Malwarebytes już dziś.