AKTUALIZACJA (27 lutego 2026 r.): Dodaliśmy więcej wyjaśnień dotyczących nadużywania legalnych produktów komercyjnych.

AKTUALIZACJA (25 lutego 2026 r.): Firma Teramind oświadczyła, że nie jest powiązana z opisanymi podmiotami stanowiącymi zagrożenie i nie wyraziła zgody na wdrożenie oprogramowania, o którym mowa. W celu wyjaśnienia wprowadzono dalsze aktualizacje.

Fałszywa strona internetowa poświęcona spotkaniom Zoom po cichu instaluje oprogramowanie szpiegowskie na Windows . Odwiedzający trafiają na przekonującą imitację wideorozmowy Zoom. Chwilę później automatyczne odliczanie „Dostępna aktualizacja” powoduje pobranie złośliwego instalatora — bez pytania o zgodę.

W ramach tej oszukańczej kampanii niczego niepodejrzewającym ofiarom podsuwa się instalator programu Teramind, który jest legalnym produktem i komercyjnym rozwiązaniem do monitorowania pracowników, wykorzystywanym przez firmy do rejestrowania działań pracowników na komputerach służbowych. Jednak w tej kampanii cyberprzestępczej, z którą firma Teramind nie ma nic wspólnego, nadużywany i zmodyfikowany program jest potajemnie instalowany na komputerach zwykłych osób, które sądziły, że dołączają do spotkania.

Kliknąłeś link Zoom, ale nie było żadnego spotkania.

Cała operacja rozpoczyna się na stronie uswebzoomus[.]com/zoom/, która otwiera się jako poczekalnia Zoom. W momencie załadowania strony, wysyła ona dyskretnie wiadomość do atakujących, informując ich, że ktoś się pojawił.

Trzech fikcyjnych uczestników – „Matthew Karlsson”, „James Whitmore” i „Sarah Chen” – dołącza do rozmowy jeden po drugim, a każdy z nich jest zapowiadany przez autentycznie brzmiący sygnał dźwiękowy Zoom. Ich rozmowa jest odtwarzana w pętli w tle.

Strona zachowuje się inaczej, jeśli nikt nie wchodzi z nią w interakcję. Sekwencja audio i spotkanie rozpoczynają się dopiero po kliknięciu lub wpisaniu tekstu przez prawdziwą osobę. Zautomatyzowane narzędzia bezpieczeństwa, które skanują podejrzane strony bez interakcji, mogą nie wykryć niczego niezwykłego.

Nad głównym okienkiem wideo wyświetlane jest stałe ostrzeżenie „Problem z siecią”. Nie jest to błąd: strona jest tak zaprogramowana, aby zawsze je wyświetlać. Przerywany dźwięk i opóźnienia wideo są całkowicie zamierzone i służą konkretnemu celowi psychologicznemu. Odwiedzający, który doświadcza problemów z połączeniem, naturalnie zakłada, że coś jest nie tak z aplikacją. Kiedy chwilę później pojawia się komunikat „Dostępna aktualizacja”, wydaje się, że problem został rozwiązany.

Odliczanie, o które nikt nie prosił

Dziesięć sekund po pojawieniu się ekranu spotkania pojawia się wyskakujące okienko: „Dostępna aktualizacja — nowa wersja jest dostępna do pobrania”. Obraca się ikonka, a licznik odlicza od pięciu do zera. Nie ma przycisku zamykania.

W tym momencie odwiedzający ma już za sobą frustrującą rozmowę telefoniczną pełną zakłóceń — i aktualizacja oprogramowania jest dokładnie tym, czego oczekuje. Wyskakujące okienko nie jest dla niego zaskoczeniem, ale odpowiedzią na jego potrzeby.

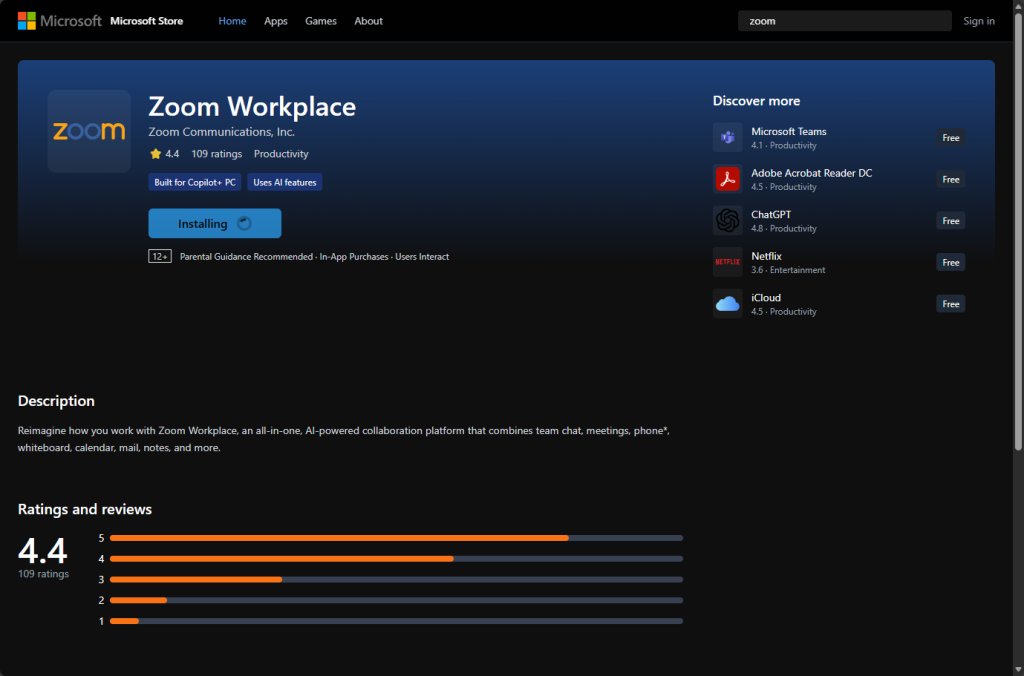

Gdy licznik osiągnie zero, przeglądarka otrzymuje polecenie cichego pobrania pliku. W tym samym momencie strona przełącza się na coś, co wygląda jak sklep Microsoft Store, pokazujący „Zoom Workplace” w trakcie instalacji, z wirującym ikoną i wszystkim. Podczas gdy odwiedzający obserwuje coś, co wygląda na legalną instalację rozwiązującą problem, prawdziwy instalator już trafił do folderu Pobrane — i nie poprosił o zgodę w żadnym momencie.

Aktualizacja Zoom z Teramind w środku

Pobrany plik nosi nazwę zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. Jest to standardowy format Windows . Jego unikalny cyfrowy odcisk palca to 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

Sama nazwa pliku jest wymowna: ciąg znaków s-i(__) kopiuje własną konwencję nazewniczą Teramind dla instalatora instancji ukrytej, z hashami po niej identyfikującymi konkretne konto Teramind kontrolowane przez atakującego, do którego agent będzie zgłaszał się.

Analiza bezpieczeństwa zawartości pliku ujawniła dwa szczególnie wymowne fragmenty tekstu ukryte w jego wnętrzu: wersję agenta 26.3.3403 oraz pole oznaczone jako „Server IP ” lub „host name”. Pola te potwierdzają, że instalator został wstępnie skonfigurowany do połączenia się z serwerem Teramind kontrolowanym przez atakującego.

Instalator działa przez Windows bez wyświetlania typowego interaktywnego interfejsu instalacyjnego. Cel, który jest ustawiany jako cel nadzoru, nie ma pojęcia, że to się dzieje.

Zaprojektowany, aby być niewidocznym

Wewnątrz wewnętrznych plików instalatora — notatek pozostałych po procesie tworzenia oprogramowania, które zazwyczaj są widoczne tylko dla autorów oprogramowania — nazwa folderu out stealth pojawia się w ścieżce kompilacji. Wskazuje to, że atakujący skonfigurowali instalator przy użyciu opcji wdrożenia „trybu ukrytego” firmy Teramind, legalnej funkcji dla przedsiębiorstw przeznaczonej do autoryzowanych wdrożeń IT, w których wymagany jest niewidoczny agent. Jednak w tej przestępczej kampanii funkcja ta jest nadużywana w celu uniknięcia wykrycia na urządzeniach osobistych ofiar.

W tej wersji Windows plik MSI firmy Teramind domyślnie nadaje nazwę plikowi binarnemu agenta. dwm.exe i instaluje go pod ProgramData\{GUID} katalogu. Zachowanie to jest udokumentowane przez dostawcę i można je zmienić za pomocą TMAGENTEXE parametr instalatora.

Podczas instalacji oprogramowanie montuje się etapami. Kilka komponentów Teramind jest rozpakowywanych do katalogów tymczasowych podczas instalacji. Te pliki pośrednie nie są indywidualnie podpisane, co czasami może wywołać działanie narzędzi bezpieczeństwa podczas analizy. Łańcuch instalacyjny najpierw sprawdza, czy Teramind jest już zainstalowany na komputerze, a następnie zbiera informacje o nazwie komputera, aktualnym koncie użytkownika, języku klawiatury i ustawieniach regionalnych systemu. Są to dane potrzebne Teramind do identyfikacji urządzenia i rozpoczęcia raportowania aktywności do osoby, która je wdrożyła.

Agent jest skonfigurowany do komunikacji ze zdalną instancją serwera Teramind, zgodnie z wdrożeniami monitorowania w przedsiębiorstwie.

Zaprojektowany, aby oszukać narzędzia, które mogłyby go wykryć.

Jednym z najbardziej przemyślanych aspektów tego instalatora jest to, jak bardzo stara się on uniknąć analizy. Badacze bezpieczeństwa sprawdzają podejrzane oprogramowanie w kontrolowanych środowiskach „sandbox” (w zasadzie są to odizolowane maszyny wirtualne, na których oprogramowanie może działać bezpiecznie, będąc jednocześnie obserwowane). Ten instalator został stworzony tak, aby wykrywać właśnie taką sytuację i zachowywać się inaczej.

Flagi analizy czasu wykonywania wskazują obecność logiki wykrywania debugowania i środowiska (DETECT_DEBUG_ENVIRONMENT). Instalator przeprowadza kontrole zgodne z identyfikacją analizy lub środowiskami piaskownicy i może zmienić swoje zachowanie w tych warunkach.

Po zakończeniu instalacji instalator usuwa swoje pliki tymczasowe i foldery przejściowe. Oznacza to, że do czasu sprawdzenia komputera przez użytkownika oczywiste ślady instalatora mogą już zniknąć. Sam agent monitorujący nadal jednak działa w tle.

Co sprawia, że ta kampania cyberprzestępcza jest wyjątkowo niebezpieczna?

Teramind jest legalnym dostawcą oprogramowania, którego celem jest pełnienie określonej funkcji. Firmy płacą za monitorowanie pracowników korzystających z urządzeń należących do firmy: oprogramowanie rejestruje każde naciśnięcie klawisza, wykonuje zrzuty ekranu w regularnych odstępach czasu, rejestruje odwiedzane strony internetowe i otwierane aplikacje, przechwytuje zawartość schowka oraz śledzi aktywność związaną z pocztą elektroniczną i plikami.

W kontekście korporacyjnym — gdzie pracownicy są poinformowani i obowiązują odpowiednie zasady — jest to legalne. Jednak w tym przypadku cyberprzestępcy nadużywają narzędzia Teramind i potajemnie instalują oprogramowanie na komputerach osobistych bez upoważnienia.

Atakujący nie stworzyli własnego złośliwego oprogramowania. Wykorzystali profesjonalnie opracowany produkt komercyjny, który działa niezawodnie i pozostaje aktywny nawet po ponownym uruchomieniu komputera. Dzięki temu jest on bardziej wytrzymały niż wiele tradycyjnych oszustw.

Ponieważ same pliki należą do legalnego oprogramowania, nie zawierają one złośliwego kodu, który mogłyby wykryć tradycyjne narzędzia antywirusowe. Jest to raczej sytuacja, w której znaczenie ma kontekst. Oszuści nadużywają legalnego oprogramowania monitorującego Teramind, instalując je bez zgody ofiary na jej urządzeniu osobistym i bez jej wiedzy.

Co zrobić, jeśli możesz być narażony na ryzyko

Jeśli odwiedziłeś stronę uswebzoomus[.]com/zoom/ i pobrałeś plik o powyższej nazwie:

Nie otwieraj tego.

Jeśli już go uruchomiłeś, potraktuj swoje urządzenie jako zainfekowane.

Sprawdź folder instalacyjny:

- Otwórz Eksploratora plików.

- Przejdź do

C:\ProgramData. - Poszukaj folderu o nazwie

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData jest domyślnie ukryty. W Eksploratorze plików wybierz opcję Widok i włącz opcję„Ukryte elementy”.

Sprawdź, czy usługa działa:

- Otwórz wiersz polecenia jako administrator.

- Typ: sc query tsvchst

- Naciśnij Enter.

Jeśli to pokazuje STATE: 4 RUNNING, agent jest aktywny. Jeśli usługa nie istnieje, oznacza to, że nie została zainstalowana przy użyciu domyślnej konfiguracji.

Zmień hasła do ważnych kont — poczty elektronicznej, bankowości i pracy — z innego, czystego urządzenia.

Jeśli miało to miejsce na komputerze służbowym, skontaktuj się natychmiast z działem IT lub zespołem ds. bezpieczeństwa.

Aby uniknąć podobnych ataków w przyszłości:

- Otwórz Zoom bezpośrednio z aplikacji na swoim urządzeniu.

- Wpisz adres zoom.us w przeglądarce samodzielnie, zamiast klikać nieoczekiwane linki.

- Zachowaj ostrożność w przypadku linków, których nie oczekiwałeś.

Podsumowanie

Istnieje cicha, ale rosnąca tendencja do nadużywania i niewłaściwego wykorzystywania legalnego oprogramowania komercyjnego przez osoby atakujące. Narzędzia takie jak Teramind trafiają na komputer i unikają wykrycia przez tradycyjne programy antywirusowe, ponieważ są legalne i wiarygodne, a właśnie ta wiarygodność sprawia, że są one przydatne dla osób o złych zamiarach, które wdrażają je bez pozwolenia.

Ta cyberprzestępcza kampania nie opiera się na zaawansowanych technologiach. Nie wykorzystano żadnych nowych technik hakerskich. Atakujący stworzył przekonującą fałszywą stronę Zoom, ustawił automatyczne pobieranie plików, zanim odwiedzający mieli powód, aby nabrać podejrzeń, i wykorzystał fałszywy ekran Microsoft Store, aby wszystko wyjaśnić. Od kliknięcia do instalacji mija mniej niż trzydzieści sekund. Ktoś, kto oczekiwał zaproszenia do Zoom i zobaczył coś, co wyglądało jak instalacja Microsoft, mógł łatwo odejść, wierząc, że nic niezwykłego się nie wydarzyło.

Zoom jest często podrabiany, ponieważ ludzie otrzymują linki do spotkań za pośrednictwem poczty elektronicznej, SMS-ów, Slacka i zaproszeń kalendarzowych — i szybko je klikają. Poświęcenie pięciu sekund na sprawdzenie, czy link naprawdę prowadzi do zoom.us, to prosty nawyk, który może zapobiec poważnym problemom.

Wskaźniki kompromisu (IOC)

Skróty plików (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Domeny

uswebzoomus[.]com

Identyfikator instancji Teramind

941afee582cc71135202939296679e229dd7cced