Strona phishingowa podszywająca się pod niedawno uruchomioną grę przeglądarkową „Pudgy World” atakuje użytkowników kryptowalut, wykorzystując technikę wykraczającą daleko poza przekonujące logo i dopasowaną kolorystykę.

Pudgy World to darmowa gra przeglądarkowa oparta na marce NFT Pudgy Penguins. Gracze eksplorują wirtualny świat, dostosowują awatary pingwinów i wykonują zadania. Niektóre funkcje są jednak powiązane z cyfrowymi przedmiotami kolekcjonerskimi i elementami w grze przechowywanymi w portfelach kryptowalutowych.

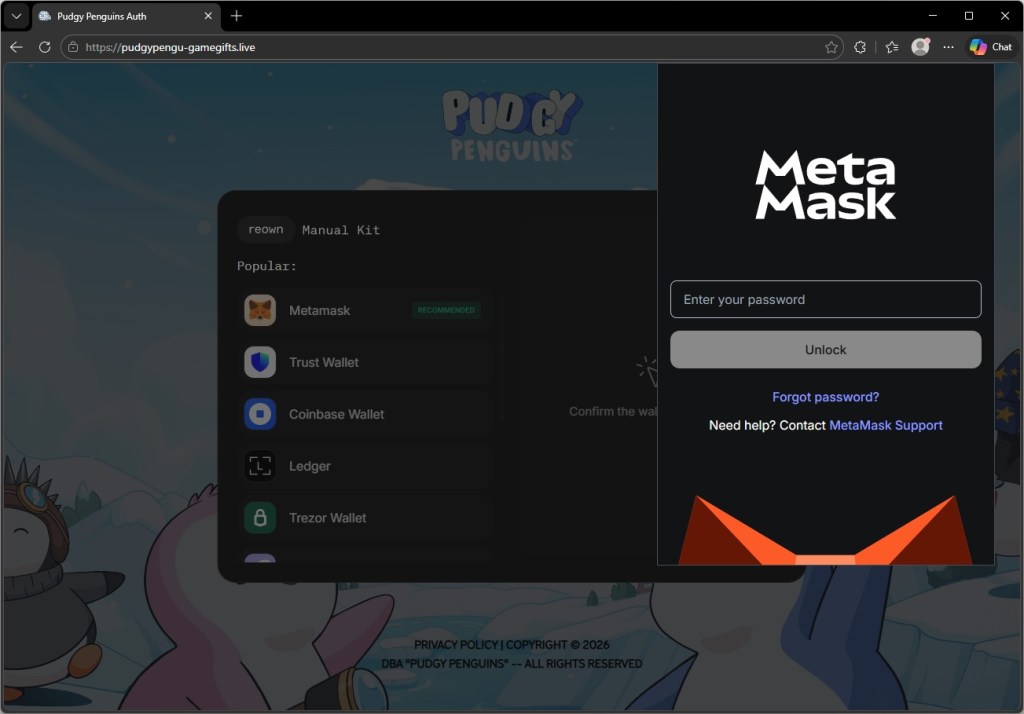

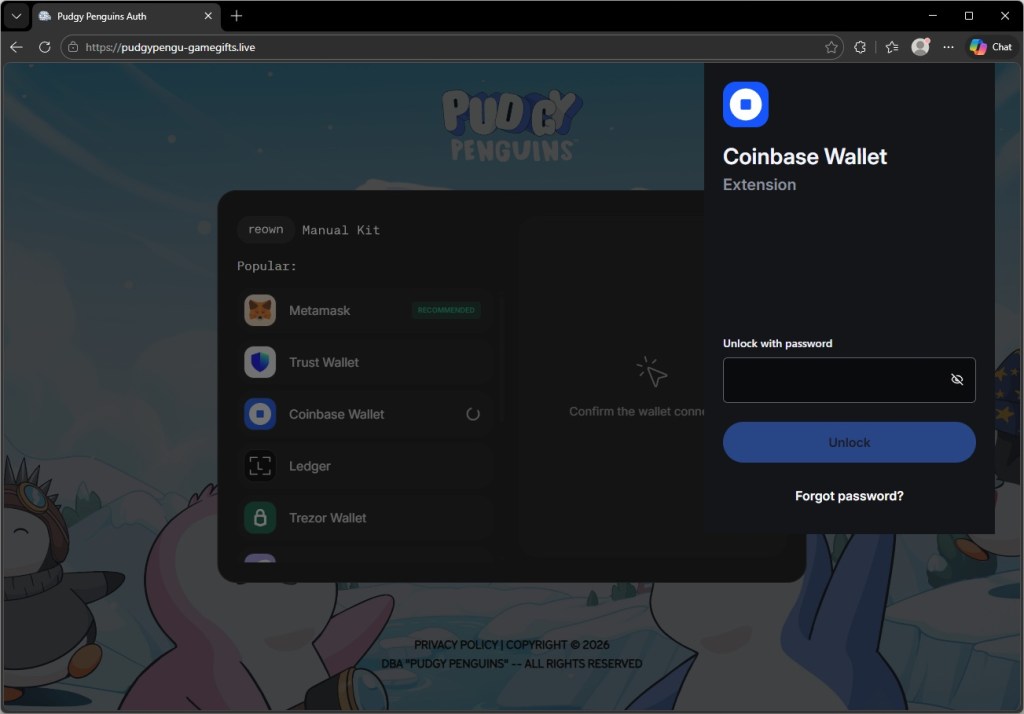

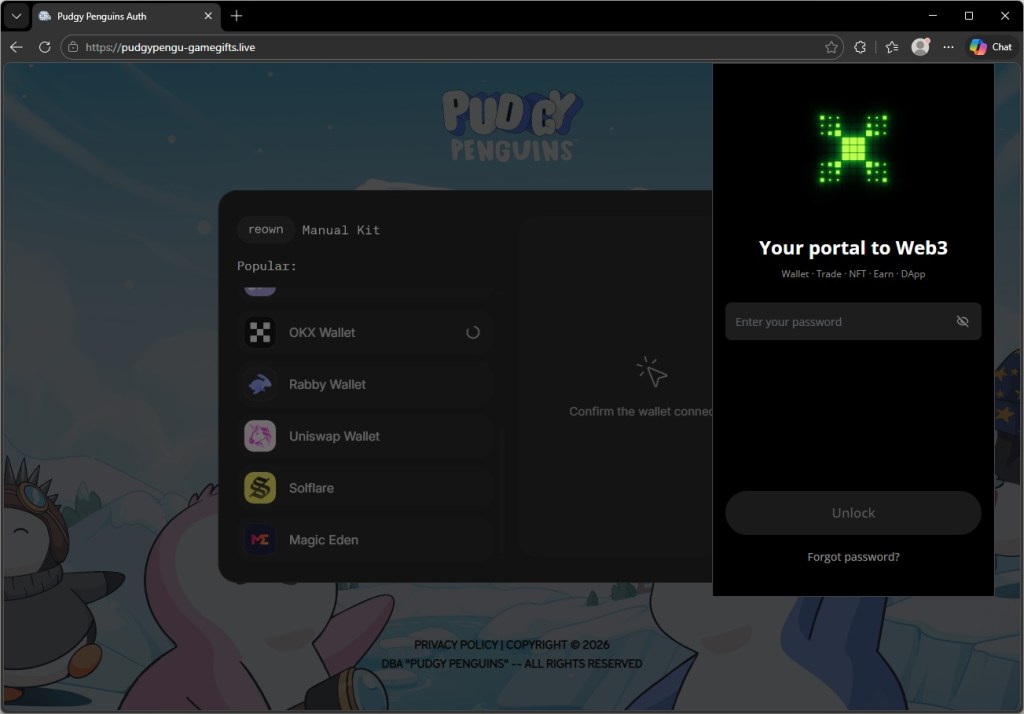

Oznacza to, że oficjalna gra czasami prosi graczy o podłączenie portfela kryptowalutowego w celu potwierdzenia własności przedmiotów lub odblokowania dodatkowych funkcji. Strona phishingowa wykorzystuje ten etap: gdy użytkownik wybiera swój portfel na tej fałszywej stronie, wyświetla się ekran, który wygląda jak ekran odblokowujący tego właśnie portfela. Dla użytkownika wygląda to dokładnie tak samo jak prawdziwe oprogramowanie portfela kryptowalutowego, któremu już ufa.

„Połącz swój portfel, aby rozpocząć”

Marka Pudgy Penguins ma za sobą kilka niezwykłych miesięcy. Projekt NFT z pingwinami, ożywiony przez dyrektora generalnego Lucę Netza po tym, jak nabył go w 2022 roku, stopniowo stworzył jedną z najbardziej przekonujących historii crossoverowych w Web3: fizyczne pluszaki na półkach Walmartu i Targetu, grę mobilną o nazwie Pudgy Party, która przekroczyła milion pobrań, oraz grę przeglądarkową o nazwie Pudgy World, która została uruchomiona 10 marca 2026 roku i natychmiast stała się hitem internetowym.

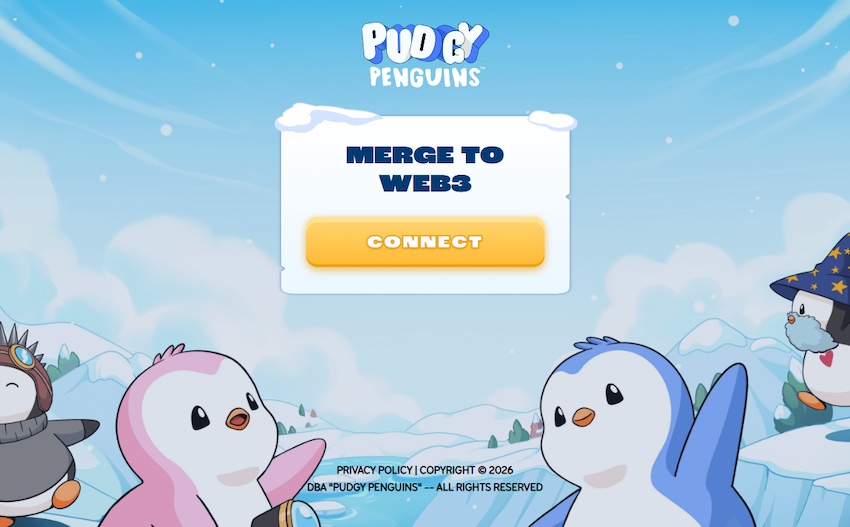

Oficjalna gra wymaga od graczy podłączenia portfela kryptowalutowego, aby rozpocząć grę. Napis: „Podłącz swój portfel, aby rozpocząć” pojawia się teraz, dosłownie, na stronie, która nie ma nic wspólnego z Pudgy Penguins.

Domena, o której mowa, to pudgypengu-gamegifts[.]live. Nie jest ona w żaden sposób powiązana z firmą Igloo Inc., twórcą gry „Pudgy Penguins”. Witryna na tyle wiernie odwzorowuje oficjalną grafikę przedstawiającą lodowe tło gry, logo „Pudgy Penguins” oraz charakterystyczną dla marki niebiesko-białą kolorystykę, że użytkownik odwiedzający ją w ferworze premiery nowej gry nie miałby żadnego wyraźnego powodu do podejrzeń.

Jedenaście portfeli, jedenaście przekonujących fałszerstw

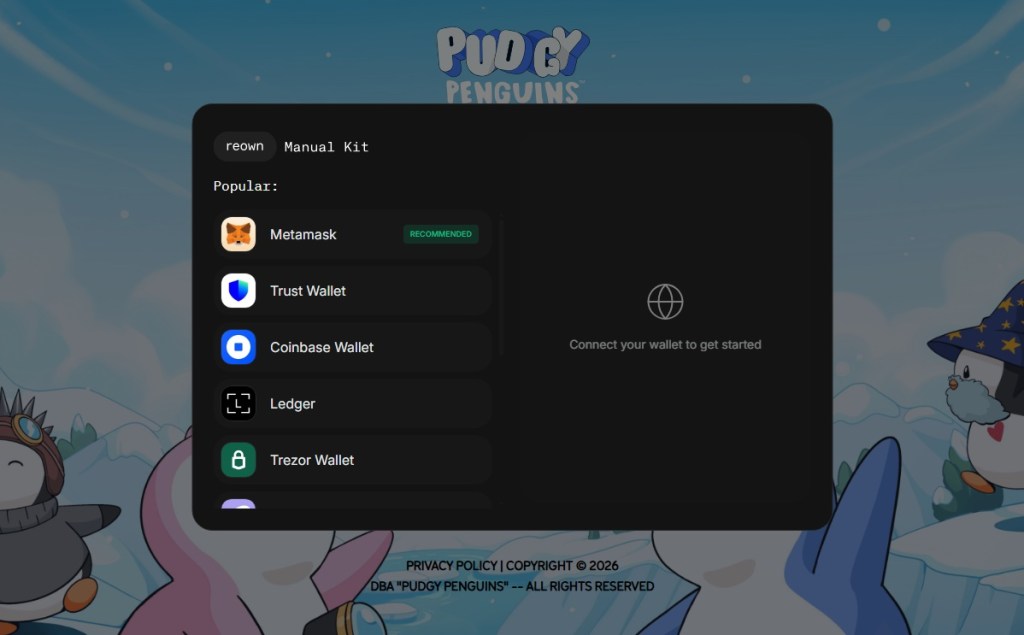

Kliknięcie przycisku CONNECT powoduje wyświetlenie wyskakującego okienka w ciemnej kolorystyce, zaprojektowanego tak, by przypominało zestaw połączeniowy Reown WalletConnect – bibliotekę open source, z której korzysta prawdziwa strona Pudgy World do obsługi połączeń z portfelami. W górnej części tego okienka widoczne są nawet etykiety zakładek „reown” i „Manual Kit”, identyczne jak w oryginalnym komponencie.

Poniżej znajduje się lista obsługiwanych portfeli:

MetaMask (oznaczony jako „ZALECANY”), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare oraz Uniswap Wallet.

W kolejnym kroku atak staje się interesujący z technicznego punktu widzenia.

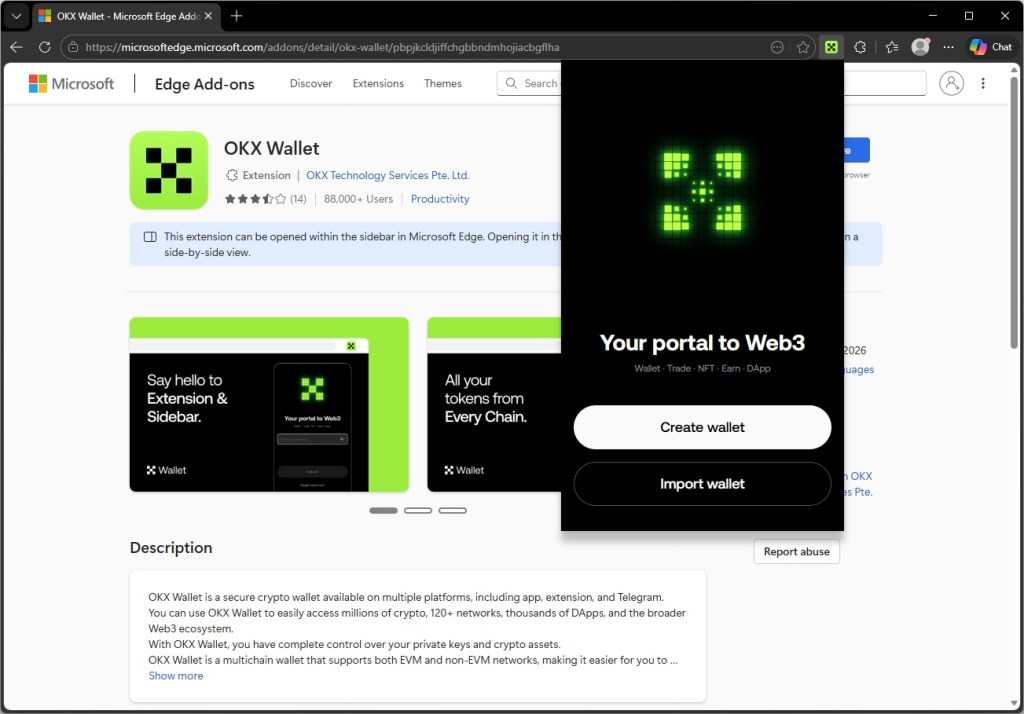

Wybranie portfela programowego nie powoduje przekierowania użytkownika na inną stronę ani otwarcia zewnętrznej witryny. Zamiast tego na stronie wyświetla się nakładka zaprojektowana tak, aby wyglądała jak rzeczywisty ekran odblokowujący rozszerzenie przeglądarki tego portfela. Nakładka pojawia się na krawędzi okna przeglądarki, dokładnie w miejscu, w którym pojawiłoby się prawdziwe okienko rozszerzenia.

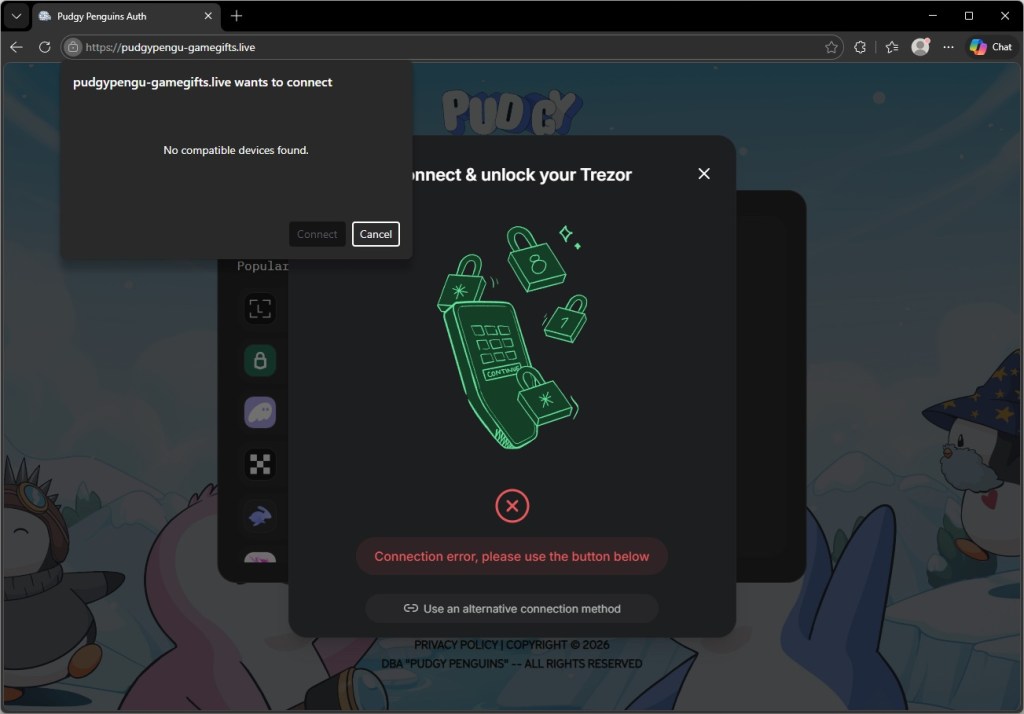

Działanie portfeli sprzętowych przebiega inaczej. Wybranie opcji „Trezor Wallet” powoduje wyświetlenie okna dialogowego na środku ekranu, które imituje interfejs Trezor Connect, a nie nakładki w rogu ekranu. W obu przypadkach skutkuje to tym, że użytkownik ma wrażenie, iż przegląda własne zainstalowane oprogramowanie, podczas gdy w rzeczywistości ogląda element strony internetowej kontrolowany przez atakującego.

Fałszywy element znajduje się dokładnie w miejscu, gdzie powinna znajdować się prawdziwa końcówka

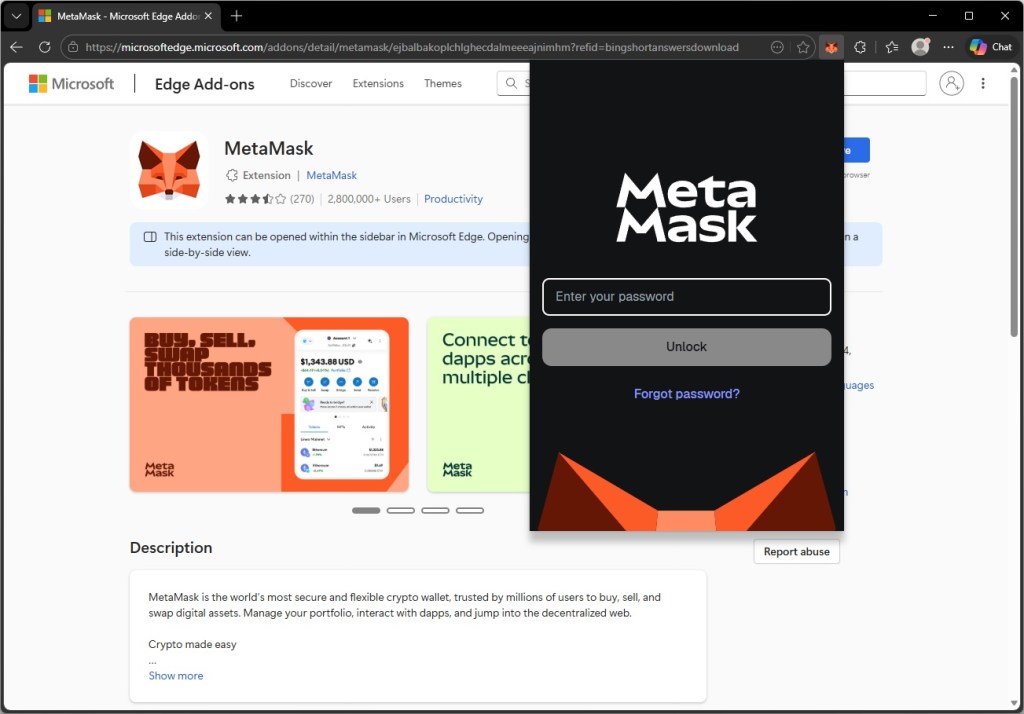

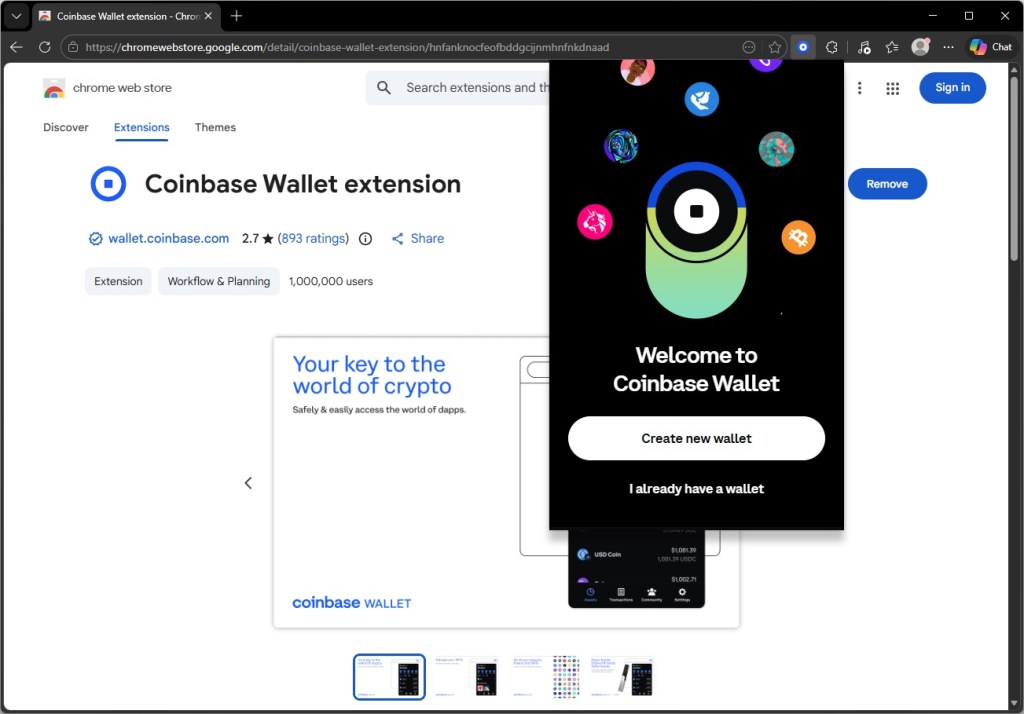

W przypadku każdego portfela w postaci rozszerzenia przeglądarki z tej listy strona phishingowa wyświetla ekran odblokowujący, który jest zaprojektowany tak, by nawiązywał do identyfikacji wizualnej prawdziwego rozszerzenia – zawiera właściwe logo, kolorystykę, układ przycisków i treść.

Poniższe zrzuty ekranu przedstawiają podrobione rozszerzenia obok oryginalnych. Różnice nie są widoczne dla kogoś, kto nie zwraca na nie uwagi.

Nie dotyczy to wyłącznie użytkowników portfeli sprzętowych, a fakt, że atak skierowano właśnie na Trezor, jest szczególnie wymowny.

Urządzenia Trezor są zazwyczaj w posiadaniu osób, które działają na rynku kryptowalut na tyle długo, by zainwestować w specjalistyczny sprzęt zabezpieczający. Innymi słowy, są to prawdopodobnie użytkownicy posiadający konta o wyższej wartości.

Wybranie opcji „Trezor Wallet” na stronie phishingowej powoduje wyświetlenie okna dialogowego, które bardzo dokładnie naśladuje interfejs mostka Trezor Connect. Jednocześnie w przeglądarce pojawia się natywne okno dialogowe z prośbą o zezwolenie na podłączenie urządzenia USB – okno systemowe wywołane przez wywołanie interfejsu API WebUSB – z komunikatem „pudgypengu-gamegifts.live chce się połączyć”.

Jeśli urządzenie Trezor nie jest podłączone, pojawia się komunikat „Nie znaleziono kompatybilnych urządzeń”, ale sekwencja ta została zaprojektowana tak, aby wyglądała jak prawdziwy proces nawiązywania połączenia sprzętowego.

Użytkownik, który w tym momencie podłączy swoje urządzenie Trezor i wyrazi zgodę na dostęp przez USB, udziela witrynie phishingowej dostępu do mostka urządzenia.

Dla osób, które nie mają pod ręką urządzenia, okno dialogowe oferuje inną opcję: „Użyj alternatywnej metody połączenia”. To właśnie ta ścieżka najczęściej prowadzi do najpoważniejszych szkód. Użytkownik, któremu nie udaje się uruchomić procedury sprzętowej i który przechodzi na opcję ręczną, jest o krok od sytuacji, w której zostanie poproszony o wpisanie swojej frazy seed – klucza głównego do wszystkich środków w portfelu – bezpośrednio w polu kontrolowanym przez atakującego.

Strona, która udaje martwą przed badaczami

Ta strona phishingowa jest bardziej przemyślana, niż się wydaje na pierwszy rzut oka.

W witrynie umieszczono zaszyfrowany moduł ładujący JavaScript, którego rzeczywista zawartość jest skompresowana i ukryta za wieloma warstwami kodowania; przed wykonaniem jakichkolwiek widocznych czynności przeprowadza on szereg kontroli.

Po pierwsze, sprawdza, czy przeglądarka jest sterowana przez narzędzie automatyczne, takie jak te używane przez badaczy bezpieczeństwa i środowiska typu sandbox do masowej analizy podejrzanych stron. Jeśli wykryje takie narzędzie, po cichu się zatrzymuje, a strona wygląda na bezpieczną.

Następnie odczytuje identyfikator sprzętu graficznego, aby ustalić, czy działa w maszynie wirtualnej, która jest kolejnym popularnym środowiskiem analitycznym.

Dopiero po upewnieniu się, że ma do czynienia z prawdziwym użytkownikiem, wysyła żądanie o drugi, większy pakiet danych do serwera atakującego. Pakiet ten zawiera kod odpowiedzialny za kradzież danych uwierzytelniających.

Nawet to żądanie zawiera zabezpieczenie. Jeśli odpowiedź serwera ma rozmiar mniejszy niż 500 KB (na przykład typowa odpowiedź zastępcza, jaką dostawca zabezpieczeń może wysłać do znanej złośliwej domeny), moduł ładujący odrzuca ją i nie podejmuje żadnych działań.

W praktyce oznacza to, że narzędzia do automatycznego skanowania najprawdopodobniej uznają tę stronę za nieszkodliwą, ponieważ w ich środowisku zachowuje się ona właśnie tak. Złośliwy kod nie zostanie załadowany, dopóki serwer atakującego nie uzna, że warto zaatakować danego użytkownika.

Dlaczego ta kampania jest skierowana do graczy o krągłej sylwetce?

Wydaje się, że moment ten został wybrany celowo. Gra „Pudgy World” miała swoją premierę 10 marca 2026 r., a kampania phishingowa była aktywna mniej więcej w tym samym okresie. Nowi gracze, którzy po raz pierwszy dołączają do gry, przechodzą przez proces rejestracji w sieci Web3, z którym nie mieli wcześniej do czynienia.

Prawdziwy krok „podłącz swój portfel” na oficjalnej stronie sugeruje użytkownikom, że takie zachowanie jest normalne. Strona phishingowa wykorzystuje to przekonanie, zanim doświadczenie zdąży je podważyć.

Zakres atakowanych portfeli jest również znaczący. Kampania nie pozostawia praktycznie żadnej luki w zabezpieczeniach portfeli. Niezależnie od tego, czy ofiara posiada aktywa w sieci Ethereum, Solana, czy też aktywa wiel Łańcuchowe, czeka na nią przekonująca fałszywa strona. Stworzenie 11 fałszywych interfejsów użytkownika dostosowanych do konkretnych portfeli nie jest zadaniem łatwym. Wskazuje to albo na atakującego dysponującego znacznymi zasobami, albo – co bardziej prawdopodobne – na ponowne wykorzystanie komercyjnego zestawu phishingowego stworzonego właśnie z myślą o tego typu atakach.

Co zrobić, jeśli możesz być narażony na ryzyko

Kampanie phishingowe związane z kryptowalutami od dawna opierają się na fałszywych airdropach i podrobionych stronach MetaMask. Ta kampania wyróżnia się tym, jak precyzyjnie naśladuje ekran odblokowywania portfela, umieszczając komunikat dokładnie w miejscu, w którym pojawiłoby się prawdziwe okienko rozszerzenia, i wykorzystując nawyki ruchowe użytkowników.

Atak ten wykorzystuje również premierę serwisu Pudgy World. W miarę jak produkty Web3 docierają do coraz szerszego grona odbiorców, przyciągają one hakerów, którzy atakują użytkowników nieznających zasad bezpieczeństwa portfeli.

Jedna zasada pozostaje niezmienna: strona internetowa nigdy nie wyświetla prawdziwego ekranu odblokowującego Twojej przeglądarki.

- Jeśli wprowadziłeś na tej stronie hasło do portfela MetaMask, Coinbase Wallet lub innego portfela programowego, natychmiast zmień je, odblokowując rozszerzenie w zwykły sposób i przechodząc do sekcji Ustawienia. Rozważ przeniesienie środków na nowy adres portfela, którego fraza seedowa nie była nigdy używana na żadnej stronie internetowej.

- Jeśli wyraziłeś zgodę na monit o uprawnienia dla urządzenia USB Trezor, odłącz urządzenie i sprawdź historię połączeń w aplikacji Trezor Suite. Samo połączenie WebUSB nie ujawnia Twojej frazy seed, ale może umożliwić złośliwej stronie komunikację z mostkiem. Natychmiast cofnij to uprawnienie w ustawieniach witryny w przeglądarce.

- Dodaj do zakładek oficjalną stronę Pudgy Penguins (pudgypenguins.com) oraz oficjalny adres URL gry. Przechodź na tę stronę bezpośrednio z tej zakładki, nigdy z linku na Discordzie, Twitter ani z prywatnej wiadomości.

- Zainstaluj rozszerzenie przeglądarki, które ostrzega o znanych domenach phishingowych, zanim zaczniesz z nimi wchodzić w interakcję. Malwarebytes Browser Guard zablokuje tę domenę.

- Pamiętaj o tej zasadzie: ekran odblokowania portfela zawsze pojawia się w pasku u samej góry okna, a nie w treści samej strony. Każda strona, na której monit o podanie hasła do portfela wyświetla się w treści strony, jest stroną phishingową.

Wskaźniki kompromisu (IOC)

Domeny

pudgypengu-gamegifts[.]live