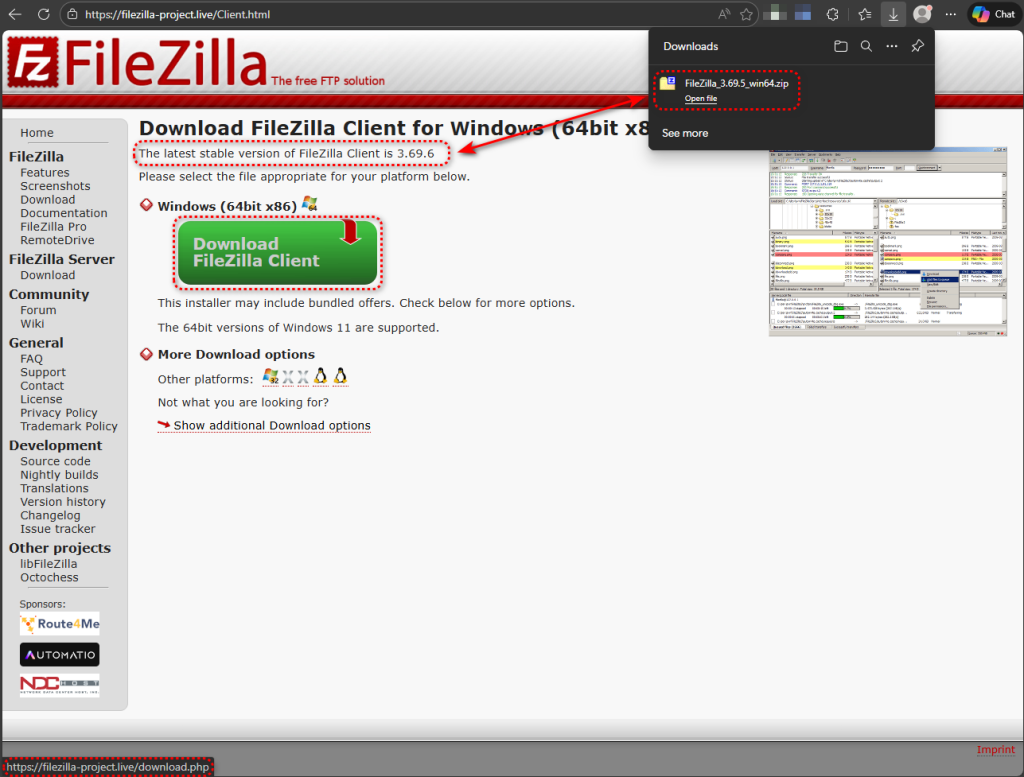

Uma cópia trojanizada do cliente FTP de código aberto FileZilla 3.69.5 está circulando online. O arquivo contém o aplicativo FileZilla legítimo, mas com uma única DLL maliciosa adicionada à pasta. Quando alguém baixa essa versão adulterada, extrai-a e inicia o FileZilla, Windows primeiro a biblioteca maliciosa. A partir desse momento, o malware é executado dentro do que parece ser uma sessão normal do FileZilla.

Como a cópia infectada tem a mesma aparência e se comporta como o software original, as vítimas podem não perceber que algo está errado. Enquanto isso, o malware pode acessar credenciais FTP salvas, entrar em contato com seu servidor de comando e controle e, potencialmente, permanecer ativo no sistema. O risco não se limita ao computador local. As credenciais roubadas podem expor os servidores web ou contas de hospedagem aos quais o usuário se conecta.

Este ataque não explora uma vulnerabilidade no próprio FileZilla. Ele depende de alguém baixar a cópia modificada de um site não oficial e executá-la. O mecanismo de propagação é um simples engano, como domínios semelhantes ou envenenamento de pesquisa, em vez de autopropagação automática.

Uma tendência crescente de software confiável, pacotes corrompidos

O abuso de utilitários de código aberto confiáveis parece estar crescendo. No mês passado, relatamos downloads falsos do 7-Zip que transformavam computadores domésticos em nós proxy. Pesquisadores de segurança também relataram que uma infraestrutura de atualização comprometida do Notepad++ entregou um backdoor personalizado por meio do sideloading de DLL por vários meses.

Agora, o FileZilla foi adicionado à lista de softwares falsificados dessa forma. Um domínio semelhante, filezilla-project[.]live, hospeda o arquivo malicioso.

O método é simples: pegue uma cópia portátil legítima do FileZilla 3.69.5, coloque uma única DLL maliciosa na pasta, compacte-a novamente e distribua o arquivo. A infecção se baseia em um Windows bem conhecido Windows chamado sequestro da ordem de pesquisa de DLL, em que um aplicativo carrega uma biblioteca de seu próprio diretório antes de verificar a pasta Windows .

Um arquivo, um registro de data e hora, uma oferta

O arquivo contém 918 entradas. Dessas, 917 têm a data de última modificação em 12/11/2025, consistente com uma versão portátil oficial do FileZilla 3.69.5. Uma entrada se destaca: version.dll, datado de 03/02/2026, quase três meses mais recente do que todos os outros documentos do arquivo.

Uma distribuição portátil limpa do FileZilla não inclui um version.dll. As DLLs legítimas no pacote são todas bibliotecas específicas do FileZilla, tais como libfilezilla-50.dll e libfzclient-private-3-69-5.dll. A biblioteca da API Windowsversion.dll—é uma DLL do sistema que reside em C:\Windows\System32 e não tem motivo para estar dentro de uma pasta do FileZilla. Sua presença é o ataque em si.

Flagrado em flagrante: o que o Process Monitor nos mostrou

Confirmamos o sideloading em um sistema ativo usando o Process Monitor. Quando filezilla.exe começa, ele precisa carregar uma série de DLLs. Para cada uma delas, Windows primeiro o diretório do próprio aplicativo e, em seguida, recorre à pasta do sistema.

Para bibliotecas do sistema como IPHLPAPI.DLL e POWRPROF.dll, o diretório do aplicativo retorna NOME NÃO ENCONTRADO, então Windows as cópias legítimas de C:\Windows\System32. Este é um comportamento normal. Mas para version.dll, a cópia trojanizada fica na pasta FileZilla. Windows a Windows lá, mapeia-a na memória e nunca chega ao System32. O código malicioso agora é executado dentro filezilla.exepróprio processo.

Dezessete milissegundos após o carregamento, a DLL maliciosa procura por version_original.dll no mesmo diretório e recebe a mensagem NOME NÃO ENCONTRADO. Esse é um sinal revelador de proxy de DLL, uma técnica em que a DLL maliciosa é projetada para encaminhar chamadas de função legítimas para uma cópia renomeada da biblioteca original, de modo que o aplicativo host continue funcionando normalmente. Nesse caso, o original renomeado não foi incluído no arquivo, o que pode contribuir para a instabilidade do aplicativo.

O FileZilla chama o LoadLibrary apenas com o nome do arquivo DLL, em vez do caminho completo, de modo que Windows primeiro no diretório do próprio aplicativo — exatamente o comportamento que os invasores precisam para plantar um DLL malicioso. Esse é um comportamento comum do design.

Criado para detectar ambientes de análise

A DLL inclui várias verificações destinadas a detectar máquinas virtuais e sandboxes antes de executar sua carga útil. A análise comportamental revela verificações da versão do BIOS, consultas ao fabricante do sistema, sondagem da chave de registro do VirtualBox, enumeração da unidade de disco e alocação de memória usando write-watch, uma técnica que pode detectar a varredura de memória por ferramentas de análise. Loops de suspensão evasivos completam o kit de ferramentas anti-análise.

Essas verificações são seletivas, e não absolutas. Em ambientes sandbox que se assemelhavam muito aos sistemas reais dos usuários, o carregador resolveu com sucesso seu domínio C2 e tentou fazer callbacks. Em configurações mais obviamente virtualizadas, ele ficou inativo, não produzindo nenhuma atividade de rede além das consultas Windows de rotina Windows . Em nosso próprio sistema de teste, o FileZilla foi encerrado quase imediatamente após o lançamento, consistente com a DLL detectando o ambiente e encerrando o processo do host antes de atingir seu estágio de rede.

DNS sobre HTTPS: ligando para casa onde ninguém está ouvindo

Quando o carregador determina que o ambiente é seguro, ele não usa o DNS tradicional para resolver seu domínio de comando e controle. Em vez disso, ele envia uma solicitação HTTPS para o resolvedor público da Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Essa técnica, DNS sobre HTTPS, ou DoH, contorna o monitoramento corporativo de DNS, listas de bloqueio baseadas em DNS e dispositivos de segurança que inspecionam o tráfego na porta 53. É a mesma abordagem de evasão usada na campanha falsa de proxyware 7-Zip do mês passado.

Assim que o domínio é resolvido, o carregador faz uma chamada de retorno para o seu servidor de preparação. A análise da memória do processo do carregador revelou a configuração completa incorporada em tempo de execução:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

O rastreamento da campanha no estilo UTM sugere uma operação estruturada com vários vetores de distribuição. A tag tbs2 e o identificador de origem dll provavelmente diferenciam essa distribuição de sideloading de DLL de outros métodos de entrega dentro da mesma operação.

Um segundo canal C2 em uma porta não padrão

Além da chamada de retorno do DoH, o malware também se conecta ao endereço 95.216.51.236 na porta TCP 31415 — uma porta não padrão na infraestrutura hospedada pela Hetzner. A captura de rede mostra dez tentativas de conexão em duas sessões, sugerindo um mecanismo de repetição persistente projetado para manter contato com seu operador. O uso de uma porta alta e não padrão é uma técnica comum para misturar o tráfego C2 além dos firewalls que apenas inspecionam portas de serviço conhecidas.

O que a análise comportamental sinalizou

A análise comportamental automatizada do arquivo sinalizou vários recursos adicionais além dos que observamos diretamente. As regras comportamentais sinalizaram a coleta de credenciais do software cliente FTP local. Considerando que o malware é transferido pelo FileZilla, algumas dessas detecções podem refletir o acesso legítimo do próprio FileZilla ao seu armazenamento de credenciais, embora a combinação com a infraestrutura de retorno de chamada C2 torne improvável uma explicação benigna.

Outros indicadores comportamentais incluíram:

• Criação de processos suspensos e gravação na memória de outros processos

• Compilação .NET em tempo de execução através do csc.exe

• Modificações no Registro consistentes com a persistência da execução automática

• Várias chamadas à API de criptografia de arquivos

Em conjunto, esses comportamentos sugerem um implante multifuncional capaz de roubar credenciais, injetar processos, persistir e, potencialmente, criptografar dados.

O que fazer se você tiver sido afetado

Tenha cuidado ao baixar softwares. O sideloading de DLLs não é novidade, e essa campanha mostra como adicionar um único arquivo malicioso a um arquivo legítimo pode comprometer um sistema. Recentemente, vimos táticas semelhantes envolvendo downloads falsos do 7-Zip e outros canais de distribuição comprometidos. Trate os softwares baixados fora dos domínios oficiais dos projetos com o mesmo cuidado que você tem com anexos de e-mail inesperados.

- Verifique se

version.dlldentro de qualquer diretório portátil do FileZilla no seu sistema. Uma distribuição legítima do FileZilla não inclui esse arquivo. Se ele estiver presente, considere o sistema comprometido. - Baixe o FileZilla apenas do domínio oficial do projeto em filezilla-project.org e verifique o hash do download em relação ao valor publicado no site.

- Monitore o tráfego DNS sobre HTTPS proveniente de processos que não sejam navegadores. Conexões HTTPS de saída para resolvedores DoH conhecidos, como

1.1.1.1ou8.8.8.8de aplicativos que não têm motivos para fazer solicitações na web devem ser investigadas. - Bloqueie os domínios e endereços IP listados na seção IOC abaixo no perímetro da sua rede.

- Inspecione os arquivos zip em busca de anomalias na data e hora antes de extrair e executar aplicativos. Um único arquivo com uma data de modificação diferente do restante do arquivo é um sinal de alerta simples, mas eficaz.

Malwarebytes e bloqueia variantes conhecidas dessa ameaça.

Indicadores de Compromisso (IOCs)

Hashes de arquivo (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— arquivo FileZilla infectado com trojan (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— trojanizadoversion.dllcontido no arquivo

Domínios

filezilla-project[.]livewelcome.supp0v3[.]com— Retorno de chamada C2 e preparação

Indicadores de rede

95.216.51[.]236:31415— Servidor C2

Não nos limitamos a informar sobre as ameaças, nós as removemos

Os riscos de segurança cibernética nunca devem se espalhar além de uma manchete. Mantenha as ameaças longe de seus dispositivos fazendo o download Malwarebytes hoje mesmo.